Материал: Улейчик В.В. Особенности квалификации и расследлвания преступлений, связанных с нарушением авторских прав

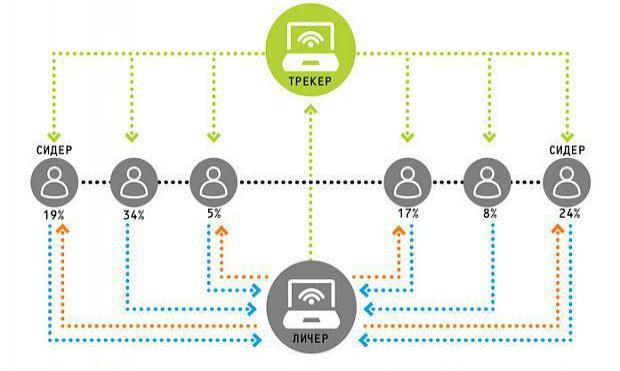

Рис. 1

При необходимости скачать файл программа-клиент на компьютере пользователя (личера) посылает запрос трекеру. Трекер сообщает клиенту адреса сидеров (раздающих), и какие сегменты файла у них находятся. Далее личер скачивает сегменты напрямую с компьютеров сидеров без участия трекера.

BitTorrent занял лидирующую позицию в сфере передачи файлов в Интернете. Он разбивает большие файлы на множество мелких кусочков, и на него приходится 3,5 % общего интернет-трафика из 6 %, посвященных передаче файлов.

Многие распространяемые в таких сетях файлы, не являющиеся свободными для распространения с юридической точки зрения, рас-

пространяются в них без разрешения правообладателей. Пресечь распространение файла в децентрализованной сети технически невозможно – для этого потребуется физически отключить от сети все машины, на которых лежит этот файл, а таких машин может быть очень и очень много – в зависимости от популярности файла их число может достигать нескольких сотен тысяч. В последнее время видеоиздатели и звукозаписывающие компании начали подавать в суд на отдельных пользователей таких сетей, обвиняя их в незаконном распространении музыки и видео.

Есть и примеры привлечения к уголовной ответственности организаторов торрент-трекеров, связанных с незаконным использованием объектов авторского и смежных прав.

51

Е. разработал план систематического сбыта аудиовизуальных произведений, для чего в декабре 2011 г. в целях создания целевого торрент-трекера... обратился к знакомому С.М., не осведомленному о его преступных намерениях. Последний разработал вышеуказанный электронный ресурс и передал пароли доступа к управлению интер- нет-ресурсом Е. Данный электронный ресурс являлся источником для последующего систематического распространения аудиовизуальных произведений, поскольку размещался в сети Интернет и был в свободном доступе для каждого пользователя сети.

В целях реализации задач преступной деятельности и управления созданным торрент-трекером Е. были использованы технические средства для незаконного распространения в сети Интернет объектов авторского права: компьютеров с программным обеспечением для обработки аудио-, видеофайлов, управления электронными платежными системами, USB-накопителей, лазерных дисков, сотовых телефонов «iPhone»; использовал также черновые записи, содержащие пароли, коды доступа к удаленным ресурсам и инструкции по их администрированию, которые расположил в жилище, откуда осуществлял выходы в сеть Интернет.

При создании целевого торрент-трекера и обеспечения удобства его поиска пользователями сети Интернет Е. сознательно ввел в аббревиатуру его доменного имени слова: «iron», означающее «железный», и слово «club», имеющее значение «клуб». Полное наименование сайта звучало «ironclub» (айронклаб).

Для конспирации и сокрытия следов преступления Е. зарегистрировал на вымышленное лицо... у регистратора доменных имен

ООО... доменное имя «ironclub» в доменной зоне «RU», закрепленной за Российской Федерацией, расположил электронный ресурс «ironclub.tv» на сервере иностранной хостинговой компании «Cloud Group Limited», оформив договор на предоставление хостинговых услуг на вымышленное лицо. Для получения денежных средств от незаконного использования объектов авторского права Е. разместил на электронном ресурсе «ironclub.tv» счета платежной системы WebMoney Transfer, зарегистрированные на имя П.А., не осведомленного о его преступных намерениях, на которые пользователи в целях развития торрент-трекера перечисляли денежные средства.

Незаконная деятельность Е. состояла в приобретении из не установленных следствием источников контрафактных, а также лицензионных аудиовизуальных произведений на различных носителях информации, их обработке программными средствами, в частности,

52

осуществления риппинга – переноса информации с носителей аудио-, видеоинформации в файл необходимого формата для быстрого распространения по сети, осуществлении подготовки релизов произведений (описание) и их торрент-файлов с последующим размещением на электронном ресурсе «ironclub.tv», откуда любой пользователь имел возможность скопировать «стартовый» торрент-файл аудиовизуального произведения посредством предварительно установленной, широко распространенной в сети Интернет торрентпрограммы, позволяющей обмениваться информацией между компьютерами в сети Интернет и копировать произведения на другие носители информации для последующего просмотра.

Для повышения популярности торрент-трекера и увеличения количества пользователей Е. зарегистрировал на пользующемся популярностью социальном сайте «ВКонтакте» группу, расположенную по электронному адресу... на которой распространялись ссылки с

информацией об аудиовизуальных произведениях торрент-трекера

«ironclub.tv»68.

Для того чтобы пользователь смог стать полноправным участником той или иной файлообменной сети, ему необходимо установить на свой компьютер специальную программу-клиент, с помощью которой и будет осуществляться обмен файлами. Причем для разных сетей используется разное программное обеспечение.

Достоинства протокола состоят именно в том, что кусочки большого файла скачиваются не с одного сервера, а со многих компьютеров одновременно. Пропускные способности их каналов складываются, позволяя достичь значительных скоростей скачивания, даже если отдельные компьютеры подключены к не слишком быстрым линиям. Как правило, скорость скачивания большого файла с помощью «торрентов» ограничивается лишь возможностями входящего канала того, кто скачивает. Именно скорость, а не защита от цензуры составляет главное преимущество P2P-протокола. Хотя контролировать контент, распределенный по сотням и тысячам компьютеров из разных городов, гораздо сложнее, чем отключить сервер, расположенный по конкретному адресу.

Сайты и сервисы на основе P2P могут оказаться более безопасными с точки зрения сохранности персональных данных: если базы

68 См.: Приговор Набережночелнинского городского суда Республики Татарстан от 5 февр. 2014 г. по делу № 1-128/14 // СПС КонсультантПлюс.

53

не будут храниться на конкретном сервере с конкретным физическим и сетевым адресом, их будет сложнее похитить. В то же время и удалить из сети неугодный кому-либо контент будет сложнее.

Однако интернет-сайт – вовсе не то же самое, что фильм или иной крупный файл. Основное отличие заключается в следующем: файл гарантированно нужен пользователю целиком, поэтому его легко разделить на известное количество частей и спланировать закачку. Работа с сайтом требует возможности быстро загружать небольшие кусочки информации по требованию пользователя: текстовые новости, рисунки, сообщения и комментарии. Информация о том, где в сети хранятся все эти дробинки, может сама по себе оказаться немалой.

Документирование указанного вида преступлений имеет определенные особенности. В данном случае необходимо проведение ОРМ «сбор образцов для сравнительного исследования» или «снятие информации с технических каналов связи».

Хронологическая последовательность при документировании данного вида преступлений состоит из следующих этапов:

1) получение информации о факте распространения контрафактных аудиовизуальных произведений и экземпляров программ для ЭВМ (баз данных) в пиринговых сетях. Поиск правонарушителей осуществляется, как правило, путем установки необходимого программного обеспечения, затем в поисковом поле программы вводится необходимое название (фильма, программы для ЭВМ) и нажимается кнопка поиска69. По итогам поиска делается выборка по IP-адресам и их локализация по региону. После установления места нахождения распространителя программного обеспечения с нарушением авторских прав принимается решение либо о проведении ОРМ «сбор образцов для сравнительного исследования», либо о направлении информации по территориальности для проведения ОРМ по месту нахождения правонарушителя;

69 Чтобы начать работу в файлообменной сети, пользователь скачивает соответствующую программу-клиента себе на компьютер и разрешает доступ другим пользователям к некоторой части своих ресурсов. В каждой такой программе присутствует возможность поиска ресурсов, выложенных на компьютерах других пользователей для свободного скачивания. Любой пользователь, используя поиск, может найти на компьютере любого другого пользователя те ресурсы, которые тот выложил в свободный доступ, и бесплатно скачать их.

54

2)подготовка соответствующего рапорта оперативного сотруд-

ника;

3)проведение оперативно-розыскного мероприятия. Суть подготовки и проведения оперативно-розыскного мероприятия заключается

вследующих элементах:

необходимо установить программное обеспечение для одноран-

говых (пиринговых) сетей (BitTorrent, µTorrent, eMule, Shareaza) и

осуществить его первичную базовую настройку. Shareaza – это наиболее богатая возможностями файлообменная система, использующая всю мощь пяти раздельных пиринговых (P2P) сетей, включая

EDonkey (ED2K, eMule), Gnutella (G1), BitTorrent, собственную родную сеть Shareaza – Gnutella2, DirectConnect. Более того, Shareaza

распространяется бесплатно. Она не устанавливает нежелательного стороннего программного обеспечения, нет шпионских программ, нет регистрации, нет «платной версии»;

действия по документированию заключаются в действиях по загрузке необходимого программного обеспечения оперуполномоченным;

возможно ведение легендированной переписки с правонарушителем в момент проведения оперативно-розыскного мероприятия;

нет необходимости в осуществлении аудиозаписи действий сотрудников, осуществляющих проведение оперативно-розыскного мероприятия;

4)необходимо произвести запись загруженного файла на носитель информации (CD-, DVD-диск). Изъятие диска с записанным дистрибутивом необходимо оформлять протоколом осмотра места происшествия, либо актом проводимого оперативно-розыскного мероприятия;

5)носитель информации с загруженным дистрибутивом объекта интеллектуальной собственности направить для проведения исследования в экспертное учреждение;

6)направить запрос оператору связи (провайдеру) на установление принадлежности IP-адреса и установлении MAC-адреса сетевой карты компьютера фигуранта, с которого в ходе оперативнорозыскного мероприятия осуществлялась загрузка (при загрузке определяется один пользователь и фиксируется только его IP-адрес). При направлении запроса требуется с точностью до секунды (по возможности) указать время скачивания;

7)направить уведомление правообладателю (представителю) о выявленном факте незаконного распространения экземпляра программного продукта;

55