Материал: Sb96067

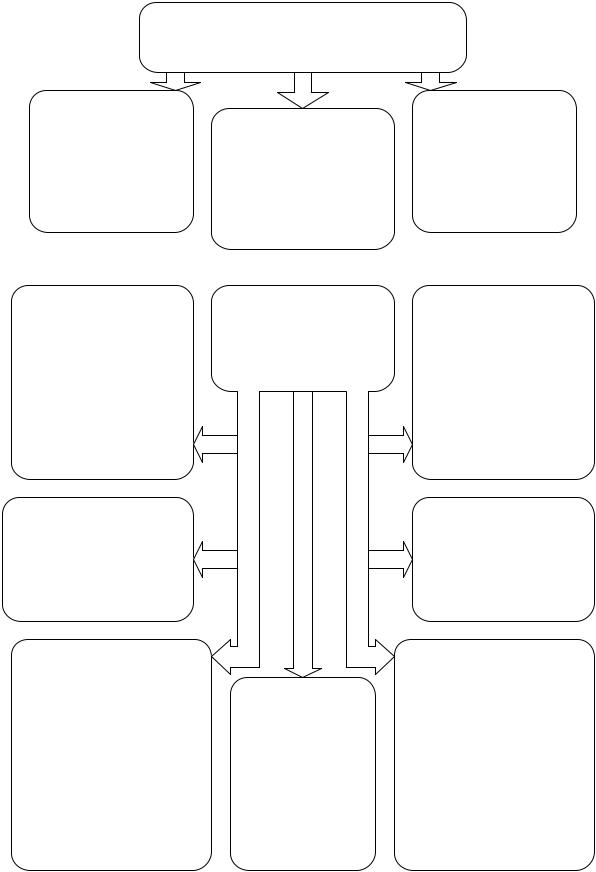

22. Анализ угроз и управление системой защиты АСУ

В ходе анализа угроз безопасности информации в АСУи возможных рисков от их реализации осуществляются

Периодический анализ уязвимостей АСУ, возникающих в ходе ее эксплуатации

Сопровождение

функционирования системы защиты АСУ в ходе ее эксплуатации, включая ведение эксплуатационной документации

и организационнораспорядительных документов по защите информации

Анализ

зарегистрированных событий в АСУ, связанных с безопасностью информации (события безопасности)

Централизованное управление системой защиты АСУ (при необходимости)

Периодический анализ изменения угроз безопасности информации в АСУ, возникающих в ходе

ееэксплуатации

Входе управления

(администрирования) системой защиты АСУ осуществляются

Управление

обновлениями

программного обеспечения, включая программное обеспечение средств защитыинформации, с учетом особенностей функционирования АСУ

Периодическая оценка последствий

от реализации угроз безопасности информации в АСУ (анализ риска)

Определение лиц, ответственных за управление (администрирование)

системой защиты АСУ

Управление учетными записями пользователей и поддержание правил разграничения доступа в АСУ в актуальном

состоянии

Управление средствами защиты информации в АСУ, в том числе параметрами настройки программного обеспечения, включая восстановление работоспособности средств защиты информации, генерацию, смену

и восстановление паролей

26

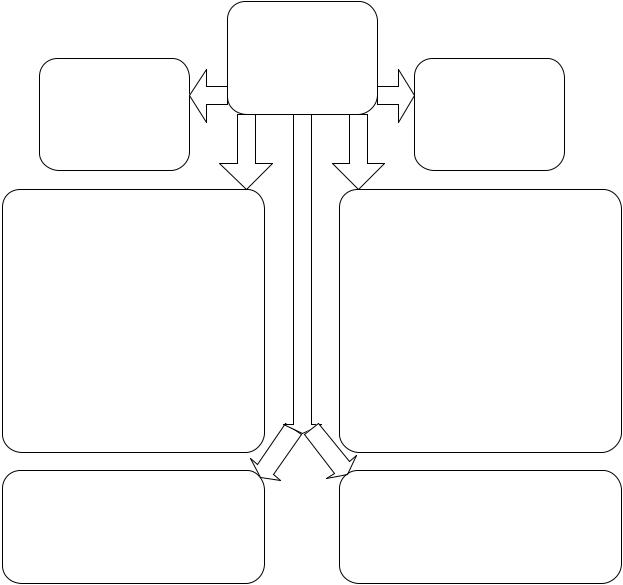

23. Выявление инцидентов и реагирование на них

|

Для выявления |

|

|

|

инцидентов |

|

|

Планирование |

и реагирования |

Определение лиц, |

|

на них |

|||

и принятие мер |

ответственных |

||

осуществляются |

|||

по предотвращению |

за выявление |

||

|

|||

повторного |

|

инцидентов |

|

возникновения |

|

и реагирование |

|

инцидентов |

|

на них |

Планирование и принятие мер |

Обнаружение и идентификация |

|

по устранению инцидентов, в том |

||

инцидентов, в том числе отказов |

||

числе по восстановлениюАСУ |

||

в обслуживании, сбоев (перезагрузок) |

||

в случае отказа в обслуживании |

||

в работе технических средств, |

||

или после сбоев, устранению |

||

программного обеспечения и средств |

||

последствий нарушения правил |

||

защиты информации, нарушений |

||

разграничения доступа, |

||

правил разграничения доступа, |

||

неправомерных действий по сбору |

||

неправомерных действий по сбору |

||

информации, внедрения |

||

информации, внедрения вредоносных |

||

вредоносных компьютерных |

||

компьютерных программ (вирусов) |

||

программ (вирусов) и иных |

||

и иных событий, приводящих |

||

событий, приводящих |

||

к возникновению инцидентов |

||

к возникновению инцидентов |

||

|

||

Анализ инцидентов, в том числе |

Своевременное информирование |

|

персоналом лиц, ответственных |

||

определение источникови причин |

||

за выявление инцидентов |

||

возникновения инцидентов, а также |

||

и реагирование на них, |

||

оценка их последствий |

||

о возникновении инцидентов в АСУ |

||

|

27

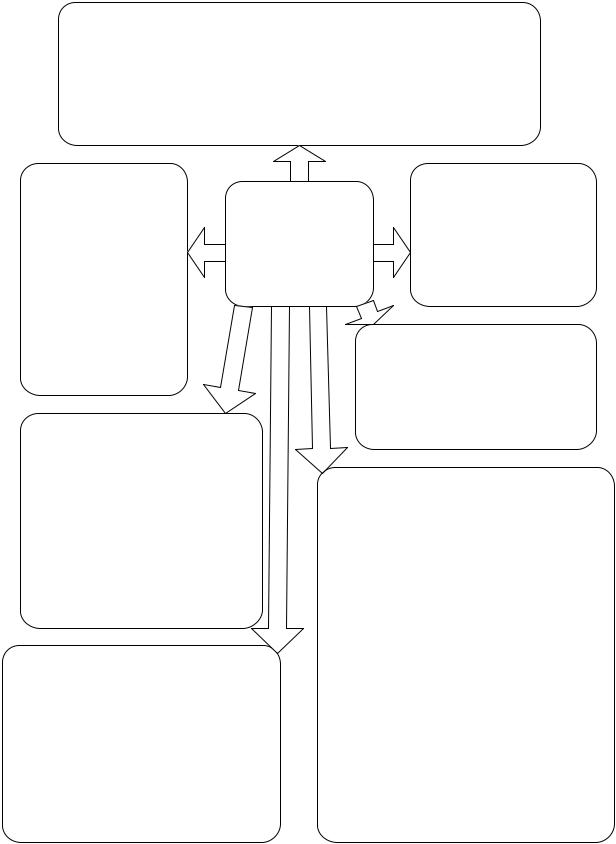

24. Управление конфигурацией АСУ

Поддержание конфигурации АСУ и ее системы защиты (структуры системы защиты АСУ, состава, мест установки и параметров настройки средств защиты информации, программного обеспечения и технических средств) в соответствии с эксплуатационной документацией на систему защиты (поддержание базовой конфигурации АСУ и ее системы защиты)

Внесение информации |

В ходе управления |

Определение лиц, |

||

которым разрешены |

||||

(данных) |

||||

конфигурацией |

действия по внесению |

|||

об изменениях |

||||

АСУ и ее системы |

изменений в базовую |

|||

в базовой |

||||

|

защиты |

конфигурацию АСУ |

||

конфигурации АСУ |

|

|||

осуществляется |

и ее системы защиты |

|||

и ее системы защиты |

||||

|

|

|

||

в эксплуатационную |

|

|

|

|

документацию |

|

|

Регламентация и контроль |

|

на систему защиты |

|

|

||

информации в АСУ |

|

|

технического обслуживания, |

|

|

|

|

в том числе дистанционного |

|

|

|

|

(удаленного), технических |

|

|

|

|

средств и программного |

|

Анализ потенциального |

|

|

обеспечения АСУ |

|

|

|

|

||

воздействия планируемых |

|

|

|

|

изменений в базовой |

|

|

|

|

конфигурации АСУ и ее системы |

Управление изменениями базовой |

|||

защиты на обеспечение |

|

|||

ее безопасности, возникновения |

конфигурации АСУ и ее системы защиты, |

|||

дополнительных угроз |

|

в том числе определение типов |

||

безопасности информации |

|

возможных изменений базовой |

||

и работоспособности АСУ |

|

конфигурации АСУ и ее системы защиты, |

||

|

санкционирование внесения изменений |

|

|

в базовую конфигурацию АСУ |

|

|

и ее системы защиты, документирование |

|

Определение параметров настройки |

действий по внесению изменений |

|

в базовую конфигурацию АСУ |

||

программного обеспечения, включая |

||

и ее системы защиты, сохранение данных |

||

программное обеспечение средств |

||

об изменениях базовой конфигурации |

||

защиты информации, состава |

||

АСУ и ее системы защиты, контроль |

||

и конфигурации технических средств |

||

действий по внесению изменений |

||

и программного обеспечения |

||

в базовую конфигурацию АСУ |

||

до внесения изменений в базовую |

||

и ее системы защиты |

||

конфигурацию АСУ и ее системы |

||

|

||

защиты |

|

28

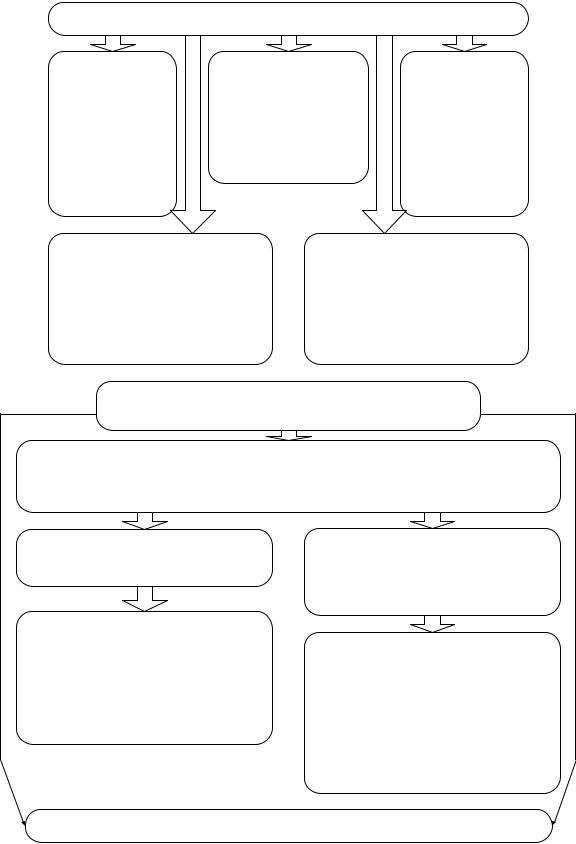

25. Мониторинг обеспечения уровня защищенности

В ходе мониторинга обеспеченияуровня защищенности АСУ осуществляются

|

Контроль (анализ) |

Анализ и оценка |

|

|

функционирования |

||

|

защищенности |

||

Контроль |

системы защиты |

||

информации, |

|||

за событиями |

АСУ, включая |

||

обрабатываемой |

|||

безопасности |

выявление, анализ |

||

в АСУ, с учетом |

|||

и действиями |

и устранение |

||

особенностейее |

|||

персонала |

недостатков |

||

функционирования |

|||

в АСУ |

в функционировании |

||

|

|

системы защиты |

|

|

АСУ |

|

Принятие решения по результатам |

|

|

мониторинга обеспечения уровня |

Документирование процедур |

|

защищенности АСУ |

||

и результатов мониторинга |

||

о необходимостипересмотра |

||

обеспечения уровня |

||

требований кзащите информации |

||

защищенности АСУ |

||

в АСУ и доработке (модернизации) |

||

|

||

ее системы защиты |

|

Обеспечение защиты информации при выводе из эксплуатации АСУ

Oсуществляется оператором в соответствии с эксплуатационнойдокументацией на систему защиты АСУ, организационно-распорядительнымидокументами

по защите информациии втом числе включает

Архивирование информации, |

Уничтожение (стирание) данных |

|

и остаточной информациис машинных |

||

содержащейся в АСУ |

||

носителей информациии (или) |

||

|

||

|

уничтожение машинных носителей |

|

|

информации |

Архивирование информации, содержащейся в АСУ, должно осуществляться принеобходимости дальнейшего использования информации в деятельности оператора

Уничтожение (стирание) данных и остаточной информациис машинных носителей информациипроизводится

принеобходимостипередачи машинного носителя информациидругому пользователю АСУ или всторонние организации для ремонта, технического обслуживания илидальнейшего уничтожения

Привыводе АСУ из эксплуатации производится уничтожение машинных носителей информации, содержащих энергонезависимую память

29

26. Требования к мерам защиты информации в АСУ

Организационные и технические меры защиты информации, реализуемые в АСУв рамках ее системы защиты, в зависимости от класса защищенности, угроз безопасности информации, используемых технологий

иструктурно-функциональных характеристик АСУ

иособенностей ее функционированиядолжны обеспечивать

|

|

|

|

|

Управление |

Идентификацию |

|

|

|

обновлениями |

|

|

и аутентификацию |

|

|

|

программного |

|

субъектов доступа |

Контроль (анализ) |

|

обеспечения |

|

|

и объектов доступа |

|

защищенности |

Планирование |

|

|

|

|

информации |

|

мероприятий |

Управление доступом |

Целостность АСУ |

|

по обеспечению |

||

|

субъектов доступа |

|

и информации |

|

защиты информации |

|

к объектам доступа |

Доступность |

Обеспечение |

||

|

|

|

технических средств |

|

действий |

Ограничение |

|

и информации |

|

в нештатных |

|

|

программной среды |

Защиту среды |

|

(непредвиденных) |

|

|

|

|

виртуализации |

|

ситуациях |

Защиту машинных |

Защиту технических |

Информирование |

|||

|

носителей |

|

средств |

|

и обучение персонала |

|

информации |

|

и оборудования |

Анализ угроз |

|

|

|

Защиту АСУ |

|

безопасности |

|

Регистрацию событий |

|

и ее компонентов |

|

информации и рисков |

|

|

безопасности |

Безопасную |

|

от их реализации |

|

|

|

|

разработку |

Выявление |

|

Антивирусную |

|

прикладного |

|

инцидентов |

|

|

защиту |

|

и специального |

|

и реагирование |

|

|

|

программного |

|

на них (управление |

Обнаружение |

|

обеспечения |

|

инцидентами) |

|

|

(предотвращение) |

|

|

Управление |

|

|

вторжений |

|

|

|

конфигурацией АСУ |

|

|

|

|

|

и ее системы защиты |

30