Материал: Sb96067

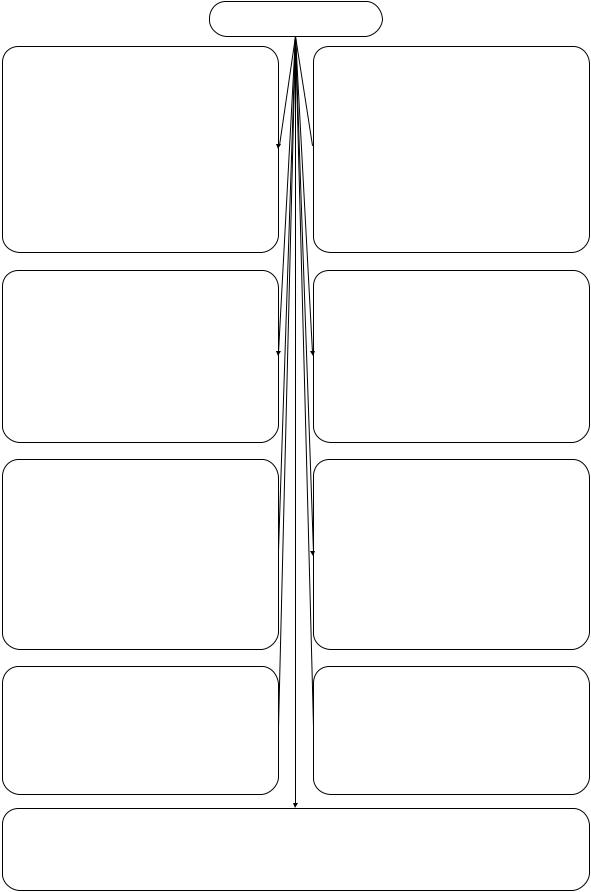

27. Состав мер защиты информации в АСУ

Защита информации в АСУ

Меры по антивируснойзащите должны обеспечивать обнаружение вАСУ компьютерных программ либо иной компьютерной информации, предназначеннойдля несанкционированного уничтожения, блокирования, модификации, копирования компьютерной информации илинейтрализациисредств защиты информации, а также реагирование на обнаружение этих программ

и информации

Меры по обнаружению (предотвращению) вторженийдолжны обеспечивать обнаружение действий в АСУ, направленных на преднамеренный

несанкционированный доступ

кинформации, специальных воздействий на АСУ и (или) информацию вцелях

еедобывания, уничтожения, искажения и блокирования доступа к информации, а также реагирование на эти действия

Меры по контролю (анализу) защищенности информации должны обеспечивать контроль уровня защищенности АСУ путем проведения мероприятий по выявлению ианализу

уязвимостей, контролю установки  обновлений программного обеспечения,

обновлений программного обеспечения,

состава программного обеспечения и технических средств и правильности функционирования средствзащиты информации

Меры по обеспечению целостности АСУ и информации должныобеспечивать обнаружение фактов

несанкционированного нарушения  целостности АСУ исодержащихся вней

целостности АСУ исодержащихся вней

данных, а также возможность восстановления АСУ

Меры по управлению доступом субъектов доступа к объектам доступа должны обеспечивать управление правами и привилегиями субъектов доступа,

разграничение доступа субъектов доступа к объектам доступа на основе совокупности установленных

разграничение доступа субъектов доступа к объектам доступа на основе совокупности установленных

вАСУ правил разграничения доступа,

атакже контроль соблюдения этих правил

Меры по ограничению программной среды должны обеспечивать установку

и(или) запуск только разрешенного

киспользованию в АСУ программного обеспечения или исключать возможность установки и (или) запуска запрещенного

киспользованию в АСУ программного обеспечения

Меры по защите машинных носителей информации (средства обработки (хранения) информации, съемные машинные носители информации) должныисключать возможность

несанкционированного доступа к машинным носителям ихранящейся

на них информации, а также несанкционированное использование съемных машинных носителей информации

Меры по регистрации событий безопасности должны обеспечивать сбор, запись, хранение и защиту информации  о событиях безопасностив АСУ, а также

о событиях безопасностив АСУ, а также

возможность просмотра ианализа информациио таких событиях и реагирование на них

Мерыпо идентификациии аутентификации субъектов доступа иобъектов доступа должны обеспечивать присвоение субъектам и объектам доступа уникального признака (идентификатора), сравнение предъявляемого субъектом (объектом) доступа идентификатора с перечнем присвоенных идентификаторов, а также проверку принадлежностисубъекту (объекту) доступа предъявленного им идентификатора (подтверждение подлинности)

31

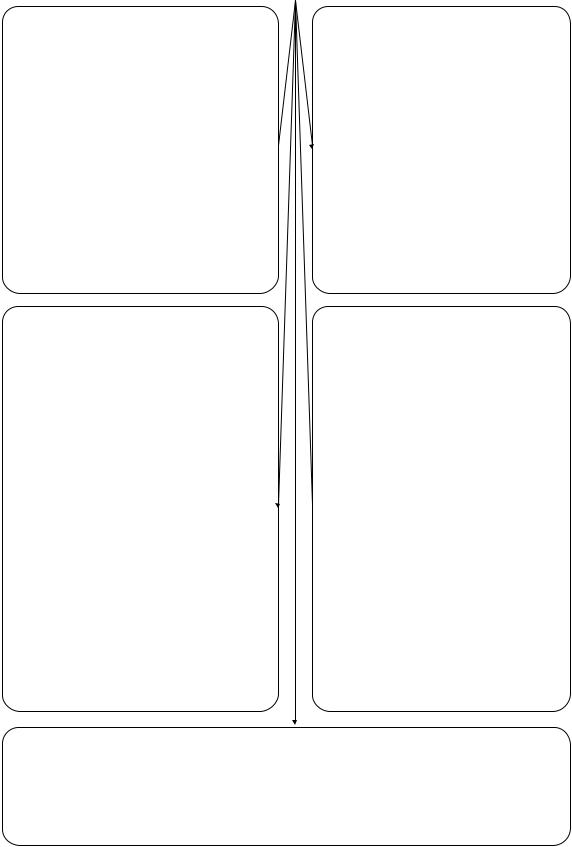

Окончание

Меры по защите технических средств должныисключать несанкционированный доступ к стационарным техническим средствам, обрабатывающим информацию, исполнительным устройствам, средствам, обеспечивающим функционирование АСУ, и в помещения,  в которых они постоянно расположены, обеспечивать защиту технических средств от внешних воздействий, а также защиту информации, представленной в виде информативных электрических сигналов и физических полей

в которых они постоянно расположены, обеспечивать защиту технических средств от внешних воздействий, а также защиту информации, представленной в виде информативных электрических сигналов и физических полей

Меры по защите АСУ и ее компонентов должныобеспечивать защиту информации при ее передаче по каналам связи, взаимодействии АСУ

или ее отдельных сегментовс иными автоматизированными

(информационными) системами и информационно-

телекоммуникационными сетями посредством применения архитектуры АСУ ипроектных решений по ее системе защиты, направленных на обеспечение защиты информации

Меры по обеспечению доступности технических средств и информации должныобеспечивать авторизованный доступ персонала, имеющего права по такому доступу к техническим средствам (исполнительным устройствам) и информации, а также доступность технических средств (исполнительных устройств) для входной (выходной) информации, управляющей (командной) информации, контрольноизмерительной информации,

иной критическиважной информации в штатном режиме функционирования АСУ

Меры по защите среды виртуализации должныисключать несанкционированный доступ

кинформации, обрабатываемой

ввиртуальной инфраструктуре,

иккомпонентам виртуальной инфраструктуры, а также воздействие на информациюи компоненты, в том числе к средствам управления виртуальной инфраструктурой, монитору виртуальных машин

(гипервизору), системе хранения данных (включая систему хранения образов виртуальной инфраструктуры), сети передачиданных через элементы

(гипервизору), системе хранения данных (включая систему хранения образов виртуальной инфраструктуры), сети передачиданных через элементы

виртуальной или физической инфраструктуры, гостевым операционным системам, виртуальным машинам (контейнерам), системе

исети репликации, терминальным

ивиртуальным устройствам, а также системе резервного копирования

исоздаваемым ею копиям

Меры по обеспечению безопаснойразработкиприкладного и специального программного обеспечения должны обеспечивать выявление, анализ и устранение разработчиком уязвимостей программного обеспечения АСУ, определенного заказчиком, на всех этапах (стадиях) его разработки, а также контроль принимаемых мер по выявлению, анализу и устранению уязвимостей со сторонызаказчика

и (или) оператора АСУ

32

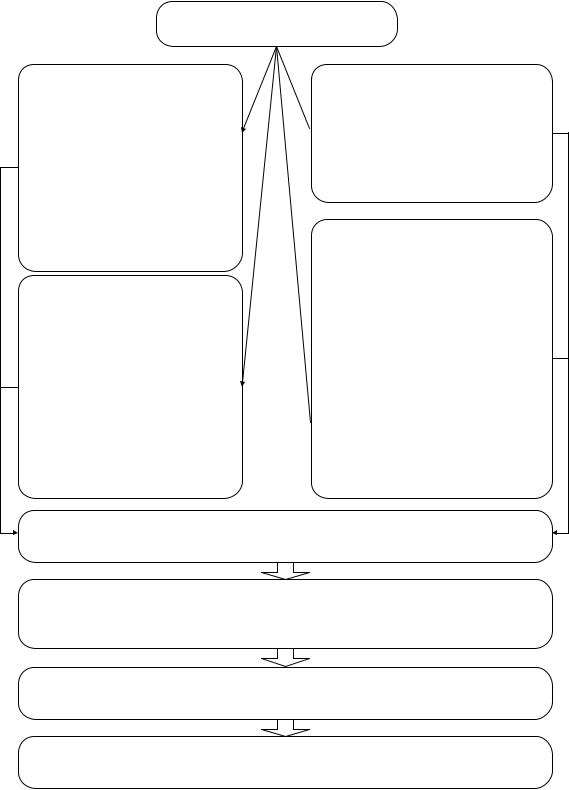

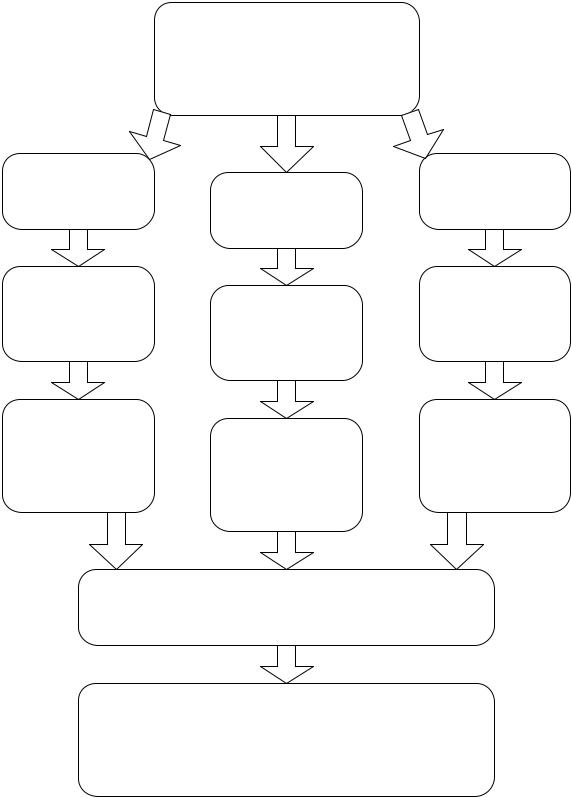

28.Выбор мер защиты информации для их реализации в АСУ

врамках ее системы защиты

Выбор мер защиты информации включает

Дополнение уточненного адаптированного базового набора мер защитыинформации мерами, обеспечивающими выполнение требований кзащите информации, установленными иными нормативнымиправовыми актами, локальнымиправовыми актами, национальными стандартами и стандартами организации вобластизащиты информации

Уточнение адаптированного базового набора мер защиты информации с учетом невыбранных ранее мер защиты информации, приведенных в базовом наборе, в результате чего определяются мерызащиты информации, обеспечивающие блокирование (нейтрализацию) всех угроз безопасности информации на каждом

из уровней АСУ

Определение базового набора мер защиты информации для установленного класса  защищенности АСУ в соответствии

защищенности АСУ в соответствии

сбазовыми наборамимер защиты информации, приведенными

вприказе ФСТЭКРоссии

Адаптацию базового набора мер защиты информации применительно к каждому уровню АСУ, иным структурно-функциональным характеристикам и особенностям функционирования АСУ (в том числе предусматривающую исключение из базового набора мер защиты информациимер, непосредственно связанных

с технологиями, не используемыми  в АСУ или ее уровнях,

в АСУ или ее уровнях,

или структурно-функциональными характеристиками,

не свойственными АСУ)

Для выбора мер защиты информации для соответствующего класса защищенности АСУ применяются методические документыФСТЭК России

В АСУ соответствующего класса защищенности в рамках ее системы защиты должныбыть реализованы меры защиты информации, выбранные всоответствии с требованиямиФСТЭКРоссии и обеспечивающие блокирование (нейтрализацию)

всех угроз безопасностиинформации на каждом из уровней АСУ

Выбранные меры защиты информации рассматриваются для каждого уровня АСУ отдельно и подлежат реализации с учетом особенностей функционирования каждого из уровней

В АСУ должен быть, как минимум, реализован адаптированный для каждого уровня базовый набор мер защиты информации, соответствующий

ее установленному классу защищенности

33

Окончание

Вцелях исключения избыточности вреализации мер защитыинформации

ивслучае, если принятые вАСУ меры по обеспечению промышленной

безопасности и (или) физической безопасности достаточны для блокирования (нейтрализации) отдельных угроз безопасности информации, дополнительные меры защиты информации могут

не применяться. Приэтом в ходе разработки системы защиты АСУ должно быть проведено обоснование достаточности применения мер по обеспечению промышленнойбезопасности или физической

безопасности для блокирования (нейтрализации) соответствующих угроз безопасности информации

При отсутствии возможностиреализации отдельных мер защиты информации на каком-либо из уровней АСУ и (или) невозможности их применения к отдельным объектам и субъектам доступа, в том числе вследствие их негативного влияния на штатный режим функционирования АСУ, на этапах адаптации базового набора мер защиты информации или

уточнения адаптированного базового набора мер защиты информации разрабатываются иные (компенсирующие) меры, обеспечивающие адекватное блокирование (нейтрализацию) угроз безопасности информации и необходимый уровень защищенности АСУ

В качестве компенсирующих мер в первую очередь рассматриваются меры по обеспечению промышленной и (или) физической безопасности АСУ, поддерживающие необходимыйуровень защищенности АСУ

В этом случае в ходе разработки системы защиты АСУ должно быть проведено обоснование применения компенсирующих мер,

апри приемочных испытаниях оценена достаточность иадекватность данных компенсирующих мер для блокирования (нейтрализации)

угроз безопасности информации

34

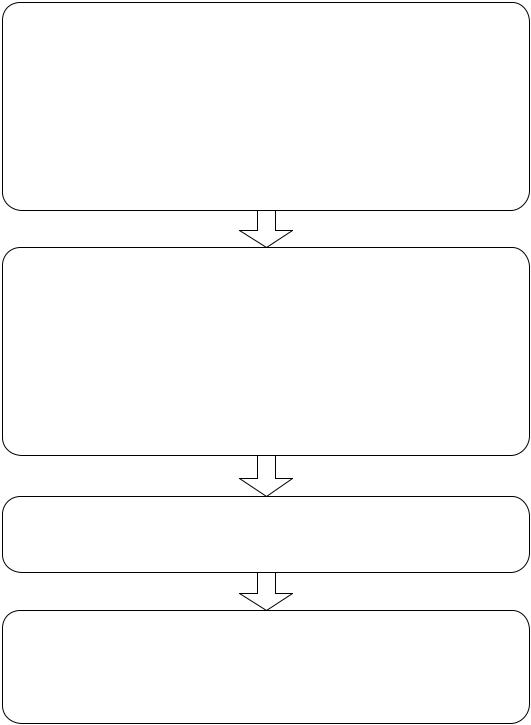

29. Требования к мерам защиты

Выбранные и реализованные

вАСУразных классов врамках

еесистемы защиты меры защиты информации должны обеспечивать

В АСУ 1-го класса |

В АСУ 2-го класса |

В АСУ 3-го класса |

защищенности |

защищенности |

|

|

защищенности |

|

Нейтрализацию |

Нейтрализацию |

Нейтрализацию |

(блокирование) |

(блокирование) |

|

угроз безопасности |

(блокирование) |

угроз безопасности |

информации |

угроз безопасности |

информации |

|

информации |

|

Связанных |

Связанных |

Связанных |

с действиями |

с действиями |

|

нарушителя |

с действиями |

нарушителя |

с высоким |

нарушителя |

с низким |

потенциалом |

с потенциалом |

потенциалом |

|

не ниже среднего |

|

Потенциал нарушителя определяется в ходе оценки его возможностейи мотивации, проводимой при анализе угроз безопасностиинформации

Оператором может быть принято решение о применении в АСУ соответствующего класса защищенностимер защиты информации, обеспечивающих защиту от угроз безопасности информации, реализуемых нарушителем с более высоким потенциалом

35