Материал: Sb96067

36

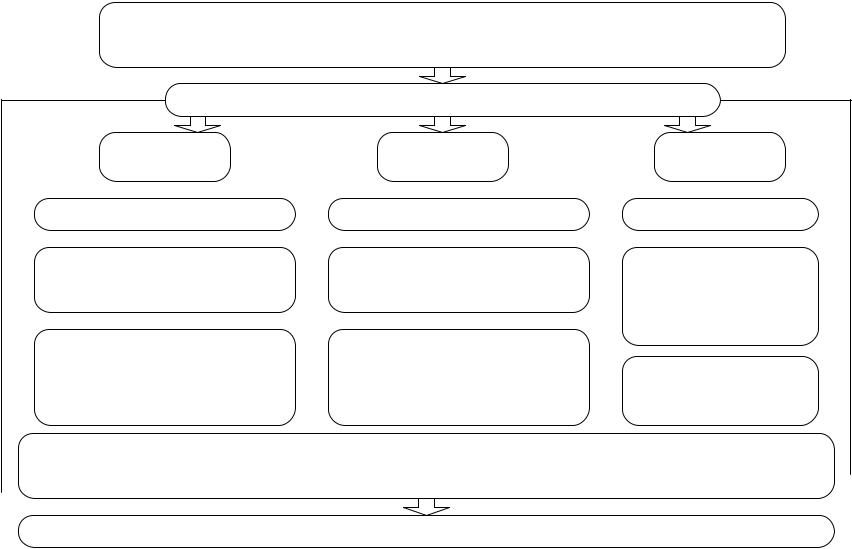

30. Требования к сертифицированным средствам защиты

Технические меры защиты информации реализуютсяпосредством применения средств защиты информации, имеющих необходимые функции безопасности. В качестве средств защиты информации в первую очередь подлежат рассмотрению механизмы защиты (параметры настройки) штатного программного обеспеченияАСУ при их наличии

В случае использования в АСУ сертифицированных по требованиям безопасности информации средств защитыинформации применяются

В АСУ 1-го класса |

В АСУ 2-го класса |

В АСУ 3-го класса |

|||||

защищенности |

|

|

защищенности |

|

|

защищенности |

|

|

|

|

|

|

|||

Средства вычислительнойтехники |

|

Средства вычислительнойтехники |

|

Средства вычислительной |

|||

не ниже 5-го класса |

|

не ниже 5-го класса |

|

техники не ниже 5-го класса |

|||

Системы обнаружениявторжений, средства |

|

Системы обнаружениявторжений, средства |

|

Системы обнаружения |

|||

антивируснойзащиты, средства доверенной |

|

антивируснойзащиты, средства доверенной |

|

вторжений, средства |

|||

загрузкии средства контроля съемных |

|

загрузкии средства контроля съемных |

|

антивируснойзащиты, средства |

|||

носителей информации не ниже3-го класса |

|

носителей информации не ниже4-го класса |

|

доверенной загрузкии средства |

|||

|

|

|

|

|

|

контролясъемных носителей |

|

Межсетевые экраныне ниже 3-го класса |

|

Межсетевые экраныне ниже 3-го класса |

|

информации не ниже 5-го класса |

|||

в случае взаимодействия АСУ |

|

в случае взаимодействия АСУ |

|

|

|

||

с информационно-телекоммуникационными |

|

с информационно-телекоммуникационными |

|

Межсетевые экраны |

|||

сетями международного информационного |

|

сетями международного информационного |

|

||||

обмена ине ниже 4-го класса в случае |

|

обмена ине ниже 4-го класса в случае |

|

не ниже 4-го класса |

|||

|

|

||||||

отсутствиятакого взаимодействия |

отсутствиятакого взаимодействия |

|

|

||||

|

|

||||||

Прииспользовании сертифицированных средствзащиты информации вАСУ 1-го и 2-го классов защищенности применяютсясредства защиты информации, программное обеспечение которых прошло проверку не ниже чем по четвертому уровнюконтроляотсутствия недекларированных возможностей. Заказчиком (оператором) в зависимостиот потенциала нарушителяможет бытьпринято решение о повышении уровняконтроля отсутствиянедекларированных возможностейв программном обеспечениисредствзащиты информации

Прииспользовании вАСУ новых технологийи выявлениидополнительных угрозбезопасности информации, длякоторых не определены меры защитыинформации, должны разрабатываться компенсирующие меры всоответствии с принятыми требованиями

36

31.Состав мер защиты информации и их базовые наборы для соответствующего класса защищенности АСУ

Условное |

|

|

Класс |

|

|

обозначение |

Мера защиты информации |

защищенности |

|||

иномер |

в АСУ |

3 |

2 |

|

1 |

меры |

|

|

|||

|

|

|

|

|

|

1 |

2 |

3 |

4 |

|

5 |

|

I. Идентификация и аутентификация |

|

|

|

|

|

субъектов доступа и объектов доступа (ИАФ) |

|

|

|

|

ИАФ.0 |

Разработка правил и процедур (политик) идентификации |

+ |

+ |

|

+ |

|

и аутентификации субъектов доступа и объектов доступа |

|

|

|

|

ИАФ.1 |

Идентификация и аутентификация пользователей, являю- |

+ |

+ |

|

+ |

|

щихся работниками оператора |

|

|

|

|

ИАФ.2 |

Идентификация и аутентификация устройств, в том числе |

|

+ |

|

+ |

|

стационарных, мобильных и портативных |

|

|

|

|

ИАФ.3 |

Управление идентификаторами, в том числе создание, при- |

+ |

+ |

|

+ |

|

своение, изменение, уничтожение идентификаторов |

|

|

|

|

|

Управление средствами аутентификации, в том числе хране- |

|

|

|

|

ИАФ.4 |

ние, выдача, инициализация, блокирование средств аутенти- |

+ |

+ |

|

+ |

|

фикации и принятие мер в случае утраты и (или) компроме- |

|

|

|

|

|

тации средств аутентификации |

|

|

|

|

|

Исключение отображения для пользователя действительного |

|

|

|

|

ИАФ.5 |

значения аутентификационной информации и (или) количе- |

+ |

+ |

|

+ |

|

ства вводимых символов (защита обратной связи при вводе |

|

|

|

|

|

аутентификационной информации) |

|

|

|

|

ИАФ.6 |

Идентификация и аутентификация пользователей, не являю- |

+ |

+ |

|

+ |

|

щихся работниками оператора (внешних пользователей) |

|

|

|

|

|

Идентификация и аутентификация объектов файловой систе- |

|

|

|

|

ИАФ.7 |

мы, запускаемых и исполняемых модулей, объектов систем |

|

|

|

|

управления базами данных, объектов, создаваемых приклад- |

|

|

|

|

|

|

ным и специальным программным обеспечением, иных объ- |

|

|

|

|

|

ектов доступа |

|

|

|

|

|

II. Управление доступом |

|

|

|

|

|

субъектов доступа к объектам доступа (УПД) |

|

|

|

|

УПД.0 |

Разработка правил и процедур (политик) управления досту- |

+ |

+ |

|

+ |

пом субъектов доступа к объектам доступа |

|

||||

|

Управление (заведение, активация, блокирование и уничто- |

|

|

|

|

УПД.1 |

жение) учетными записями пользователей, в том числе |

+ |

+ |

|

+ |

|

внешних пользователей |

|

|

|

|

|

Реализация необходимых методов (дискреционный, мандат- |

|

|

|

|

УПД.2 |

ный, ролевой или иной метод), типов (чтение, запись, выпол- |

+ |

+ |

|

+ |

|

нение или иной тип) и правил разграничения доступа |

|

|

|

|

|

Управление (экранирование, фильтрация, маршрутизация, |

|

|

|

|

|

контроль соединений, однонаправленная передача и иные |

|

|

|

|

УПД.3 |

способы управления) информационными потоками между |

+ |

+ |

|

+ |

устройствами, сегментами автоматизированной системы |

|

||||

|

управления, а также между автоматизированными системами |

|

|

|

|

|

управления |

|

|

|

|

37

1 |

2 |

3 |

4 |

5 |

|

Разделение полномочий (ролей) пользователей, администра- |

|

|

|

УПД.4 |

торов и лиц, обеспечивающих функционирование автомати- |

+ |

+ |

+ |

|

зированной системы управления |

|

|

|

|

Назначение минимально необходимых прав и привилегий |

|

|

|

УПД.5 |

пользователям, администраторам и лицам, обеспечивающим |

+ |

+ |

+ |

|

функционирование автоматизированной системы управления |

|

|

|

УПД.6 |

Ограничение неуспешных попыток входа в автоматизиро- |

+ |

+ |

+ |

ванную систему управления (доступа к системе) |

||||

|

Предупреждение пользователя при его входе в автоматизиро- |

|

|

|

УПД.7 |

ванную систему управления о том, что в ней реализованы ме- |

|

|

|

ры защиты информации, и о необходимости соблюдения им |

|

|

|

|

|

установленных оператором правил обработки информации |

|

|

|

|

Оповещение пользователя после успешного входа в автома- |

|

|

|

УПД.8 |

тизированную систему управления о его предыдущем входе в |

|

|

|

|

автоматизированную систему управления |

|

|

|

|

Ограничение числа параллельных сеансов доступа для каж- |

|

|

|

УПД.9 |

дой учетной записи пользователя автоматизированной си- |

|

|

|

|

стемы управления |

|

|

|

|

Блокирование сеанса доступа в автоматизированную систему |

|

|

|

УПД.10 |

управления после установленного времени бездействия (не- |

|

|

|

|

активности) пользователя или по его запросу |

|

|

|

УПД.11 |

Разрешение (запрет) действий пользователей, разрешенных |

+ |

+ |

+ |

до идентификации и аутентификации |

||||

УПД.12 |

Поддержка и сохранение атрибутов безопасности (меток без- |

|

|

|

опасности), связанных с информацией в процессе ее хране- |

|

|

|

|

|

ния и обработки |

|

|

|

УПД.13 |

Реализация защищенного удаленного доступа субъектов до- |

|

|

|

ступа к объектам доступа через внешние информационно- |

+ |

+ |

+ |

|

|

телекоммуникационные сети |

|

|

|

УПД.14 |

Регламентация и контроль использования в автоматизиро- |

|

|

|

ванной системе управления технологий беспроводного до- |

+ |

+ |

+ |

|

|

ступа |

|

|

|

УПД.15 |

Регламентация и контроль использования в автоматизиро- |

+ |

+ |

+ |

|

ванной системе управления мобильных технических средств |

|

|

|

|

Управление взаимодействием с автоматизированными (ин- |

|

|

|

УПД.16 |

формационными) системами сторонних организаций (внеш- |

+ |

+ |

+ |

|

ние системы) |

|

|

|

УПД.17 |

Обеспечение доверенной загрузки средств вычислительной |

|

|

|

техники |

|

|

|

|

|

III. Ограничение программной среды (ОПС) |

|

|

|

|

|

|

|

|

ОПС.0 |

Разработка правил и процедур (политик) ограничения про- |

+ |

+ |

+ |

|

граммной среды |

|

|

|

|

Управление запуском (обращениями) компонентов про- |

|

|

|

ОПС.1 |

граммного обеспечения, в том числе определение запускае- |

|

|

|

мых компонентов, настройка параметров запуска компонен- |

|

|

+ |

|

|

тов, контроль за запуском компонентов программного обес- |

|

|

|

|

печения |

|

|

|

38

1 |

2 |

3 |

4 |

5 |

|

Управление установкой (инсталляцией) компонентов про- |

|

|

|

ОПС.2 |

граммного обеспечения, в том числе определение компонен- |

|

|

|

тов, подлежащих установке, настройка параметров установки |

|

+ |

+ |

|

|

компонентов, контроль за установкой компонентов про- |

|

|

|

|

граммного обеспечения |

|

|

|

ОПС.3 |

Установка (инсталляция) только разрешенного к использова- |

+ |

+ |

+ |

|

нию программного обеспечения и (или) его компонентов |

|

|

|

ОПС.4 |

Управление временными файлами, в том числе запрет, раз- |

|

|

|

решение, перенаправление записи, удаление временных фай- |

|

|

|

|

|

лов |

|

|

|

|

IV. Защита машинных носителей информации (ЗНИ) |

|

|

|

|

|

|

|

|

ЗНИ.0 |

Разработка правил и процедур (политик) защиты машинных |

+ |

+ |

+ |

|

носителей |

|

|

|

ЗНИ.1 |

Учет машинных носителей информации |

+ |

+ |

+ |

ЗНИ.2 |

Управление доступом к машинным носителям информации |

+ |

+ |

+ |

ЗНИ.3 |

Контроль перемещения машинных носителей информации за |

|

|

|

|

пределы контролируемой зоны |

|

|

|

|

Исключение возможности несанкционированного ознаком- |

|

|

|

ЗНИ.4 |

ления с содержанием информации, хранящейся на машинных |

|

|

|

|

носителях, и (или) использования носителей информации в |

|

|

|

|

иных автоматизированных системах управления |

|

|

|

ЗНИ.5 |

Контроль использования интерфейсов ввода (вывода) ин- |

|

+ |

+ |

|

формации на машинные носители информации |

|

|

|

ЗНИ.6 |

Контроль ввода (вывода) информации на машинные носите- |

|

|

+ |

|

ли информации |

|

|

|

ЗНИ.7 |

Контроль подключения машинных носителей информации |

+ |

+ |

+ |

|

Уничтожение (стирание) информации на машинных носите- |

|

|

|

ЗНИ.8 |

лях при их передаче между пользователями, в сторонние ор- |

|

|

|

|

ганизации для ремонта или утилизации, а также контроль |

|

|

|

|

уничтожения (стирания) |

|

|

|

|

V. Регистрация событий безопасности (РСБ) |

|

|

|

|

|

|

|

|

РСБ.0 |

Разработка правил и процедур (политик) регистрации собы- |

+ |

+ |

+ |

|

тий безопасности |

|

|

|

РСБ.1 |

Определение событий безопасности, подлежащих регистра- |

+ |

+ |

+ |

|

ции, и сроков их хранения |

|

|

|

РСБ.2 |

Определение состава и содержания информации о событиях |

+ |

+ |

+ |

|

безопасности, подлежащих регистрации |

|

|

|

РСБ.3 |

Сбор, запись и хранение информации о событиях безопасно- |

+ |

+ |

+ |

|

сти в течение установленного времени хранения |

|

|

|

|

Реагирование на сбои при регистрации событий безопасно- |

|

|

|

РСБ.4 |

сти, в том числе аппаратные и программные ошибки, сбои в |

+ |

+ |

+ |

|

механизмах сбора информации и достижение предела или |

|

|

|

|

переполнения объема (емкости) памяти |

|

|

|

РСБ.5 |

Мониторинг (просмотр, анализ) результатов регистрации со- |

+ |

+ |

+ |

|

бытий безопасности и реагирование на них |

|

|

|

РСБ.6 |

Генерирование временных меток и (или) синхронизация си- |

|

+ |

+ |

|

стемного времени вавтоматизированнойсистемеуправления |

|

|

|

39

1 |

2 |

|

3 |

4 |

5 |

РСБ.7 |

Защита информации о событиях безопасности |

|

+ |

+ |

+ |

РСБ.8 |

Обеспечение возможности просмотра и анализа информации |

|

|

|

|

о действиях отдельных пользователей |

|

|

|

|

|

|

VI. Антивирусная защита (АВЗ) |

|

|

|

|

|

|

|

|

|

|

АВЗ.0 |

Разработкаправил и процедур(политик) антивирусной защиты |

|

+ |

+ |

+ |

АВЗ.1 |

Реализация антивирусной защиты |

|

+ |

+ |

+ |

АВЗ.2 |

Обновление базы данных признаков вредоносных компью- |

|

+ |

+ |

+ |

терных программ (вирусов) |

|

||||

|

VII. Обнаружение вторжений (СОВ) |

|

|

|

|

|

|

|

|

|

|

СОВ.0 |

Разработка правил и процедур (политик) обнаружения втор- |

|

|

|

+ |

жений |

|

|

|

||

СОВ.1 |

Обнаружение вторжений |

|

|

|

+ |

СОВ.2 |

Обновление базы решающих правил |

|

|

|

+ |

|

VIII. Контроль (анализ) защищенности информации (АНЗ) |

|

|

|

|

|

|

|

|

|

|

АНЗ.0 |

Разработка правил и процедур (политик) контроля (анализа) |

|

+ |

+ |

+ |

защищенности |

|

||||

АНЗ.1 |

Выявление, анализ уязвимостей и оперативное устранение |

|

+ |

+ |

+ |

вновь выявленных уязвимостей |

|

||||

|

Контроль установки обновлений программного обеспечения, |

|

|

|

|

АНЗ.2 |

включая обновление программного обеспечения средств за- |

|

+ |

+ |

+ |

|

щиты информации |

|

|

|

|

|

Контроль работоспособности, параметров настройки и пра- |

|

|

|

|

АНЗ.3 |

вильности функционирования программного обеспечения и |

|

+ |

+ |

+ |

|

средств защиты информации |

|

|

|

|

АНЗ.4 |

Контроль состава технических средств, программного обес- |

|

+ |

+ |

+ |

печения и средств защиты информации |

|

||||

|

Контроль правил генерации и смены паролей пользователей, |

|

|

|

|

АНЗ.5 |

заведения и удаления учетных записей пользователей, реализа- |

|

|

+ |

+ |

|

цииправилразграничениядоступа, полномочий пользователей |

|

|

|

|

|

IX. Обеспечение целостности (ОЦЛ) |

|

|

|

|

|

|

|

|

|

|

ОЦЛ.0 |

Разработка правил и процедур (политик) обеспечения це- |

|

+ |

+ |

+ |

лостности |

|

||||

ОЦЛ.1 |

Контроль целостности программного обеспечения, включая |

|

|

+ |

+ |

программное обеспечение средств защиты информации |

|

|

|||

ОЦЛ.2 |

Контроль целостности информации, содержащейся в базах |

|

|

|

|

данных |

|

|

|

|

|

|

Обеспечение возможности восстановления программного |

|

|

|

|

ОЦЛ.3 |

обеспечения, включая программное обеспечение средств за- |

|

+ |

+ |

+ |

|

щиты информации, при возникновении нештатных ситуаций |

|

|

|

|

|

Обнаружение и реагирование на поступление в автоматизи- |

|

|

|

|

ОЦЛ.4 |

рованную систему управления незапрашиваемых электрон- |

|

|

|

|

ных сообщений (писем, документов) и иной информации, не |

|

|

|

|

|

|

относящихся к ее функционированию (защита от спама) |

|

|

|

|

40