Материал: Sb96067

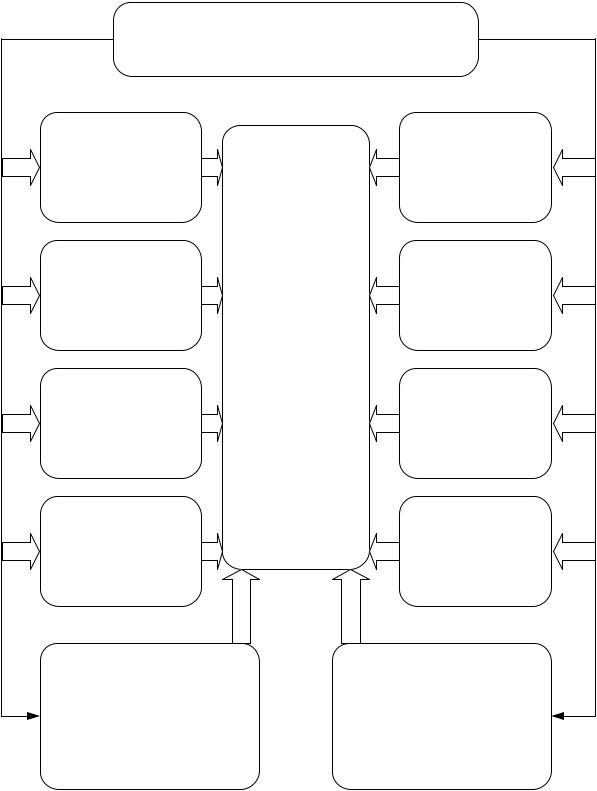

12. Определение угроз безопасности информации

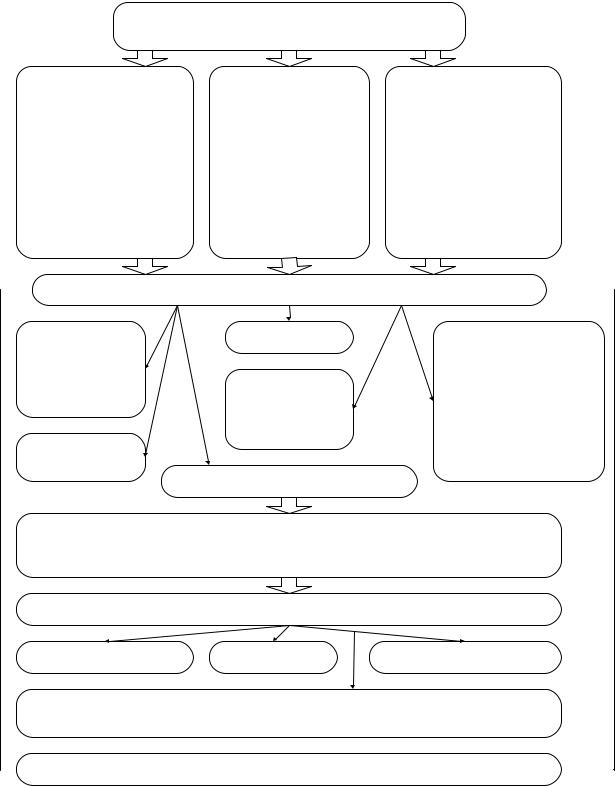

Угрозы безопасности информации определяются на каждом из уровней АСУ по результатам

|

|

|

Анализа возможных |

||

|

|

|

способов (сценариев) |

||

|

Оценкивозможностей |

|

реализации угроз |

||

|

|

безопасности информации |

|||

(потенциала, оснащенности |

Анализа возможных |

и последствийот нарушения |

|||

|

и мотивации) внешних |

как отдельных свойств |

|||

|

уязвимостей АСУ |

||||

и внутренних нарушителей |

безопасности информации |

||||

|

|||||

|

|

|

(целостности, доступности, |

||

|

|

|

конфиденциальности), |

||

|

|

|

так иАСУ в целом |

||

|

Приопределении угроз безопасностиинформации учитываются |

|

|||

|

|

||||

|

Структурно- |

Состав АСУ |

Взаимодействие |

||

функциональные |

|||||

|

|||||

|

характеристики |

Физические, |

с иными |

||

АСУ, включающие |

автоматизированными |

||||

наличие ее уровней |

логические, |

(информационными) |

|||

|

(сегментов) |

функциональные |

системами |

||

|

Режимы |

и технологические |

и информационно- |

||

|

взаимосвязи в АСУ |

телекоммуникационными |

|||

функционирования |

Иные особенности построения |

сетями |

|||

|

АСУ |

|

|

||

|

|

и функционирования АСУ |

|

|

|

По результатам определения угроз безопасностиинформации могут разрабатываться рекомендации по корректировке структурно-функциональных характеристик АСУ, направленные на блокирование (нейтрализацию) отдельных угроз безопасности информации

Модель угроз безопасностиинформации должна содержать описание АСУ и угроз безопасности информации для каждого из ее уровней, включающее описание

Возможностейнарушителей |

Возможных |

Штатного режима |

(модель нарушителя) |

уязвимостей АСУ |

функционирования АСУ |

Способов (сценариев) реализации угроз безопасностиинформации ипоследствий от нарушения свойств безопасности информации (целостности, доступности, конфиденциальности)

Для определения угроз безопасностиинформации иразработкимодели угроз безопасности  информацииприменяются методические документы ФСТЭКРоссии

информацииприменяются методические документы ФСТЭКРоссии

16

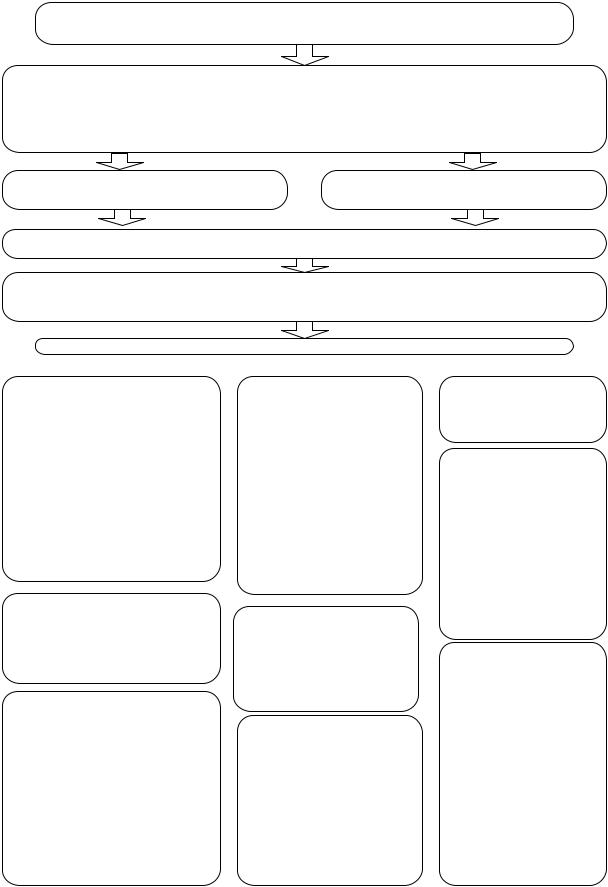

13. Разработка системы защиты АСУ

Разработка системызащиты АСУ организуется заказчиком и осуществляетсяразработчиком и (или) оператором

Разработка системызащиты АСУ осуществляется всоответствии с техническим заданием на создание (модернизацию) АСУ и (или) техническим заданием (частнымтехническим заданием) на создание системы защиты АСУ с учетом ГОСТ 34.601 «Информационнаятехнология. Комплекс стандартов на автоматизированные системы. Автоматизированные системы. Стадии создания», ГОСТР 51583, ГОСТР 51624, стандартов организациии втом числе включает

Проектирование системы защитыАСУ |

Разработку эксплуатационнойдокументации |

|

на систему защиты АСУ |

||

|

Система защиты АСУ не должна препятствовать штатному режиму функционирования АСУ при выполнении ее функцийв соответствиис назначением АСУ

Приразработке системы защиты АСУ учитываетсяее информационное взаимодействие

сиными автоматизированными (информационными) системами

иинформационно-телекоммуникационными сетями

Припроектированиисистемы защитыАСУ

Определяются типы субъектов доступа (пользователи, процессы

ииные субъекты доступа)

иобъектов доступа, являющихся объектами защиты

(автоматизированные рабочие места, промышленные серверы, телекоммуникационное оборудование, программируемые логические контроллеры, исполнительные устройства, иные объекты доступа)

Определяются виды и типы средств защиты информации, обеспечивающие реализацию технических мер защиты информации

Осуществляется при необходимости выбор средств защиты информации

с учетом их стоимости, совместимости с программным обеспечением и техническими средствами, функций безопасности этих средств и особенностей

их реализации, а также класса защищенности АСУ

Определяются методы управления доступом (дискреционный, мандатный, ролевойили иные методы), типы доступа(чтение, запись, выполнение илииные типы доступа) и правила разграничениядоступа субъектов доступа

к объектам доступа (на основе списков, меток безопасности, ролей

и иных правил), подлежащие реализациив АСУ

Определяется структура системы защиты АСУ, включая состав (количество)

иместа размещения

ееэлементов

Определяются меры защиты информации

при информационном взаимодействии с иными автоматизированными (информационными)

системами и информационно-

телекоммуникационными

сетями

Выбираютсямеры защиты информации, подлежащие реализациив рамках системы защиты АСУ

Определяются параметры программирования

и настройки программного обеспечения, включая программное обеспечение средствзащиты информации, обеспечивающие реализациюмер защиты информации, а также устранение возможных уязвимостейАСУ

Осуществляетсяпроверка, в том числе при необходимости

с использованием макетов или тестовой зоны, корректности функционирования АСУ

ссистемойзащиты

исовместимости выбранных средств защиты информации

спрограммным

обеспечением и техническими средствами АСУ

17

14. Разработка эксплуатационной документации на систему защиты АСУ

При проектировании системы защиты АСУдолжны учитываться особенности функционирования программного обеспечения и технических средств на каждом из уровней АСУ

Результатыпроектирования системызащитыАСУ отражаются в проектной документации (эскизном (техническом) проекте и (или) рабочей документации)

на АСУ (систему защиты АСУ), разрабатываемых с учетом ГОСТ 34.201 «Информационная технология. Комплекс стандартов на автоматизированные системы. Виды, комплектность и обозначение документов при создании автоматизированных систем» и стандартов организации

Разработка эксплуатационной документации на систему защиты АСУ осуществляется по результатам проектирования в соответствии с техническим заданием на создание (модернизацию) АСУ и (или) техническим заданием (частным техническим заданием) на создание системызащитыАСУ

Эксплуатационная документация на систему защиты АСУ разрабатывается с учетом ГОСТ 34.601, ГОСТ 34.201, ГОСТ Р 51624, стандартов организации и должна в том числе содержать описание

|

Состава, мест |

Правил |

|

Структуры системы |

установки, |

||

эксплуатации |

|||

параметров |

|||

защиты АСУ |

системы защиты |

||

и порядка |

|||

|

АСУ |

||

|

настройки средств |

||

|

|

||

|

защиты |

|

|

|

информации, |

|

|

|

программного |

|

|

|

обеспечения |

|

|

|

и технических |

|

|

|

средств |

|

18

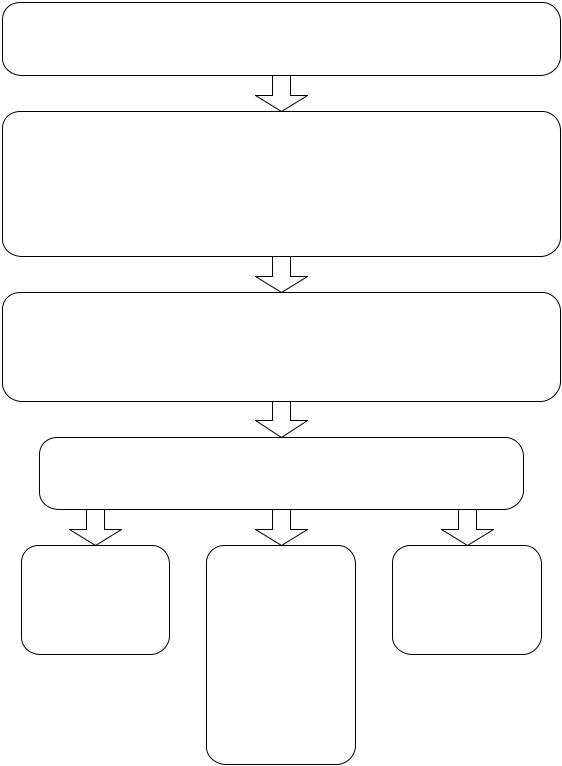

15. Внедрение системы защиты АСУ и ввод ее в действие

Организуется |

Внедрение системы защиты АСУ |

Осуществляется |

|

Заказчиком |

Оператором |

и (или) |

Разработчиком |

Внедрение системы защиты АСУ осуществляется в соответствии с проектной

иэксплуатационной документацией на систему защиты информации в АСУ

ив том числе включает

Предварительные испытания системы защиты АСУ

Опытную эксплуатацию системы защиты АСУ

Анализ уязвимостей АСУ и принятие мер по их устранению

Приемочные испытания системы защиты АСУ

Настройку (задание параметров программирования) программного обеспечения АСУ

Разработку документов, определяющих правила и процедуры (политики), реализуемые оператором для обеспечения защиты информации в АСУ в ходе

ее эксплуатации (организационнораспорядительные документы по защите информации)

Внедрение организационных мер защитыинформации

Установку и настройку средств защиты информации в АСУ

Настройка (задание параметров программирования) программного обеспечения АСУ должна осуществляться в соответствии с проектной и эксплуатационной документацией на АСУ

иобеспечивать конфигурацию программного обеспечения и автоматизированной системы

вцелом, при которой минимизируются риски возникновения уязвимостей и возможности

реализации угроз безопасности информации

19

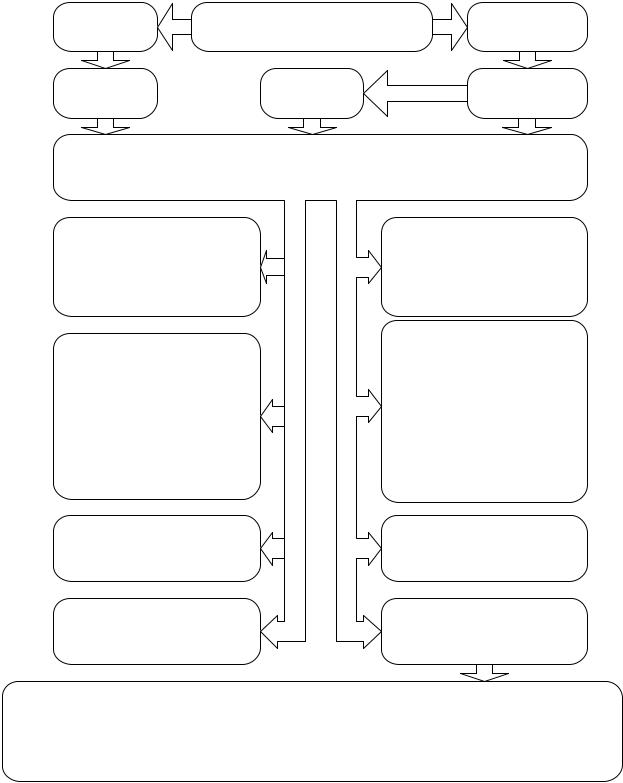

16. Разрабатываемые организационно-распорядительные документы по защите информации

Разрабатываемые организационнораспорядительные документы по защите информации должны определять правила и процедуры (политики)

Защиты информации |

Организационно- |

Реализации |

|

отдельных мер |

|||

распорядительные |

|||

привыводе |

защиты информации |

||

документы по защите |

|||

из эксплуатации АСУ |

в АСУ в рамках ее |

||

информации могут |

|||

|

системы защиты |

||

|

разрабатываться |

||

|

|

||

|

в виде отдельных |

|

|

Контроля |

документовоператора |

Планирования |

|

или врамках общей |

|||

(мониторинга) |

политики |

мероприятий |

|

за обеспечением |

обеспечения |

по обеспечению |

|

уровня защищенности |

информационной |

защиты информации |

|

АСУ |

безопасности вслучае |

в АСУ |

|

|

ее разработки по |

|

|

|

ГОСТР ИСО/МЭК |

Обеспечения |

|

|

27001 |

||

Управления |

«Информационная |

действий |

|

технология. Методы |

в нештатных |

||

конфигурацией АСУ |

|||

и средства |

(непредвиденных) |

||

и ее системы защиты |

|||

обеспечения |

ситуациях в ходе |

||

|

|||

|

безопасности. |

эксплуатацииАСУ |

|

|

Системы |

|

|

|

менеджмента |

|

|

Управления |

информационной |

Информирования |

|

безопасности. |

|||

(администрирования) |

|||

Требования» |

и обучения |

||

системой защиты |

|||

|

персонала АСУ |

||

информациив АСУ |

|

||

|

|

Выявленияинцидентов (одного |

|

|

события или группысобытий), |

|

|

которые могут привести ксбоям |

Анализа угроз безопасности |

|

или нарушению |

||

информации в АСУ и рисков |

||

функционирования и(или) |

||

от их реализации |

||

к возникновению угроз |

||

|

||

безопасности информации, |

|

|

и реагированияна них |

|

20