Материал: Sb96067

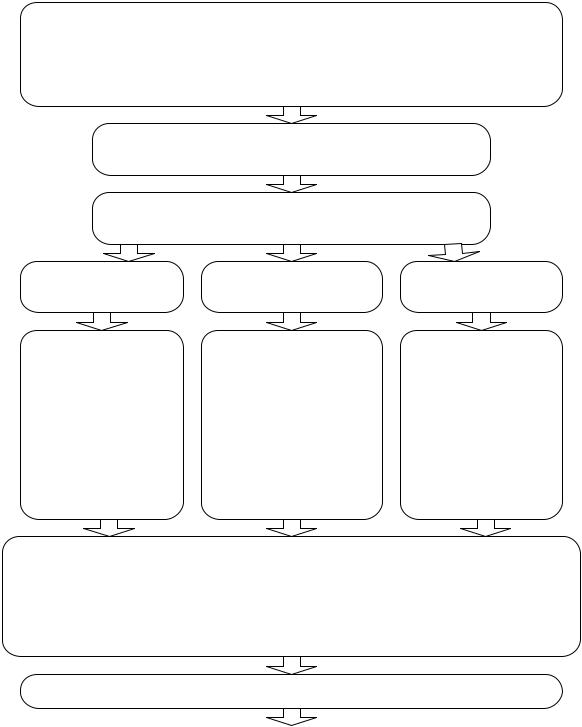

8. Требования к системе защиты АСУ

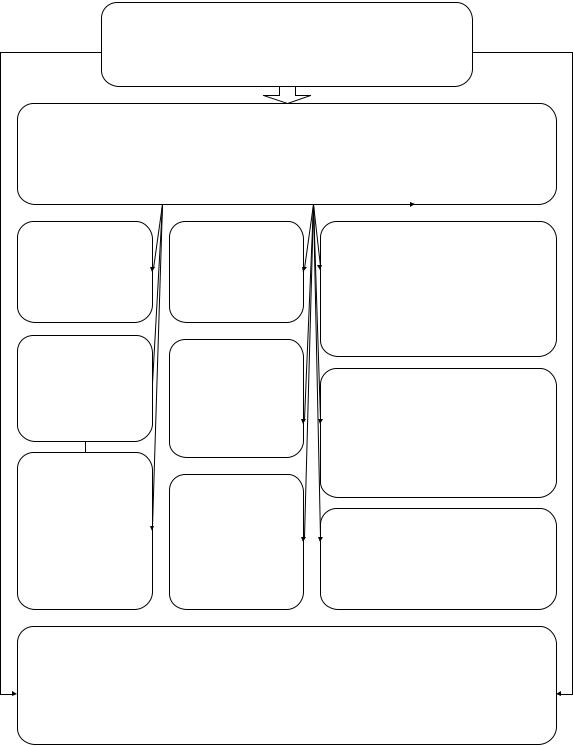

Требованияк системе защиты АСУопределяются в зависимости от класса защищенности АСУ и угроз безопасности информации, включенных в модель угроз безопасности информации

Требования к системе защиты АСУ включаются в техническое задание на создание (модернизацию) АСУ и (или) техническое задание (частное техническое задание)

на создание системызащитыАСУ, разрабатываемые с учетом ГОСТ 34.602, ГОСТ Р 51583, ГОСТ Р 51624 и стандартоворганизации, которые должны в том числе содержать

Цель и задачи обеспечения защиты информациив АСУ

Объекты защиты АСУ на каждом  из ее уровней

из ее уровней

Требования к поставляемым техническим средствам, программному обеспечению, средствам защиты информации

Класс |

Перечень нормативных правовых |

|

актов, локальных правовых актов, |

||

защищенности |

||

методических документов, |

||

АСУ |

||

национальных стандартов |

||

|

||

|

и стандартоворганизаций, которым |

|

|

должна соответствовать АСУ |

|

Требования к мерам |

|

|

и средствам защиты |

Требования к защите информации |

|

информации, |

приинформационном |

|

применяемым |

взаимодействии с иными |

|

в АСУ |

автоматизированными |

|

|

(информационными) системами |

|

|

и информационно- |

|

Функции заказчика |

телекоммуникационными сетями |

|

|

||

и оператора |

|

|

по обеспечению |

Стадии (этапыработ) создания |

|

защиты |

||

информации |

системы защиты АСУ |

|

в АСУ |

|

При определении требованийк системе защитыАСУ учитываются положения политик обеспечения информационной безопасности заказчика в случае ее разработки по ГОСТ Р ИСО/МЭК 27001 «Информационная технология. Методы и средства обеспечения безопасности. Системыменеджмента информационной безопасности. Требования», а также политик обеспечения информационной безопасности оператора в части, не противоречащей политике заказчика

11

9. Принятие решения о необходимости защиты информации в АСУ

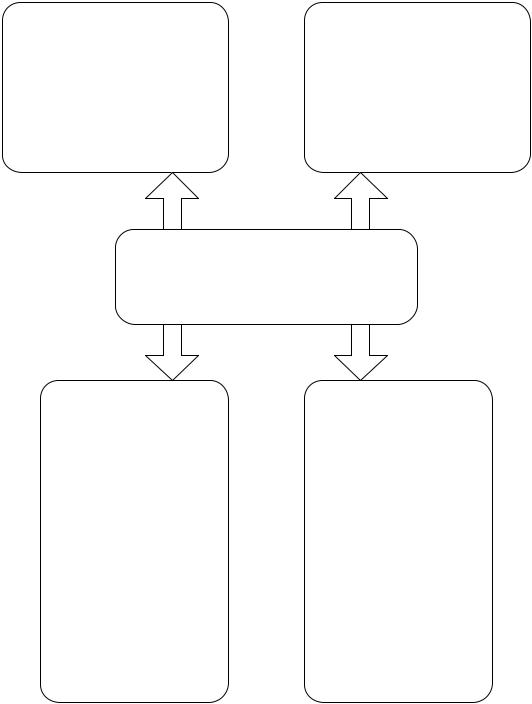

Принятие решения

онеобходимостисоздания системы защиты АСУ

иопределение целей и задач защиты информациив АСУ

Анализ целей создания АСУ и задач, решаемых этой АСУ

При принятии решения

онеобходимости защиты информации

вАСУосуществляются

|

Определение |

|

информации, нарушение |

Анализ нормативных |

доступности, |

правовых актов, |

целостности или |

локальных правовых |

конфиденциальности |

актов, методических |

которой может привести |

документов, |

к нарушению штатного |

национальных |

режима |

стандартов и стандартов |

функционирования АСУ |

организаций, которым |

(определение критически |

должна соответствовать |

важной информации), |

АСУ |

и оценка возможных |

|

последствий такого |

|

нарушения |

12

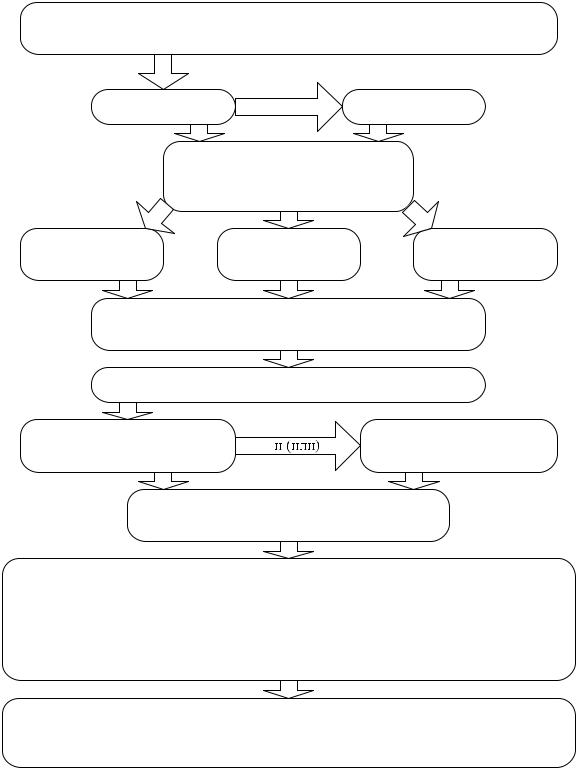

10. Классификация АСУ

Классификация АСУв зависимости от уровня значимости (критичности) информации, обработка которой осуществляется вАСУ, проводится

Заказчиком или Оператором

Устанавливаются три класса защищенности АСУ, определяющие уровни ее защищенности

1-й класс |

2-й класс |

3-й класс |

|

(самый высокий) |

(самый низкий) |

||

|

Класс защищенности АСУ определяется в соответствии с п. 11

Класс защищенности может быть установлен отдельно

Для каждого из уровней АСУ |

Иных сегментов |

|

при их наличии |

||

|

Результатыклассификации АСУ оформляются актом классификации

Требование к классу защищенности включается в техническое задание на создание АСУ и (или) техническое задание (частное техническое задание) на создание системы защиты АСУ, разрабатываемые с учетом ГОСТ 34.602 «Информационная технология.

Комплекс стандартов на автоматизированные системы. Техническое задание на создание автоматизированной системы», ГОСТ Р 51583, ГОСТ Р 51624 и стандартов организации

Класс защищенности АСУ (сегмента) подлежит пересмотру только в случае ее модернизации, в результате которой изменился уровень значимости (критичности)

информации, обрабатываемой в АСУ (сегменте)

13

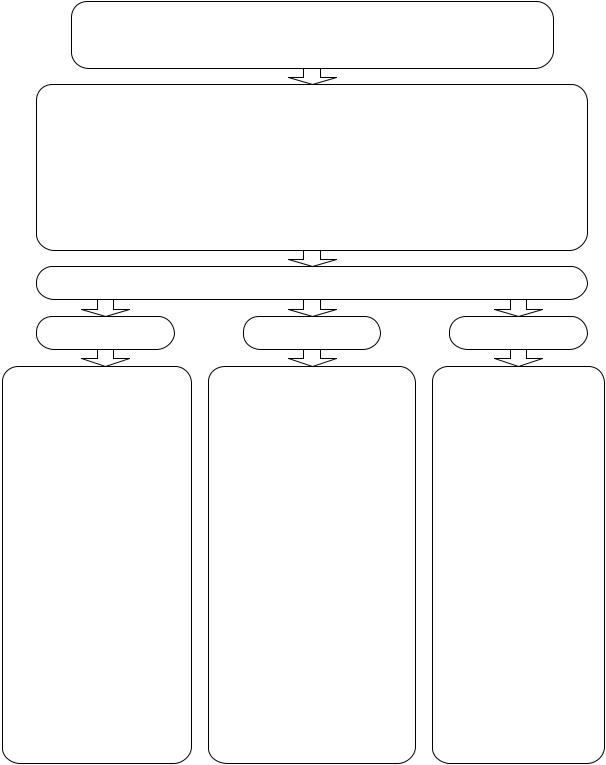

11. Определение класса защищенности АСУ

Класс защищенности АСУ (первый класс (К 1), второй класс (К 2), третий класс (К 3)) определяется в зависимости от уровня значимости (УЗ) (критичности) обрабатываемой в ней информации

УЗ определяется степенью возможного ущерба от нарушения ее целостности (неправомерное уничтожение или модифицирование), доступности (неправомерное блокирование) или конфиденциальности (неправомерные доступ, копирование, предоставление или распространение), в результате которого возможно нарушение штатного режима функционирования АСУ или незаконное вмешательство

в процессы функционирования АСУ, т. е. УЗ = [(целостность, степень ущерба) (доступность, степень ущерба) (конфиденциальность, степень ущерба)]

Степень возможного ущерба определяется заказчиком или оператором экспертным или иным методом и может быть

Высокой |

Средней |

Низкой |

Если в результате нарушения одного из свойств безопасности информации (целостности, доступности, конфиденциальности), повлекшего нарушение штатного режима функционирования АСУ, возможно возникновение чрезвычайной ситуации федерального или межрегионального характера или иные существенные негативные последствия в социальной, политической, экономической, военной или иных областях деятельности

|

Если в результате |

|

нарушения одного |

Если в результате нарушения |

из свойств безопасности |

одного из свойств |

информации |

безопасности информации |

(целостности, |

(целостности, доступности, |

доступности, |

конфиденциальности), |

конфиденциальности), |

повлекшего нарушение |

повлекшего нарушение |

штатного режима |

штатного режима |

функционирования АСУ, |

функционирования АСУ, |

возможно возникновение |

возможно возникновение |

чрезвычайной ситуации |

чрезвычайной ситуации |

регионального или |

муниципального |

межмуниципального характера |

(локального) характера |

или иные умеренные |

или иные незначительные |

негативные последствия |

негативные последствия |

в социальной, политической, |

в социальной, |

экономической, военной или |

политической, |

иных областях деятельности |

экономической, военной |

|

или иных областях |

|

деятельности |

14

Окончание

В случае если для информации, обрабатываемой в АСУ, не требуется обеспечение одного из свойств безопасности информации (в частности, конфиденциальности), уровень значимости (критичности) определяется для двух других свойств безопасности информации

(целостности, доступности). В этом случае

УЗ = [(целостность, степень ущерба) (доступность, степень ущерба) (конфиденциальность, не применяется)]

Информация, обрабатываемая в АСУ, имеет

Высокий уровень |

Средний уровень |

Низкий уровень |

|

значимости |

значимости |

значимости |

|

(критичности) (УЗ 1) |

(критичности) (УЗ 2) |

(критичности) (УЗ 3) |

|

Если хотя бы для |

Если хотя бы для одного |

|

|

из свойств безопасности |

Если для всех свойств |

||

одного из свойств |

информации |

||

безопасности |

|||

безопасности |

(целостности, |

||

информации |

|||

информации |

доступности, |

||

(целостности, |

|||

(целостности, |

конфиденциальности) |

||

доступности, |

|||

доступности, |

определена средняя |

||

конфиденциальности) |

|||

конфиденциальности) |

степень ущерба и нет ни |

||

определена низкая |

|||

определена высокая |

одного свойства, для |

||

степень ущерба |

|||

степень ущерба |

которого определена |

||

|

|||

|

высокая степень ущерба |

|

При обработке в АСУ двух и более видов информации (измерительная информация, информация о состоянии процесса) УЗ определяется отдельно для каждого вида информации. Итоговый УЗ устанавливается по наивысшим значениям степени возможного ущерба, определенным для целостности, доступности, конфиденциальности каждого вида информации

Класс защищенности АСУ определяется в соответствии с таблицей

Уровень значимости информации |

Класс защищенности АСУ |

|

|

УЗ 1 |

К 1 |

УЗ 2 |

К 2 |

УЗ 3 |

К 3 |

15