Материал: 1831

МАТЕМАТИЧЕСКОЕ МОДЕЛИРОВАНИЕ И СИСТЕМЫ АВТОМАТИЗАЦИИ ПРОЕКТИРОВАНИЯ

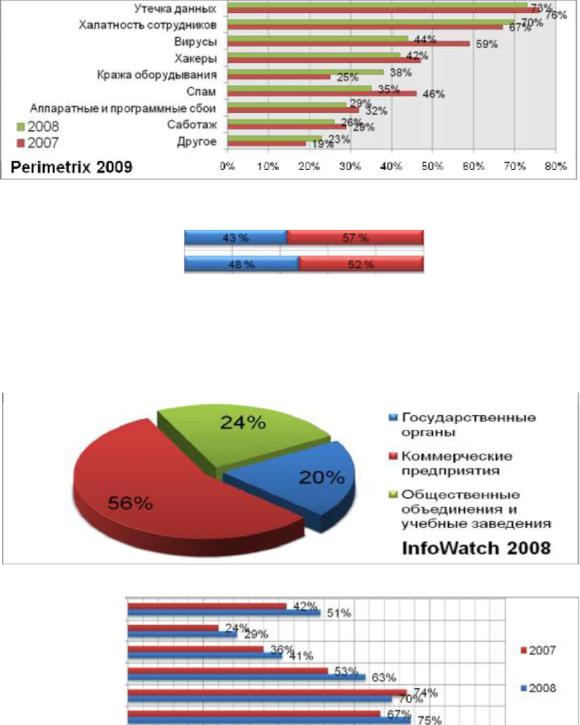

Рис. 1. Наиболее опасные угрозы ИБ по мнению респондентов

ISBS 2008 - крупные фирмы

ISBS 2 0 0 6 - крупные фирмы

ISBS 2008- в целом (любые |

|

|

|

в Вн ешни е у гр оэы |

|

|

|

|

|

фирмьп |

|

|

|

• Внутренние угрозы |

I 3 B 3 2 0 0 6 - В целом (любые |

|

|

|

|

фирмы! |

|

|

|

|

20 |

4 0 |

&0 |

во |

1 0 0 |

Рис. 2. Соотношение опасности внутренних и внешних инцидентов ИБ

Рис. 3. Распределение инцидентов по типу организации

Другое |

|

|

|

|

|

|

Защита, от утечки |

|

|

|

|

|

|

Шифрование |

|

|

|

|

|

|

VPW |

|

|

|

|

|

|

IDS/IPS |

|

|

|

|

|

|

Антислам |

|

|

|

|

|

|

Контроль доступа |

|

|

|

|

• &а% |

|

|

|

|

|

|

Ш 100% |

|

Межсетевой экран |

|

|

|

|

_ |

100% |

Антивирус |

|

|

|

|

т |

100% |

|

|

|

|

• |

100% |

|

Perimelrix 2009 и % |

|

|

|

|

||

20% |

4 0 % |

•30'/. |

3 0 % |

100% |

||

Рис. 4. Самые популярные средства ИБ

46 |

Вестник СибАДИ, выпуск 1 (19), 2011 |

PDF created with pdfFactory Pro trial version www. pdffactory. com

МАТЕМАТИЧЕСКОЕ МОДЕЛИРОВАНИЕ И СИСТЕМЫ АВТОМАТИЗАЦИИ ПРОЕКТИРОВАНИЯ

Таблица 1 - Основные функции систем защиты от внутренних угроз

|

Вендор и |

|

Подход к |

Подход к |

|

Подход к |

Шифрование |

|

Критерии |

||

|

название |

|

контентной |

контекстной |

|

категоризации |

данных |

|

(много- |

||

|

продукта |

|

фильтрации |

фильтрации |

|

данных |

|

|

|

канальность, |

|

|

|

|

|

|

(подразуме¬ |

|

|

|

|

|

унифици |

|

|

|

|

|

вается |

|

|

|

|

|

рованный |

|

|

|

|

|

контейнер¬ |

|

|

|

|

|

менеджмент, |

|

|

|

|

|

ный анализ) |

|

|

|

|

|

активная |

|

|

|

|

|

|

|

|

|

|

|

защита, |

|

|

|

|

|

|

|

|

|

|

|

содержание + |

|

|

|

|

|

|

|

|

|

|

|

контент) |

|

InfoWatch |

|

сигнатуры, |

|

|

|

защищаемые |

|

++++ |

||

|

Traffic Monitor + |

морфология |

|

|

|

файлы- |

|

|

|||

|

CryptoStorage |

|

|

|

|

|

контейнеры |

|

|

||

|

Perimetrix |

|

морфология |

метки |

|

онтологии |

крипто- |

|

++++ |

||

|

SafeSpace |

|

цифровые |

|

|

|

контейнеры |

|

|

||

|

|

|

отпечатки |

|

|

|

|

|

|

|

|

|

McAfee |

|

цифровые |

метки |

|

|

- |

|

|

++++ |

|

|

Host DLP |

|

отпечатки |

|

|

|

|

|

|

|

|

|

Symantec |

|

сигнатуры, |

|

|

|

интегриро |

|

++++ |

||

|

Data Loss |

|

цифровые |

|

|

|

ванное |

|

|

||

|

Prevention |

|

отпечатки |

|

|

|

шифрование |

|

|

||

|

Trend Micro |

сигнатуры, |

|

|

|

интегриро |

|

++++ |

|||

|

LeakProof |

|

цифровые |

|

|

|

ванное |

|

|

||

|

|

|

отпечатки |

|

|

|

шифрование |

|

|

||

|

Websense |

|

сигнатуры, |

|

|

|

интегриро |

|

++++ |

||

|

Data Security |

цифровые |

|

|

|

ванное |

|

|

|||

|

Suite |

|

отпечатки |

|

|

|

шифрование |

|

|

||

|

Инфосистемы |

сигнатуры, |

|

|

|

|

|

|

- - ++ |

||

|

Джет |

|

регулярные |

|

|

|

|

|

|

|

|

|

СМАП и СКВТ |

выражения |

|

|

|

|

|

|

|

||

|

Дозор Джет |

|

|

|

|

|

|

|

|

|

|

|

SmartLine |

|

- |

|

- |

|

- |

- |

|

|

— |

|

DeviceLock |

|

|

|

|

|

|

|

|

|

|

|

SecurIT |

|

- |

|

- |

|

- |

- |

|

|

+++- |

|

Zlock |

|

|

|

|

|

|

|

|

|

|

|

Smart |

|

|

|

метки |

|

|

|

|

|

+++- |

|

Protection Labs |

|

|

|

|

|

|

|

|

|

|

|

Software |

|

|

|

|

|

|

|

|

|

|

|

SecrecyKeeper |

|

|

|

|

|

|

|

|

|

|

|

Такие средства могут защитить информа¬ |

щиты конфиденциальных данных от внут |

|||||||||

цию от "непосвященного" сотрудника, но не от |

ренних угроз (далее, системы защиты от уте |

||||||||||

инсайдера , который и так имеет доступ к ох¬ |

чек). Эти системы контролируют каналы утеч¬ |

||||||||||

раняемой информации. |

Средства шифрова |

ки данных в реальном времени. Существуют |

|||||||||

ния носителей. Данный класс программ за¬ |

комплексные |

(покрывающие |

много каналов |

||||||||

щитит от утечки информации при потере но¬ |

утечки) и точечные (покрывающие опреде¬ |

||||||||||

сителя или ноутбука. Но, если инсайдер пере¬ |

ленный канал утечки) решения. Данные сис¬ |

||||||||||

даст носитель вместе с ключом, на котором |

темы используют |

проактивные технологии, |

|||||||||

зашифрована информация другой стороне, то |

благодаря чему, не только регистрируют факт |

||||||||||

такой метод защиты будет бесполезен. |

нарушения ИБ, но и предотвращают саму |

||||||||||

|

Системы |

выявления |

и предотвращения |

утечку информации. Конечно, качество такого |

|||||||

утечек (Data |

Leakage Prevention, |

DLP). Дан |

контроля напрямую зависит от способностей |

||||||||

ные системы также называют системами за |

системы отличать |

конфиденциальную ин- |

|||||||||

Вестник СибАДИ, выпуск 1 (19), 2011 |

|

|

|

|

47 |

||||||

PDF created with pdfFactory Pro trial version www. pdffactory. com

МАТЕМАТИЧЕСКОЕ МОДЕЛИРОВАНИЕ И СИСТЕМЫ АВТОМАТИЗАЦИИ ПРОЕКТИРОВАНИЯ

формацию от не конфиденциальной, т.е. от используемых алгоритмов контентной или контекстной фильтрации. Большинство со¬ временных систем защиты от утечек имеют функции шифрования носителей и файлов (такие системы также называют Information Protection and Control (IPC)). Они могут ис¬ пользовать защищенные хранилища данных, в частности криптоконтейнеры, которые при доступе к файлу учитывают не только ключ шифрования, но и различные факторы, такие как уровень доступа пользователя и т.д. Так¬ же они могут производить поведенческий анализ пользователя (правда данная техноло¬ гия пока не дает высоких результатов) и иметь различные прикладные функции.

Существуют программно-аппаратные средства защиты, которые нельзя непосред¬ ственно отнести к перечисленным выше кате¬ гориям, например средства блокировки внеш¬ них носителей и д.р., но данные средства, как правило, не отличают конфиденциальную информацию от не конфиденциальной и яв¬ ляются реализацией отдельных функций со¬ временных систем защиты от внутренних уг¬ роз. На сегодняшний день системы защиты от внутренних угроз - это единственное решение, позволяющее предотвратить утечки в реаль¬ ном времени, контролируя действия пользо¬ вателей и процессов производимые с файла¬ ми и способное распознавать конфиденци¬ альную информацию в информационном по¬ токе. Чтобы определить уязвимое место в за¬ щите, предоставляемой такой системой, не¬ обходимо более детально рассмотреть их ос¬ новные функции и возможности, а также ме¬ тоды, используемые этими системами для осуществления контентной/контекстной

фильтрации.

Производители систем защиты от утечек используют различные технологии для распо¬ знавания конфиденциальной информации. Каждый производитель утверждает, что ис¬ пользуемые в его продукте методы выгодно отличаются от методов программ аналогов. Но все эти методы в совокупности основаны на синтезе нескольких принципиально раз¬ личных подходов.

Поиск сигнатур. Наиболее простой метод контентной фильтрации — поиск в потоке данных некоторой последовательности сим¬ волов. Иногда запрещенную последователь¬ ность символов называют «стоп-словом». Техника работает только на точные срабаты¬ вания и легко обходится простой заменой символов в анализируемом тексте.

Поиск регулярных выражений (метод ма¬ сок). С помощью некоторого языка регуляр¬ ных выражений определяется «маска», струк¬ тура данных, которые относятся к конфиден¬ циальным. Чаще всего данный метод исполь¬ зуется для определения персональных дан¬ ных (ИНН, номера счетов, документов и т.д.). Недостаток метода в наличие большого коли¬ чества ложных срабатываний, также метод совершенно не применим к анализу неструк¬ турированной информации.

Метод цифровых отпечатков. С эталон¬ ной информации снимается «отпечаток» при помощи хеш-функции. Далее отпечаток срав¬ нивается с фрагментами анализируемой ин¬ формации. Недостаток в том, что при исполь¬ зовании хеш-функции технология работает только на точные совпадения. Существуют алгоритмы, позволяющие незначительные изменения анализируемой информации по сравнению с эталонной (не более 20%-30%). Данные алгоритмы закрыты разработчиками систем защиты от утечек.

Лингвистический и морфологический анализ. Техника основана на методах контентного анализа текстов. Существует коли¬ чественный (подсчет частоты встречаемости и весовых коэффициентов слов) и качествен¬ ный анализ (поиск упоминания в тексте за¬ данных тем). Морфологический анализ дает возможность работы со словоформами, лин¬ гвистический позволяет рассматривать пред¬ ложения и искать связи в словах. Предпола¬ гается анализ информации с помощью зара¬ нее заданных словарей или ключевых фраз. Основное достоинство метода в том, что он способен выявить конфиденциальную ин¬ формацию, передаваемую в неформализо¬ ванном виде. Метод полностью нечувствите¬ лен к количеству документов, т.е. база контентной фильтрации не меняется в размере от появления новых документов или процес¬ сов в компании. Также метод малочувствите¬ лен к изменению отдельных слов, их переста¬ новке. К сожалению, применение таких мето¬ дов пока дает большое количество ошибок первого и второго рода. Также метод зависим от используемого языка.

Контейнерный анализ (или контекстная фильтрация) основан, в отличие от описан¬ ных выше методов, не на анализе содержимо¬ го (контента), а на анализе свойств или атри¬ бутов контейнера с информацией (контекста), т. е. не производят анализ его информацион¬ ного наполнения. Могут анализироваться тип приложения, отправитель, адресат, также свойства файла или другого контейнера, в

48 |

Вестник СибАДИ, выпуск 1 (19), 2011 |

PDF created with pdfFactory Pro trial version www. pdffactory. com

МАТЕМАТИЧЕСКОЕ МОДЕЛИРОВАНИЕ И СИСТЕМЫ АВТОМАТИЗАЦИИ ПРОЕКТИРОВАНИЯ

котором находится информация. Примерами такого подхода являются решения, основан¬ ные на метках, которыми помечается конфи¬ денциальная информация. Каждый контейнер содержит такую метку, которая однозначно определяет тип содержащегося внутри кон¬ тейнера контента. Данные методы требуют мало вычислительных ресурсов. Их минус в том, что система заботится только о помечен¬ ной информации: если метка не поставлена, контент не защищен. Такой подход часто под¬ разумевает предварительную категоризацию данных с целью присвоения атрибутов (меток) и степеней конфиденциальности файлам. Еще одним недостатком этого подхода явля¬ ется чрезвычайная сложность выполнения категоризации файлов вручную (практическая невозможность при больших массивах ин¬ формации), отсюда вытекает необходимость автоматизации процесса категоризации. Для этого существует достаточно много методов: статистический (подсчет частот ключевых слов), вероятностный (на основе теоремы Байеса), лингвистический, алгоритмы с ис¬ пользованием нейросетей, векторный (пред¬ ставление текста, как вектора признаков), ка¬ тегоризация на основе онтологий (формаль¬ ных описаний предметных областей с помо¬ щью понятий и их взаимоотношений).

Нужно отметить, что все перечисленные методы не позволяют детектировать конфи¬ денциальную информацию, скрытую при по¬ мощи стеганографии. Существующие методы способны выявлять случайную утечку, но не могут бороться с высококвалифицированным инсайдером.

Помимо технологий, применяемых для выявления конфиденциальной информации, системы защиты от внутренних угроз характе¬ ризуются соответствием ряду дополнитель¬ ных требований (критериев принадлежности к системам защиты от утечек). Основные тре¬ бования к этому классу систем защиты были выдвинуты исследовательским агентством Forrester Research:

h |

многоканальность |

(способность |

осу¬ |

ществления мониторинга |

нескольких каналов |

||

утечки данных); |

|

|

|

h |

унифицированный |

менеджмент |

(на¬ |

личие |

унифицированных |

средств управления |

|

политикой ИБ, возможность анализа событий по всем каналам мониторинга с созданием подробных отчетов);

h активная защита (система должна не только обнаруживать, но и предотвращать нарушение ИБ);

h сочетание контентного и контекст¬ ного анализа (в данном случае к контекстному анализу помимо меток следует относить ана¬ лиз активности пользователя и приложений).

Как видно, в представленные требования не входит проверка того, кто именно в опре¬ деленный момент работает под текущей учетной записью.

На сегодняшний день существует доста¬ точно много систем защиты от утечек и про¬ дуктов, близких по функциональности к ним. Основные характеристики и функции некото¬ рых решений (было решено взять 10 наибо¬ лее популярных) представлены в таблице 1. По результатам исследований, проведенных аналитическим порталом Anti-Malware.ru ли¬ дером на рынке систем защиты от утечек в 2008 и 2009 году являлась компания InfoWatch с объемами продаж 7.2 млн. $ в 2008 году и 5 млн. $ в 2009 году, что, по мнению Anti-Malware.ru, составляло 50.9% и 32.7% от рынка систем защиты от утечек в России со ответственно. За InfoWatch идут Инфосистемы Джет (2008 год - 3.5 млн., 2009 год - 4.5 млн.) и SecurIT (2008 год - 2.1 млн., 2009 год - 2.9 млн.). Как можно видеть InfoWatch теряет свое лидерство.

У систем защиты от утечек, представлен¬ ных на рынке, отсутствует возможность иден¬ тификации пользователя по "типовому порт¬ рету работы в системе". В существующих ре¬ шениях анализ активности пользователя ве¬ дется с целью выявления противоправных действий и не позволяет установить, кто на самом деле находится за компьютером. Для этого необходимо прибегать к видеонаблюде¬ нию, что не всегда возможно на практике.

С течением времени технологии, приме¬ няемые в системах защиты от утечек, совер¬ шенствовались, но так или иначе все исполь¬ зуемые методы распознавания конфиденци¬ альной информации и их комбинации основы¬ ваются на перечисленных выше контентных и контекстных методах. Эволюцию систем за¬ щиты от утечек можно условно разделить на три этапа. Первые системы защиты от утечек

восновном использовали методы контентной фильтрации. Но их эффективность оказалась низкой, т.к. на практике такие методы дают достаточно большой процент ошибок первого и второго рода. По данным компании Gartner,

вотчете Hype Cycle of Information Security за 2007 год, предельная надежность любых су¬ ществующих методов контентной фильтрации составляет 80%, а за последние годы сущест¬ венных изменений в сторону увеличения эф¬ фективности таких алгоритмов не произошло.

Вестник СибАДИ, выпуск 1 (19), 2011 |

49 |

PDF created with pdfFactory Pro trial version www. pdffactory. com

МАТЕМАТИЧЕСКОЕ МОДЕЛИРОВАНИЕ И СИСТЕМЫ АВТОМАТИЗАЦИИ ПРОЕКТИРОВАНИЯ

Таким |

образом, |

максимальная |

вероятность |

совершенных и зависимых технологий не мо¬ |

|||||||||||||||||||

правильного |

|

распознавания |

конфиденциаль¬ |

жет произвести существенного улучшения. |

|||||||||||||||||||

ной информации с помощью алгоритмов |

В целом, на данный момент рынок систем |

||||||||||||||||||||||

контентной |

фильтрации |

в |

информационном |

защиты от внутренних угроз еще не может |

|||||||||||||||||||

потоке |

(документе, |

файле, |

трафике |

и т.д.) |

дать полноценного решения для защиты ин¬ |

||||||||||||||||||

на |

сегодняшний |

день |

не |

превышает |

0.8. |

И |

формации от утечек конфиденциальной ин¬ |

||||||||||||||||

эта вероятность может быть достигнута при |

формации. Это подтверждается итогами вто¬ |

||||||||||||||||||||||

использовании |

всех перечисленных подходов |

рой всероссийской конференции по защите |

|||||||||||||||||||||

к анализу контента (регулярные выражения, |

конфиденциальной |

информации |

от |

утечек |

|||||||||||||||||||

сигнатуры, лингвистические методы и т.д.). |

"DLP-Russia 2009". По мнению аналитика ком¬ |

||||||||||||||||||||||

Такой показатель является низким (гораздо |

пании Forrester Билла Найджела: DLP-рынок |

||||||||||||||||||||||

ниже, чем заявляемые разработчиком харак¬ |

находится в самом начале своего развития, |

||||||||||||||||||||||

теристики) и не удовлетворяет требованиям |

компании понимают, что с утечками данных |

||||||||||||||||||||||

информационной безопасности. |

|

|

|

необходимо бороться, однако не вполне |

|||||||||||||||||||

Системы защиты от утечек второго поко¬ |

представляют себе, как именно. |

|

|

|

|||||||||||||||||||

|

|

|

|

|

|

|

|

|

|

||||||||||||||

ления используют контейнерный анализ. Этот |

Заключение. |

Резюмируя |

|

приведенную |

|||||||||||||||||||

подход |

подразумевает |

однозначное |

опреде¬ |

выше информацию, можно заключить, что не¬ |

|||||||||||||||||||

ление конфиденциальной информации в по¬ |

смотря на большое количество имеющихся |

||||||||||||||||||||||

токе по атрибуту файла (метке). Но, не смотря |

алгоритмов |

выявления |

конфиденциальной |

||||||||||||||||||||

на кажущийся детерминизм, такая система |

информации, все они не эффективны. Актуа¬ |

||||||||||||||||||||||

будет принимать правильное решение при |

лизация проблемы внутренних угроз вызвана |

||||||||||||||||||||||

условии верной категоризации данных, произ¬ |

незащищенностью от них организаций и от¬ |

||||||||||||||||||||||

веденной ею предварительно при помощи |

сутствием эффективного решения по борьбе с |

||||||||||||||||||||||

существующих методов. Но все существую¬ |

ними. Практически на всех предприятиях ис¬ |

||||||||||||||||||||||

щие |

методы |

категоризации |

(вероятностные, |

пользуются |

программные |

и/или |

аппаратные |

||||||||||||||||

лингвистические и т.д.) также основаны на |

средства |

защиты, |

которые |

предназначены |

|||||||||||||||||||

методах контентной фильтрации |

(контентного |

для борьбы с внешними угрозами (антивиру¬ |

|||||||||||||||||||||

анализа), которые, как было упомянуто выше, |

сы, брандмауэры, IDS и т.д.) и достаточно |

||||||||||||||||||||||

далеки от совершенства. Необходимо преду¬ |

эффективно с ними борются. Что касается |

||||||||||||||||||||||

сматривать и разрабатывать процедуры рас¬ |

средств защиты от внутренних угроз (системы |

||||||||||||||||||||||

становки меток на новые и входящие доку¬ |

защиты от утечек), то только очень незначи¬ |

||||||||||||||||||||||

менты, а также систему противодействия пе¬ |

тельная часть компаний их использует (рису¬ |

||||||||||||||||||||||

реносу информации из помеченного контей¬ |

нок 4), хотя необходимость в этих средствах |

||||||||||||||||||||||

нера в непомеченный и расстановки меток |

объективно существует. Рынок информацион¬ |

||||||||||||||||||||||

при создании файлов "с нуля". Все это явля¬ |

ной безопасности еще не может предложить |

||||||||||||||||||||||

ется очень сложной задачей, к тому же зави¬ |

полноценного решения для эффективной за¬ |

||||||||||||||||||||||

симой от задачи анализа контента. Как видно, |

щиты корпоративной информации, и сущест¬ |

||||||||||||||||||||||

концепция |

детерминистской |

фильтрации |

не |

вующие решения не дают достаточного уров¬ |

|||||||||||||||||||

может применяться отдельно от контентной, и |

ня защиты, при этом их стоимость высока |

||||||||||||||||||||||

от методов фильтрации контента не изба¬ |

(приблизительно 100 - 500 тыс. $ стоит ли¬ |

||||||||||||||||||||||

виться даже теоретически. В идеализирован¬ |

цензия на 1000 компьютеров). |

|

|

|

|

||||||||||||||||||

ном |

случае, |

при |

вероятности |

правильного |

Необходимо |

совершенствовать техноло¬ |

|||||||||||||||||

распознавания документа 0.99 и выше, можно |

|||||||||||||||||||||||

гии контентной |

фильтрации, |

разрабатывая |

|||||||||||||||||||||

отказаться от детерминистского подхода (кон¬ |

|||||||||||||||||||||||

новые методы выявления |

конфиденциальной |

||||||||||||||||||||||

тейнерного анализа). Но существующие алго¬ |

|||||||||||||||||||||||

информации , концептуально меняя подходы к |

|||||||||||||||||||||||

ритмы |

не |

позволяют |

этого |

сделать |

(мини¬ |

||||||||||||||||||

ее распознаванию. Кроме того, |

нужно разра¬ |

||||||||||||||||||||||

мальная сумма ошибок первого и второго ро¬ |

|||||||||||||||||||||||

батывать |

методы |

выявления |

информации, |

||||||||||||||||||||

да > 0.2). Возможно, с развитием генетических |

|||||||||||||||||||||||

скрытой при |

помощи стеганографии. Также, |

||||||||||||||||||||||

алгоритмов |

и технологий |

искусственного |

ин¬ |

||||||||||||||||||||

целесообразно |

распознавать |

не только |

смы¬ |

||||||||||||||||||||

теллекта ситуация может измениться. |

|

|

|||||||||||||||||||||

|

|

словое содержание текста, но и его авторство. |

|||||||||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||||

Новое поколение систем защиты от утечек |

Благодаря идентификации автора текста (при |

||||||||||||||||||||||

(ИАС РСКД, информационно-аналитические |

пересечении этим текстом периметра органи¬ |

||||||||||||||||||||||

системы режима |

секретности |

конфиденци¬ |

зации), набранного пользователем и содер¬ |

||||||||||||||||||||

альных данных) обещает избавиться от не¬ |

жащего |

конфиденциальную |

|

информацию, |

|||||||||||||||||||

достатков контентных и контекстных методов, |

становится |

возможным выявить злоумышлен¬ |

|||||||||||||||||||||

используя каждый из них в том случае, где он |

ника. Данный подход может быть реализован |

||||||||||||||||||||||

наиболее эффективен. Но сочетание двух не- |

при использовании методов контентного ана- |

||||||||||||||||||||||

50 |

|

|

|

|

|

|

|

|

|

|

|

|

Вестник СибАДИ, выпуск 1 (19), 2011 |

||||||||||

PDF created with pdfFactory Pro trial version www. pdffactory. com