Материал: Пример курсоыой Ikb-72

за ней нет других маршрутизаторов – только пользователи и нам не хочется чтобы они видели апдейты от маршрутизаторов, так как это потенциально может привести к проблемам безопасности. Кроме того, если не настроена аутентификация, то пользователь может отправлять нам фиктивные апдейты из своей сети и повлиять на работу маршрутизации.

Мы не можем решить эту проблему просто убрав соответствующую сеть (в IPv4) или убрать соответствующий интерфейс в (IPv6), так как в этом случае маршрутизатор перестанет рассказывать остальным про эту сеть и маршруты

внеё исчезнут (то есть, вместе с пунктом два мы убираем и пункт один).

Вкачестве решения применяется команда passive-interface. Она запрещает слать апдейты протокола маршрутизации через некоторый интерфейс. Команда работает со всеми протоколами маршрутизации. То есть, мы включаем интерфейс, смотрящий в пользовательскую сеть в процесс маршрутизации, но запрещаем слать на него апдейты командой passiveinterface. Например, если на маршрутизаторе есть сеть 172.16.1.0/24, на интерфейсе Fastethernet0/0, в которой нет других маршрутизаторов, а располагаются только конечные устройства пользователей, то для OSPF настройка будет выглядеть так:

(config-router)#passive-interface FastEthernet 0/0

Передача статического маршрута по умолчанию средствами OSPF

Последняя задача, которую необходимо решить – сообщить всем внутренним маршрутизаторам о том, что у нас есть маршрут по умолчанию, смотрящий на провайдера. Задача эта решается достаточно просто на R1:

R1(config)#ip route 0.0.0.0 0.0.0.0 10.10.10.1 R1(config)#router ospf 1 R1(config-router)#default-information originate

Первая строчка добавляет статический маршрут по умолчанию в направлении ISP, но этот маршрут пока локальный, то есть он известен только на R1. Команда default-information originate заставляет OSPF передавать этот маршрут остальным маршрутизаторам.

Настройка Radius аутентификации с Windows Server 2016 NPS (Network Policy Server)

Рассмотрим настройку Radius аутентификации на Cisco устройствах, посредством службы Политики сети и доступа (Network Policy Server) на

Windows Server 2012 R2.

36

Добавление роли, настройка Active Directory

Добавляем роль, переходим в Диспетчер серверов — Управление — Добавить роли и компоненты.

•Выбираем роль (Службы политики сети и доступа)

•Выбираем службу ролей (Сервер политики сети)

Для завершения установки роли, нажимаем Установить и дожидаемся установки компонента, после чего нажимаем Завершить.

В Active Directory необходимо создать группу безопасности (прим. NPS_Cisco) и включить в нее пользователей кому будет разрешена аутентификации на маршрутизаторах и коммутаторах Cisco.

Настройка Network Policy Server

Открываем оснастку Сервер политики сети (Network Policy Server).

Для полноценного использования функций NPS-сервера в домене, выполним регистрацию его в Active Directory. В оснастке на NPS (Локально), нажимаем правой кнопкой мыши и выбираем Зарегистрировать сервер в

Active Directory (Register server in Active Directory):

Подтверждаем регистрацию сервера в Active Directory.

После регистрации NPS в Active Directory, добавим клиента RADIUS. На строке RADIUS-клиенты и серверы (RADIUS Clients and Servers) щелкаем правой кнопкой мыши и выбираем Новый документ (NEW):

Во вкладке «Параметры» вводим Понятное имя (Friendly name), IP-

адрес (Address) и Общий секрет (Shared Secret). Во вкладке «Дополнительно» указываем Имя поставщика (Vendor name) — Cisco

Значение в поле Понятное имя (Friendly name) может отличаться от DNS имени. Оно потребуется нам в дальнейшем для идентификации конкретного сетевого устройства при создании политик доступа. Опираясь на это имя мы сможем задавать например маску по которой будут обрабатываться определённой политикой доступа несколько разных RADIUS клиентов.

Раскрываем ветку Политики (Policies) — Сетевые политики (Network Policies) и щелкаем правой кнопкой мыши и выбираем Новый документ

(NEW):

Задаем Имя политики (Policy name), Тип сервера доступа к сети (Type of network access server) оставляем без изменения:

37

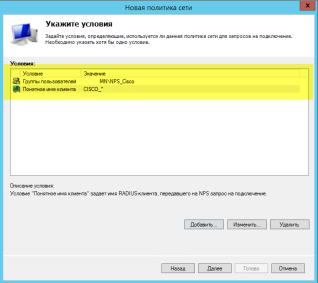

Задаем условия, которые должны соответствовать для успешной аутентификации. Создадим два условия:

•Группы пользователей (указываем ранее созданную в Active Directory группу безопастности)

•Понятное имя клиента (указываем дружественные имена, начинающиеся с префикса CISCO)

Результат добавления условий:

Указываем разрешение доступа, оставляем значение Доступ разрешен

(Access Granted).

Cisco поддерживает только методы Проверка открытым текстом

(PAP, SPAP) (Unencrypted authentication (PAP, SPAP)). Снимаем все флажки и отмечаем только Проверка открытым текстом (PAP, SPAP) .

После настройки методов проверки подлинности вам будет предложено настроить Ограничения (Constraints), пропускаем этот раздел и переходим к следующему шагу.

Настройка параметров (Configure Settings), переходим в Атрибуты

RADIUS (RADIUS Attributes) — Стандарт (Standard). Удаляем имеющиеся там атрибуты и нажимаем Добавить… (Add…)

Тип доступа выбираем Service-Type, нажимаем Добавить, выставляем значение атрибута Login переходим в Атрибуты RADIUS (RADIUS Attributes) — Зависящие от поставщика (Vendor Specific), добавляем новый атрибут, и нажимаем Добавить… (Add…)

В пункте Поставщик (Vendor), указываем Cisco и нажимаем Добавить… (Add…). Будет предложено добавить сведения об атрибуте, нажимаем Добавить… (Add…) и устанавливаем значение атрибута:

38

shell: priv-lvl = 15

В итоге должно получится как изображено ниже. Нажимаем Далее

(Next).

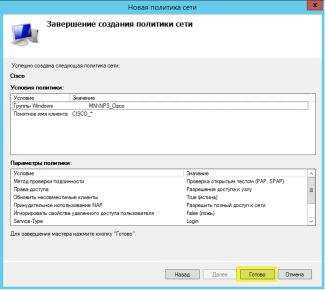

Представление сводки новой политики, которая была сформирована. Нажимаем Готово (Finish)

После создания политики, можно переходить к настройке маршрутизаторов и коммутаторов Cisco для аутентификации на сервере

Radius NPS.

Настройка Cisco IOS AAA

Сперва настроим локальную учетную запись (прим. admin), на случай выхода из строя RADIUS-сервера, выполняем команды:

cisco(config)#username admin priv 15 secret Aa1234567

Выполняем последовательность действий по добавлению RADIUSсервера:

•Включаем режим AAA

•Добавляем RADIUS-сервер

•Настраиваем профиль аутентификации (сперва RADIUS-сервер, если он не доступен, то тогда локальные учетные записи)

•Настраиваем профиль авторизации (сперва RADIUS-сервер, если он не доступен, то тогда локальные учетные записи)

•Включаем аутентификацию на интерфейсах

Пример настройки cisco(config)#aaa new-model

39

cisco(config)#radius server NPS cisco(config-radius-server)#address ipv4 10.10.10.1 auth-port 1645 acct-port 1646 cisco(config-radius-server)#key CISCO cisco(config-radius-server)#exit

cisco(config)#aaa group server radius NPS cisco(config-sg-radius)#server name NPS cisco(config-sg-radius)#exit

cisco(config)#aaa authentication login NPS group NPS local

cisco(config)#aaa authorization exec NPS group NPS local cisco(config)#aaa authorization console

cisco(config)#line console 0 cisco(config-line)#authorization exec NPS cisco(config-line)#login authentication NPS

cisco(config)#line vty 0 4 cisco(config-line)#session-timeout 30 cisco(config-line)#authorization exec NPS cisco(config-line)#login authentication NPS cisco(config-line)#transport input ssh

cisco(config)#line vty 5 15 cisco(config-line)#session-timeout 30 cisco(config-line)#authorization exec NPS cisco(config-line)#login authentication NPS cisco(config-line)#transport input none

Выбор архитектуры

Cisco FlexConnect - это беспроводное решение, предназначенное главным образом для развертываний, которые состоят из нескольких небольших удаленных филиалов, подключенных к центральному. FlexConnect предоставляет очень экономичное решение, позволяющее организациям настраивать и контролировать точки доступа удаленного узла из штабквартиры через глобальную сеть без развертывания контроллера на каждом удаленном узле. AP Cisco, работающие в этом режиме, могут переключать трафик даннных клиента через локальный проводной интерфейс и могут использовать соединительные линии 802,1Q для сегментирования нескольких WLAN. Собственная VLAN магистрали используется для всей связи CAPWAP между AP и контроллером. Этот режим работы называется локальным переключением FlexConnect.

40