Материал: Пример курсоыой Ikb-72

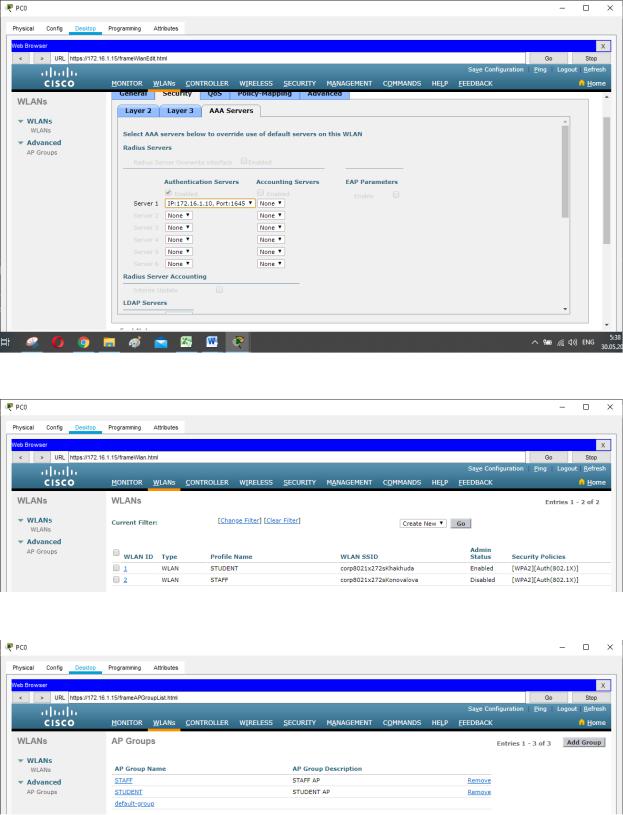

10. Выбираем AAA сервер

11. Настроенные VLAN

12. Создаем группы и присаиваем и VLAN соответственно

13. Выбираем к какой группе будет относится та или иная точка доступа

46

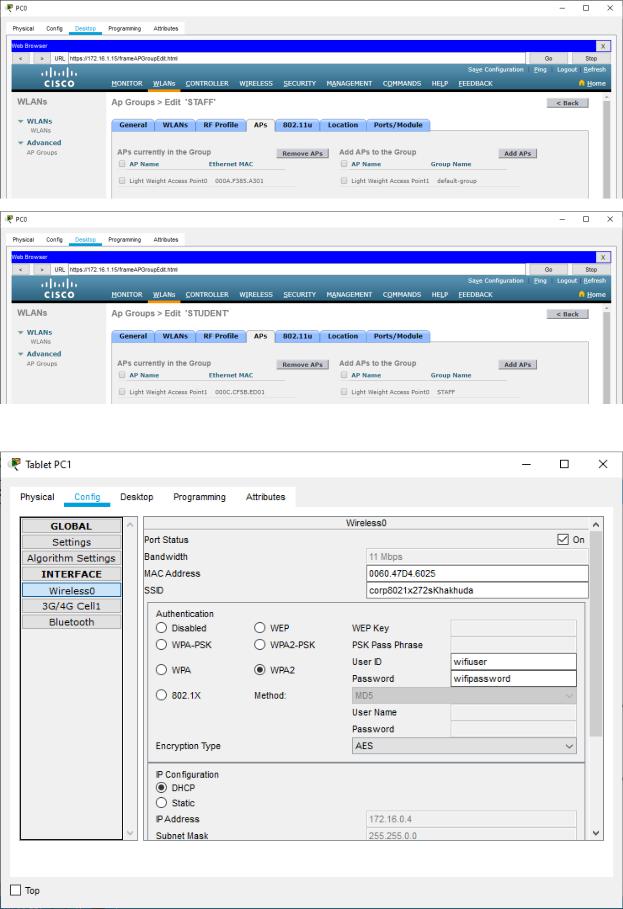

14. Подключаемся с планшетов к точкам доступа

47

Рис. Настройка профиля безопасности

48

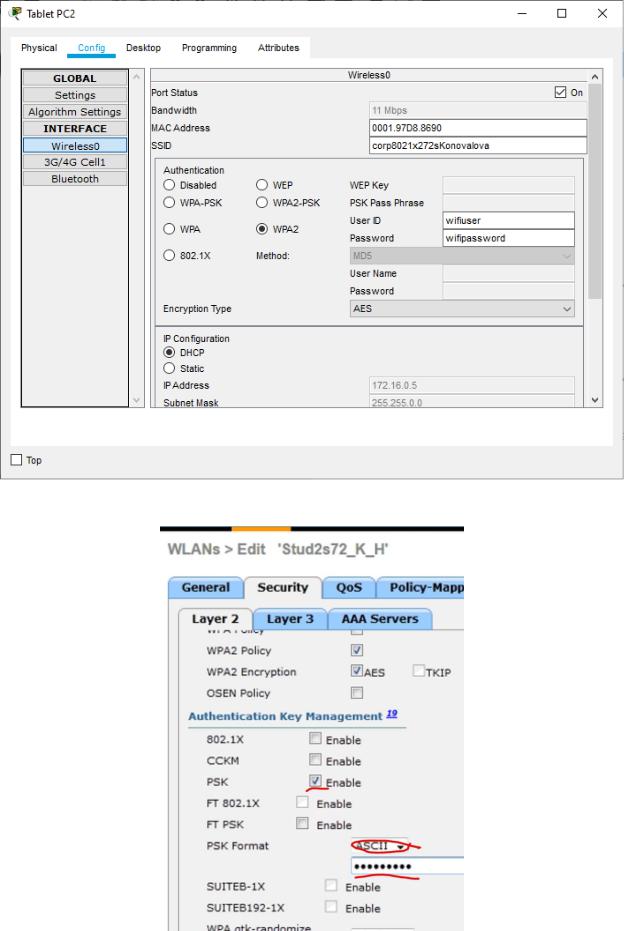

Настройка удаленного управления и мониторинга – настройка

SNMP Community.

SNMP (Simple Network Management Protocol) — протокол, который используется для управления сетевыми устройствами.

Аутентификация с использованием 802.1Х

Обзор 802.1 x

802.1 x — это протокол доступа к портам для защиты сетей с помощью аутентификации. В результате этот тип аутентификации чрезвычайно полезен в среде Wi-Fi из-за особенностей носителя. Если пользователь Wi-Fi прошел проверку подлинности через 802.1X для доступа к сети, в точке доступа открывается виртуальный порт, позволяющий обмениваться данными. Если

49

авторизация не была успешно выполнена, виртуальный порт не становится доступным, а обмен данными блокируется.

Существует три основных этапа: 802.1 X аутентификация:

1.Поискатель Программный клиент, работающий на рабочей станции Wi-Fi.

2.Средство проверки подлинности Точка доступа Wi-Fi.

3.Сервер аутентификации База данных аутентификации, обычно сервер RADIUS.

Протокол EAP (Extensible Authentication Protocol) используется для передачи информации о проверке подлинности между запрашивающей службой (рабочими станциями Wi-Fi) и сервером аутентификации (Microsoft IAS или другим). Тип EAP фактически обрабатывает и определяет проверку подлинности. Точка доступа, действующая как средство проверки подлинности, — это лишь прокси-сервер, который позволяет обмениваться информацией с этим устройством и сервером аутентификации.

Типы аутентификации EAP (Extensible Authentication Protocol)

Поскольку безопасность локальной сети Wi-Fi (WLAN) важна, а типы аутентификации EAP предоставляют более эффективные способы защиты подключения к беспроводной сети, поставщики быстро разрабатывают и добавляют типы аутентификации EAP в свои точки доступа к беспроводной сети. Некоторые из наиболее распространенных типов аутентификации EAP

включают EAP-MD-5, EAP-TLS, EAP-PEAP, EAP-TTLS, EAP-FAST и Cisco LEAP.

•Аутентификация EAP-MD-5 (Digest Message Digest) — это тип аутентификации EAP, обеспечивающий поддержку EAP базового уровня. Как правило, не рекомендуется использовать EAP-MD-5 для реализаций сетей WiFi, поскольку это может привести к получению пароля пользователя. Она обеспечивает только односторонний способ аутентификации — не существует взаимной аутентификации клиента Wi-Fi и сети. И, что самое важное, не позволяет получать динамические ключи для получения конфиденциальных данных, получающих конфиденциальные данные в одном сеансе (WEP).

•EAP-TLS (безопасность на транспортном уровне) обеспечивает взаимную аутентификацию клиента и сети на основе сертификата. Он использует сертификаты на стороне клиента и сервера для проверки подлинности и может использоваться для динамического генерирования WEPключей на базе пользователей и сеансов для обеспечения безопасности последующих обменов данными между клиентом беспроводной сети и точкой доступа. Одним из недостатков EAP-TLS является то, что сертификаты должны управляться как на стороне клиента, так и на сервере. Для крупной установки беспроводной сети это может стать очень громоздким задачей.

50