Материал: Беспроводные сети передачи данных

5. ПРОГРАММНЫЙ ПРОДУКТ

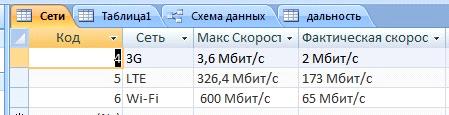

Рассмотрим первую

таблицу - рис. 2.1, на котором показана максимальная скорость сетей, а также

фактическая скорость.

Рис. 2.1

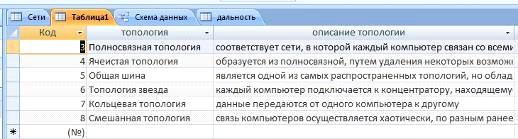

На следующем рисунке -

рис 2.2. - изображена топология сетей, а также описание каждой из них.

Рис. 2.2

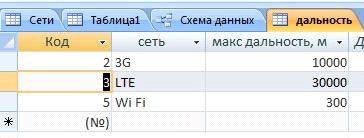

Также влияние на выбор

сети влияет и расстояние передачи данных, поэтому на рис. 2.3 изображена

максимальная реальная дальность в метрах каждой из рассматриваемых сетей.

Рис. 2.3

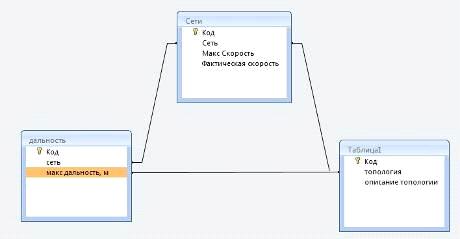

На основе полученных

таблиц получаем схему данных, в которой соединяем поля для удобного вычисления

времени передачи данных - рис.2.4

рис. 2.4

В результате подключив

базу данных к среде программирования, получим следующее приложение, которое

считает время передачи данных с помощью выбранной сети - рис. 2.5.

Рис. 2.5

ВЫВОДЫ

На сегодня наиболее актуальными технологиями беспроводной связи являются Wi-Fi, GSM и Bluetooth, они находят повсеместное применение в современном подходе построения систем связи. С широким применением технологий возникает проблема обеспечения информационной безопасности. В решение подобных проблем в технологиях беспроводной связи существуют протоколы безопасности. В каждой из технологий имеющиеся протоколы безопасности содержат ряд недостатков. В дипломной работе отдельно рассмотрена каждая из перечисленных технологий, проведен анализ протоколов безопасности по каждой из технологий беспроводной связи. Основное внимание уделялось анализу протоколов безопасности Wi-Fi, GSM, Bluetooth.

В беспроводной сети Wi - Fi, говоря о протоколе WEP, его стойкость к атакам рассматривать как защиту нельзя, так как показывает практика, взлом происходит за короткий промежуток времени без больших материальных затрат. WPA, хоть и сложен для взлома, но так же уязвим, только зависит от того имеется ли секретный ключ WPA в словаре программы реализующей атаку на этот протокол. Для безопасного использования протокола WPA необходимо при выборе пароля использовать слова, не имеющие смысла, или хаотический набор символов. Для создания надёжной системы безопасности беспроводных сетей разработано немало методов. К примеру, самым надёжным способом считается использование виртуальных частных сетей VPN.- представляет собой интегрированную структуру, включающую в себя механизмы обеспечения информационной безопасности абонентов. Из проведенного анализа, относящегося к технологии GSM, а именно, к проблеме угроз и уязвимостей, безопасность GSM может быть нарушена. Реализация атак на GSM требует огромных денежных средств. Определяется количеством, от нескольких сотен тысяч долларов до миллионов, необходим широкий штат сотрудников, поддержку силовых структур.

Обеспечение безопасности

в Bluetooth, представляет собой три механизма: аутентификация (опознавание),

авторизация (разрешение доступа) и шифрование (кодирование). В технологиях Wi -

Fi и Bluetooth вероятность успешности атак намного больше чем в GSM. Связано

это с тем, что протоколы и алгоритмы безопасности проще в Wi - Fi, Bluetooth,

чем GSM технологии хоть и имеют общий смысл осуществлять связь без проводов, но

спецификация разная, смысл использования разный.

ПЕРЕЧЕНЬ ССЫЛОК

1. Галицкий А.В., Шангин В.Ф. Защита информации в сети, /. - М.:ДМК Пресс, 2004 - 616с.

. М. Меррит., Д. Поллино. Безопасность беспроводных сетей/.: издательство меркурий 2009 - 415с. - ISBN 559-5-9014-0034-7

. Максименко В.Н. Защита информации в сотовой подвижной связи / Максименко В.Н - Горячая линия-Телеком, Москва,2007 - 360c. - ISBN978-5-9912-0009-7

. Попов В.И. Основы сотовой связи стандарта GSM. Издательство: Эко-Трендз, 2005 - 296с. - ISBN: 5-88405-068-2.

. Брюс Шнаер. Прикладная криптография. Протоколы, алгоритмы. -: М.: И здательство триумф, 2006 - 816с. - ISBN 5-89392 - 055 0 4.

. Bluetooth. Анализ безопасности протоколов и улучшения [электронный ресурс] / www.emsec.rub.de/media/crypto/ Bluetooth Security Protocol Analysis and Improvements. - Загл с экрана.

. Bluetooth безопасность и атаки [электронный ресурс]/ www.scribd.com/ Bluetooth-Security-and-Hacks. Загл с экрана.

. E1 SECURITY надежность и безопасность [электронный ресурс]/ www.hotfrog.co.uk/Companies/E1-SECURITY. Загл с экрана.

. Методичні вказівки до виконання розділу "Безпека життя і діяльності людини" у дипломних проектах (роботах) для студентів усіх форм навчання інституту “Комп’ютерних інформаційних технологій” / Упоряд.: В.А. Айвазов, Н.Л. Березуцька, Б.В. Дзюндзюк, А.В. Мамонтов, Т.Є. Стиценко - Харків: ХНУРЕ. - 2004. - 56 с.

. Організація виробництва: Навч. посібник / В.О.Онищенко, О.В.Редлін і ін. - К.: Лібра, 2003. - 336 с.Раз

. Порядок оформления учебных и научно- исследовательских

документов/ В.Н. Павленко, В.В. Воронько, Ю.А. Сысоев, И.М. Тараненко. - Учеб.

Пособие. - Харьков: Нац. Аэрокосм. У-нт «Харьк. Авиац. Ин-т», 2013. - 76с.