Материал: Беспроводные сети передачи данных

секретность абонента;

секретность направлений соединения абонентов;

секретность при обмене сообщениями между Н1.К VIК и МSС;

защита модуля подлинности абонента;

защита от НСД в сети передачи данных GPRS.

Защита сигналов управления и данных

пользователя осуществляем только по радиоканалу. В линиях проводной связи

информация передается без шифрования.

.2.2 Механизмы аутентификации

Для исключения несанкционированного использования ресурсов системы связи вводятся и определяются механизмы аутентификации - удостоверения подлинности абонента.

Каждый подвижный абонент (абонентская станция) на время пользования системой связи получает стандартный модуль подлинности абонента (SIM-карту), который содержит:

международный идентификационный номер подвижного абонента (ISMI);

свой индивидуальный ключ аутентификации (Ki);

алгоритм аутентификации (А3).

С помощью, заложенной в SIM информации в результате взаимного обмена данными между абонентской станцией и сетью, осуществляется полный цикл аутентификации и разрешается доступ абонента к сети. Аутентификация абонента показана на рис. 2.1.

Центр коммутации сети передает случайный номер RAND на абонентскую станцию, которая вычисляет значение отклика SRES, вычисленного сетью. Если оба значения совпадают, АС может осуществлять передачу сообщений. В противном случае связь прерывается, и индикатор АС должен показать, что опознавание не состоялось.

Для повышения стойкости системы к

прямым атакам вычисление SRES происходит внутри SIM - карты. Несекретная

информация (такая как Ki) не подвергается обработке в модуле SIM.

Рисунок 2.1 -

Аутентификация абонента

1.2.3 Обеспечение секретности абонента

Для исключения

определения (идентификации) абонента путем перехвата сообщений, передаваемых по

радиоканалу, каждому абоненту системы связи присваивается «временное

удостоверение личности» - временный международный идентификационный номер

пользователя (TMSI - Temporary Mobile Subscriber Identify), который

действителен только в пределах зоны расположения (LA). В другой зоне

расположения ему присваивается новый TMSI. Если абоненту еще не присвоен

временный номер (например, при первом включении АС), то идентификация

проводится через международный идентификационный номер (TMSI). После окончания

процедуры аутентификации и начала режима шифрования временный идентификационный

номер TMSI передается на АС только в зашифрованном виде. Этот TMSI будет

использоваться при всех последующих доступах к системе. Если АС переходит в

новую область расположения, то ее TMSI должен передаваться вместе с

идентификационным номером зоны (LAI), в которой TMSI был присвоен абоненту.

.3 Технология ближней

беспроводной радиосвязи bluetooth

Технология Bluetooth получила свое название в честь датского короля X-го века Гаральда II Блатана. В переводе с датского «Блатан» - Синий Зуб, соответственно в английском варианте - Bluetooth. Этот король прославился своей способностью находить общий язык с князьями-вассалами и в свое время объединил Данию и Норвегию. Через 1000 лет его имя предложила в качестве названия для новой технологии шведская компания Ericsson, которая выступила инициатором проекта Bluetooth. Bluetooth - технология беспроводной передачи данных, позволяющая соединять друг с другом любые устройства, в которых имеется встроенный микрочип Bluetooth. Наиболее активно технология применяется для подключения к мобильным телефонам всевозможных внешних устройств: беспроводных гарнитур handsfree, беспроводных модемом, приемников спутниковой навигации, и собственно для подключения к персональному компьютеру.может общаться с несколькими (до семи) устройствами Bluetooth: одно устройство при этом будет активным, а остальные находятся в режиме ожидания. Радиоволны, которые используются в Bluetooth, могут проходить через стены и неметаллические барьеры и соединяться с Bluetooth-устройствами на расстоянии от 10 до 100 метров в зависимости от спецификации устройства. Для спецификации 1.1 класс 1 радиус действия составляет до 100 метров, для класса 2 (применяемого в мобильных телефонах) - до 10 - м. Так как во всем мире Bluetooth работает на не лицензируемой и единой частоте промышленного, научного и медицинского применения ISM 2,45 ГГц, то пространственных границ для использования Bluetooth не существует. Как не существует и проблемы несовместимости Bluetooth-устройств различных производителей, поскольку технология стандартизирована. Так что никаких препятствий для распространения Bluetooth нет.

Каждое Bluetooth - устройство имеет свой уникальный адрес и имя, поэтому после процедуры регистрации соединяется только с зарегистрированным с ним телефоном. Для настройки необходимо зарядить гарнитуру, включить оба устройства (телефон и гарнитуру) и поместить поблизости друг от друга.

После запуска процедуры поиска гарнитуры на дисплее телефона высветится ее спецификация и будет запрошен пароль (обычно требуется ввести пароль 0000). После его введения гарнитура считается зарегистрированной за вашим телефоном. Однако при всех плюсах Bluetooth, есть у него 3 огромных минуса: невысокая дальность действия, низкая (в сравнении с тем же Wi-Fi) скорость и огромное количество мелких и не очень «ошибок». И если с первыми двумя недостатками можно мириться или бороться, то количество недоработок заставляет поразиться любого, даже далёкого от высоких технологий человека.

Радиоизлучение Bluetooth

может создавать помехи для различных технических устройств, поэтому в больницах

и в местах, где используются слуховые аппараты и кардиостимуляторы следует его

отключать.

.3.1 Спецификации Bluetooth

Устройства версий 1.0 (1998) и 1.0B, имели плохую совместимость между продуктами различных производителей. В 1.0 и 1.0B была обязательной передача адреса устройства (BD_ADDR) на этапе установления связи. И делало невозможной реализацию анонимности соединения на протокольном уровне и, было основным недостатком данной спецификации.1.1 было исправлено множество ошибок, найденных в 1.0B, добавлена поддержка для нешифрованных каналов, индикация уровня мощности принимаемого сигнала (RSSI). В версии 1.2 была добавлена технология адаптивной перестройки рабочей частоты (AFH), что улучшило сопротивляемость к электромагнитной интерференции (помехам) путём использования разнесённых частот в последовательности перестройки. Также увеличилась скорость передачи и добавилась технология eSCO, которая улучшала качество передачи голоса путём повторения повреждённых пакетов. В HCI добавилась поддержка трёх-проводного интерфейса UART.

Главные улучшения включают следующее:

быстрое подключение и обнаружение;

адаптивная перестройки частоты с расширенным спектром (AFH), которая повышает стойкость к радиопомехам;

более высокие, чем в 1.1, скорости передачи данных, практически до 721 кбит/с;

расширенные Синхронные Подключения (eSCO), которые улучшают качество передачи голоса в аудио потоке, позволяя повторную передачу повреждённых пакетов, и при необходимости могут увеличить задержку аудио, чтобы оказать лучшую поддержку для параллельной передачи данных.версии 2.0 был выпущен 10 ноября 2004 г. Имеет обратную совместимость с предыдущими версиями 1.x. Основным нововведением стала поддержка EDR (Enhanced Data Rate) для ускорения передачи данных. Номинальная скорость EDR около 3 Мбит/с, однако, на практике это позволило повысить скорость передачи данных только до 2,1 Мбит/с. Дополнительная производительность достигается с помощью различных радио технологий для передачи данных. Стандартная (или Базовая) скорость передачи данных использует Гауссово Кодирование со сдвигом частот (GFSK) модуляцию радиосигнала, при скорости передачи в 1 Мбит/с. EDR использует сочетание GFSK и PSK-модуляцию с двумя вариантами, π/4-DQPSK и 8DPSK. Они имеют большие скорости передачи данных по воздуху 2 и 3 Mбит/с соответственно. Bluetooth SIG издала спецификацию как «Технология Bluetooth 2.0 + EDR», которая подразумевает, что EDR является дополнительной функцией. Кроме EDR есть и другие незначительные усовершенствования к 2.0 спецификации, и продукты могут соответствовать «Технологии Bluetooth 2.0», не поддерживая более высокую скорость передачи данных. По крайней мере, одно коммерческое устройство, HTC TyTNPocket PC, использует «Bluetooth 2.0 без EDR» в своих технических спецификациях. Согласно 2.0 + EDR спецификации, EDR обеспечивает следующие преимущества:

увеличение скорости передачи в 3 раза (2,1 Мбит/с) в некоторых случаях;

уменьшение сложности нескольких одновременных подключений из-за дополнительной полосы пропускания;

более низкое потребление энергии благодаря уменьшению нагрузки.3.0 + HS спецификация была принята Bluetooth SIG 21 апреля 2009 года. Она поддерживает теоретическую скорость передачи данных до 24 Мбит/с. Её основной особенностью является добавление AMP (Асимметричная Мультипроцессорная Обработка) (альтернативно MAC/PHY), дополнение к 802.11 как высокоскоростное сообщение. Две технологии были предусмотрены для AMP: 802.11 и UWB, но UWB отсутствует в спецификации.

Модули с поддержкой новой спецификации соединяют в себе две радиосистемы: первая обеспечивает передачу данных в 3 Мбит/с (стандартная для Bluetooth 2.0) и имеет низкое энергопотребление; вторая совместима со стандартом 802.11 и обеспечивает возможность передачи данных со скоростью до 24 Мбит/с (сравнима со скоростью сетей Wi-Fi). Выбор радиосистемы для передачи данных зависит от размера передаваемого файла. Небольшие файлы передаются по медленному каналу, а большие - по высокоскоростному. Bluetooth 3.0 использует более общий стандарт 802.11 (без суффикса), то есть не совместим с такими спецификациями Wi-Fi, как 802.11b/g или 802.11n.4.0 пропускная способность осталась на уровне Bluetooth 3.0 со значением 24 Мбит/с, но дальность действия повысилась до 100 метров.

Одновременно с этим

произошло снижение энергопотребления, что позволяет использовать технологию в

устройствах на батарейках. Разработка также поддерживает шифрование AES-128 и

предоставляет еще более низкое время отклика, повышая безопасность и становясь

более удобной для пользователей.

.3.2 Инициализация соединения Bluetooth

Инициализацией, касательно Bluetooth, принято называть процесс установки связи. Её можно разделить на три этапа:

генерация ключа Kinit;

генерация ключа связи (он носит название linkkey и обозначается, как Kab);

аутентификация.

Первые два пункта входят в так называемую процедуру паринга. Паринг (PAIRING) - или сопряжение -процесс связи двух (или более) устройств с целью создания единой секретной величины Kinit, которую они будут в дальнейшем использовать при общении. В некоторых переводах официальных документов по Bluetooth можно также встретить термин «подгонка пары». Перед началом процедуры сопряжения на обеих сторонах необходимо ввести PIN-код. Обычная ситуация: два человека хотят связать свои телефоны и заранее договариваются о PIN-коде. Далее соединяющиеся устройства будут обозначаться A и B, более того, одно из устройств при сопряжении становится главным (Master), а второе - ведомым (Slave). Будем считать устройство A главным, а B - ведомым. Создание ключа Kinit начинается сразу после того, как были введены PIN-коды.формируется по алгоритму E22, который оперирует следующими величинами:_ADDR - уникальный адрес BT-устройства. Длина 48 бит (аналог MAC-адреса сетевой карты PC);код и его длина;_RAND. Случайная 128-битная величина.

На выходе E22 алгоритма получаем 128-битное слово, именуемое Kinit. Число IN_RAND отсылается устройством A в чистом виде. В случае если PIN неизменяем для этого устройства, то при формировании Kinit используется BD_ADDR, полученное от другого устройства. В случае если у обоих устройств изменяемые PIN-коды, будет использован BD_ADDR(B) - адрес slave-устройства. Первый шаг сопряжения пройден. За ним следует создание Kab. После его формирования Kinit исключается из использования.

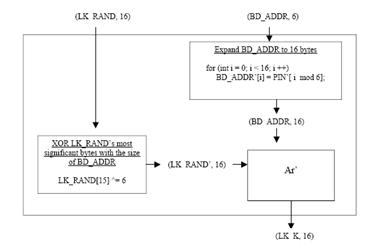

Для создания ключа связи Kab устройства обмениваются 128-битными словами LK_RAND(A) и LK_RAND(B), генерируемыми случайным образом. Далее следует побитовый XOR с ключом инициализации Kinit. И снова обмен полученным значением. Затем следует вычисление ключа по алгоритму E21.Для этого необходимы величины:_ADDR;

-битный LK_RAND (каждое устройство хранит своё и полученное от другого устройства значение). Алгоритм Е21 представлен на рис. 3.1.

На данном этапе pairing

заканчивается и начинается последний этап инициализации Вluetooth - Mutual

authentication или взаимная аутентификация. Основана она на схеме

«запрос-ответ». Одно из устройств становится верификатором, генерирует

случайную величину AU_RAND(A) и засылает его соседнему устройству (в

plaintext), называемому предъявителем (claimant в оригинальной документации).

Рисунок 1.3.1 - Вычисление

ключа по алгоритму Е21

Как только предъявитель получает это «слово», начинается вычисление величины SRES по алгоритму E1, и она отправляется верификатору. Соседнее устройство производит аналогичные вычисления и проверяет ответ предъявителя. Если SRES совпали, то, значит, всё хорошо, и теперь устройства меняются ролями, таким образом, процесс повторяется заново.E1-алгоритм представлен на рис. 3.2 и оперирует такими величинами:

случайно созданное AU_RAND;Kab;

свой собственный

BD_ADDR.

1.3.3 Механизмы безопасности Bluetooth

Спецификация BT основана

на модели обеспечения безопасности, предусматривающей три механизма:

аутентификация (опознавание), авторизация (разрешение доступа) и шифрование

(кодирование). Суть опознавания состоит в том, чтобы удостовериться, является

ли устройство, инициирующее сеанс связи, тем, за кого оно себя выдает.

Рисунок 1.3.2 - Алгоритм Е1

Процесс авторизации подразумевает установление полномочий для подключаемого устройства, причем возможен выбор одного из трех допустимых уровней доступа: trusted (неограниченный доступ к ресурсам), non-trusted (нет доступа к ресурсам, но есть возможность его открытия) и unknown (неизвестное устройство, доступ запрещен при любых обстоятельствах).

Установленный уровень доступа соответствует уровню доверия к соответствующему устройству и может варьироваться. В любом BT-устройстве есть сервис менеджера безопасности (составная часть протокола), который позволяет устанавливать эти уровни не только для конкретных устройств, но и для видов обслуживания или групп сервисов. Так, например, здесь можно установить, что передача файлов может осуществляться только после аутентификации и авторизации.

Шифрование. Осуществляется при помощи ключа (длина его варьируется от 8 до 128 бит), который, в свою очередь, генерируется на основе 128-битового ключа аутентификации. Другими словами, расшифровывающий ключ основан на ключе связи; с одной стороны, это упрощает процесс генерации ключа, но в то же время упрощает и процесс взлома системы. К тому же при аутентификации код может быть введен вручную либо автоматически предоставлен процессом прикладного уровня. Критическим случаем можно считать обнуление этого кода самим пользователем (это означает, что разрешено подключение любого устройства), что резко снижает эффективность системы безопасности.

Все перечисленные механизмы являются встроенными, следовательно они предназначены для аутентификации самих BT-устройств, а не пользователей. Поэтому для некоторых устройств, например для чипов идентификации пользователя, должна быть предусмотрена комплексная защита (дополнительный пароль, использование смарт-карт и т.п.). Не случайно некоторые модели сотовых телефонов, карманных компьютеров и ноутбуков, ориентированные на корпоративный сектор, оснащаются биометрической защитой. Устройства могут быть потеряны или украдены, и еще одно лишнее звено в цепи безопасности только улучшает общую защищенность системы.

.4. Выводы по разделу

В заключении, Wi-Fi- это современная технология беспроводной связи, которая является мобильной и практичной, но ее защищенность оставляет желать лучшего.

Из вышесказанного можно заключить, что WEP - устаревший протокол защиты беспроводного соединения. Рекомендуется не использовать WEP, если циркулирующая информация в сети имеет коммерческую важность.

Говоря о протоколе WPA, пришедшему на замену WEP протоколу, следует сказать, что его плюсами являются усиленная безопасность данных и усиленный контроль доступа к беспроводным сетям. Но в практическом примере реализации атаки на протокол WPA видно, что протокол WPA, так же, как и WEP, имеет ряд недостатков. Для безопасного использования протокола WPA необходимо при выборе пароля использовать слова, не имеющие смысла (axdrtyh5nuo275bgdds - случайную или псевдослучайную последовательность символов), используя такие слова, вероятность успешного выполнения словарной атаки сводится к нулю.

Для создания надёжной системы безопасности беспроводных сетей разработано немало методов. К примеру, самым надёжным способом считается использование виртуальных частных сетей VPN (Virtual Private Network). Создание беспроводной виртуальной частной сети предполагает установку шлюза непосредственно перед точкой доступа и установку VPN-клиентов на рабочих станциях пользователей сети. Путём администрирования виртуальной частной сети осуществляется настройка виртуального закрытого соединения (VPN-туннеля) между шлюзом и каждым VPN-клиентом сети. Впрочем, VPN-сети редко используются в небольших офисных сетях и практически не используются в домашних условиях. Как и стандарт 802.1x, VPN-сети - прерогатива корпоративных сетей.

Комплекс мероприятий по защите устройств Bluetooth тривиален. Стоит отключать функцию обнаружения устройства и включать ее только при необходимости сопряжения с новым устройством. В некоторых телефонах это реализовано следующим образом: функция обнаружения активизируется только на 60 секунд, после чего автоматически отключается. Эта контрмера не является абсолютной защитой, но достаточно эффективна в большинстве случаев. На более интеллектуальных, чем сотовые телефоны, устройствах, как правило, имеется возможность настройки предоставляемых сервисов. Стоит отключать те из них, которые не используются на данном конкретном устройстве.

Для тех сервисов, которые активно используются, необходимо требовать использования режима 3 (Mode 3) и, возможно, дополнительной авторизации. Что касается процесса сопряжения, его желательно проводить только с доверенными устройствами в приватных местах. Периодически нужно проверять список сопряженных устройств на предмет наличия незнакомых записей и удалять те записи, которые не узнали с первого раза. Не забывать про управление обновлениями безопасности. Патчи выходят не только для Windows, но и для сотовых телефонов и КПК. Следует отключить функцию ответов на широковещательное сканирование.