Материал: CiscoWLAN_CVD_2018_2020-01-06_CW_prev-разблокирован

WLAN recommendations

Атаки On-wire

Точка доступа в режиме, оптимизированном для wIPS, будет выполнять оценку мошеннической угрозы

иустранит угрозу, используя ту же лог ику, что и в текущих реализациях Cisco Unified Wireless Network. Это позволяет точке доступа wIPS сканировать, обнаруживать и хранить мошеннические точки доступа

испециальные сети. После обнаружения вся информация, касающаяся мошеннических беспроводных

устройств, передается в Cisco PI, где происходит агрегирование мошеннических сигналов. О днако с этой функциональностью приходит предостережение о том, что если атака сдерживания запускаетсяlyс использованием точки доступа в режи ме wIPS, ее способность выполнять методическое с канирование каналов, ориентированное на атаки, прерывается на время сдерживания.

инфраструктуре беспроводной сети, чтобы обеспечить наиболее комплексное, точное и экономически эффективное решение для обеспечения безопасности беспроводной сети.

Non-802.11 Threats |

|

|

|

|

on |

|

|

|

|

|

|

Технология Cisco CleanAir обнаруживает non-802.11 threats. Технология CleanAir - э ффективный |

|||||

инструмент для мониторинга и управления радиочастотными условиями вашей сети. Cisco MSE |

|||||

расширяет эти возможности. |

|

|

|

w |

|

Адаптивная система Cisco wIPS |

|

|

|

|

|

|

|

e |

|

||

|

|

|

|

||

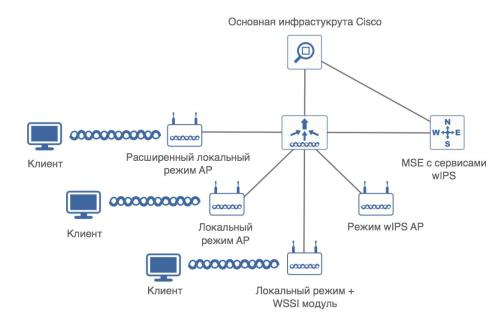

Основные компоненты для системы Cisco Adaptive wIPS включаютiв себя: |

|

|

|||

● AP в режиме мониторинга Cisc o wIPS, в расширенном локальном режиме или с Cisc o WSM; |

|||||

● Контроллер(ы) WLAN; |

|

v |

|

|

|

|

|

|

|

||

● Cisco MSE, на котором запущен а служба Cisco wIPS; |

|

|

|

||

● Cisco Prime Infrastructure. |

e |

|

|

|

|

|

|

|

|

||

Интегрированное развертывание wIPS представляет собой системный дизайн, в котором точки доступа |

|||||

|

r |

|

|

|

|

не в режиме wIPS и точки доступа в режиме wIPS смешиваются на одном контроллере и управляются |

|||||

одной и той же основной инфраструк турой. Это может быть любая комбинация локальн ого режима, |

|||||

режима FlexConnect, расширенного локальногоpрежима, режима мониторинга и модульных точек |

|||||

доступа, которые поддерживают WSM. Наложение защиты APP и общего доступа к данны м с помощью |

|||||

WSM на точках доступа позволяет-снизить затраты на инфраструктуру. |

|

|

|||

FT |

|

|

|

|

|

DRA |

|

|

|

|

|

21

WLAN recommendations

Рис. 1 9. Работа по wIPS с Cisco MSE

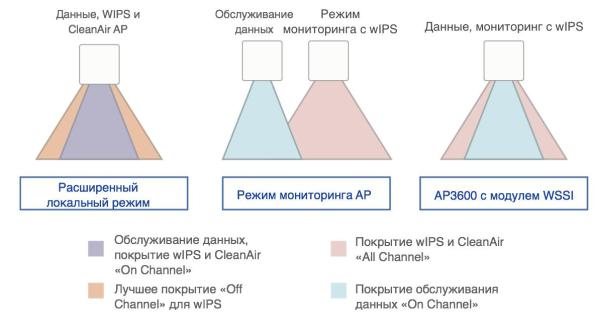

Режимы развертывания wIPS

Cisco Adaptive Wireless IPS имеет три варианта для точек доступа в режиме wIPS. Ч тобы лучше объяснить различия между AP режима wIPS, этот раздел описывает каждый режим.

|

|

|

|

|

ly |

|

|

|

|

w |

on |

|

|

|

|

|

|

|

|

|

e |

|

|

|

|

i |

|

|

|

|

|

v |

|

|

|

|

|

e |

|

|

|

|

Ри с. 20. Режимы работы wIPS |

|

|

||

Расширенный локальный режим |

p |

|

|

|

|

ELM обеспечивает обнаружение WIPS на канале, что означает, что злоумышленники обнаруживаются |

|||||

на канале, который обслуживает клиентов. Дляrвсех остальных каналов ELM обеспечивает наилучшее |

|||||

|

- |

|

|

|

|

обнаружение WIPS. Это означает, что каждый кадр радиостанции будет отключен от канала на короткий |

|||||

период времени. Когда радиостанция о тключена, если атака происходит во время сканирования этого |

|||||

канала, атака будет обнаружена. |

|

|

|

|

|

Особенности ELM включают в себя: |

|

|

|

|

|

FT |

|

|

|

|

|

● Безопасное сканирование WIPS для сканирования в режиме 7x24 (2,4 ГГц и 5 ГГц) с наилучшей |

|||||

поддержкой вне канала; |

|

|

|

|

|

● AP, дополнительно обслуживающий клиентов и с точками доступа серии Cisco Aironet 2-го |

|||||

поколения (G2), анализ спектра CleanAir включен на канале (2,4 ГГц и 5 ГГц); |

|

||||

DRA |

|

|

|

|

|

● Адаптивное сканирование WIPS в канале данных, обслуживающем локальные точки доступа и точки доступа lexConnect;

● Защита без необходимости отдельной оверлейной сети; ● Поддержка соответствия PCI дл я WLAN;

● Полное обнаружение атак 802.1 1 и не-802.11; ● Криминалистические и отчетны е возможности;

● Гибкость настройки встроенных или выделенных точек доступа в режиме монитори нга; ● Предварительная обработка в точках доступа, которая минимизирует транзит данных (то есть

работает по каналам с очень низкой пропускной способностью); ● Низкое влияние на точку доступа, обслуживающую данные клиента.

Режим мониторинга

Режим мониторинга обеспечивает обнаружение wIPS вне канала, что означает, что точка доступа будет находиться на каждом канале в течени е продолжительного периода времени, позволяя точке доступа обнаруживать атаки на всех каналах. Радио 2,4 ГГц сканирует все каналы 2,4 ГГц, а канал 5 ГГц

22

WLAN recommendations

сканирует все каналы 5 ГГц. Дополнительная точка доступа должна быть установлена для доступа клиента.

Некоторые особенности режима монитора:

● Точка доступа в режиме мониторинга (MMAP) предназначена для работы в режиме мониторинга и может дополнительно добавить сканирование безопасности wIPS для всех каналов (2,4 ГГц и 5 ГГц);

● Для точек доступа Cisco Aironet серии G2 анализ спектра CleanAir включен на всех каналах (2,4

ГГц и 5 ГГц); |

ly |

|

● MMAP не обслуживают клиентов;

● Точка доступа Cisco с модулем WSM использует комбинацию работы в канале и вне канала. Это

означает, что внутренние радиомодули AP 2,4 ГГц и 5 ГГц будут сканировать канал, которым они обслуживают клиентов, а модуль WSM будет дополнительно работать в режиме мониторинга и сканировать все каналы.

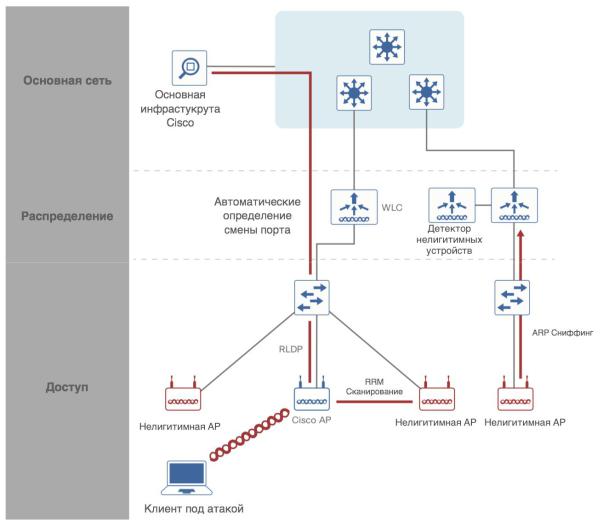

Обнаружение нелигитимных устройств

Можно рассматривать любое устройство, которое разделяет ваш спектр сигнала и которое не находится под вашим управлением, как нелигитимное устройство. Нелигитимные устройства становятся опасными

on

вследующих сценариях:

●Нелигитимная точка доступа с тем же SSID, что и ваша сеть (honeypot);

●Нелигитимное устройство AP также в проводной сети;i

●Ad-hoc мошенники;

●Мошеннические устройства, созданные человеком вне компании со злым умыслом. В решении CUWN есть три основных этапа управления мошенническими устройствами:

●Обнаружение - решение использует сканирование RRM для обнаружения присутствия нелигитимных устройств;

●Классификация - этом решении используются протокол обнаружения мошеннических местоположений, мошеннические детекторы и трассировка портов коммутатора, чтобы определить, подключено ли мошенническое устройство к проводной сети. Правила

мошеннической классификации также помогают фильтровать мошенников по конкретным категориям на основе их характеристик;

●Смягчение - решение использует отслеживание и отключение порта коммутатора,

местоположение угрозы и политика сдерживания, чтобы отследить физическое местоположение и устранить угрозу мошеннических устройств.- w

FT

DRA

23

WLAN recommendations

|

|

|

|

|

ly |

|

|

|

|

w |

on |

|

|

|

|

|

|

|

|

|

e |

|

|

|

|

i |

|

|

|

|

|

v |

|

|

|

|

e |

|

|

|

|

|

r |

|

|

|

|

|

p |

|

|

|

|

|

- |

|

|

|

|

|

Рис. 21. Схема работы C isco при обнаружении мошеннических устройств |

||||

Управление радиоресурсами |

|

|

|

|

|

Для |

FT |

|

|

|

|

оптимизации эффективности п рограммное обеспечение RRM, встроенное в контроллер |

|||||

беспроводной локальной сети Cisco, выступает в качестве менеджера для постоянного мониторинга |

|||||

беспроводных показателей и управления передаваемой RF. Он измеряет: |

|

|

|||

● Сигнал - ваши собственные то чки доступа, принадлежащие к той же сети RF; |

|

||||

DRA |

|

|

|

|

|

● |

Помехи - другие устройства 802.11, работающие поблизости, которые могут быт ь услышаны |

||||

|

вашей сетью; |

|

|

|

|

● Шум - любая энергия в радиочастотном спектре, которая не может быть демодулирована как |

|||||

|

протокол 802.11; |

|

|

|

|

● |

Загрузка - мгновенная загрузка пользователя в сети; |

|

|

|

|

● Покрытие - RSSI и отношение сигнал / шум, оцененные системой для клиентов, по дключенных к вашей сети.

Используя эту информацию, RRM может периодически переконфигурировать сеть 802.11 RF для лучшей эффективности. Для этого RRM выполняет следующие функции:

●Мониторинг радиоресурсов - сбор метрик;

●Управление мощностью передачи - настройка на оптимальный уровень мощности ;

●Динамическое назначение каналов (DCA) - обеспечение того, чтобы назначения каналов не перекрывались;

●Обнаружение и исправлени е дыр в покрытии - обеспечение достаточного покрытия и обнаружение клиентов, которые могут находиться в дыре в покрытии.

24

WLAN recommendations

RRM автоматически обнаруживает и настраивает новые WLC Cisco и облегченные точки доступа по мере их добавления в сеть. Затем он автоматически настраивает ассоциированные и близлежащие легкие точки доступа для оптимизации покрытия и емкости.

Управление мощностью передачи

Cisco WLC динамически управляет мощностью передачи AP на основе условий WLAN в реальном времени. Вы можете выбрать одну из двух версий управления мощностью передачи: TPCv1 и TPCv2. С TPCv1 обычно можно поддерживать низкую мощность, чтобы получить дополнительную емкость и уменьшить помехи. С TPCv2 мощность передачи динамически регулируется с целью минимализации помех. TPCv2 подходит для плотных сетей. TPCv1 является настройкой по умолчанию и

хорошо подходит для использования в большинстве развертываний. ly

Переопределение алгоритма TPC настройками минимальной и максимальной мощности передачи

on

Алгоритм TPC уравновешивает мощность RF во многих разнообразных средах RF. Тем не менее, возможно, что автоматическое управление питанием не сможет разрешить некоторые сценарии, в которых не удалось реализовать адекватный RF-проект из-за архитектурных ограничений или ограничений площадки - например, когда все точки доступа должны быть установлены в центральном

применяются ко всем точкам доступа, принадлежащим к однойiгруппеeточек доступа, с использованием профиля RF. При использовании в качестве eпараметра глобальной конфигурации параметры применяются ко всем точкам доступа, подключенным к конкретному контроллеру.

коридоре, размещая точки доступа близко друг к другу, но требуя покрытия к краю здания.

В этих сценариях вы можете настроить максимальные и минимальные пределы мощности передачи для

v |

|

переопределения рекомендаций TPC. Настройки максимальной и минимальнойw |

мощности TPC |

Если вы настраиваете минимальную мощностьrпередачи, RRM не позволяет любой точке доступа, подключенной к контроллеру, опускаться ниже этого уровня мощности передачи, независимо от того, какая функция направляет изменение мощностиp(RRM TPC или обнаружение дыры в зоне покрытия). Например, если вы настроите минимальную мощность передачи 11 дБм, то ни одна AP не будет передавать ниже 11 дБм, если только AP не настроена вручную и больше не управляется RRM.

Динамическое назначение каналов-

Спецификация 802.11 определяет несколько каналов для работы. Каналы имеют существенно разные частотныеFTдиапазоны, которые не перекрываются и могут быть назначены с использованием обозначения канала. Поведение аналогично полосам движения на шоссе - вы получаете полную выгоду от полосы, только если она полностью отделена от другой полосы на той же трассе. Если полосы перекрывают друг друга (или, что еще хуже, объединяются в одну полосу), то шоссе замедляется.

Каналы в сети R работают аналогично. Тем не менее, существует дополнительный фактор мощности, DRAэквивалентный увеличению или уменьшению полосы движения (охват AP). Задача динамического назначения каналов состоит в том, чтобы отслеживать доступные полосы (каналы), которые различаются правилами в зависимости от страны установки. Во-вторых, DCA назначает каналы точкам доступа, которые не конфликтуют с уже назначенными каналами. Для данной AP потенциальная пропускная способность зависит от работы без помех. DCA знает, по каким каналам вам разрешено работать, и назначает эти каналы максимально свободными от помех, основываясь на данных

наблюдений в эфире.

После установки всех точек доступа рекомендуется выполнить калибровку DCA, вызвав режим запуска RRM. Режим запуска RRM вызывается в следующих условиях:

● В среде с одним контроллером режим запуска RRM вызывается после успешного обновления программного обеспечения контроллера; в противном случае он запускается вручную (см. ниже);

● В среде с несколькими контроллерами режим запуска RRM вызывается после того, как руководитель группы RF успешно обновил программное обеспечение; в противном случае он вызывается вручную из CLI.

25