Материал: CiscoWLAN_CVD_2018_2020-01-06_CW_prev-разблокирован

WLAN recommendations

удаленных работников должно обеспечивать упрощенный и современный способ внедрения устройств, обеспечивающих безопасный доступ к корпоративной среде.

ИТ-операции сталкиваются с другим набором проблем, когда речь идет о внедрении решения для удаленной работы, включая надлежащую защиту, поддержку и управление средой удаленной работы из централизованного местоположения. Поскольку эксплуатационные расходы являются постоянным фактором, ИТ-отдел должен внедрить экономически эффективное решение, которое защищает инвестиции организации без ущерба для качества или функциональности.

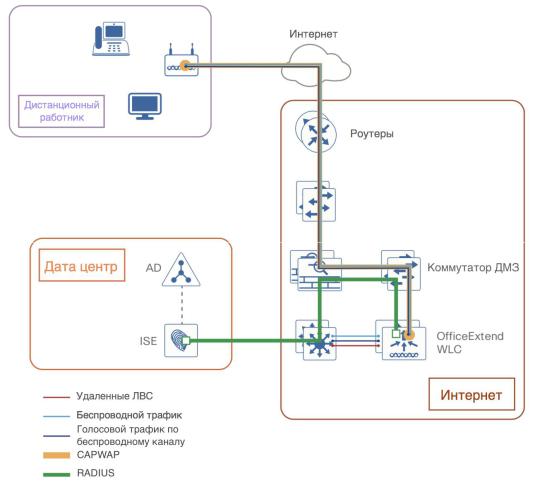

Cisco OfficeExtend удовлетворяет требованиям простоты использования, качества опыта и эксплуатационных расходов. Решение Cisco OfficeExtend построено на двух основных компонентах:

● Контроллер беспроводной локальной сети Cisco серии 3500 или серии Cisco 5500 или серии

Cisco 8500; |

ly |

|

● Точка доступа OfficeExtend серии Cisco Aironet 1810W. |

||

Контроллеры Cisco WLAN |

||

|

||

Контроллеры WLAN Cisco работают совместно с точками доступа Cisc |

OfficeExtend для |

|

поддержки критически важных для бизнеса беспроводных приложений для удаленных работников. |

||

Контроллеры Cisco WLAN обеспечивают контроль, масштабируемость, безопасность и надежность, |

||

w |

on |

|

необходимые сетевым менеджерам для создания защищенной, масштабируемой |

среды удаленных |

|

работников.

Автономный контроллер может поддерживать до 500 сайтов C sco OfficeExtend. Для обеспечения отказоустойчивого решения Cisco рекомендует развертывать контроллеры попарно.

Следующие контроллеры являются предпочтительными вариантами для Cisco OfficeExtend: |

|

● Контроллер беспроводной локальной сети Cisco серии 3500;e |

|

|

i |

● Контроллер беспроводной локальной сети Cisco серии 5500. |

|

Поскольку гибкость лицензий на программное обеспечение позволяет добавлять дополнительные точки |

|

|

v |

доступа при изменении бизнес-требований, вы можете выбрать контроллер, который будет |

|

поддерживать ваши потребности в долгосрочной перспективе, позволяя оплачивать только то, что вам |

|

нужно и когда вам это нужно. |

e |

Чтобы пользователи могли подключать своиrконечные устройства к локальной беспроводной сети |

|

организации или к своим беспроводным-pсетям для удаленной работы на дому без перенастройки, Cisco OfficeExtend использует те же беспроводные идентификаторы SSID в домах удаленных работников, что и те, которые поддерживают передачу данных и голоса внутри организации.

Точки доступа CiscoFTOfficeExtend

Точка доступа OfficeExtend серии Cisco Aironet 1810W имеет малый вес, что означает, что она не может работать независимо от контроллера WLAN. Чтобы предложить удаленное подключение WLAN с использованием того же профиля, что и в корпоративном офисе, AP проверяет весь трафик на DRAсоответствие централизованным политикам безопасности. Используя контроллеры WLAN для централизации политик, Cisco OfficeExtend минимизирует издержки на управление, связанные с домашними брандмауэрами. Безопасное соединение транспортного уровня для передачи данных

защищает связь между точкой доступа и контроллером WLAN.

Cisco OfficeExtend обеспечивает производительность беспроводной связи 802.11ac и предотвращает перегрузку, вызванную жилыми устройствами, поскольку он работает одновременно в диапазонах 2,4 ГГц и 5 ГГц. Точка доступа также обеспечивает проводное соединение Ethernet в дополнение к беспроводной. Точка доступа Cisco OfficeExtend обеспечивает проводную и беспроводную сегментацию домашнего и корпоративного трафика, что позволяет подключать домашние устройства без риска для безопасности для корпоративной политики.

Дизайн-модель OfficExtend

Для наиболее гибкого и безопасного развертывания Cisco OfficeExtend разверните выделенную пару контроллеров для Cisco OfficeExtend с помощью контроллеров беспроводной локальной сети Cisco серии 5500 или 3500. В выделенной модели проектирования контроллер напрямую подключается к

16

WLAN recommendations

пограничной DMZ Интернета, и трафи к из Интернета прерывается в DMZ (в отличие о т внутренней сети), в то время как трафик клиента по-прежнему напрямую подключается к внутренней сети.

|

|

|

|

|

|

|

ly |

|

|

|

|

|

|

w |

on |

|

|

|

|

|

|

|

|

|

|

|

|

e |

|

||

|

|

|

i |

|

|

||

|

|

|

v |

|

|

|

|

|

|

e |

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

p |

|

|

|

|

|

|

|

- |

|

|

|

|

|

|

|

Рис. 16. Дизайн-модель Cisco Office Extend |

|

|

|||

Multicast Domain Name Services и Bonjour Gateway |

|

|

|

|

|||

|

FT |

|

|

|

|

|

|

|

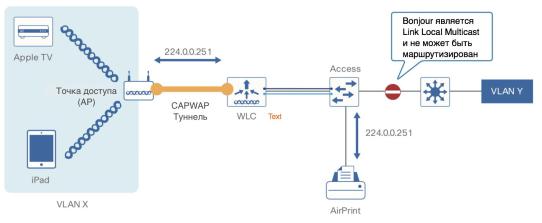

Bonjour - это протокол Apple с нулевой конфигурацией для рекламы, поиска и подключения к |

||||||

сетевым |

службам, таким |

как обмен файлами, печать и обмен |

мультимедиа. Протокол Bonjour |

||||

изначально был разработан для исполь зования в домашней сети и использует многоадре сные службы |

|||||||

доменных имен (mDNS) через локальную многоадресную рассылку для совместного и спользования |

|||||||

DRA |

подход хорошо работает в домашних |

сетях, ограничение м локальной |

|||||

сетевых |

служб. Хотя этот |

||||||

многоадресной рассылки является то, что эти сетевые службы будут совместно использоваться только в пределах одного домена уровня 2 (такого как VLAN или WLAN). В корпоративном сценар ии WLAN вы используете разные WLAN и VLAN для разных классов устройств, включая корпоративные устройства, устройства сотрудников, персональные устройства и гостевые устройства (а также карантины WLAN для неутвержденных устройств). Таки м образом, основные операции Bonjour, такие к к печать на проводном принтере из беспроводной локальной сети, могут не поддерживаться изначально.

Чтобы устранить это ограничение и удовлетворить пользовательский спрос на устройства Apple BYOD на предприятии, Cisco разработала функцию Bonjour Gateway для своих WLC. Эта функция решает ограничение домена уровня 2 для Bonj our, позволяя WLC отслеживать, кэшировать и прокси-ответы на запросы службы Bonjour, которые могут находиться в разных доменах уровня 2. Кроме того, эти ответы могут выборочно контролироваться адм инистративными политиками, поэтому в определенных доменах уровня 2 будут разрешены только опред еленные услуги Bonjour.

Протокол Bonjour использует запросы mDNS. Эти запросы отправляются через UDP-порт 5353 на эти зарезервированные групповые адреса:

●Адрес группы IPv4: 224.0.0.251;

17

WLAN recommendations

●Адрес группы IPv6: FF02::FB.

Важно подчеркнуть, что адреса mDNS, используемые Bonjour, являются многоадресными адресами локальной линии связи и пересылаются только в локальном домене уровня 2, поскольку м ногоадресная рассылка локальной ссылки по замыслу должна оставаться локальной. Более того, маршрутизаторы не могут даже использовать многоадресную маршрутизацию для перенаправления запросов mDNS, потому что время жизни этих пакетов установл ено в 1.

Bonjour изначально разрабатывался дляя типичных домашних сетей с одним доменом уровня 2, где это

локальное ограничение канала mD NS редко создавало какие-либо практические |

ly |

ограничения |

|

развертывания. Однако в развертывании корпоративного кампуса, где может существовать большое |

|

количество проводных и беспроводны х доменов уровня 2, это ограничение серьезно |

ограничивает |

|

|

|

|

|

|

|

on |

|

функциональность Bonjour, поскольку клиенты Bonjour видят только локально размещенные службы и |

||||||||

не видят или не подключаются к службам, размещенным в других подсетях. Это ограничение локальной |

||||||||

многоадресной передачи Bonjour mDNS показано на следующем рисунке. |

|

|

|

|||||

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

e |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

v |

|

|

|

||

|

|

e |

|

|

|

|

||

|

|

r |

|

|

|

|

|

|

|

|

p |

|

|

|

|

|

|

|

Рис. 17. Ограничения развертывания Bonjour в корпоративных сетях |

|

|

|||||

Функция шлюза Bonjour (функция шл юза mDNS, чаще всего включаемая для Bonjour) о тслеживает и |

||||||||

кэширует все объявления службы Bonjo ur в нескольких VLAN и может быть настроена для выборочного |

||||||||

ответа на запросы Bonjour. |

- |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

Варианты развертывания политики обслуживания Bonjour Gateway |

|

|

||||||

|

Ключевое функциональное преимущество шлюза Bonjour заключается в том, что о н может быть |

|||||||

|

FT |

|

|

Bonjour, что позволяет |

о существлять |

|||

настроен на выборочный ответ на запросы службы |

|

|||||||

административный контроль услуг Bonjour на предприятии. Правила Bonjour могут пр именяться на |

||||||||

следующей основе: |

|

|

|

|

|

|

|

|

● |

По WLAN; |

|

|

|

|

|

|

|

DRA |

|

|

|

|

|

|

|

|

● |

По VLAN; |

|

|

|

|

|

|

|

● По интерфейсу / Интерфейс-группе. |

|

|

|

|

|

|

||

Cisco |

pplication Visibility & Control |

|

|

|

|

|

|

|

|

Решение Cisco Application Visibility and Control (AVC), которое уже поддерживается на |

|||||||

платформах маршрутизации Cisco, таких как Cisco ASR 1000 и Cisco ISR, доступно на платф ормах WLC, |

||||||||

включая WLC Cisco 3500, 5500 и 8500 в режиме центральной коммутации. |

|

|

|

|||||

Набор |

функций Cisco AVC повы шает эффективность, |

|

производительность и |

у правляемость |

||||

беспроводной сети. Кроме того, подд ержка AVC, встроенного в инфраструктуру WLAN , расширяет комплексные решения QoS на базе прил ожений Cisco.

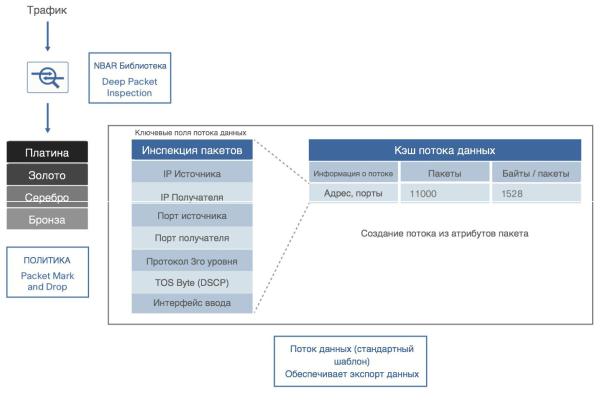

AVC включает в себя следующие компо ненты, изображенные на схеме.

18

WLAN recommendations

|

|

|

|

|

|

|

|

|

|

ly |

|

|

|

|

|

|

|

w |

on |

||

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

e |

|

|

|

||

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

Рис. 18. Компоненты Cisco AVC |

|

|

|

|

|||

● |

Технология глубокого контро ля пакетов (DPI) следующего поколения, называемая сетевым |

|||||||||

|

распознаванием приложений следующего |

vпоколения (NBAR2), которая позволяет |

||||||||

|

идентифицировать и классифиц ировать приложения. NBAR2, доступный на платфо рмах на базе |

|||||||||

|

Cisco IOS, |

представляет |

соб ой технологиюeглубокого |

контроля |

пакетов, |

в ключающую |

||||

|

поддержку классификации L4L7 с отслеживаниемr |

состояния. |

|

|

|

|

||||

● |

Возможность |

отмечать |

приложения, использующие |

DiffServ, |

которые |

за тем можно |

||||

|

|

|

p |

|

|

|

|

|

|

|

|

|

- |

|

|

|

|

|

|

|

|

использовать для определени я приоритетов или отмены приоритетов приложений для обработки QoS как в проводны х, так и в беспроводных сетях.

●Шаблон для Cisco NetFlow v9 для выбора и экспорта данных, представляющих интерес для

Cisco PI илиFTстороннего сбор щика NetFlow, для сбора, анализа и сохранения отчетов для устранения неполадок, планирования емкости и соответствия требованиям.

Эти компоненты AVC показаны на следующем рисунке.

Cisco AVC на WLC наследует NBA R2 от Cisco IOS, который обеспечивает технологию DPI для DRAклассификации классификации прилож ений L4-L7 с сохранением состояния. Это критич ески важная технология для управления приложениями, потому что больше нет необходимости настраивать список доступа на основе номеров портов TCP или UDP для точной идентификации приложения. Фактически, по мере созревания приложений, осо бенно за последнее десятилетие, постоянно растущее число приложений становится непрозрачным для такой идентификации. Например, протокол HTT P (TCP-порт 80) может нести в себе тысячи пот енциальных приложений, и в современных сетях он, скорее, функционирует скорее как транспорт ный протокол, нежели как протокол уровня приложений OSI, которым он изначально был предназначен. Поэтому для точной идентификации приложений критически

важны технологии DPI, такие как NBAR 2.

После того, как механизм NBAR распознает приложения по их отдельным сигнатурам протокола, он регистрирует эту информацию в общей таблице потоков, чтобы другие функции WLC могли использовать этот результат классификации. Функции включают в себя функции QoS , NetFlow и брандмауэра, которые могут действовать на основе этой подробной классификации.

Cisco AVC обеспечивает:

19

WLAN recommendations

●Видимость приложения на WLC Cisco, включив видимость приложения для любого настроенного WLAN. Как только вы включаете видимость приложений, подсистема NBAR классифицирует приложения в этой конкретной WLAN. Вы можете просмотреть видимость риложения на WLC на общем уровне сети, для WLAN или для клиента.

●Контроль приложений на Cisco WLC путем создания профиля (или политики) AVC и подключения его к WLAN. Профиль AVC поддерживает правила QoS для каждого приложения

и предоставляет следующие действия, которые необходимо выполнить для каждого классифицированного приложения: Пометить (с помощью DSCP), Разрешить (и передачаlyбезКлючевые

● Планирование емкости и определение ее тенденций - создание основы сети дляonболее четкого понимания того, какие приложения используют полосу пропускания, и использование приложений с тенденциями, чтобы помочь сетевым администраторам с плановым обновлением

способности) приложений с целью определения приоритетов, исключения приоритетов или

отбрасывания трафика конкретных приложений.

|

|

инфраструктуры. |

|

|

|

|

|

w |

||

|

|

Wireless Intrusion Prevention System |

|

|

|

|

||||

|

|

Решение Cisco wIPS предлагает гибкое и масштабируемое решение для обеспечения безопасности |

||||||||

|

|

беспроводных сетей на основе 24x7x365 для удовлетворенияieпотребностей каждого клиента. |

||||||||

|

|

Безопасность является огромным фактором в современных развертываниях WLAN и в системе Cisco |

||||||||

|

|

wIPS. |

|

|

|

|

|

v |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

предназначен для решения всех проблем безопасности уровня 1, 2 и 3 при развертывании WLAN. |

||||||||

|

|

Используя решение Cisco для WLC, PI и MSE с контекстно-зависимыми службами определения |

||||||||

|

|

|

|

|

|

|

e |

|

|

|

|

|

местоположения, wIPS может обнаруживать, смягчать и сдерживать атаки в средах кампуса. Показаны |

||||||||

|

|

|

|

|

r |

|

|

|

||

|

|

различные типы атак, которые может поддерживать wIPS. |

|

|

||||||

|

|

Таб.8 wIPS attacks and Cisco solution |

p |

|

|

|

||||

|

|

|

|

|

|

|

||||

|

|

|

- |

|

|

|

|

|

|

|

|

|

Атаки и угрозы wIPS |

|

|

|

|

Решение Cisco |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

On-wire attacks |

|

|

|

|

WLC, PI и MSE с Context-Aware обнаруживают, |

|

||

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

определяют местоположение, смягчают и удерживают |

|

||

|

|

Rogue wireless Ps d-hoc wireless bridge |

|

|

|

эти атаки. |

|

|

||

|

|

|

FT |

|

|

|

|

|

|

|

|

|

Over-the-Air Attacks Evil twin/honey pot AP Denial of |

|

WLC, PI и MSE с wIPS обнаруживают и отправляют |

|

|||||

|

|

service econnaissance Cracking tools |

|

|

|

оповещения об этих атаках. |

|

|||

|

|

|

|

|

|

|

|

|

||

|

|

Non-802.11 Threats |

|

|

|

|

CleanAir AP, WLC, PI и MSE с Context-Aware |

|

||

|

DRA |

|

|

|

обнаруживает местоположение и отправляет оповещение |

|

||||

|

|

Tampered rogues Bluetooth |

|

|

|

об этих атаках. |

|

|

||

|

|

microwave RF jammers |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|