Материал: CiscoWLAN_CVD_2018_2020-01-06_CW_prev-разблокирован

WLAN recommendations

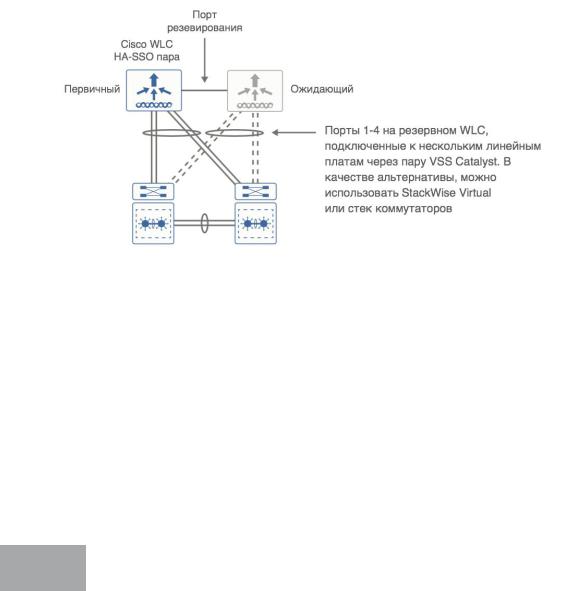

Cisco AireOS поддерживает переключение с учетом состояния точки доступа и переключение с учетом состояния клиента. Эти две функции в совокупности называются HA SSO. По своей простоте и эффективности HA SSO является предпочтительным вариантом для обеспечения высокой доступности. Используя рентабельную модель лицензирования HA SSO, беспроводные развертывания Cisco могут

улучшить доступность беспроводной сети благодаря времени восстановления контроллера в диапазоне менее секунды при сбое контроллера WLAN. Кроме того, HA SSO позволяет экономически эффективно лицензировать отказоустойчивый контроллер WLAN как резервный отказоустойчивый контроллер с

ly Высокая доступность N+1

количеством лицензий для точек доступа, автоматически унаследованным от его спаренного основного контроллера WLAN. Это достигается путем покупки резервного отказоустойчивого контроллера с использованием HA SKU, доступного для контроллеров Cisco серии 5500 и 8500 WLAN.

Вы можете использовать архитектуру HA N+1, чтобы обеспечить избыточностьonдля контроллеров WLAN в пределах одного сайта или через географически отдельные сайты с более низкой общей стоимостью развертывания. Он часто разворачивается вместе с архитектурой FlexConnect, чтобы обеспечить высокую доступность через центры обработки данных для удаленных филиалов. Вы можете

Конфигурация и обновления программного обеспечения основного контроллера WLAN автоматически синхронизируются с отказоустойчивым резервным контроллером WLAN.

использовать один резервный контроллер WLAN, чтобы обеспечить резервное копирование для |

|

нескольких основных контроллеров WLAN. HA SSO функциональность не поддерживается для HA N+1. |

|

При сбое основного контроллера конечный автомат AP CAPWAP перезапускается. |

|

|

w |

С HA N+1 контроллеры WLAN независимы друг от друга и не делят конфигурацию или IP-адреса ни на |

|

одном из своих интерфейсов. Каждый WLC должен управляться eотдельно, может работать на другом |

|

i |

|

оборудовании и может быть развернут в разных центрах обработки данных по каналу WAN. |

|

v |

|

Рекомендуется (но не обязательно), чтобы вы выполнили ту же версию программного обеспечения через |

|

WLC, используемые для HA N+1, чтобы уменьшить время простоя, поскольку AP устанавливают сеансы |

|

CAPWAP к резервным контроллерам. Вы можетеrнастроитьeточки доступа с приоритетом с помощью HA N+1. AP с высоким приоритетом на основном контроллере всегда сначала подключаются к резервному контроллеру, даже если им приходится выталкивать AP с низким приоритетом. Когда основной WLC возобновляет работу, AP автоматически переключаются с резервного WLC на основной

WLC, если включена опция отката AP. |

p |

|

|

Вы можете настроить вторичный контроллер HA-SKU в качестве резервного контроллера для HA N+1. |

|

Уникальный идентификатор устройства HA SKU обеспечивает возможность максимального количества |

|

- |

|

точек доступа, поддерживаемых на этом оборудовании. Вы не можете настроить N+1 Secondary HA- |

|

SKU в сочетании с HA SSO, так как они являются взаимоисключающими. |

|

Агрегация каналовFTконтроллеров WLAN

DRAБольшинство беспроводных контроллеров Cisco имеют несколько физических 1 или 10 портов Gigabit Ethernet. В типичных развертываниях один или несколько идентификаторов WLANs/идентификаторов набора служб (SSIDs) сопоставляются с динамическим интерфейсом, который затем сопоставляется с физическим портом. В централизованном проекте беспроводной трафик проходит через сетевую инфраструктуру и заканчивается на физических портах. При использовании одного физического порта на WLAN пропускная способность каждой WLAN ограничивается пропускной способностью порта. Поэтому альтернативой является развертывание агрегации каналов (LAG) через порты системы распределения, объединяя их в один высокоскоростной интерфейс.

Когда LAG включен, беспроводной контроллер динамически управляет избыточностью портов и прозрачно балансирует точки доступа. LAG также упрощает настройку контроллера, поскольку больше нет необходимости настраивать первичный и вторичный порты для каждого интерфейса. Если какой- либо из портов контроллера выходит из строя, трафик автоматически переносится на один из других портов. Пока работает хотя бы один порт контроллера, беспроводной контроллер продолжает работать, точки доступа остаются подключенными к сети, а беспроводные клиенты продолжают отправлять и получать данные.

11

WLAN recommendations

LAG требует, чтобы группа портов EtherChannel была настроена на подключенном коммутаторе Catalyst. Группа портов EtherChannel может быть настроена на нескольких линейных картах на коммутаторе Catalyst или на комм утаторах в конфигурации VSS коммутатора Catalyst для дополнительной избыточности. При настройке между коммутаторами он называется EtherChannel с несколькими шасси.

На следующем рисунке показан пример агрегации каналов беспроводного контроллера в конфигурации высокой доступности для пары VSS коммутатора Catalyst. Аналогичное подключение используется при подключении к стеку коммутатора распределения.

|

|

ly |

|

w |

on |

|

|

|

e |

|

|

i |

|

|

Рис. 14. Примеры агрегации ссылок |

|

|

Распределение портов от активного и резервного WLC по обоим коммутаторам в паре VSS является |

||

рекомендуемой конструкцией. Этот дизайн минимизирует трафик, который пересекает канал |

|

|

v |

виртуального коммутатора между комм утаторами Catalyst в паре VSS во время нормальной работы (без |

|

e |

|

r |

|

сбоев), потому что и активный, и резервный WLC имеют порты, подключенные к обоим ко ммутаторам. Эта конструкция также предотвращает переключение с активного WLC на резервный W LC в случае

|

|

|

|

|

|

|

|

- |

|

|

|

|

|

|||

|

сбоя коммутатора в паре VSS. Однако в случае сбоя коммутатора в паре VSS количество портов, |

|||||||||||||||

|

подключенных к активному WLC, уменьшается вдвое. |

|||||||||||||||

|

Технический совет |

|

|

|

|

|

p |

|

|

|

||||||

|

Устанавливайте коммутаторы Catal yst на режим LAG, потому что беспроводной контроллер не |

|||||||||||||||

|

|

|

|

FT |

|

|

|

|

|

|

|

|||||

|

поддерживает LACP или PAgP. |

|

|

|

|

|

|

|

|

|

||||||

|

В следующей таблице приведены сведения о поддержке высокой доступности дл я различных |

|||||||||||||||

|

контроллеров. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Таб. 7 Поддержка функции высокой доступности |

|

|

|

||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

DRA |

|

|

H SSO |

|

|

N+1 HA |

|

|

Stac k redundancy |

|

|

LAG |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

Cisco WLC model |

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

8540 |

|

|

Да |

|

Да |

|

|

|

— |

|

Да |

|

|||

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

5520 |

|

|

Да |

|

Да |

|

|

|

— |

|

Да |

|

|||

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

3504 |

|

|

Да |

|

Да |

|

|

|

— |

|

Да |

|

|||

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

12

WLAN recommendations

vWLC |

Нет |

Да |

— |

Через VMware |

|

|

|

|

|

МУЛЬТИКАСТНАЯ ПОДДЕРЖКА

Приложения для видео и голоса продолжают расти, поскольку смартфоны, планшеты и ПК добавляются в беспроводные сети во всех аспектах нашей повседневной жизни. В каждой из моделейly беспроводного дизайна поддержка многоадресной передачи, к которой пользователи привыкли в проводной сети, доступна по беспроводной связи. Многоадресная рассылка необходима для

приложения. on WLAN кампуса поддерживает многоадресную передачу для локального контроллера посредством использования многоадресного-многоадресного режима, который использует многоадресный IP-адрес для более эффективной передачи многоадресных потоков в точки доступа, у которых беспроводные пользователи подписываются на определенную группу многоадресной рассылки. В этом руководстве режим многоадресной-многоадресной передачи поддерживается с использованием контроллеров Cisco

обеспечения эффективной доставки определенных приложений «один ко многим», таких как видео и групповая связь «push-to-talk». Расширяя поддержку многоадресной рассылки за пределы кампуса и центра обработки данных, мобильные пользователи теперь могут использовать многоадресные

локальной коммутации, также могут извлечь выгоду из использованияieмногоадресных приложений. Многоадресная рассылка в удаленных узлах использует базовую поддержку WAN и LAN

3500, 5500 и 8500 Series WLAN. |

w |

|

|

Удаленные узлы, которые используют Cisco vWLC, использующий Cisco FlexConnect в режиме |

|

многоадресного трафика. При объединении с точками доступа в режиме FlexConnect с использованием |

|

локальной коммутации абоненты многоадресных потоковvобслуживаются напрямую через сеть WAN |

|

или LAN без дополнительных накладных расходов на контроллере WLAN. |

|

Guest Wireless |

e |

r |

|

Использование существующей проводной и беспроводной инфраструктуры студенческого |

|

|

p |

|

- |

городка для гостевого доступа обеспечивает удобный и экономичный способ предложить доступ в Интернет для посетителей и подрядчиков. Беспроводная гостевая сеть предоставляет следующие функциональные возможности:

● ПредоставляетFTдоступ в Интернет для гостей через открытый беспроводной SSID, с контролем доступа веб-аутентификации;

● Поддерживает создание временных учетных данных аутентификации для каждого гостя авторизованным внутренним пользователем;

DRA● Хранит трафик в гостевой сети отдельно от внутренней сети, чтобы предотвратить доступ гостя к ресурсам внутренней сети;

● Поддерживает централизованные модели и модели проектирования Cisco FlexConnect.

13

WLAN recommendations

|

|

|

|

|

|

|

|

|

|

ly |

|

|

|

|

|

|

|

|

w |

on |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

e |

|

|

||

|

|

|

|

|

i |

|

|

|

||

|

|

|

|

v |

|

|

|

|

||

|

|

|

e |

|

|

|

|

|

||

|

|

|

r |

|

|

|

|

|

|

|

|

|

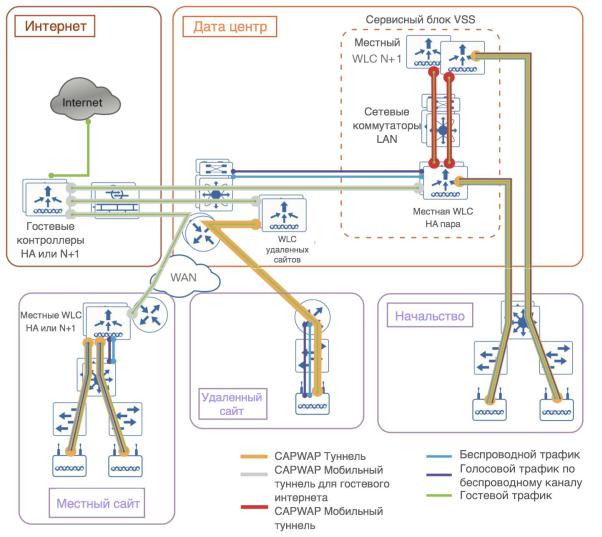

Рис. 15. Об зорpбеспроводной архитектуры сети |

|

|

||||||

Если у вас есть одна пара контроллеро в для всей организации и эта пара контроллеров подключена к |

||||||||||

тому же распределительному коммутат-ору, что и пограничный межсетевой экран Интернета, вы можете |

||||||||||

использовать общее развертывание. |

|

|

|

|

|

|

|

|

||

|

FT |

|

|

|

|

|

|

|

|

|

В общем развертывании на распред елительном коммутаторе создается VLAN для логического |

||||||||||

подключения гостевого трафика от кон троллеров WLAN к демилитаризованной зоне (DM Z). Гостевая |

||||||||||

VLAN DMZ не будет иметь связанный интерфейс уровня 3 или виртуальный интерфейс |

коммутатора. |

|||||||||

Таким образом, каждый |

беспроводной |

клиент в гостевой сети будет использовать |

пограничный |

|||||||

межсетевой экран Интернета в качестве шлюза по умолчанию. |

|

|

|

|

|

|||||

Если вы не соответствуете требовани ям для совместного развертывания, вы можете |

использовать |

|||||||||

контроллеры |

беспроводной локальной сети Cisco 5500 |

или Cisco |

серии 3500 |

для р звертывания |

||||||

выделенного |

гостевого |

контроллер а. |

Контроллер |

|

напрямую |

|

подключен |

к |

пограничной |

|

DRAдемилитаризованной зоне Интернета, и гостевой трафик от любого другого контроллера в организации направляется на этот контроллер. Дру гие контроллеры также могут предоставлять услу ги привязки гостей, но это не рассматриваются в этом руководстве.

В моделях с общим и выделенным гостевым дизайном беспроводной сети пограничный межсетевой экран Интернета ограничивает доступ из гостевой сети. Гостевая сеть может подключаться только к Интернету и внутренним серверам DHC P и DNS.

ИТ-отделы большинства организаций предпочитают сначала пройти проверку подлинно сти гостевых пользователей беспроводной сети, прежде чем разрешить доступ к Интернету. Этот шаг иногда

сопровождается чтением гостевым пользователем и принятием политики приемлемого и спользования (AUP) или соглашения с конечным пользователем (EUA) перед выходом в Интернет. По скольку ИТ-

14

WLAN recommendations

отдел организации обычно не контролирует аппаратные или программные возможности гостевых беспроводных устройств, решение по аутентификации и авторизации часто основывается только на имени пользователя и пароле гостя. Другими словами, устройство, с которым гость получает доступ к сети, может не рассматриваться для какого-либо решения о политике. Типичный способ реализации гостевой аутентификации пользователя - через веб-браузер гостевого пользователя, известный как веб- аутентификация или WebAuth. При таком способе аутентификации гость беспроводной сети должен сначала открыть свой веб-браузер или мобильное приложение со встроенным браузером по URL-адресу,

страницу входа в систему, запрашивающую учетные данные для входа. После успешной аутентификации гостевой пользователь либо получает доступ к Интернету, либо перенаправляется на другой веб-сайт. Этот метод аутентификации также известен как портал авторизации.

расположенному где-то в Интернете. Сеанс браузера перенаправляется на веб-портал, который содержитly

Существует несколько способов аутентификации гостей в беспроводных локальных сетях, например:

● Локальная веб-аутентификация - с помощью этого метода гостевой беспроводной контроллер перенаправляет веб-сеанс гостевого устройства на веб-портал, содержащий экран входа в систему гостевого беспроводного контроллера. Затем учетные данные гостя сверяются с

состоит в том, что все управление гостевым беспроводным доступом ограниченоonгостевым беспроводным контроллером в пределах DMZ. Недостатком этой опции является то, что учетные данные гостя хранятся отдельно в гостевом беспроводномeконтроллере.

● Центральная веб-аутентификация - с помощью этогоiметода веб-сеанс гостевого устройства перенаправляется гостевым беспроводным контроллером на внешний веб-портал, содержащий

локальной базой данных в гостевом беспроводном контроллереw. Преимущество этой опции

экран входа в систему. Затем учетные данные гостя сверяются с внешней базой данных на сервере аутентификации, авторизации и учета (AAA). C sco Identity Services Engine (ISE) может

обеспечить как внешний веб-портал, так и функциональность сервера AAA. Размещая портал

входа в систему WebAuth на центральном сервере, сетевой администратор может предоставить |

|

одну унифицированную страницу входа - с дополнительнымv |

AUP или EUA - для всего |

p |

|

беспроводного гостевого доступа без необходимости создания отдельной страницы входа на |

|

каждом гостевом беспроводном контроллереe. Переместив базу данных гостевых учетных |

|

данных и гостевой портал спонсора наrсервер AAA, сетевой администратор может предоставить |

|

- |

|

одно центральное место для создания и управления гостевыми учетными данными вместо |

|

необходимости создавать гостевые учетные данные |

на каждом |

гостевом беспроводном |

контроллере. |

|

|

FT |

регистрация |

на основе CMX часто |

● Гостевая регистрация на основе CMX - гостевая |

реализуется организациями, которые хотят предоставить бесплатный доступ в Интернет на своих площадках в обмен на сбор некоторой информации от клиентов, посещающих сайт. С

помощью этого метода гостям разрешается использовать беспроводную сеть и выходить в Интернет с места, войдя в систему, используя свои существующие учетные данные социальных DRAсетей. Владелец места также может разрешить анонимный вход в беспроводную сеть. Владелец места также может по желанию выбрать заставку и регистрационную форму, настроенную для этого конкретного места. Вы можете выполнить гостевую регистрацию на основе CMX, развернув платформу Cisco CMX (также известную как инструмент сервисов мобильности). Вы можете развернуть платформу Cisco Enterprise Mobility Services вместе с CMX, чтобы выйти за рамки простого обеспечения возможности подключения - путем привлечения посетителя через

веб-браузер или мобильное приложение, развернутое на мобильном устройстве.

Cisco OfficeExtend

Для работника, работающего на дому, обязательно, чтобы доступ к бизнес-услугам был надежным и последовательным, предоставляя опыт, сопоставимый с пребыванием в кампусе. Но в широко используемой беспроводной полосе частот 2,4 ГГц в жилых и городских условиях имеется много потенциальных источников перегрузок, таких как беспроводные телефоны, смартфоны, планшеты и радионяни. Для поддержки пользователей, чьи технические навыки сильно различаются, решение для

15