Материал: Розробка підсистеми взаємодії адміністратора безпеки з системою виявлення вторгнень Prelude

Тому доцільно удосконалити роботу системи

Prelude за рахунок розробки підсистеми графічної взаємодії користувача з

системою та впровадженням в процес діяльності адміністратора безпеки методів

інтелектуального аналізу даних, які збирає Prelude.

.4 Аналіз функціональних можливостей системи

виявлення вторгнень Prelude та обгрунтування вибору системи виявлення вторгнень

Система Prelude є системою з відкритими вихідними текстами. початок розробки - 1998 рік. Вона спочатку замислювалася як гібридна СВВ, яка могла б допомогти адміністратору мережі відстежувати активність як на рівні мережі, так і на рівні окремих вузлів. Система розподілена і складається з наступних компонентів [8]:

мережеві сенсори - різні сенсори, що аналізують дані на рівні мережі на основі сигнатурного аналізу. Сенсори генерують повідомлення про виявлення атак і відправляють їх модулям управління. Система Prelude використовує в якості мережевого сенсора систему Snort;

вузлові сенсори - різні сенсори рівня системи, що аналізують журнали реєстрації ОС, додатків. Сенсори генерують повідомлення про виявлення аномалій і відправляють їх модулям управління. Існуючий набір сенсорів дозволяє аналізувати дані журналів реєстрації таких систем і додатків, як міжмережевий екран IPFW, що входить до складу ОС FreeBSD, NetFilter ОС Linux 2.4.x, маршрутизатори Cisco і Zyxel, GRSecurity, і типові сервіси операційної системи UNIX;

модулі управління - процеси , які отримують і обробляють повідомлення сенсорів. Розрізняють наступні види модулів управління:

модулі журналізації - відповідають за реєстрацію повідомлень в журналах реєстрації або базах даних. В даний час реалізовані модулі для MySQL, PostgreSQL;

модулі реагування - аналізують повідомлення і генерують можливу відповідну реакцію СВВ на атаку. Можливі такі види реакції як блокування порушника на міжмережевому екрані (NetFilter, IPFilter). Надалі можливі такі типи реакції як ізоляція порушника і звуження пропускної здатності каналу порушника;

агенти реагування - реалізують згенеровану менеджером реакцію на атаку інформаційної мережі [9].

Налаштування Prelude здійснюється через інтерфейс командного рядка.

Взаємодія компонентів системи вказана на рисунку

1.3.

Рис.1.3. Архітектура системи виявлення вторгнень

Prelude

Пропонується, досить гнучка система конфігурації і широкі можливості налаштувань. При першому знайомстві з програмою, система налаштування дається не відразу, але при подальшому знайомстві з налаштуваннями і документацією по ним, як виявилося не є дуже складною і відкриваються широкі можливості моніторингу. Оскільки ця IDS в останні роки практично не розвивається, то на даний момент «web-візуалізація» для конфігурації від розробників відсутня, але є варіанти розроблені сторонніми програмістами.Prelude дозволяє:

реагувати в режимі реального часу на внутрішні і зовнішні загрози;

збирати, аналізувати і готувати звіти про стан РІС;

проаналізувати дані, які стосуються безпеки подій;

сприяти дотриманню нормативних вимог;

уникнути пошкодження даних і ресурсів компанії;

забезпечити сумісність внутрішніх та зовнішніх політик безпеки;

отримувати інформацію про потенційні загрози і підозрілі події в ІМ;

негайно встановити причинно-наслідкові зв'язки між інформацією і подіями та їх наслідками;

контролювати мережеву активність і управляти ризиками в оптимізованому режимі.

На рисунку 1.4 представлена логічна схема з'єднання компонентів системи виявлення вторгнень Prelude.

У системи Prelude є кілька особливостей, які відрізняють її від інших сучасних відкритих СВВ. Система скрізь, де можливо, побудована на використанні відкритих стандартів. Так, для обміну повідомленнями використовується формат IDMEF ( Intrusion Detection Message Exchange Format), оптимізований для високошвидкісної обробки. Це дозволяє надалі інтегрувати компоненти в системи сторонніх виробників і навпаки.

При розробці системи особлива увага була приділена питанням безпеки.

Канали передачі даних шифруються по протоколу SSL, крім того, використовується спеціалізована бібліотека, яка запобігає класичні помилки виходу за межі масивів та переповнення буферів.

Додаткові модулі аналізу мережевих даних роблять систему стійкою до некоректних мережевих пакетів на різних рівнях стека і виходу її компонентів з ладу. Такі атаки як відправка пакетів з неправильними контрольними сумами, обнуленими прапорами TCP, ресинхронізація сесій, випадкова відправка і «обрізання» сегментів системою ігноруються і не призводять до відмови компонентів системи виявлення вторгнень.

Механізми виявлення вторгнень, реалізовані в системі Prelude:

відстеження процесів, які запускаються шляхом аналізу журналів ОС;

відстеження спроб аутентифікації в системі, шляхом аналізу журналів операційної системи;

відстеження мережевого трафіку.

Відстеження операцій з файловою системою і реєстром в системі Prelude не реалізовано.

Отже, в якості системи виявлення вторгнень, було

обрано систему Prelude, яка є найбільш сприятливою для роботи через свої широкі

можливості. З усіх розглянутих в даній роботі систем, система Prelude дозволяє

забезпечити аналіз як даних з локальних системних джерел, так і мережевих

даних, має додаткові механізми, що забезпечують безпеку її компонентів, а також

має найменше недоліків як в архітектурі, так і в реалізації. Дана система

побудована на використанні відкритих стандартів, що дає змогу надалі

інтегрувати компоненти сторонніх виробників і навпаки.

Рис.1.4 Логічна структура СВВ Prelude.

.5 Постановка задачі дослідження

Таким чином, постановка задачі дослідження полягає у наступному:

дано: система виявлення вторгнень Prelude;

необхідно: розробити спеціальне програмне

забезпечення у вигляді інтерфейсного модулю взаємодії користувача з системою

виявлення вторгнень Prelude та впровадженням в процес діяльності адміністратора

безпеки методів інтелектуального аналізу даних, які збирає СВВ.

Висновки

Отже, системи виявлення комп'ютерних вторгнень є одним з найважливіших елементів систем інформаційної безпеки інформаційної мережі органу військового управління, враховуючи, як зростає в останні роки число проблем, пов'язаних з комп'ютерною безпекою. IDS являють собою спеціалізовані програмно-апаратні комплекси, призначені для виявлення інформаційних атак в ІС. Аналіз показав, що до основних задач системи виявлення вторгнення можна віднести задачі, що вирішують питання своєчасної та достовірної ідентифікації виникнення помилок, нестандартних чи конфліктних ситуацій. Проведено аналіз наступних програмних продуктів виявлення комп’ютерних вторгнень: OSSEC, розробником якої є Daniel B. Sid, STAT, розробленої в університеті University of California at Santa Barbara, Prelude, розробниками якої є Yoann Vandoorselaere та Laurent Oudot, Snort, розробної Martin Roesch, Bro, розробленої в університеті University of California, Lawrence Berkeley National Laboratory. Жодна з розглянутих вище відкритих СВВ, не відповідає повною мірою критеріям «ідеальної» СВВ. Основним недоліком є відсутність адаптивності до невідомих атакам і неможливість аналізувати поведінку об'єктів РІС на всіх рівнях одночасно. На даний момент найбільш сприятлива система виявлення вторгнень - це Prelude.

Тому, підвищення ефективності діяльності адміністратора безпеки інформаційних мереж є можливим, шляхом розробки підсистеми графічної взаємодії користувача з СВВ Prelude.

Застосування даного підходу надасть змогу

ефективно аналізувати дані про вторгнення до інформаційної мережі в більш

прийнятний термін, з метою своєчасного прийняття необхідних заходів для їх

усунення або зменшення можливої шкоди.

. ПРОЕКТУВАННЯ ПІДСИСТЕМИ (ПРОГРАМНОГО МОДУЛЮ)

.1 Формування та аналіз вимог до підсистеми

(програмного модулю), що розробляється

.1.1 Вимоги до програмного забезпечення підсистеми

Вимоги до програмного забезпечення серверної частини.

Для функціонування підсистеми необхідно наступне програмне забезпечення:

Операційна система - CentOS 6 x86_64, Fedora, Debian, Ubuntu, FreeBSD, Mac OSX, NetBSD, OpenBSD, Solaris;

Веб-сервер - Apache версії не нижче 1.3.26;

СУБД - MySQL версії не нижче 4.0.18.

Вимоги до клієнтського програмного забезпечення.інтерфейс СВВ Prelude повинен бути доступний для повнофункціонального перегляду за допомогою наступних щих браузерів:

Microsoft IE;;;;Chrome;

та інші

webkit браузери.

2.2 Вимоги до технічного забезпечення підсистеми

Для функціонування підсистеми необхідно наступне технічне забезпечення зі слідуючими мінімальними характеристиками:

Процесор - Intel Pentium III 1 ГГц;

Оперативна пам'ять - 512 Мб оперативної пам'яті;

Жорсткий диск - 20 Гб місця на HDD.

Серверне, комп'ютерне та мережне обладнання

повинно бути оснащене джерелами безперебійного живлення, здатними підтримати

працездатність комплексної системи для безпечного завершення роботи.

.3 Аналіз задач і функцій, які повинна

вирішувати підсистема та проектування структури підсистеми

Адміністратори безпеки використовують IDS, як інструмент управління безпекою ІМ, тому доцільно для полегшення роботи та пришвидшення реагування на події в СВВ використовувати методи візуалізації даних для покращення аналізу інформації. Візуальне представлення даних є набагато інформативнішим за інші методи отримання та сприйняття інформації, більш зручним і легшим для сприйняття та розуміння ніж наприклад представлення даних у таблицях, схемах, математичних матрицях, або просто в числах.

Інтерфейс, який дозволяє адміністраторові швидко інтерпретувати підозрілі мережеві події, в контексті великого набору таких подій, сприятиме виявленню істинного рівня загрози.

З точки зору мережевого адміністратора безпеки, є величезна кількість даних, отриманих навіть невеликими мережами і підмережами. Майже неможливим є перевірка всіх звітів, журналів, встановлення конфігураційних файлів, підтримка цілісності ситуаційної обізнаності в реальному часі. На додаток до звичайних журналів і звітів, системи IDS мають тенденцію генерувати величезну кількість помилкових спрацьовувань, і всі вони заслуговують на увагу адміністратора безпеки.

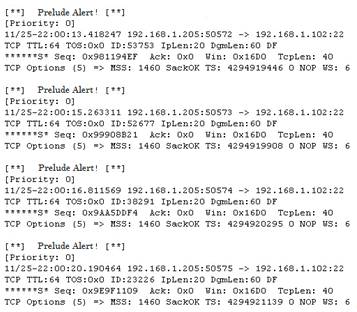

Рис.2.1. Звіт сигналізації СВВPrelude

На рис.2.1 представлено знімок екрана з доповіді сигналізації системи виявлення вторгнень Prelude. Хоча це докладний звіт, що забезпечує достатньо інформації для того, щоб дослідити і вирішити проблему. Але це трудомісткий рутинний процес, щоб переглянути його вручну. Виходячи з цього можна зробити висновок, що ця інформація повинна бути показана по-іншому, за допомогою засобів візуалізації [11, 12].

Візуалізація зазвичай не пов'язана з мережевою безпекою, але це хороший спосіб зрозуміти та проаналізувати велику кількість мережевих даних. Різні методи візуалізації можуть бути використані для формування зображення в цілому, управління безпекою, розуміння поточної ситуації швидко і легко.

Під час визначення структури підсистеми взаємодії адміністратора безпеки з системою необхідно провести аналіз вимог та задач, які вона має вирішувати, розробити архітектуру підсистеми, обґрунтовано обрати алгоритми їх реалізації, а також визначити комплекс програмно-технічних засобів. Структура вважатиметься оптимальною, якщо загальна ефективність системи, що проектується є максимальною [10,14].

Процес проектування оптимальної структури підсистеми взаємодії адміністратора безпеки з системою ІМ включає послідовне рішення задач синтезу основних елементів та частин системи.

На першому етапі визначається організаційна структура системи, виходячи з цілей та стратегій функціонування ІМ. На другому етапі, обирається метод візуалізації в залежності від функцій, які вони повинні виконувати та комплекс програмних та технічних засобів для реалізації підсистеми [13].

Графічний інтерфейс адміністратора безпеки об’єднує в собі всі елементи та компоненти системи виявлення вторгнень, які впливають на взаємодію адміністратора безпеки з системою та виконує функції: навігації між блоками системи, відображення інформації про поточний стан системи, зворотний зв’язок з адміністратором безпеки, підтримку прийняття рішень при реагуванні на події в системі.

Основними методами візуалізації, які можуть бути використані в графічному інтерфейсі системи виявлення атак Prelude є: гістограми, лінійні графіки, графіки посилання, діаграми розсіювання та використання кольорів у вигляді графіків [15]. Дані методи дозволяють забезпечити якийсь обов'язковий набір «умінь», яким обов'язково повинна володіти підсистема взаємодії адміністратора безпеки з системою виявлення вторгнень Prelude, згідно з тенденціями сьогоднішнього дня:

завдання шаблонів фільтрації трафіку;

централізоване управління модулями стеження;

фільтрація мережевого трафіку по протоколу, портам і IP- адресами відправника і одержувача;

аварійне завершення з'єднання з атакуючим вузлом;

управління міжмережевим екранами і маршрутизаторами;

завдання сценаріїв з обробки атак;

запис атаки для подальшого відтворення та аналізу;

потужна система генерація звітів;

вміти створювати звіти: розподілення трафіку по користувачам, протоколах, типу даних, часу доби, днях тижня, датах та місяцями;

входи і виходи з системи.

Запропонована архітектура системи виявлення атак

Prelude представлена на рис.2.2, де модуль візуалізації результатів

функціонування має вигляд вказаний на рис. 2.3 [5].

Рис.2.2. Загальна архітектура системи виявлення атак Prelude з

розроблюваною

підсистемою

Процес візуалізації результатів функціонування інформаційної мережі включає наступні етапи:

визначення проблеми;

доступ до наявних даних;

обробка інформації;

візуальна трансформація інформації;

перетворення виду;

інтерпретування і прийняття рішення.

Рис.2.3. Структурна схема модуля візуалізації результатів функціонування

Вхідна інформація поступає від датчиків моніторингу стану ІМ, потім проходить первинну обробку у блоці збору даних та їх первинного аналізу. Далі реєструються події в системі виявлення вторгнень, які за допомогою обраних методів візуалізації відображаються в блоці взаємодії адміністратора безпеки з системою та зберігаються в відповідній базі даних.

Реалізація описаної наукової задачі дозволить в

значній мірі підвищити оперативність діяльності адміністратора безпеки та

якість функціонування інформаційної мережі в режимі реального часу під впливом

різнорідних зовнішніх та внутрішніх факторів.

.4 Обґрунтування вибору програмного середовища та мови програмування для розробки підсистеми

- інтерпретована об'єктно-орієнтована мова програмування високого рівня з динамічною семантикою. Розроблена в 1990 році Гвідо ван Россумом. Структури даних високого рівня разом із динамічною семантикою та динамічним зв'язуванням роблять її привабливою для швидкої розробки програм, а також як засіб поєднання існуючих компонентів. Python підтримує модулі та пакети модулів, що сприяє модульності та повторному використанню коду. Інтерпретатор Python та стандартні бібліотеки доступні як у скомпільованій так і у вихідній формі на всіх основних платформах. В мові програмування Python підтримується декілька парадигм програмування, зокрема: об'єктно-орієнтована, процедурна, функціональна та аспектно-орієнтована.