Материал: Розробка підсистеми взаємодії адміністратора безпеки з системою виявлення вторгнень Prelude

Відповідно до основних завдань, що

вирішує система виявлення вторгнень в інформаційну мережу, її властивостями має

бути оперативність qоп та обґрунтованість qоб. Кількісною мірою оперативності

(критерієм оперативності cоп) обирається допустимий відрізок часу![]() такий що :

такий що :

![]() , де

, де

![]() - витрати часу на обробку

мережевого трафіку системою виявлення вторгнень;

- витрати часу на обробку

мережевого трафіку системою виявлення вторгнень;

![]() - витрати часу на співставлення

сигнатур відомих атак до мережевих пакетів, та занесення інформації до сховища

даних;

- витрати часу на співставлення

сигнатур відомих атак до мережевих пакетів, та занесення інформації до сховища

даних;

![]() - витрати часу на представлення

інформації про виявлену атаку;

- витрати часу на представлення

інформації про виявлену атаку;

![]() - витрати часу на реакцію оператора

системи виявлення атак щодо прийняття рішення.

- витрати часу на реакцію оператора

системи виявлення атак щодо прийняття рішення.

У свою чергу, витрати часу ![]() визначаються

методами й алгоритмами обробки інформації й прийняття рішення адміністратором

безпеки і містять дві складові:

визначаються

методами й алгоритмами обробки інформації й прийняття рішення адміністратором

безпеки і містять дві складові:

![]() , де

, де

![]() - витрати часу на підготовку

рішення за допомогою засобів автоматизації,

- витрати часу на підготовку

рішення за допомогою засобів автоматизації, ![]() - витрати часу на прийняття рішення

адміністратором безпеки.

- витрати часу на прийняття рішення

адміністратором безпеки.

Таким чином, підвищення

оперативності системи безпеки інформації може бути досягнуто шляхом зменшення

складової ![]() , зокрема,

за рахунок розробки й упровадження нових методів обробки й подання інформації

адміністратору безпеки інформаційної мережі.

, зокрема,

за рахунок розробки й упровадження нових методів обробки й подання інформації

адміністратору безпеки інформаційної мережі.

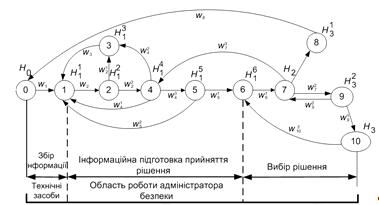

Загальну структуру прийняття рішення

можливо представити у вигляді графа Г (![]() ), який зображено на рисунку 4.1, де

), який зображено на рисунку 4.1, де

![]() - множина

елементів або дій адміністратора безпеки, а

- множина

елементів або дій адміністратора безпеки, а ![]() - множина існуючих відображень.

Зміст етапів прийняття рішення пояснюється в таблиці 4.1. Дії 1 - 6 відносяться

до етапу інформаційної підготовки (Н1), 7 - 10 - до вибору рішення та його

реалізації (Н2 та Н3 ). З цього слідує, що для автоматизації інформаційного

забезпечення прийняття рішення необхідно покласти виконання дій 1 - 6 на

технічні засаби, тобто автоматизувати функції розпізнання подій в інформаційній

мережі, управління системою для відбору необхідної для прийняття рішення

інформації та оптимізації умов сприйняття [24].

- множина існуючих відображень.

Зміст етапів прийняття рішення пояснюється в таблиці 4.1. Дії 1 - 6 відносяться

до етапу інформаційної підготовки (Н1), 7 - 10 - до вибору рішення та його

реалізації (Н2 та Н3 ). З цього слідує, що для автоматизації інформаційного

забезпечення прийняття рішення необхідно покласти виконання дій 1 - 6 на

технічні засаби, тобто автоматизувати функції розпізнання подій в інформаційній

мережі, управління системою для відбору необхідної для прийняття рішення

інформації та оптимізації умов сприйняття [24].

Область роботи адміністратора

безпеки полягає у виконанні пов’язаних між собою дій, що проектують модель

роботи системи в цілому. Оперативність прийняття рішення визначається на етапі

10 (H3). Показник оперативності залежить від комплексу дій самої системи, щодо

своєчасного оповіщення про можливі вторгнення до комп’ютерної системи.

Розроблена підсистема здійснює аналіз бази даних, і в режимі реального часу

оповіщає адміністратора безпеки про виявленні порушення нормальної роботи

системи, що і є підвищенням одного з пунктів роботи адміністратора безпеки -

оперативності його реагування на виявлені вторгнення.

Таблиця 4.1.

Зміст етапів процесу аналізу даних та прийняття рішення адміністратором безпеки

|

Етап прийняття рішення |

Формальне представлення |

Опис етапу |

||

|

1 |

2 |

3 |

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Рис.4.1. Область роботи адміністратора безпеки

Ступінь обґрунтованості рішення, що приймається,

визначається як відношення:

![]() , де

, де

![]() - максимально доцільна кількість

розглядуваних варіантів рішень.- кількість варіантів, що може розглянути та

проаналізувати адміністратор безпеки за час

- максимально доцільна кількість

розглядуваних варіантів рішень.- кількість варіантів, що може розглянути та

проаналізувати адміністратор безпеки за час ![]() .

.

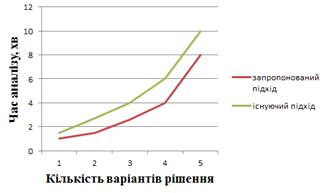

Підвищення ступеня обґрунтованості рішення є можливим за рахунок збільшення кількості аналізу варіантів прийняття рішень адміністратором безпеки про ситуацію, що виникла у мережі.

Таким чином, запропонований метод

рішення задачі збільшення кількості обробки варіантів прийняття рішення про

стан активності мережевого трафіку дозволяє скоротити витрати часу на

підготовку рішення адміністратором безпеки за допомогою засобів автоматизації ![]() .

.

З іншого боку, приблизною кількісною

мірою обґрунтованості рішень можна вважати кількість варіантів, яку здатна

підготовити автоматизована система та проаналізувати й оцінити адміністратор

безпеки перед прийняттям рішення. Тому, кількість рішень N, що може розглянути

й проаналізувати адміністратор за час ![]() зростає, за рахунок більшої

швидкодії запропонованого метода, в результаті чого, підвищується

обґрунтованість рішень Q, що приймаються адміністратором безпеки в цілому.

зростає, за рахунок більшої

швидкодії запропонованого метода, в результаті чого, підвищується

обґрунтованість рішень Q, що приймаються адміністратором безпеки в цілому.

.2 Оцінка ефективності

функціонування системи та запропонованих рішень

Досвід експлуатації системи показує,

що для прийняття обґрунтованого рішення щодо виявлення вторгнення в

інформаційну мережу, адміністратором безпеки за допустимий час Tдоп необхідно

проаналізувати N варіантів (табл. 4.2). У випадку існуючого підходу (робота

оператора зі штатними засобами системи) він має можливість аналізу 1 варіантів,

а у випадку запропонованого математичного та програмного забезпечення - 2.

Таблиця 4.2

Можливості аналізу варіантів за допустимий час Tдоп

|

Необхідна кількість варіантів (N0) |

Існуючий підхід (Nісн) |

Запропонований підхід (Nзапр) |

|

3 |

1 |

2 |

|

N |

N |

2n |

існ= Nісн / N0 = 1 / 3 = 0,3 ;запр= Nзапр / N0 = 2 / 3 = 0,6 ;

∆Q = | Qзапр - Qісн| = | 0,6 - 0,3 | = 0,3

.

На рисунку 4.2 зображено залежність кількості

рішень, що може розглянути та проаналізувати адміністратор безпеки від часу, що

витрачається на аналіз.

Рис.4.2. Залежність кількості рішень, що може

розглянути та проаналізувати адміністратор безпеки від часу, що витрачається на

аналіз

Висновки

Таким чином, розроблене програмне забезпечення

дозволяє підвищити обгрунтованість рішень, які приймає адміністратор безпеки

під час аналізу ситуацій щодо виявлення вторгнень в інформаційну мережу на 30

%.

ЗАКЛЮЧЕННЯ

Отже, в сучасних умовах постійного зростання інтенсивності атак на інформаційно-телекомунікаційні системи важливе місце в системі інформаційної безпеки відводиться системам виявлення вторгнень. На сьогоднішній день неможливо організувати ефективний захист інформації без використання СВВ. Виходячи з мети та завдань роботи можна зробити наступні висновки: по-перше, системи виявлення комп'ютерних вторгнень є одним з найважливіших елементів систем інформаційної безпеки інформаційної мережі органу військового управління, враховуючи, як зростає в останні роки число проблем, пов'язаних з комп'ютерною безпекою. IDS являють собою спеціалізовані програмно-апаратні комплекси, призначені для виявлення інформаційних атак в ІС. Аналіз показав, що до основних задач системи виявлення вторгнення можна віднести задачі, що вирішують питання своєчасної та достовірної ідентифікації виникнення помилок, нестандартних чи конфліктних ситуацій. Проведено аналіз наступних програмних продуктів виявлення комп’ютерних вторгнень:OSSEC, розробником якої є Daniel B. Sid, STAT, розробленої в університеті University of California at Santa Barbara, Prelude, розробниками якої є Yoann Vandoorselaere та Laurent Oudot, Snort, розробної Martin Roesch, Bro, розробленої в університеті University of California, Lawrence Berkeley National Laboratory. Жодна з розглянутих вище відкритих СВВ, не відповідає повною мірою критеріям «ідеальної» СВВ. Основним недоліком є відсутність адаптивності до невідомих атакам і неможливість аналізувати поведінку об'єктів РІС на всіх рівнях одночасно. На даний момент найбільш сприятлива система виявлення вторгнень - це Prelude.

По-друге, в якості системи виявлення вторгнень, було обрано систему Prelude, яка є найбільш сприятливою для роботи через свої широкі можливості. З усіх розглянутих в даній роботі систем, система Prelude дозволяє забезпечити аналіз як даних з локальних системних джерел, так і мережевих даних, має додаткові механізми, що забезпечують безпеку її компонентів, а також має найменше недоліків як в архітектурі, так і в реалізації. Дана система побудована на використанні відкритих стандартів, що дає змогу надалі інтегрувати компоненти сторонніх виробників і навпаки. Для полегшення роботи та пришвидшення реагування на події в СВВ доцільно використовувати методи візуалізації даних для покращення аналізу інформації. Візуальне представлення даних є набагато інформативнішим за інші методи отримання та сприйняття інформації, більш зручним і легшим для сприйняття та розуміння ніж наприклад представлення даних у таблицях, схемах, математичних матрицях, або просто в числах.

У результаті проведеного дослідження було

розроблено удосконалену структуру системи виявлення вторгнень Prelude, яка

включає графічну підсистему взаємодії адміністратора безпеки з системою.

Операції обробки великої кількості подій щодо реагування на невідомі досі події

в системі виявлення вторгнень вручну є трудомістким рутинним процесом, що

уповільнює роботу адміністратора безпеки. Тому розроблене програмне

забезпечення дозволяє підвищити обгрунтованість рішень, які приймає адміністратор

безпеки під час аналізу ситуацій щодо виявлення вторгнень в інформаційну мережу

на 30 %.

СПИСОК ВИКОРИСТАНИХ ДЖЕРЕЛ

ЛукацкийА.В. Обнаружение атак / ЛукацкийА.В. - СПб. : БХВ -Петербург, 2003. - 256 c.

Kazienko

P. Intrusion Detection Systems Part I - (network intrusions; attack symptoms;

IDS tasks; and IDS architecture)/Kazienko P., Dorosz P., [On-line]

#"785196.files/image063.jpg">

THE USAGE OF MULTIAGENT APPROACH FOR A COMPUTER ATTACKS DETECTIOND. О.Institute of Telecommunications and information technologiesState university of Telecommunicationdevelopment computer attacks distributed systems through multiagent approach, acquires greater and perspective scope of information technologies. For a few last decades сcomputer networks especially technical decision, became a global phenomenon many spheres of activity. Nowadays it is difficult to imagine any IT project that does not provide informatization safety in all functional levels. With the steady increase of volumes of information that is processed and by the increase of her value, as to the "commodity" so, the first place sets the questions of reliable and safe work of the informative systems.detection of computer attacks is one of the major elements of networks systems informatization security of any modern enterprise, including, a great number of problems that are related with computer security. It happened historically, that all the systems attacks’ detection can be divided into two categories: anomaly detection and misuse detection [2].most modern commercial systems (Cisco IPS, ISS RealSecure, NFR ) are based on the first type of methods - they use the signature expert methods of detections.methods of A-one are based on the presence of the prepared description of normal behavior of objects of the distributed informative systems (DIS), and any deviation from normal behavior is considered anomalous violation. The methods of abuses detection are based on description of well-known violations or attacks: if there is behavior of some object DIS coincides with description of well-known attack, behavior of object is considered as an attack.approach that will be used in the basis of the developed system with make cardinal changes. The centralization, hard management and global optimization, will concede a place to decentralization. The expected result is high efficiency, flexibility and reliability of the systems of production and distribution [1].one of the tasks, is to work out the hybrid method of attacks, detection that will unite a signature method and method of system analysis of transitions for the exposure of deviations from normal behavior. The association of these methods will help to save verification, firmness and low calculable complication during abuses exposure and complement their property of adaptation to the unknown attacks. The presence of these properties will allow to use a method in the system of exposure of attacks of general-purpose, and also in the off-line systems for that all are listed above to property is critical.analysis of existent literary sources, showed that none of the systems can covere all types of attacks. The enormous amount of accessible realization of СВА is presented, mainly by the commercial systems, that are lack of information about programmatic architecture and usage of formal methods of attacks detection exposure.is suggested to develop the method of attacks detection on the distributed informative systems (DIS). The creation of computer attack’s model and it’s method of automatic exposure, will allows to find out computer attacks during behavior, watching of DIS objects.:

. Amoroso, Edward, G., Intrusion Detection // 1st ed., Intrusion.Net Books, Sparta, New Jersey, USA, 1999

. Denault M., Gritzalis D.,

Karagiannis D., and Spirakis P. (1994). Intrusion Detection: Approach and

Performance Issues of the SECURENET System. // Computers and Security Vol. 13,

No. 6, pp. 495-507.

Додаток Б

/*=============================================*/

/* DBMS name: MySQL 5.0 */

/* Created on: 06.07.2014 8:46:17 */

/*=============================================*/table if exists Prewikka_Filter;table if exists Prewikka_Filter_Criterion;table if exists Prewikka_Permission;table if exists Prewikka_Session;table if exists Prewikka_User;table if exists Prewikka_Version;

/*===========================================*/

/* Table: Prewikka_Filter */

/*=============================================*/table Prewikka_Filter

(_f bigint not null,varchar(32) not null,varchar(255) not null,varchar(255) not null,key (id_f)

);

/*=============================================*/

/* Table: Prewikka_Filter_Criterion */

/*=============================================*/table Prewikka_Filter_Criterion

(_f_c bigint not null,_f varchar(32) not null,_f bigint not null,varchar(255) not null,varchar(8) not null,_f varchar(255) not null,key (id_f_c, name_f)