Материал: Организация работ и приготовление сложных пюреобразных супов

.1.2.1.6 Комплексное решение Oakley Networks

Североамериканская компания Oakley

Networks поставляет

аппаратный продукт SureView

(рис 1.7), позволяющий обеспечить комплексное выявление и предотвращение

утечек. Продукт позволяет фильтровать веб-трафик, электронную почту и

мгновенные сообщения, контролировать активность пользователей на уровне рабочих

станций.

Рис 1.7 SureView

Комплексное решение SureView состоит из трех компонентов: агенты (размещаются на рабочих станциях), аппаратное ядро (выполняет основные функции фильтрации) и выделенный сервер (используется в целях централизованного управления политиками).

Для выявления утечек продукт Oakley Networks использует несколько технологий и алгоритмов, основанных на вероятностных и статистических методах. Другими словами, продукт анализирует поведение пользователя с учетом чувствительности обрабатываемых документов, однако не производит контентной фильтрации как таковой.

Слабым местом решения является не полное

покрытие коммуникационных ресурсов рабочей станции. По крайне мере, инсайдеры

имеют возможность переписать данные на мобильные устройства посредством

беспроводных интерфейсов (IrDA,

Wi-Fi,

Bluetooth). [6]

Таблица 1.1 Функционал аппаратных решений для предотвращения утечек

|

|

InfoWatch Security Appliance |

Tablus Content Alarm Solution |

Oakley Networks SureView |

Proofpoint Messaging Security |

Hackstrike Fortress-1 |

Tizor TZX 1000 |

|

Контроль над почтовым трафиком |

Да |

Да |

Да |

Да |

Да |

Нет |

|

Контроль над веб-трафиком |

Да |

Да |

Да |

Нет |

Да |

Нет |

|

Контроль над доступом к серверам (БД, файловым, приложений) |

Нет |

Нет |

Нет |

Нет |

Нет |

Да |

|

Наличие программных компонент, позволяющих обеспечить комплексность |

Да |

Да |

Да |

Нет |

Нет |

Нет |

|

Наличие широкого спектра дополнительных услуг (помимо тех. поддержки) |

Да |

Да |

Да |

Нет |

Нет |

Нет |

|

Минимальная стоимость |

10-15 тыс. долларов |

25 тыс. долларов |

100.000 долларов |

10 тыс. долларов (лицензия на 1 тыс. пользователей стоит 18 тыс.) |

неизвестно |

25 тыс. долларов |

.1.2.2 Основные виды программных продуктов,

защищающие от хищения информации

.1.2.2.1 Authentica ARM Platform

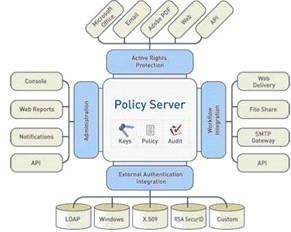

Североамериканская компания Authentica поставляет комплексное решение для всестороннего контроля над оборотом классифицированных сведений в корпоративной сети. Однако в отличие от большинства своих конкурентов фирма остановилась не на технологиях выявления и предотвращения утечек, а на управлении цифровыми правами в рамках предприятия (ERM - Enterprise Rights Management). Именно на примере основного продукта компании - Authentica Active Rights Management (ARM) Platform (рис 1.8) - будут рассмотрены достоинства и недостатки такого подхода. Полученные в результате анализа результаты также применимы для всех остальных решений, призванных решить проблему утечек посредством ERM-технологий. В частности для продуктов компаний Adobe, Workshare, Liquid Machines, SealedMedia, DigitalContainers и Microsoft. Также необходимо отметить, что решение Authentica ARM Platform имеет очень много общего с Microsoft Rights Management Services (RMS).

В основе решения Authentica

лежит запатентованная технология ARM.

С помощью ARM решение

контролирует электронные документы, почтовые сообщения и вообще любые файлы.

Дополнительные модули интегрируются с настольными приложениями (Microsoft

Office и Outlook,

Lotus Notes,

Adobe Acrobat,

Microsoft

Explorer и Netscape)

и внешними средствами аутентификации (LDAP,

Windows Single

Sign-on,

X.509, RSA

SecurID).

Рис 1.8 Схема работы Authentica ARM

Platform

Функциональность «Active Rights Protection» подразумевает аутентификацию пользователей и их авторизацию для просмотра информации, контроль над печатью документов, а также стандартными операциями (копирование, редактирование, чтение), возможность работы с документами в режиме offline. В дополнение к этому вся чувствительная информация постоянно находится в зашифрованном виде и расшифровывается только на момент работы с ней. Шифрованию также подлежит обмен информацией между сервером политик ARM и клиентскими компонентами. Таким образом, конфиденциальные данные всегда защищены от несанкционированного доступа - даже при передаче по коммуникационным каналам. В то же время сама архитектура продукта приспособлена именно для защиты от несанкционированного доступа, а не от утечки. Другими словами, инсайдер, у которого есть права на доступ к конфиденциальному документу, может обмануть защиту. Для этого достаточно создать новый документ и переместить в него конфиденциальную информацию. Например, если инсайдером является сотрудник, в задачи которого входит подготовка отчета о прибыли, то он будет создавать этот высокочувствительный документ «с нуля», а, следовательно, файл не будет зашифрован, так как для него еще не создана специальная политика. Таким образом, утечка становится вполне реальной. Если еще учесть, что весь почтовый трафик шифруется, то у инсайдера фактически есть готовый защищенный канал для пересылки конфиденциальных данных. При этом никакой фильтр не сможет проверить зашифрованный текст.

Тем не менее, решение Authentica ARM Platform представляется эффективным продуктом для защиты от несанкционированного доступа, так как ни один нелегальный пользователь действительно не сможет получить доступ к данным, пока не отыщет ключ шифрования.

Дополнительным недостатком продукта является отсутствие возможности хранить архивы корпоративной корреспонденции, что значительно усложняет процесс расследования инцидентов безопасности и не позволяет вычислить инсайдера без лишнего шума.

В заключение необходимо отметить широкий

комплекс сопроводительных услуг, которые Authentica

оказывает заказчику: аудит и анализ ИТ-инфраструктуры с учетом бизнес-профиля

компании, техническая поддержка и сопровождение, внедрение и развертывание

решений, корпоративные тренинги для персонала, разработка политики

безопасности. [7]

.1.2.2.2 InfoWatch Enterprise Solution

Комплексное решение InfoWatch Enterprise Solution позволяет обеспечить контроль над почтовым каналом и веб-трафиком, а также коммуникационными ресурсами рабочих станций. Продукт позволяет архивировать корпоративную корреспонденцию и абсолютно все пересылаемые по сети данные.

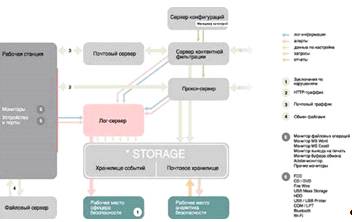

Архитектуру комплексного решения InfoWatch

(рис 1.9) можно разделить на две части: мониторы, контролирующие сетевой

трафик, и мониторы, контролирующие операции пользователя на уровне рабочих

станций. Первые устанавливаются в корпоративной сети в качестве шлюзов и

фильтруют электронные сообщения и веб-трафик, а вторые развертываются на

рабочих станциях и ноутбуках и отслеживают операции на уровне операционной

системы. Кроме того, следует выделить специальный модуль *Storage,

который представляет собой хранилище всех входящих и исходящих сообщений, а

также всего сетевого трафика.

Рис 1.9 Схема работы InfoWatch

Enterprise Solution.

К мониторам уровня рабочей станции относится InfoWatch Net Monitor, в состав которого также входит InfoWatch Device Monitor. Модуль Net Monitor отслеживает операции с файлами (чтение, изменение, копирование, печать и др.), контролирует работу пользователя в Microsoft Office и Adobe Acrobat (открытие, редактирование, сохранение под другим именем, операции с буфером обмена, печать и т.д.), а также тщательно протоколирует все действия с конфиденциальными документами. Кроме того, модуль Device Monitor, интегрированный в Net Monitor, контролирует обращение к сменным накопителям, приводам, портам (COM, LPT, USB, FireWire), беспроводным сетям (Wi-Fi, Bluetooth, IrDA). Все эти компоненты могут работать на ноутбуках, при этом администратор безопасности в состоянии задать специальные политики, действующие на период автономной работы сотрудника. Во время следующего подключения к корпоративной сети мониторы сразу же уведомят офицера безопасности, если пользователь попытался нарушить установленные правила во время удаленной работы.

Все мониторы, входящие в состав InfoWatch Enterprise Solution, способны блокировать утечку в режиме реального времени и сразу же оповещать об инциденте офицера безопасности. Управление решением осуществляется через центральную консоль, которая позволяет настраивать корпоративные политики. Также предусмотрено автоматизированное рабочее место офицера безопасности, с помощью которого специальный служащий может быстро и адекватно реагировать на инциденты.

Важной особенностью комплексного решения InfoWatch является возможность архивировать и хранить корпоративную корреспонденцию и сетевой трафик. Для этого предусмотрен отдельный программный модуль InfoWatch Storage, который перехватывает все сообщения и весь трафик, а потом складывает их в хранилище с возможностью проводить ретроспективный анализ. Другими словами, компании могут эффективно расследовать инциденты информационной безопасности. Для этого не надо арестовывать рабочие станции служащих и вручную перебирать письма в почтовом клиенте. Такие действия подрывают рабочий климат в коллективе, унижают самого сотрудника и часто не позволяют добыть никаких доказательств его вины. Напротив, автоматизированная выборка сообщений из корпоративного архива приносит намного больше пользы, так как позволяет отследить динамику изменения активности пользователя.

Делая ставку на всесторонность своего решения,

компания InfoWatch

предлагает клиентам целый ряд сопроводительных и консалтинговых услуг. Среди

них можно выделить: предпроектное обследование, помощь в формализации целей и

средств информационной безопасности, создание эффективной политики

безопасности, адаптация решения под нужды клиента, сопровождение и техническая

поддержка, включающая персонального менеджера каждому заказчику. [7]

.1.2.2.3 Onigma Platform

Израильская компания Onigma (поглощена McAfee в 2006 году) специализируется на выявлении и предотвращении утечек конфиденциальной информации посредством мониторинга действий пользователей на уровне рабочих станций и фильтрации сетевого трафика. Любопытно отметить, что руководящие должности в отделе исследований и разработок фирмы занимают в основном бывшие сотрудники Министерства Обороны Израиля.

Компания предоставляет очень мало информации об архитектуре своего решения Onigma Platform и реализованных в нем технологиях. Тем не менее, имеющейся информации о реализованном функционале вполне достаточно, чтобы утверждать, что Onigma Platform - это программный продукт, покрывающий следующие каналы утечки данных: электронная почта, интернет-пейджеры, веб-трафик, физические устройства (USB-порты и принтеры). Данная функциональность реализована с помощь специальных агентов, которые устанавливаются на рабочих станциях и ноутбуках заказчика. Они следят за выполнением правил и соблюдением политики информационной безопасности, поддерживают централизованное управление через специальную консоль.

Одним из основных своих преимуществ компания Onigma считает тот факт, что ее решение быстро и легко развертывается и интегрируется в имеющуюся ИТ-инфраструктуру. Таким образом, по мнению поставщика, заказчик может существенно сэкономить на переобучении персонала, внедренческих и сопроводительных услугах. Недостатком Onigma Platform является невозможность создавать архивы корпоративной корреспонденции, что значительно осложняет расследование инцидентов, утечек, финансового мошенничества и подозрительной активности инсайдеров. Вдобавок, хранение деловой документации, к которой относятся электронные сообщения, является обязательным требованием целого ряда законов и нормативных актов, регулирующих бизнес во многих странах.

Дополнительной слабостью продукта является

неглубокий контроль над операциями пользователей на рабочих станциях (в том

числе мобильных). Решение Onigma

Platform не позволяет

осуществлять мониторинг действий служащих в офисных средах, на уровне файлов, а

также работу с буфером обмена. [7]

.1.2.2.4 PC Acme

Продукт PC Activity Monitor (Acme) производится и продается компанией Raytown Corp. Он позволяет осуществлять всесторонний и максимально глубокий мониторинг операций пользователя на уровне рабочей станции. Следует сразу же отметить, что из всех представленных в обзоре программных решений только продукт PC Acme не удовлетворяет принципу комплексности и не покрывает одновременно сетевые каналы и ресурсы рабочих станций. Тем не менее, эта программа заслуживает рассмотрения, так как у заказчиков часто возникает проблема сравнения ее функциональности с возможностями других рассмотренных продуктов. Заметим, что трудности заказчиков связаны с не совсем точным позиционированием PC Acme, в результате которого может показаться, что продукт обладает активными (а не пассивными) функциями и некоторым аналогом комплексности. Чтобы прояснить ситуацию, необходимо рассмотреть возможности PC Acme Professional - максимально функциональной редакции продукта.

Программа PC Acme фактически состоит из двух частей: средства централизованного управления и развертывания и многочисленные агенты, внедряемые в рабочие станции по всей организации. Как легко догадаться, с помощью первой компоненты продукты можно централизованно распределить агенты по всей корпоративной сети, а потом управлять ими.

Агенты представляют собой программные модули, которые очень глубоко внедряются в Windows XP. Разработчики сообщают, что агенты располагаются в ядре операционной системе, и пользователю практически нереально нелегально удалить их оттуда или отключить. Сами агенты тщательно протоколируют все действия пользователей: запуск приложений, нажатие клавиш, движение мышки, передачу фокуса ввода, буфер обмена. Можно сказать, что журнал событий, получающийся на выходе, по степени своей детализации напоминает результаты неусыпного видеонаблюдения за экраном компьютера. Однако получаемый журнал, естественно, представлен в текстовом виде. Центральная консоль управления позволяет, как раз, и собирать запротоколированные данные на один единственный компьютер и анализировать их там. Вот тут-то и проявляются два основных недостатка программы.

Во-первых, абсолютно непонятно, как в огромном множестве событий офицер безопасности сможет выделить те, которые являются нарушением политики, привели к утечке и т.п. Другими словами, продукт PC Acme не работает с политиками вообще. Его задача сводится лишь к тому, чтобы составить максимально подробный протокол и скрытно передать его на центральный компьютер. Заметим, что в течение дня одна рабочая станция может сгенерировать десятки тысяч протоколируемых событий, а в корпоративной сети таких станций может быть несколько тысяч и даже больше. Очевидно, что проанализировать все это собственными руками невозможно. Между тем, встроенные фильтры событий позволяют осуществлять лишь самые примитивные операции, например, отделить события, связанные с конкретным приложением (скажем, Microsoft Word).