Материал: Организация работ и приготовление сложных пюреобразных супов

Организация работ и приготовление сложных пюреобразных супов

Введение

На сегодняшний день автоматизированные системы являются основой обеспечения практически любых бизнес-процессов, как в коммерческих, так и в государственных организациях. Вместе с тем повсеместное использование автоматизированных систем для хранения, обработки и передачи информации приводит к обострению проблем, связанных с их защитой. Считается, что одной из наиболее опасных угроз является утечка хранящейся и обрабатываемой внутри автоматизированной системы конфиденциальной информации. Всё это заставляет более пристально рассмотреть возможные способы защиты от утечки конфиденциальной информации.

Как отмечают многие исследовательские центры, более 80% всех инцидентов, связанных с нарушением информационной безопасности вызваны внутренними угрозами, источниками которых являются легальные пользователи системы. Модель нарушителя предполагает, что в качестве потенциальных злоумышленников могут выступать сотрудники компании, которые для выполнения своих функциональных обязанностей имеют легальный доступ к конфиденциальной информации. Целью такого рода нарушителей является передача информации за пределы автоматизированной системы с целью её последующего несанкционированного использования - продажи, опубликования её в открытом доступе и так далее. [4]

Конфиденциальная информация может покинуть корпоративный периметр самыми разными путями. Среди наиболее распространенных каналов утечки - мобильные устройства или накопители, электронная почта и интернет. Таким образом, защита требует комплексного подхода - учета всех возможных коммуникационных каналов, обеспечение физической безопасности, шифрование резервных копий и информации, покидающей корпоративный периметр, а также целого ряда организационных мероприятий.

На основании вышеизложенных проблем, было решено

создать программный модуль обнаружения текстовых областей в графических файлах.

Таким образом улучшить комплексную защиту автоматизированной системы, ее

информационную безопасность и предотвратить несанкционированное распространение

конфиденциальной информации в графических файлах.

1. Специальная часть

.1 Анализ подходов по защите от утечки

конфиденциальной информации

.1.1 Введение

Можно выделить следующие возможные каналы утечки конфиденциальной информации:

Несанкционированное копирование конфиденциальной информации на внешние носители и вынос её за пределы контролируемой территории предприятия. Примерами таких носителей являются флоппи-диски, компакт-диски CD-ROM, Flash-диски и др.;

Вывод на печать конфиденциальной информации и вынос распечатанных документов за пределы контролируемой территории. Необходимо отметить, что в данном случае могут использоваться как локальные принтеры, которые непосредственно подключены к компьютеру злоумышленника, так и удалённые, взаимодействие с которыми осуществляется по сети;

Несанкционированная передача конфиденциальной информации по сети на внешние серверы, расположенные вне контролируемой территории предприятия. Так, например, злоумышленник может передать конфиденциальную информацию на внешние почтовые или файловые серверы сети Интернет, а затем загрузить её оттуда, находясь в дома или в любом другом месте. Для передачи информации нарушитель может использовать протоколы SMTP, HTTP, FTP или любой другой протокол в зависимости от настроек фильтрации исходящих пакетов данных, применяемых в автоматизированной системе. При этом нарушитель может передать информацию под видом стандартных графических файлов;

Хищение носителей, содержащих конфиденциальную информацию - жёстких дисков, магнитных лент, компакт-дисков CD-ROM и др.

Сегодня на рынке существует довольно много решений, позволяющих детектировать и предотвращать утечку конфиденциальной информации по тем или иным каналам. Некоторые разработчики предоставляют продукты, например, только лишь для контроля над почтовым трафиком или коммуникационными портами рабочей станции. Такой подход обладает всего одним преимуществом: заказчик покупает автономный продукт, который требует минимум усилий при внедрении и сопровождении. Тем не менее, слабых сторон намного больше: компания должна сама заботиться об оставшихся непокрытыми каналах передачи информации. Другими словами, при выборе конкретного решения заказчик должен обратить самое пристальное внимание на диапазон покрываемых каналов утечки и наличие важных сопроводительных услуг.

Важным параметром, который необходимо учитывать,

является наличие или отсутствие аппаратных модулей в комплексном решении или

просто автономном продукте. Самые продвинутые поставщики сегодня предлагают на

выбор, как программные компоненты, так и аппаратные для контроля над теми

коммуникационными каналами, над которыми это возможно, однако комплексных

решений, покрывающих все существующие каналы, значительно меньше. Несмотря на

несколько разнородный индекс популярности различных каналов утечки, только

комплексная защита, покрывающая все виды коммуникации, способна эффективно

обезопасить информационные активы. Ведь ничто не помешает переключиться на

сетевые каналы передачи данных, если компания возьмет под контроль порты и

приводы рабочей станции. Именно принцип комплексности взят за основу при

рассмотрении решений для борьбы с утечками. [5]

1.1.2 Анализ и обзор существующих методов и

решений обнаружения утечки конфиденциальной информации

.1.2.1 Основные виды аппаратных продуктов,

защищающие от хищения информации

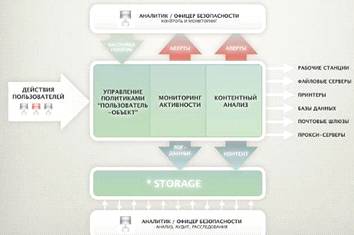

.1.2.1.1 Комплексное решение InfoWatch

Российская компания InfoWatch

поставляет комплексное решение InfoWatch

Enterprise

Solution, предназначенное

для выявления и предотвращения утечек конфиденциальной информации, а также

обеспечения совместимости с требованиями российских и иностранных нормативных

актов. Архитектура комплексного решения InfoWatch

(рис 1.1) носит распределенный характер и ее компоненты доступны также в

качестве автономных продуктов.

Рис 1.1 Схема взаимодействия

компонентов InfoWatch Enterprise Solution

В состав InfoWatch Enterprise

Solution входят два основных модуля - Traffic Monitor и Net Monitor. Первый

предотвращает утечку через каналы электронной почты и интернета, а второй -

через принтеры и порты рабочих станций. Все эти компоненты являются

программными. Между тем компания InfoWatch

совместно с «Гелиос Компьютер» предлагают аппаратную реализацию Traffic

Monitor - устройство InfoWatch

Security

Appliance. В результате у

заказчика появляется выбор: он может использовать, как программный компонент InfoWatch

Traffic Monitor,

так и аппаратный модуль InfoWatch

Security

Appliance (рис 1.2).

Рис 1.2 InfoWatch

Security

Appliance

Продукт InfoWatch Security Appliance в масштабе реального времени фильтрует трафик, передаваемый по протоколам SMTP и HTTP, предотвращает утечку конфиденциальных документов через корпоративный почтовый шлюз, web-почту, форумы, чаты и другие сервисы в интернете. В случае обнаружения фактов несоблюдения корпоративной политики конфиденциальности система оперативно сообщает об инциденте офицеру информационной безопасности, блокирует действия нарушителя и помещает подозрительные объекты в область карантина.

Устройство InfoWatch Security Appliance отличается простотой интеграции в существующую ИТ-инфраструктуру: система устанавливается в качестве дополнительного relay-сервера корпоративной сети, принимает перенаправленные потоки SMTP и HTTP, а после фильтрации возвращает данные отправителю.

Технологии обнаружения конфиденциальных данных,

реализованные в InfoWatch

Security

Appliance, основаны на

сканировании пересылаемых данных на предмет наличия предопределенных ключевых

слов и фраз. При этом фильтр умеет обрабатывать такие форматы данных, как Plain

Text, HTML,

Word, Excel,

PowerPoint, PDF,

RTF, различные архивы

(ZIP, RAR

ARJ). Дальнейший

лингвистический анализ позволяет учесть контекст, в котором используются

ключевые слова и фразы, и тем самым существенно повысить точность анализа.

Также проверяются атрибуты сообщения на предмет соответствия политике

безопасности, например, размер письма, адрес DNS-сервера

отправителя, соответствие черным и белым спискам, наличие шифрования или

неопознанных форматов вложенных файлов. Используется распознавание шаблонов,

что позволяет детектировать неразрешенную пересылку структурированных данных.

Наконец, процесс фильтрации включает сравнение каждого исходящего сообщения

вместе с его атрибутами и образцов, представленных в базе данных, содержащей

постоянно обновляемые «прототипы» конфиденциальных сообщений, специфичных для

каждого конкретного заказчика. Таким образом, InfoWatch

Security

Appliance позволяет выявлять

чувствительные сведения почти при полном отсутствии ложных срабатываний. Кроме

этого, заказчику предлагается воспользоваться услугами создания

специализированной базы контентной фильтрации, учитывающей специфику деловой

терминологии заказчика. [6]

.1.2.1.2 Аппаратное решение Tizor

Продукт контролирует доступ к серверам, на

которых расположены критически важные данные. Это могут быть серверы

приложений, файловые серверы или серверы баз данных (рис 1.3).

Рис 1.3 Tizor

TZX 1000 в

корпоративной среде

В основе выявления утечек лежит запатентованная

технология Behavioral

Fingerprinting.

Разработчик утверждает, что с помощью этой технологии продукт в состоянии

предотвратить хищение конфиденциальной информации, не осуществляя контентной

фильтрации. Суть подхода состоит в построении шаблонов, описывающих активность

пользователей. Каждый такой шаблон является, своего рода, цифровым отпечатком

пальцев соответствующего пользователя, однако, определение аномалий в рамках

совершаемых людьми действий в любом случае носит вероятностный и статистический

характер. Другими словами, в основе продукта компании Tizor

лежит эвристический анализатор. Каждый раз, когда пользователь обращается к

одному из защищенных серверов, TZX

1000 анализирует запрос и принимает решение на основе заданных политик. [6]

.1.2.1.3 Защита электронной почты от Proofpoint

Продукт компании Proofpoint

- Proofpoint

Messaging

Security - позволяет

обеспечить полный контроль над электронной почтой (рис 1.4). С помощью этого

устройства можно проверить сообщения на вирусы и спам, предотвратить нецелевое

использование почтовых ресурсов и утечку конфиденциальной информации через них.

![]()

Рис 1.4 Proofpoint

Messaging

Security

Защита от утечки конфиденциальных данных

построена на базе механизма контентной фильтрации. Так вся передаваемая

информация заранее распределена по нескольким тематическим категориям. Решение Proofpoint

является классическим примером продукта, предназначенного для защиты одного

конкретного канала передачи данных - электронной почты. Такой подход, конечно

же, не позволяет обеспечить комплексной защиты, однако может быть использован в

тех случаях, когда основной функциональностью является фильтрация спама и

выявление вирусов, а предотвращение утечек - всего лишь приятное дополнение.

[6]

.1.2.1.4 Решение для выявления и предотвращения утечек Tablus

Североамериканская компания Tablus

поставляет комплексное решение для выявления и предотвращения утечек Tablus

Content Alarm

Solution (рис. 1.5), в

состав которого входят аппаратные модули Content

Alarm NW,

контролирующие сетевые каналы, и Content

Alarm DT,

осуществляющие мониторинг за рабочими станциями.

Рис 1.5 Tablus Content Alarm

Solution

Многомодульный продукт Content Alarm NW предназначен для выявления утечек по сетевым каналам. В его состав входят средства управления политикой и классификации данных, сенсоры пассивного мониторинга, почтовый фильтр для предотвращения утечек по каналам электронной почты, фильтры пересылаемых данных и графический клиент для централизованного управления.

В основе процесса выявления утечки лежит контентная фильтрация, в ходе которой производится лингвистический анализ, поиск чувствительных данных по сигнатурам, анализ ключевых слов и фраз, поиск по шаблонам, анализ атрибутов пересылаемых данных. В целом, в решении Tablus реализован стандартный многоступенчатый механизм контентной фильтрации, применяемый сегодня в большинстве фильтров нежелательной корреспонденции.

В состав комплексного решения входит также

аппаратный модуль Content

Alarm DT,

контролирующий операции на рабочих станциях с помощью программных агентов,

которые внедряются в операционную систему, следят за действиями пользователя и

проверяют их на соответствие политики. Аппаратная же часть продукта необходима

для того, чтобы осуществлять через нее централизованное управление. Агенты,

размещенные на рабочих станциях, позволяют контролировать следующие операции

пользователей: запись данных на CD,

копирование файлов на USB-устройства,

вывод информации на принтер, работу с буфером обмена, создание снимка с экрана,

отправку сообщений электронной почты за пределы корпоративной сети,

присоединение файлов к средствам обмена мгновенными сообщениями. Таким образом,

к сильным сторонам решения Tablus

можно отнести некоторую комплексность, выражающуюся в защите, как сетевых каналов,

так и рабочих станций. Однако есть и целый ряд слабых сторон: не полный

контроль над рабочей станцией (совершенно не покрыты беспроводные возможности -

IrDA, Bluetooth,

Wi-Fi,

также выпали из поля зрения все остальные порты помимо USB)

и негибкое использование аппаратных компонентов даже для контроля над рабочими

станциями. Между тем, для эффективного мониторинга операций пользователя на

уровне персонального компьютера вполне хватает программных агентов. [6]

.1.2.1.5 Многофункциональное решение Hackstrike

Израильская компания Hackstrike

поставляет многофункциональный аппаратный продукт Fortress-1

(рис 1.6), ориентированный на средний и малый бизнес. Типовой состав решения

включает несколько объединенных модулей: маршрутизатор, брандмауэр, антивирус,

фильтр спама, контентный фильтр, URL-фильтр,

VPN, систему

обнаружения и предотвращения вторжений, средство формирования трафика для

поддержки требуемого уровня качества обслуживания и модуль для защиты

документов.

Рис 1.6 Fortress-1

На последнем модуле следует остановиться подробнее, так как он имеет прямое отношение к предотвращению утечек. В основе данной функциональности лежит система SDAS (Secure Digital Asset System), разработанная компанией Hackstrike. Продукт может отыскать конфиденциальные документы в потоке пересылаемых данных с помощью этой технологии. Метод поиска включает в себя анализ цифровых водяных знаков и сигнатурное сравнение. Расстановка же цифровых водяных знаков и взятие сигнатур происходит с помощью специального дополнительного модуля, который подключается к Microsoft Office и позволяет нажатием всего одной кнопки на панели инструментов пометить документ, как конфиденциальный. Дополнительно технология SDAS позволяет осуществлять поиск по заданным ключевым словам, например, можно запретить пересылку всех документов, содержащих конкретную фразу.

Есть у технологии и свои недостатки: так любой

пользователь может легко обойти цифровые водяные знаки и сигнатуры, просто

скопировав данные через буфер обмена в новый документ и преобразовав его в

совершенно другой формат (например, Adobe

PDF). Тем не менее,

именно аппаратный продукт Hackstrike

может подойти малому бизнесу, который помимо простейшей функциональности по

предотвращению утечек получит в свое распоряжение маршрутизатор, брандмауэр,

антивирус и многое другое. [6]