Материал: Обеспечение компьютерной безопасности

Две стратегии: пассивное и активное сканирование.

Пассивное сканирование - рассматриваются программы и настройки, реализующие политику безопасности системы.

Активное сканирование - выполнение типовых сценариев атак и анализа реакции системы на них.

Сканирование не может зафиксировать атаку, но дает возможность определить условия, при которых возможен успех той или иной атаки.

Наиболее распространен сканер уязвимости- Nessus.

Характеризуется:

1) имеет расширяемую структуру за счет встраивания внешних модулей тестирования;

2) наличие языка описания тестов-Nasl;

) постоянно обновляемая база данных уязвимостей;

) архитектура клиент-сервер;

) одновременное тестирование неограниченного числа хостов;

) четкое распознавание сетевых сервисов;

) интенсивное тестирование уязвимостей и удобная форма отчета.

Язык Nasl используется для описания атак, тестирующих уязвимости в компьютерной системе.

Особенности языка:

синтаксис похож на синтаксис С;

переносимость;

могут использоваться как в Windows, так и в Unix;

поддержка стандарта СVE;

на основе сканера Nessus и языка Nasl, разработаны сценарии, имитирующие

атаки на систему.

7. Атаки и вторжения

Атака на компьютерную систему - это действие, предпринимаемое злоумышленником, которое заключается в поиске той или иной уязвимости.

Атаку рассматривают с точки зрения нарушителя и жертвы.

С точки зрения нарушителя:

описывается àцельàсценарийàуязвимость в атакуемой системеàриск обнаружения нарушителяàущерб, причиненный жертве или выгода нарушителя.

С точки зрения жертвы:

что случилосьàкому и в каком размере нанесен ущербàкак был нанесен ущербàкто нарушительàкогда, как и почему состоялось нарушение?

По отношению: нарушитель - атакуемый объект атаки:

1) один к одному (1 à1);

2) 1 ко многим(1àмногие);

) цепочка( транзитивная связь) ;

) многие к одному;

) многие ко многим.

Вторжение- нарушение безопасности, состоящее из одной или нескольких атак. В качестве примера сценария вторжения:

1) нарушитель составляет базу данных IP-адресов, которую он может просканировать;

2) с помощью программы NMap определяются операционная система и хост с условиями уязвимости; при этом достаточно хотя бы одной уязвимости, которой сумеет воспользоваться автоматизированная система нарушителя;

) производиться атака с дальнейшим нанесением ущерба.

7.1 Идентификация вторжений

Сложность идентификации зависит от квалификации нарушителя. Общим подходом к обнаружению является:

1) анализ активности субъекта вычислительной системы с целью обнаружения аномального поведения;

2) исследование аномального трафика в сети;

) детальный анализ вторжения; При этом необходимо обращать внимание на следующие компоненты:

целостность программного обеспечения, используемого для обнаружения нарушителя. Целостность критична для безопасности системы, программ и данных;

операции в системе и сетевой трафик.для обнаружения вторжения проводит следующие проверки:

1) исследовать файлы данных аудита на предмет обнаружения событий, источник которых необычен или другой необычной активности;

2) проверить наличие "странных" учетных записей пользователей или групп;

) проверить членство в группах;

) просмотреть корректность привилегий пользователя. Существует 27 привилегий, которые могут быть присвоены пользователю или группе;

) проверить факт запуска приложений, не противоречащих политике безопасности. Для этого необходимо:

проверить каталог StartUp.Каталог проверяется как для конкретного пользователя так и для группы;

проверить реестр;

проверить необходимость запущенных серверов, троянские программы иногда регистрируются как серверные, которые стартуют при запуске системы;

проверить системные файлы, сравнить с резервной начальной копией;

рекомендуют использовать проверку на базе контрольной суммы;

) проверить системную и сетевую конфигурацию на нахождение троянских программ;

) проверить разделяемые объекты системы с Net Share;

) проверить программы запускаемые планировщиком заданий, не являются ли они программами нарушителя;

) проверить запущенные процессы;

) проверить скрытые файлы и страничные файлы, назначение которых не понятно;

) проверить все измененные права доступа для файлов и ключей реестра;

) проверить изменения в политике безопасности;

) проверить не был ли переопределен домен, т.к. нарушитель может

попытаться получить права администратора домена.

.2 Метод анализа динамики развития атак. Система Авгур

Реализует следующие сценарии развития атаки:

1) сбор информации (нарушитель собирает информацию об атакуемой системе);

2) атака (нарушитель начинает атаку на систему, используя типовые уязвимости);

) консолидация (с использованием атаки нарушитель проник в систему и начинает на основе скомпрометированного хоста этап консолидации - распространение атаки (вторжение).

Система Авгур использует два алгоритма:

алгоритм исследования динамики развития атаки;

алгоритм поиска аномалий.

В соответствии с типовыми сценариями вторжения определяются уязвимости, анализируются состояния хостов.

8. Криптографические методы

.1 Элементы теории чисел

) Целые числа А и В сравнимы по модулю, если выполняется условие:

А=В+кn;

А=В(mod n);

Пример:

=8(mod 2),

=27(mod 3).

) Наибольший общий делитель (НОД):

(56,98) НОД=14, оба значения делятся на 14 без остатка;

) Простым числом называется целое число, которое делится без остатка только на 1 и на само себя.

Числа называются взаимопростыми, если их НОД равен 1:

НОД (а,b)=1;

Целое число Y называется мультипликативным обратным целому числу Х, если

имеем:

ХУ {mod n}=1.

8.2 Основные понятия криптологии

Открытым текстом-plainttext-называется информация, которая понятна любому объекту.

Под шифрованием понимается процесс преобразования открытого текста в шифр-текст (ciphertext) или криптограмму с целью сделать его содержание непонятным для посторонних лиц:

=EK(P),

где C - шифр-текст, Е - функция шифрования, К - ключ шифрования, Р - открытый текст.

Под расшифрованием понимается обратный процесс:

Р=DK’(C),

где к’ - ключ для расшифрования.

Совокупность реализуемых Е и D алгоритмов, множество всевозможных ключей, множество возможных открытых текстов и шифр-текстов принято называть криптосистемой.

Если при шифровании и расшифровании используются одни и те же ключи (к=к’), то криптосистема называется симметричной. В этом случае ключ является секретным.

Если при шифровании и расшифровании используются различные ключи, то такую криптосистему называют ассиметричной. В этом случае один из ключей должен быть секретным(secret key), а второй - открытым (public key).Такую систему называют криптосистемой с открытым ключом.

Наука о защите информации с помощью шифрования называют криптографией.

Получение открытого текста из шифр-текста без знания ключа называют дешифрованием или взломом шифра, а науку - криптоанализом. Характеристикой надежности шифр-текста от вскрытия называют криптостойкостью, она определяется двумя величинами:

минимальным объемом шифр-текста, статическим анализом которого можно его вскрыть и получить открытый текст без знания ключа;

Mips- часов или mips-лет, т.е. временем работы условного криптоаналитического компьютера , производительностью 1 млн. операций в сек, необходимым для вскрытия шифр-текста или по числу комбинаций, которые может предоставить данный шифр-текст.

Выбор криптосистемы основан на следующем принципе:

ценность конфиденциальной информации должна быть ниже стоимости вскрытия его шифра нарушителем

криптологию применяют при защите конфиденциальной информации, передаваемой по открытому каналу связи при аутентификации, т.е. подтверждение подлинности передаваемой информации; защите конфиденциальной информации при её хранении на открытых носителях; обеспечения целостности информации, т.е. защита информации от несанкционированных изменений, в том числе информация должна быть полностью передана; обеспечение неоспоримости передаваемой по сети информации, т.е. предотвращения факта отрицания отправки сообщения; защите программного обеспечения и других информационных ресурсов от несанкционированного использования и копирования.

В операционной системе используется хеширование:

процесс преобразования исходного текста произвольной длины в хеш значение или другие значения хеш: дайджест или образ.

Хеширование отвечает следующим требованиям:

1. постоянство длины хеш значений, независимо от длины исходного текста:

для любого текста М длина хешированного текста постоянная;

![]() М lenght (H(M))=const

М lenght (H(M))=const

2. полная определенность для двух одинаковых исходных текстов должно

получаться одно и тоже хеш значение;

![]() М1,М2 Н(М1) = Н(М2)

М1,М2 Н(М1) = Н(М2)

3. необратимость, невозможность восстановления исходного текста по хеш значению;

¬ Е Н-1 (Н(М))=М

4. стойкость ко взлому: практическая невозможность подбора исходного

текста для известного хеш значения;

¬ Е М’ ≠М Н(М’)=H( М)

Хеширование при обеспечении информационной безопасности используется:

при защите парольной или иной идентифицирующей пользователя информации;

создание дайджеста файла или электронного сообщения применяемого в системе

электронной цифровой подписи.

.3 Способы создания симметричных криптосистем

К основным способам симметричного шифрования относятся:

перестановка;

подстановка;

гаммирование.

) При использовании перестановки - биты или символы открытого текста

переставляются в соответствии с заданным ключом шифрования или правилом:

![]() j, 1≤ i ≤n, Ci =PK[i]

j, 1≤ i ≤n, Ci =PK[i]

, i=1,n - открытый текст;длина открытого текста;

Сi - шифр-текст;

Кi - ключи шифрования.

При расшифровании используется обратная перестановка:

![]() j, 1≤ i ≤n, PK[i]= Ci.

j, 1≤ i ≤n, PK[i]= Ci.

При шифровании должно выполняться для ключей следующее правило:

![]() кi c к , 1≤ к ≤n

кi c к , 1≤ к ≤n

![]() кi, кj c к, кj = кi

кi, кj c к, кj = кi

) При подстановке -

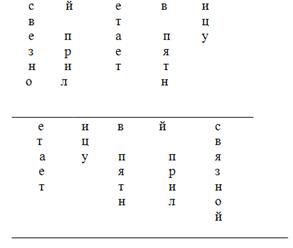

Р-связной (длина n=7)

Рк(i)- к={4,2,1,7,6,3,5}

С= имеем код: ЗВСЙОЯН

Если длина ключа меньше, чем длина текста, текст разбивается на блоки

длиной = длине ключа. И текст записывается в таблицу с числом столбцов равной

длине ключа, а числом строк равной наименьшему целому числу не меньше чем:

n/m,

где n-длина текста, m-длина ключа:

Связной прилетает в пятницу=27, ключ = {3,5,4,2,1} m=5

Для расшифрования текст записывается в таблицу того же размера по строкам и далее обратная перестановка в соответствии с ключом, после чего расшифрованный текст считывается по столбцам. Если в качестве ключа используется последовательность не цифр, а произвольных символов, то предварительно эта последовательность преобразуется в последовательность целых чисел от 1 до m, где m- длина ключа. Символы ключа сортируются в лексикографическом порядке. Каждый символ исходного ключа заменяется целым числом равному номеру его позиции в отсортированном ключе.

Достоинства перестановки:

высокая скорость получения шифр-текста;

К недостаткам:

сохранение частотных характеристик открытого текста;

малое число возможных ключей шифрования.

Расширяет возможности подстановки, замена символов одноалфавитной или

многоалфавитной подстановкой. Если номер открытого текста больше номера

алфавита( максимального символа в алфавите), то используется номер символа,

получаемый сложением: в кольце вычетов по модулю равному мощности применяемого

алфавита.

![]() i, 1≤ i ≤n, Ci =Pi+к(mod m)

i, 1≤ i ≤n, Ci =Pi+к(mod m)

1≤к≤m

![]() a cA

a cA

Ai+k=ai+k

мощность алфавита (количество символов в алфавите).

Недостатки одноалфавитного шифрования:

не скрывается частота появления различных символов шифр-текста и малое число возможных ключей.

Достоинства многоалфавитного шифрования:

) Гаммирование![]() лежит в основе потоковых шифров, в которых открытый текст

преобразуется в шифр-текст последовательно по 1 биту.

лежит в основе потоковых шифров, в которых открытый текст

преобразуется в шифр-текст последовательно по 1 биту.

Криптостойкость потоковых шифров полностью определяется структурой используемых генераторов псевдослучайной последовательности, чем меньше период псевдослучайной последовательности, тем ниже криптостойкость.

Преимущества потоковых шифров: высокая производительность, применяются

для шифрования непрерывных потоков.- может использовать ключ переменной длины-

предназначен для обработки потоковой информации

8.4 Идеальный шифр

Для того чтобы шифр обладал абсолютной стойкостью, он должен обладать следующими свойствами. Доказательство Клода Шенонна:

1. ключ шифрования должен выражаться случайным образом. В частности один и тот же ключ должен применяться для шифрования;

2. длина шифрования открытого текста не должна превышать длину ключа шифрования. Практически это реализовать невозможно, в основном используется ключ меньшей длины, переходя к шифрованию блочному исходного текста. При этом более короткий ключ требует увеличенной сложности блочного алгоритма;

. генерация случайной последовательности образует псевдослучайные

последовательности и потому снижает криптостойкость.

9. Криптографическая система DES и ее модификация

Алгоритм DES до 2001 являлся общим стандартом США по защите информации, не относящейся к государственной тайне. Алгоритм допускает программную и аппаратную реализацию.

Пусть K - ключ шифрования, длина 64 бита, из которых 8 битов контрольных.-длина

перестановки битов в тексте P, длиной 64 бита.![]() - обратная перестановка к IP.- левая

и правая часть полублоков открытого текста P.

- обратная перестановка к IP.- левая

и правая часть полублоков открытого текста P.![]() - внутренний ключ шифрования i раунда

длиной 48 бит.- функция шифрования на вход, которой поступает блок 32 бита и

выходит блок тоже 32 бита.

- внутренний ключ шифрования i раунда

длиной 48 бит.- функция шифрования на вход, которой поступает блок 32 бита и

выходит блок тоже 32 бита.

С - сформированный блок шифрования

1. идет разбиение на 2 блока левый и правый согласно перестановки P.

![]() R

R![]() = IP(P)

= IP(P)