Материал: Обеспечение компьютерной безопасности

· Таймеры;

· Маркеры доступа;

· Сетевые ресурсы;

· Сервисы;

· Разделы реестра;

· Принтеры.

Субъект определяется как активная сущность, лицо или процесс, которая

регламентируется правилами разграничения доступа. В Windows 2000 для описания

субъектов используются идентификаторы защиты (Security identifiers, SID). SID

имеется у пользователей локальных и доменных групп, локальных компьютеров,

доменов и членов доменов. Для идентификатора контекста защиты потока или

процесса используется объект называемый маркером или маркером доступа. Взаимодействие

субъекта и объекта называется доступом. В результате происходит перенос

информации, ее обработка или копирование, модификация, уничтожение, чтение и

запись. Для файлов типичными правами доступа являются права чтения, записи,

выполнения и права владельца. Права владельца относятся к праву контроля и

изменения права доступа к файлу.

2.2 Мониторы безопасности пересылок

При работе программного обеспечения (ПО) обеспечения за инициализацию объектов, субъектов и процессов передачи информации должна отвечать программа, которая принимает решения.должен обладать тремя свойствами:

· полнота - ни один запрос на доступ к субъекту не должен выполняться в обход монитора безопасности пересылок;

· целостность - работа монитора безопасности пересылок должна быть защищена от постороннего вмешательства;

· простота - представление монитора безопасности пересылок должно быть достаточно простым для верификации корректности его работы.

Верификация - сравнение, доказательство, проверка.

Для реализации монитора безопасности пересылок разрабатывают некоторые механизмы или процедуры, которые могут одновременно поддерживать и секретность, и целостность, и доступность объектов. Такие механизмы реализуются в так называемом доверенном ПО, которое является ядром защиты. В общем случае ядро защиты - это технические, программные и микропрограммные элементы комплекса защиты, реализующие концепцию диспетчера доступа. Механизмы защиты могут быть централизованными или распределенными. Современная концепция поддерживает распределенную.

2.3 Принципы разработки Trusted computer Base (ТСВ)

Существует две технологии проектирования доверенного программного обеспечения (ПО):

· иерархическое проектирование основано на принципе: "механизм защиты должен быть простым, единым и находится на самом низком уровне системы". При чем иерархическое проектирование может поддерживать многослойную иерархическую структуру подсистем защиты. Такая структура имеет следующие преимущества:

1. Упрощается структура доверенного программного обеспечения

2. Верификация безопасности более высокого иерархического уровня системы может опираться на верификацию безопасности более низких уровней иерархии.

В качестве уровня можно рассматривать программы приложения, где помещаются программы сервисы приложений пользователя не являющихся частью операционной системы (О.С);

Уровень О.С., где располагаются компоненты О.С.;

Уровень аппаратного обеспечения помещается ПО в строенное в аппаратное обеспечение.

· Модульное или горизонтальное проектирование, как правило, облегчает декомпозицию системы в ходе ее анализа. В современных системах доверенное программное обеспечение представляет собой множество отдельных взаимосвязанных модулей, выполняющих различные функции. Совокупность таких моделей, образующих доверенное программное обеспечение, определяет так называемый периметр защиты. Модули включают в периметр защиты, если функциональность компоненты влияет на доказательство безопасности системы. Кроме описанных выше, можно выделить следующие дополнительные принципы:

. Принцип наименьших привилегий. Субъекту даны только те привилегии, которые необходимы для решения задач. При выделении дополнительных привилегий они изымаются после выполнения задачи.

2. Принцип безопасных умолчаний. Данный принцип говорит о том, что по умолчанию доступа к объектам системы не должно быть. Все права доступа должны быть определены явно.

. Принцип простоты разработки. Для уменьшения вероятности ошибок, обеспечения процесса верификации, тестирования механизмов безопасности.

. Принцип полного контроля доступа. Контроль выполняется не только при первом доступе, но при каждой последующей операции доступа.

. Принцип открытой разработки. Безопасность системы не должна быть основана на секретности разработки.

Системы, основанные на секретности разработки, не обеспечивают эффективной защиты от квалифицированных пользователей.

6. Принцип разделения привилегий. Механизмы, предоставляющие доступ к ресурсам системы, не должны принимать решения о доступе, базируясь на единичном условии.

7. Принцип минимального количества разделяемых механизмов. Механизмы, предоставляющие доступ к ресурсам системы, не должны быть разделяемыми. О.С. реализуют этот принцип за счет технологии виртуальных машин.

. Принцип психологической преемственности. Механизмы не должны

требовать значительных вычислительных ресурсов, должны быть легко

конфигурируемы и представлять пользователям информацию в удобной форме. Не

должны провоцировать собственные отключения.

3. Модели секретности

В моделях секретности рассматривают два механизма:

. дискреционный (произвольный) контроль и управление доступом.

. мандатный подход

Дискреционное управление доступом представляет разграничения доступа между поименованными субъектами и поименованными объектами.

Передача прав доступа к объектам определяется на основании правил

конкретной дискреционной модели. Основой в дискреционной модели доступа к

объектам является матрица доступа, которая является концептуальной моделью со

спецификацией прав доступа.

Матрица дискреционного контроля доступа

|

|

Файл1 |

Файл2 |

Файл3 |

Процесс1 |

Процесс2 |

|

Процесс1 |

|

R |

|

RWOX |

|

|

Процесс2 |

|

RW |

R |

RW |

RWOX |

|

Процесс3 |

|

|

|

|

RW |

|

Процесс4 |

|

|

|

|

|

RW- право доступа пользователя на чтениеправо доступа пользователя по чтению

О- управление доступа к файлу для других пользователей

Х- право на выполнение процесса (execute)

Индивидуальное разрешение, которые могут быть представлены

индивидуальными правами, могут иметь следующие функции: reade, write, execute,

delete, change Permission, take owner ship.

.1 Модель Харисона, Рузо и Ульмана

Пусть имеется конечный набор прав R={r1..rn}, конечный набор субъектов S0, конечный набор объектов Оn. Субъект может быть одновременно и объектом, команда, х- формальные элементы (параметры) указывающие на объект. Элементы матрицы доступа являются правами доступа. Состояние системы изменяется при изменении матрицы М. Запросы к системе можно выразить в форме if.

Ввести новые права:r into (s,o) - внесение права r в ячейку (s,o) матрицы доступа

При этом новая

![]() =S,

=S, ![]() =O,

=O, ![]() [s, o]=

[s, o]=![]() [s, o]

[s, o]![]()

![]() x

x![]() S

S ![]() y

y![]() O(x, y)

O(x, y)![]() (s, o)

(s, o)

![]() [x,y]=

[x,y]=![]() [x,y]

[x,y]

Удаление субъекта delete:

Delete r from (s, o)

![]() =S,

=S, ![]() =O,

=O, ![]() [s, o]=

[s, o]=![]() [s, o]-r

[s, o]-r

![]() x

x![]() S

S ![]() y

y![]() O(x, y)

O(x, y)![]() (s, o)

(s, o)

![]() [x, y]=

[x, y]=![]() [x, y]

[x, y]

Создание субъекта create:

Create subject S

![]() =S

=S![]() {S},

{S}, ![]() =O

=O![]() {S},

{S},

![]() y

y![]()

![]()

![]() [s, y]=

[s, y]= ![]()

![]() x

x![]()

![]()

![]() [x, s]=

[x, s]=

![]() x

x![]() S,

S, ![]() y

y![]() O

O ![]() [x, y]=

[x, y]=![]() [x, y]

[x, y]

Создание объекта:

Create object O

![]() =S,

=S, ![]() =O

=O![]() {S}

{S}

![]() y

y![]()

![]()

![]() [o, y]=

[o, y]= ![]()

![]() y

y![]()

![]()

![]() [x, o]=

[x, o]=

![]() x

x![]() S,

S, ![]() y

y![]() O

O ![]() [x, y]=

[x, y]=![]() [x, y]

[x, y]

Убрать субъект:

subject S=![]() -{S}, O=

-{S}, O= ![]() -{O}

-{O}

![]() y

y![]()

![]()

![]() [s, y]=

[s, y]= ![]()

![]() x

x![]()

![]()

![]() [x, y]=

[x, y]=![]() [x,y]

[x,y]

![]() x

x![]() S,

S, ![]() y

y![]() O

O ![]() [x, y]=

[x, y]=![]() [x, y]

[x, y]

Убрать объект:

object O

![]() =S,

=S, ![]() =O-{O}

=O-{O}

![]() x

x![]()

![]()

![]() [x, o]=

[x, o]= ![]()

![]() x

x![]() S,

S, ![]() y

y![]() O

O ![]() [x, y]=

[x, y]=![]() [x, y]

[x, y]

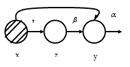

Take(t) grant(G) - модель создается для иллюстрации и доступа. Модель

является представлением системы в виде направленного графа, в котором вершинами

являются субъекты, объекты представляют окружность. Направленные дуги графа

обозначают права, которые имеет объект по отношению к другому. Кроме обычных

прав К добавляются еще два права take (t) и grant (g) изменяющих права доступа.

Модель обеспечивает множество правил переписания графа, позволяющих изучить

изменения графа вследствие передачи прав и изменения состояния системы.

Изменение состояния системы выполняется с использованием правил переписания

графа. Пусть имеется х обладает правом t по отношению z, а z обладает правом b

по отношению к у. Тогда правило Take определяет новый граф. Правило b от х к

субъекту у, то есть х берет право b по отношению у от х.

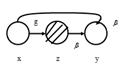

Правило Grant: пусть в этом случае z является субъектом. Субъект z имеет

право g по отношению х и b по отношению к у. z задает право b по отношению к у

для х.

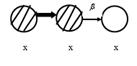

Правило Create представляет или определяет новый граф, который позволяет

добавить еще одну вершину с правом b по отношению к х.

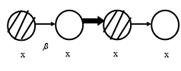

Правило Remove: пусть х и у вершины графа. Х является субъектом. Пусть

имеется некоторое право ![]() , которое является частью или входом в b.

, которое является частью или входом в b.

3.2 Управление доступом

Контроль полномочий доступа подразумевает передачу полномочий другим субъектам. Эта передача соответствует праву own, а методы передачи могут быть:

· Иерархический

· Концепция владельца

· Концепция laissez - faire

· Центральный

Иерархический метод основан на действиях администратора, который контролирует все полномочия по всем объектам в системе. Передача полномочий доступа осуществляется делегированием полномочий отдельным субъектам.