Материал: Курсач

2.2 Захист інформації від витоку по візуально-оптичному та лазерно-акустичному каналах

Оскільки відстань до сусідніх будівель не перевищує 6 м, ОІД потрібно захистити від акустооптичного каналу витоку інформації. Потенційний зловмисник може отримати конфіденційну інформацію за рахунок опромінення лазерним променем вібруючих в акустичному полі, що виникає при веденні розмов, поверхонь, які відбивають. Оскільки для захисту інформації від витоку по акустичному та віброакустичному каналах в нас встановлений генератор шуму, можна казати, що зловмисник не зможе зняти інформацію даним способом.

Зловмисник може перехопити конфіденційну інформацію за рахунок відображення її в дзеркальних поверхнях, або за рахунок опромінення лазерним променем вібруючих в акустичному полі, що виникає при веденні розмов, поверхонь, які відбивають (вікон, картин, дзеркал і т.д.).

Для захисту інформації від витоку по візуально-оптичному каналу, необхідно

провести такі заходи:

• екран ПЕОМ, на якому оброблюється конфіденційна інформація, необхідно повернути так, щоб інформацію з нього неможливо було побачити з вікна та дверей;

• повернути мультимедійну дошку, щоб інформацію з нього неможливо було

побачити з вікна;

• під час проведення переговорів, коли конфіденційна інформація може бути

висвітлена на мультимедійній дошці, або може бути записана на звичайній

дошці, необхідно закривати вікно шторами, а двері повинні бути зачиненими.

2.3 Захист інформації від витоку електроакустичними каналами

Акустоелектричні технічні канали витоку інформації виникають внаслідок перетворення інформативного сигналу з акустичного в електричний за рахунок "мікрофонного" ефекту ДТЗС. Перехоплення акустичних коливань в каналі витоку інформації здійснюється шляхом безпосереднього підключення до цих ліній.

Для захисту інформації від витоку електроакустичними каналами будуть проведенні такі заходи: фізичний контроль ліній електроживлення і телефонних ліній, для того, щоб зловмисник не мав можливості встановити високочастотний генератор у лінії.

Щодо засобів захисту від витоку інформації, буде встановлений перемикач телефонної лінії, для вимкнення лінії під час обробки ІзОД на ІС та ведення конфіденційної розмови.

2.4 Захист інформації від витоку каналами пемвн

Побічні електромагнітні випромінювання (ПЕМВ) – це паразитні електромагнітні випромінювання радіодіапазону, створювані в навколишньому просторі пристроями основних та допоміжних технічних засобів та систем, спеціальним чином для цього не призначеними. Наведення від ПЕМІ – це властивість виникнення інформаційного сигналу в провідниках, що проходять поблизу ТСПІ, внаслідок дії ПЕМІ У приміщені № 1 для захисту від витоку каналами ПЕМВН потрібно впроводити прилад високочастотного шуму, який буде вмикатися лише при озвучуванні конфіденційної інформації у кімнаті. Його призначення - захист інформації з обмеженим доступом на об’єктах інформаційної діяльності від її витоку каналами побічних електромагнітних випромінювань і наводів шляхом генерації шумового сигналу (шумової завади) в ефірі.

2.5 Захист інформації від витоку каналами наведень на лінії електроживлення, лінії охоронної та пожежної сигналізації

Допоміжні технічні засоби і системи є невід’ємною частиною систем обробки ІзОД і забезпечують необхідні умови її функціонування. До ДТЗС можна віднести системи телефонного зв’язку, системи і засоби охоронно-пожежної сигналізації, заземлення, радіозв’язку та інші технічні засоби і системи. При використанні ОТЗ інформаційний сигнал може наводитися на елементи сповіщувачів, а також на лінії живлення. Оскільки сполучні лінії допоміжних технічних засобів, лінії електроживлення, мають вихід за межі КЗ, а сама трансформаторна підстанція та лінія заземлення також знаходяться не в межах КЗ, то для того, щоб запобігти витоку інформації за допомогою цього каналу, необхідно встановити мережевий фільтр, призначений для подавлення електромагнітних завад та блокування витоку інформації лініями пожежної та охоронної сигналізації.

Оскільки трансформаторна підстанція розташована за межами контрольованої зони, то для захисту ліній електроживлення усіх ДТЗС ми повинні використовувати технічні засоби, що забезпечують фільтрацію. Такими засобами є мережеві фільтри, що призначенідля захисту інформації від витоку колами електроживлення постійного та змінного струму основних і допоміжних технічних засобів обробки інформації.

3 ОПИС КОМПЛЕКСНОЇ СИСТЕМИ ЗАХИСТУ ІНФОРМАЦІЇ

3.1 Загальні вимоги щодо захисту інформації на ОІД

Архітектура IC реалізована для розв’язання функціональних завдань у замкненому середовищі. Робота IC у штатних режимах повинна бути можливою лише за умови функціонування комплексної системи технічного захисту інформації. Розташування основних технічних засобів, допоміжних технічних засобів, їх монтаж та прокладку інженерно-технічних комунікацій інформаційної системи у режимному приміщенні, в тому числі систем заземлення та електроживлення технічних засобів, які забезпечують обробку інформації, виконати з дотриманням вимог відповідних стандартів та нормативних документів системи ТЗІ України.

Комплексна система захисту інформації повинна реалізовуватися як

сукупність узгоджених за часом та місцем застосування організаційних, підготовчих і технічних заходів.

Для забезпечення виконання вимог щодо захисту інформації, засоби технічного захисту інформації були обрані з затвердженого ДССЗ та ЗІ України "Переліку засобів технічного захисту інформації загального призначення.

3.2 Структура ксзі та вимоги до її елементів

Комплексна система захисту інформації в приміщені № 1складається з

наступних підсистем:

• підсистеми захисту інформації від витоку технічними каналами;

• підсистеми захисту ІзОД від несанкціонованого доступу;

• підсистеми антивірусного захисту;

• підсистеми фізичного захисту території житлового будинку;

• допоміжних засобів.

Підсистема захисту інформації від витоку технічними каналами призначена

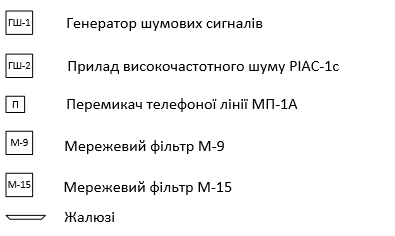

для блокування витоку інформації за рахунок побічних випромінювань і наведень, повинна бути реалізована засобами активного радіотехнічного маскування –генератором просторового зашумлення типу «РІАС-1С».

Підсистема захисту ІзОД від несанкціонованого доступу призначена для блокування несанкціонованих дій користувачів (зловмисників), повинна бути реалізована програмними засобами комплексу засобів захисту автоматизованих

систем «ЛОЗА-1»та організаційними заходами.

Підсистема антивірусного захисту призначена для захисту від вірусів, їх виявлення та вилучення (лікування), повинна бути реалізована програмою "ESET Mail Security".

Захист від витоку ІзОД за рахунок наведень на лінії електроживлення

здійснюється установкою мережевого фільтру «М-15».

Захист від витоку ІзОД за рахунок наведень на охоронно-пожежної сигналізації здійснюється установкою на лініях мережевого фільтру «М-9».

Для гальванічної розв’язки кіл живлення основних та допоміжних технічних засобів від електричної мережі та захисту інформації, що обробляється в технічних засобах від витоку колами живлення змінного струму, електроживлення основних та допоміжних засобів обробки інформації здійснюється через розділовий трансформатор "РІАС-4ТР/15".

Система захисного заземлення – замаскована генератором просторового зашумлення «РІАС-1С».

Захист від витоку ІзОД за рахунок наведень на лінію телефонного зв’язку здійснювати за допомогою пристрою МП-1 А.

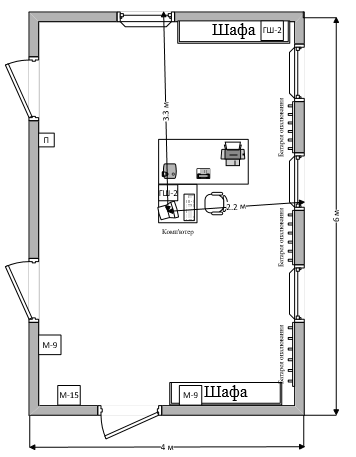

Схема розміщення

ОТЗ і ДТЗС і засобів захисту приведена

на рис.3.1.

Рисунок 3.1 – План розміщення ОТЗ і ДТЗС і засобів захисту

Для захисту від шкідливого програмного забезпечення повинні бути вжиті наступні заходи:

• повинні застосовуватися тільки сертифіковані засоби антивірусного захисту;

• заборона використовування незатвердженого програмного забезпечення;

• регулярне оновлення баз антивірусного захисту на автоматизованих робочих адміністраторами безпеки інформації;

• повинні бути розроблені й уведені в дію інструкції з антивірусного захисту, що враховують особливості технологічних процесів обробки інформації ІС;

• відключення антивірусних засобів не допускається;

• при надходженні магнітних носіїв з інших підрозділів, установ, підприємств

і організацій, насамперед провести перевірку цих носіїв на відсутність «вірусів»;

3.3 Умови використання засобів захисту

Умови використання засобів захисту зі складу КСЗІ ІС – звичайні.

Апаратура використовується в умовах виділеного приміщеня № 1 спецчастини житлового будинку в якому вологість повітря, температура та атмосферний тиск відповідають вимогам розробника на кожен з типів апаратури.

Висновки

У даній роботі був проведений аналіз загроз і вразливостей, на підставі яких було прийнято рішення з ефективності побудованої системи захисту інформації для приміщення № 1, розташованої на другому поверсі дев'ятиповерхового житлового будинку. Приміщення володіє не найкращім місцем розташування, так як оточене приміщеннями сторонніх кімнат, а вікно виходить у двір неконтрольованої території, де, поблизу, розташовуються житлові будинки та організації, а так само місця паркування автомобілів, з яких не становить великих труднощів зняти конфіденційну інформацію, що циркулює в приміщенні № 1. У даній роботі був проведений аналіз загроз і вразливостей, на підставі яких було прийнято рішення з ефективності побудованої системи захисту інформації для приміщення № 1, розташованої на другому поверсі дев'ятиповерхового житлового будинку. Приміщення володіє не найкращім місцем розташування, так як оточене приміщеннями сторонніх кімнат, а вікно виходить у двір неконтрольованої території, де, поблизу, розташовуються житлові будинки та організації, а так само місця паркування автомобілів, з яких не становить великих труднощів зняти конфіденційну інформацію, що циркулює в приміщенні № 1.

В ході обстежень були проведені такі заходи:

• проведений аналіз розташування ОІД на місцевості для визначення можливих джерел загроз;

• досліджені інженерні комунікації, які мають вихід за межі контрольованої території;

• виявлені трасування проводів та кабелів електроживлення, заземлення, пожежної та охоронної сигналізації, а також інженерних комунікацій;

• виявлена наявність транзитних, незадіяних кабелів, кіл і проводів;

• визначені технічні засоби і системи, застосування яких не обґрунтовано службовою чи виробничою необхідністю і які підлягають демонтуванню;

• визначені технічні засоби, що потребують переобладнання (перемонтування) та встановлення засобів ТЗІ.

За результатами обстеження було складено:

• ситуаційний план приміщення № 1 та його опис;

• генеральний план та його опис;

• схему розташування та опис основних технічних засобів та допоміжних технічних засобів.

На підставі проведеного аналізу загроз і вразливостей, якими є канали витоку інформації, підбору засобів захисту для кожного каналу, була розроблена і впроваджена комплексна система захисту інформації відносно виділеного приміщення.

Перелік посилань

1. Державної служби спеціального зв‟язку та захисту інформації України

[Електронний ресурс] / http://www.dsszzi.gov.ua – Режим доступу:

URL:http://www.dsszzi.gov.ua/dstszi/control/uk/publish/article?art_id=234237&ca t_id=39181;

2. Перелік засобів технічного захисту інформації, дозволених для забезпечення технічного захисту державних інформаційних ресурсів таінформації, вимога щодо захисту якої встановлена законом [Электронный ресурс] - Режим доступа: http:// dsszzi.gov.ua/dstszi/control/uk/publish/article

3. РІАС [Електронний ресурс] / http://www.rias.com.ua – Режим доступу:

URL:http://www.rias.com.ua/categoriya/katalog/sredstva-zashumlenija telefonnyhkabelej-zashhishhennyh-telefonnyh-setej-r%D0%86-4shl;

4. Хорев А.А. «Техническая защита информации: учеб. пособие для студентов вузов. В 3 т. Том 1. Технические каналы утечки информации» [Текст]/ А.А. Хорев - М.: НПЦ «Аналитика», 2008. - 436 с.: ил.