Материал: 582

На первом этапе необходимо определить единый динамический коэффициент возникновения угрозы. Единый динамический коэффициент возникновения угрозы учитывает динамику статистического значения, само статистическое значение и вероятность возникновения данной угрозы, полученные экспертным путем. Обозначим его как P* [0;1].

Введем следующие обозначения:

PCTAT [0;1] – статистическая вероятность возникновения угрозы; PЭКСП [0;1] – экспертная оценка вероятности возникновения

угрозы;

PCTATn – статистическая вероятность возникновения угрозы за n год, где n = 1991, 1992, … 2016 г.

∆[0;1] – динамическая составляющая. Тогда:

|

P* = PЭКСП (PCTAT +∆), |

|

|

|

|

|

(1) |

|||||

где: |

|

|

|

|

|

|

|

|

|

|

|

|

|

PCTATn−1 |

> PCTATn |

Pn−1 |

−Pn |

|

|

|

|||||

|

, |

|

CTAT |

|

CTAT |

|

|

|

||||

|

|

n |

|

|

|

|

||||||

|

|

|

|

PCTAT |

|

|

|

. |

(2) |

|||

∆ = |

|

|

|

PCTATn−1 |

−PCTATn |

|

|

|||||

|

n−1 |

n |

|

|

|

|||||||

PCTAT |

≤ PCTAT , − |

|

|

|

|

|

|

|

|

|||

|

n |

|

|

|

|

|

||||||

|

|

|

|

PCTAT |

|

|

|

|

||||

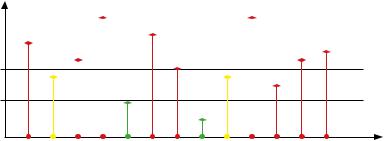

Используя значения вероятностей возникновения угроз, строится спектр угроз, производится ранжирование угроз по значимости, а также определяются пределы значимости, т. е. уровень угроз, которые будут рассматриваться (рис. 1).

P*

Pmax′

Pmin′

0 |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 10 11 12 … N кол-во угроз |

Рис. 1. Спектр угроз. Пределы значимости угроз

46

На рис. 1 выделены максимальный и минимальный пределы значимости соответственно Pmax′ и Pmin′ следующим образом:

если Pn* ≥ Pmax′ , то данная угроза Pn* принимается к рассмотрению и имеет наивысший приоритет в плане ее предотвращения;

если Pmin′ ≥ Pn* > Pmax′ , то данная угроза Pn* принимается к рассмотрению и имеет средний приоритет;

если Pn* > Pmin′ , то данной угрозой Pn* можно пренебречь совсем или установить низкий приоритет.

Таким образом, еще на начальном этапе, после анализа и оценки угроз, можно произвести первоначальную фильтрацию угроз, имеющих серьезное значение для данного объекта или предпринимательской деятельности.

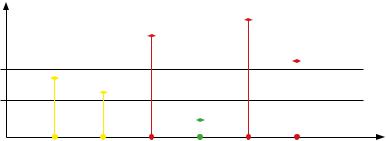

На втором этапе необходимо определить элементы защиты объекта информатизации органа внутренних дел, подверженные воздействиям угроз, а также коэффициент уязвимости объекта и построить гистограмму уязвимости объекта информатизации органа внутренних дел.

Под уязвимостью будем понимать свойство элемента защиты быть подверженным воздействию угроз (дестабилизирующий фактор). Количественной оценкой уязвимости является коэффициент

уязвимости, который обозначается как KУЯЗВm [0,1], где m =1,L – количество элементов защиты.

Определяется величина KУЯЗВm экспертным путем. Гистограмма уязвимости строится по каждому элементу защи-

ты. Рассматриваются следующие элементы защиты:

–персонал организации (сотрудники);

–материальные ценности, включая недвижимость и транспортные средства;

–информация;

–правоохранительная деятельность;

–экономическая деятельность;

–юридическая деятельность;

–инновационная деятельность.

Аналогично, как и для вероятностей возникновения угроз, вводятся пределы значимости уязвимости, которые отображены на рис. 2.

На третьем этапе необходимо определить последствия угроз и провести расчет коэффициента ущерба объекта информатизации органа внутренних дел.

В случаях, когда угроза реализуется, т. е. наступает та или иная чрезвычайная ситуация в деятельности организации: грабеж, убийство, кража важной информации, несанкционированный доступ

47

к конфиденциальным данным и т. п., следует рассматривать последствия от реализации угроз, т. е. моральные, материальные, физические, информационные и другие потери, которые несет орган внутренних дел.

U

Umax′

Umin′

1 |

2 |

3 |

4 |

5 |

6 кол-во элементов |

Рис. 2. Гистограмма уязвимости. Пределы значимости уязвимости элементов защиты объекта информатизации органа внутренних дел

Оцениваются последствия конкретной i угрозы единым безразмерным параметром – коэффициентом ущерба от реализации

соответствующей угрозы, которую обозначаем как KУЩij [0,1], где i =1, N – номер рассматриваемой угрозы, j =1, M – номер возмож-

ного последствия соответствующей угрозы.

На четвертом этапе проводится определение риска, связи вероятности угрозы с коэффициентом ущерба, определение уровня риска и построение спектра рисков.

Риск – это вероятностная величина, определяемая в условиях возникновения проигрыша, уменьшения прибыли и возникновения других возможных предполагаемых потерь в случае реализации угроз.

Под риском понимается производное выражение от двух величин: вероятности возникновения угрозы и коэффициента ущерба.

Количественное значение риска называется уровнем риска и обозначается Rij [0,1], где i =1, N – номер рассматриваемой угрозы, j =1, M – номер возможного последствия соответствующей угрозы.

Rij = Pi* × KУЩij . |

(3) |

После получения количественного значения уровней риска строится спектр рисков для элементов защиты объекта информатизации

48

ОВД. Определяются уровни значений, по которым каждый риск соотносят с лингвистическими переменными типа: очень опасно, опасно, достаточно опасно и т. п., если оценка рисков проводится экспертами.

Это делается для определения пределов допустимого (приемлемого) риска. Под ним понимаются угрозы, последствия которых сохраняют работоспособность объекта информатизации ОВД и не приводят к серьезным потерям.

На пятом этапе проводится оценка организационных и технических мероприятий по защите информации, расчет весовых коэффициентов защитных мероприятий, определяются этапы их проведения.

Противодействие угрозам, как уже было отмечено ранее, осуществляется комплексом организационных и технических мероприятий. К ним относятся все действия объекта информатизации ОВД, направленные на предупреждение, пресечение и ликвидацию последствий различного рода угроз.

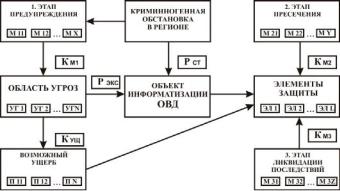

Реализацию системы обеспечения информационной безопасности, как было представлено на модели процесса борьбы с противоправными действиями, направленными на защищаемую информацию в ОВД, можно поделить на три этапа:

1.Этап предупреждения. Время до возникновения угрозы: используются превентивные меры безопасности, проводится обучение и тренировки сотрудников ОВД, службы безопасности объекта, осуществляется инженерно-техническая укрепленность объекта, устанавливается охранно-пожарная сигнализация и другие технические средства защиты объекта информатизации ОВД.

2.Этап пресечения. Время реализация угрозы: используются

меры по пресечению дестабилизирующих факторов, как правило, это меры оперативного реагирования.

3. Этап ликвидации последствий. Время после реализации угрозы: осуществляются оперативные действия «по горячим следам», проводятся аварийно-спасательные работы, используются оперативные планы выхода из кризисных ситуаций, подключаются резервные источники электропитания, восстанавливается потерянная информация и т. п.

Учитывается то, что каждое мероприятие может воздействовать не только на одну конкретную угрозу, каждую угрозу может блокировать только набор мероприятий.

Далее учитывается, что каждое мероприятие имеет различные преимущества на конкретном этапе, например, охранная сигнализация играет важную роль как средство обнаружения и не имеет принципиального значения при ликвидации последствий, если кража

49

информации уже совершена. Поэтому каждое мероприятие представляется вектором с весовыми коэффициентами вклада по блокированию угроз на каждом этапе.

На шестом этапе необходимо определить коэффициент уязвимости объекта информатизации ОВД.

Принцип формирования составляющих коэффициента уязвимости объекта информатизации ОВД приведен на рис. 3.

Рис. 3. Принцип формирования составляющих коэффициента уязвимости объекта информатизации ОВД

Коэффициент уязвимости объекта информатизации ОВД –

это количественная оценка уровня безопасности объекта защиты на исследуемый момент времени в конкретных условиях его функционирования.

Значение коэффициента уязвимости будет рассчитываться следующим образом:

|

|

|

N |

|

|

|

|

|

KУЯЗВ = ∑KУЯЗВi ×βi , |

(4) |

|||

|

|

|

i=1 |

|

|

|

где KУЯЗВi |

– коэффициент уязвимости по i-ой угрозе; |

|

||||

βi |

– весовой коэффициент угрозы по ее максимальному коэф- |

|||||

фициенту ущерба определяется как: |

|

|

||||

|

|

|

M |

|

|

|

|

|

|

∑KУЩij |

|

|

|

|

|

βi = |

j |

|

. |

(5) |

|

|

|

M |

|||

|

|

|

max∑KУЩij |

|

|

|

j

50