Материал: Щерба В.В. Криптографическая защита информации

41

Л е к ц и я 3. КЛАССИФИКАЦИЯ И ВИДЫ ШИФРОВ

Общая классификация шифров по разным основаниям

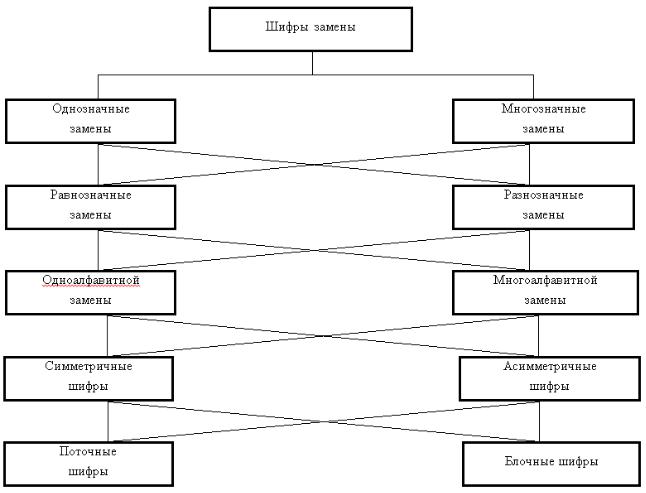

Исходно шифры целесообразно классифицировать по виду преобразования, которое применяется к открытому тексту в процессе шифрования. Как отмечалось выше, если фрагменты открытого текста (символы или их сочетания) при шифровании заменяются некими эквивалентами, то такой шифр относится к классу шифров замены. Если символы открытого текста при шифровании меняются местами друг с другом, то это – шифр перестановки. С целью повышения стойкости шифрованный текст, полученный с помощью одного шифра, может быть зашифрован повторно с применением другого шифра. Подобные композиции различных шифров образуют третий класс шифров – композиционные шифры (рис. 3.1. Классификация шифров).

Рис. 3.1. Классификация шифров

Классификация шифров замены. Фрагменты открытого текста,

подлежащие при зашифровании замене, обычно называют шифрвеличинами, их заменители – шифробозначениями. Пусть U=(u1, u2, … uN) – множество возможных шифрвеличин, V=(v1, v2, … vM) – множество возможных шифробозначений. Тогда правило зашифрования может быть представлено в виде: vi=E(ui).

В общем случае для обеспечения однозначности расшифрования число шифробозначений не должно быть меньше числа шифрвеличин, т. е. М≥N.

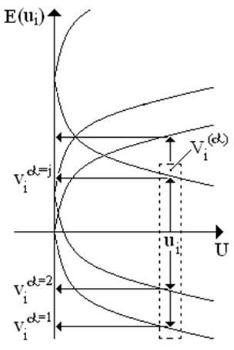

Пусть множество возможных шифрвеличин представляется множеством целых чисел, а в качестве правила зашифрования используется vi=E(ui)=√ui+α, где 1≤α≤r, где r€N. Тогда в соответствии с vi=E(ui) значение vi может выбираться из разных множеств Vi, в частности, для различных значений параметра α. Таким образом, в общем

42

случае функция зашифрования E(ui) может являться многозначной (рис. 3.2. Многозначность функции зашифрования E(ui).

Рис. 3.2. Многозначность функции зашифрования E(ui)

Если  α, i имеет место│Vi(α)│=1, то такой шифр называется шифром однозначной замены, если же

α, i имеет место│Vi(α)│=1, то такой шифр называется шифром однозначной замены, если же  α, i такие, что│Vi(α)│>1, то шифр называется шифром многозначной замены.

α, i такие, что│Vi(α)│>1, то шифр называется шифром многозначной замены.

Шифры однозначной и многозначной замены могут быть шифрами равнозначной и разнозначной замены. Если для алфавита закрытого текста В и некоторого целого q€N и  i выполняется условие vi€Bq, то соответствующий шифр называется шифром равнозначной замены, в противном случае – разнозначной замены.

i выполняется условие vi€Bq, то соответствующий шифр называется шифром равнозначной замены, в противном случае – разнозначной замены.

Шифры однозначной и многозначной, равнозначной и разнозначной замены могут быть одноалфавитными и многоалфавитными. Если параметр r=1, шифр называется шифром одноалфавитной замены или шифром простой замены, в противном случае – многоалфавитным шифром замены.

Шифры обоих столбцов классификации могут быть симметричными при kз=kр или асимметричными, если kз≠kр (рис. 3.3. Классификация шифров).

В большинстве случаев для алфавита открытого текста А множество шифрвеличин U является подмножеством множества Ap для некоторого целого p€N. Если p=1, соответствующие шифры называют поточными шифрами замены, при p>1 – блочными шифрами замены.

43

Другими словами, если открытый текст перед зашифрованием разбивается на блоки, состоящие из нескольких знаков, и исходный текст обрабатывается по блокам, – это блочный шифр. Если каждый знак открытого сообщения шифруется отдельно, то такой шифр – поточный.

Вместе с тем, необходимо отметить, что сегодня разделение шифров на поточные и блочные в большей степени связано не с мощностью используемого алфавита, а с алгоритмическими и техническими особенностями реализации шифрующих преобразований. Например, рост производительности и разрядности процессоров позволяет в настоящее время определять как поточные шифры, в которых используются алфавиты мощностью 232 и 264.

Рис. 3.3. Классификация шифров

Классификация шифров перестановки

В шифрах перестановки преобразование открытого текста выполняется путем закономерного изменения порядка следования символов в соответствии с используемым ключом.

44

Очевидным способом указания последовательности перестановки символов является задание необходимой закономерности с помощью таблицы; соответствующие шифры получили название шифров табличной перестановки.

Широкое распространение получили шифры так называемой маршрутной перестановки. В них фрагменты текста записываются в шаблон в соответствии с одной траекторией и для получения зашифрованного текста считываются согласно другой траектории. Например, открытое сообщение может быть построчно записано в прямоугольную таблицу, а для получения закрытого текста – считано по столбцам. Такая разновидность маршрутных шифров получила название столбцовых (строчных) перестановок. Например, преобразование открытых текстов в зашифрованные и наоборот может выполняться с использованием различных поворотных решеток и т. п. Эту разновидность маршрутных шифров стали называть лабиринтными.

Стойкость шифров

Надежность, или стойкость, шифров – это их способность противостоять попыткам определения содержания шифрованных сообщений. Очевидно, ее можно оценить объемом работы, необходимой для вскрытия конкретного шифра. Исходная информация для вскрытия шифра, возможности и цели противника могут быть разными. Очевидно, основной целью криптографического анализа может считаться получение конфиденциальной информации, однако в ряде случаев целью нападения может быть и используемый криптографической системой секретный ключ.

В криптографии с секретными ключами обычно рассматривают следующие основные виды криптографических атак.

1. Атака на основе шифртекста. Противник располагает шифртекстами сi=Ek(mi), в соответствии с неизвестными открытыми сообщениями mi, которые получены с помощью различных криптографических ключей k. Задачей анализа выступает получение хотя бы одного открытого сообщения mi или соответствующего криптографического

ключа ki.

2. Атака на основе известного открытого текста. Противник располагает парами (mi, ci) открытых и соответствующих им шифрованных сообщений. Задачей анализа является определение значения ki, по крайней мере, для одной из пар сообщений. В частности, когда

45

k1=k2= …=km, требуется определить значение k или, по крайней мере, текст нового сообщения xm+1, зашифрованного на том же ключе.

3.Атака на основе выбранного открытого текста. Эта атака отличается от предыдущей тем, что противник имеет возможность выбора открытого текста и получения соответствующего зашифрованного сообщения. Цель анализа – получение значения k. Подобная атака возможна, например, в ситуации, когда противник имеет доступ к шифратору передающей стороны.

4.Атака на основе выбранного шифртекста. Эта атака отличается от второй тем, что противник имеет возможность выбора шифртекста

иполучения соответствующего открытого сообщения. Цель анализа – получение значения k. Такая атака возможна, если противник имеет доступ к шифратору принимающей стороны.

При этом предполагается, что выполняется принцип Кирхгоффса, а именно: противник располагает исчерпывающими сведениями об использованной криптографической системе, стойкость шифра должна определяться только секретностью использованного криптографического ключа.

В действительности истории криптографии известно лишь небольшое число случаев соблюдения этого принципа. В подавляющем большинстве ситуаций для увеличения степени неопределенности противника, усложнения соответствующего анализа любая «чувствительная» информация о криптографической системе закрывается. Одним из противоположных примеров является американский стандарт шифрования конфиденциальной информации DES, сведения о котором были опубликованы и широко обсуждались специалистами.

В криптографии рассматривается теоретическая и практическая стойкость шифров. В рамках первого направления исследуются и доказываются аналитические условия построения так называемых теоретически стойких или совершенных шифров. При этом совершенными называются шифры, для которых любой анализ шифртекстов не раскрывает никакой информации о соответствующем открытом тексте, за исключением, возможно, его размера.

Существование подобных шифров доказывается в одной из теорем Шеннона, однако ценой этой стойкости является необходимость использования для шифрования каждого сообщения случайного равновероятного ключа, не меньшего по размеру самого сообщения. Во всех случаях, за исключением ряда особых, эта цена чрезмерна, по-