Материал: Щерба В.В. Криптографическая защита информации

26

4.Шифрованный текст должен представляться в таком виде, чтобы его можно было передать по телеграфу.

5.Аппаратура шифрования должна быть портативной и такой, чтобы ее обслуживание было доступно одному человеку.

6.Система должна быть простой. Она не должна требовать ни запоминания большого перечня правил, ни большого умственного напряжения.

Второе из этих правил стало называться правилом Керкгоффса. Суть этого правила состоит в том, что стойкость или надежность шифра должна определяться только секретностью ключа. Другими словами, система должна противостоять любым попыткам взлома, при условии, что противнику о данном шифре известно все, кроме использованного ключа.

Признание этого правила в криптографии связано с тем, что «шила в мешке не утаишь». Рано или поздно те или иные сведения об используемой системе шифрования становятся известны противнику. В военных условиях, например, противником могут быть захвачены узлы специальной связи; в его руки могут попасть самолеты, суда, оборудованные шифрсредствами, и т. п. Тем не менее, шифры, используемые специальными службами, всемерно охраняются. Это обусловлено необходимостью дополнительного запаса прочности, поскольку до сих пор создание шифров с доказуемой стойкостью является очень сложной проблемой. Не случайно стандарт шифрования DES, открыто опубликованный в США, определяется как стандарт шифрования коммерческой информации.

Во-вторых, после опубликования работы американских математиков У. Диффи и М. Хеллмана родилась «новая» криптография – криптография с открытыми ключами. Вслед за идеей Диффи и Хеллмана, связанной с гипотетическим понятием однонаправленной функции с секретом, появились кандидат на такую функцию и реально осуществленная в 1978 г. система шифрования RSA с открытым ключом.

Оба этих события были рождены потребностями бурно развивающихся средств коммуникаций, в том числе локальных и глобальных компьютерных сетей, для защиты которых потребовались доступные и надежные криптографические средства. Криптография стала широко востребованной не только в военной, дипломатической, других государственных сферах, но и в коммерческой, банковской и других областях.

27

Л е к ц и я 2. ОСНОВНЫЕ ПОНЯТИЯ И

ЗАДАЧИ КРИПТОГРАФИИ

Известно, что под информационной безопасностью субъекта понимается такое его состояние, в котором оказываются защищенными законные интересы субъекта в информационной сфере. Ряд таких «информационных» интересов, непосредственно связанных с правами и обязанностями субъекта, фактически установлен законодательством нашей страны. Например, в соответствии с Конституцией Российской Федерации «каждый имеет право свободно искать, получать, передавать, производить и распространять информацию любым законным способом»1, «каждый имеет право на тайну переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений»2. Состав и специфика других интересов зависит от целей, области и характера деятельности субъекта, его статуса и т. п. Например, оперативные подразделения органов внутренних дел заинтересованы в эффективной реализации функций по получению, часто скрытому, обработке и использованию оперативно-разыскной информации в целях защиты личности, ее прав и свобод, обеспечения безопасности общества и государства от преступных посягательств.

Очевидно, что общим и одним из наиболее значимых интересов любого субъекта в информационной сфере и, соответственно, важнейшей составляющей его информационной безопасности выступает обеспечение безопасности информации, находящейся в его собственности или пользователем которой он является. Под ней обычно понимается такое состояние информации, в котором сохраняются:

– установленный субъектом-собственником режим доступа к информации. Особое значение решение этой задачи, конечно, имеет в отношении информации ограниченного доступа – секретной и конфиденциальной, на ознакомление и работу с которой имеют право только обладающие соответствующими полномочиями пользователи. Из-за последнего обстоятельства в литературе задача часто рассматривается «в узком смысле», как обеспечение секретности и конфиденциальности информации. На наш взгляд, это недостаточно корректно в связи со следующим. Во-первых, собственник вправе устанавливать режим доступа не только к информации ограниченного

1Конституция Российской Федерации от 12 декабря 1993 г. Часть 4 ст. 29.

2Там же. Часть 2 ст. 23.

28

доступа, но и к открытой информации. Во-вторых, обеспечение установленного режима доступа, в большинстве случаев, требует решения взаимосвязанной задачи – обеспечения доступности информации для легального пользователя. Здесь имеется в виду возможность получения легальным пользователем необходимой информации за разумное время, с разумными затратами сил и средств. Ситуация, при которой выстроенные защитные барьеры фактически делают информацию недоступной либо вовсе блокируют доступ, может рассматриваться как нарушение безопасности информации;

–целостность информации. Целостность означает отсутствие в процессе хранения, обработки или передачи информации несанкционированного уничтожения, изменения или подмены части или всей информации;

–аутентификация источника информации1, т. е. ее подлинность по источнику создания.

Криптография предлагает оригинальные средства и методы решения практически каждой из перечисленных задач. Условно эти задачи можно определить как основные задачи криптографии. Помимо основных, криптография решает ряд дополнительных задач, обеспечивающих корректное функционирование криптографических систем.

В материалах настоящей лекции рассматриваются основные понятия и задачи, решаемые криптографией. Для изучения предлагаются следующие учебные вопросы:

1. Обеспечение секретности и конфиденциальности.

2. Обеспечение целостности информации.

3. Аутентификация источника информации.

4. Решение некоторых дополнительных задач.

Обеспечение секретности и конфиденциальности

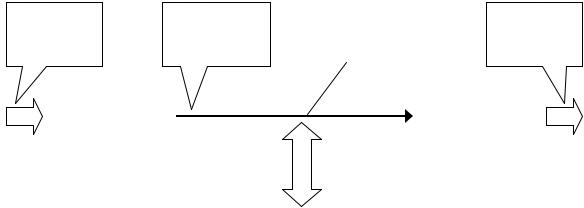

Важнейшей задачей криптографии выступает обеспечение секретности и конфиденциальности информации. Традиционно эта задача решалась криптографией для информации, передаваемой по открытому каналу связи. В простейшем случае задача описывается взаимодействием трех субъектов или трех сторон (рис. 2.1. Схема секретной связи).

1 Иногда понятие аутентификации информации рассматривается и в отношении ее содержания. Очевидно, что в этом случае целостность информации становится одной из составляющих аутентичности. В дидактических целях в материалах лекции эти атрибуты информации изучаются раздельно.

29

Отправитель

Открытое |

Шифрованное |

|

Открытое |

||

сообщение |

сообщение |

|

сообщение |

||

|

|

|

Линия связи |

||

|

|

|

|

|

|

|

Шифрование |

|

|

Расшифрование |

|

|

|

|

|

|

|

Противник

Получатель

Рис. 2.1. Схема секретной связи

Собственник или владелец информации, называемый обычно отправителем, с целью защиты от противника осуществляет преобразование исходной, открытой информации в форму, недоступную пониманию, и в таком виде по открытому каналу направляет получателю. Обычно исходную информацию называют открытым текстом или открытым сообщением; процесс преобразования – шифрованием или зашифрованием, результат преобразования называют шифрованным текстом, шифртекстом, криптограммой или шифрованным сообщением. Способ, последовательность действий преобразования открытого текста называется криптографическим алгоритмом. Вместе с тем, преобразование определяется не только используемым криптографическим алгоритмом, но и ключом, который как бы настраивает алгоритм в каждом конкретном случае. Результаты зашифрования одного и того же открытого текста с помощью разных ключей, или, как часто говорят, зашифрования на разных ключах, различны. Ключ – это важнейший компонент всякой криптографической системы; обычно он представляет собой последовательность символов (цифр, букв, других символов).

Получатель информации осуществляет обратное преобразование принятого сообщения – расшифрование, в результате которого он становится владельцем открытого текста. В процессе расшифрования также применяется криптографический алгоритм и ключ расшифрования, в общем случае не совпадающий с ключом зашифрования.

Как правило, ключи зашифрования и расшифрования являются тайной отправителя и получателя и в связи с этим называются секретными ключами. Можно сказать, что криптографическая система защищает информацию до тех пор, пока соответствующие ключи ос-

30

таются тайной. Отсюда проблема управления ключами, в частности, распределения ключей, хоть и является в некотором смысле дополнительной, но весьма важной задачей. В простейшем случае распределение ключей между пользователями системы осуществляется в процессе личных встреч.

Если обозначить через М – открытое сообщение, через С – шифрованное сообщение, через kз и kр – ключи зашифрования и расшифрования соответственно, то процессы зашифрования и расшифрования можно записать в виде равенств:

Ekз (M) = C, Dkр (C) = M,

в которых алгоритм зашифрования и алгоритм расшифрования, очевидно, должны удовлетворять равенству:

Dkр (Ekз (M)) = M.

Пару алгоритмов зашифрования и расшифрования и соответствующие ключи называют криптографической системой (криптосистемой), шифрсистемой, а реализующие их устройства – шифровальной техникой (шифртехникой). Вообще под шифром обычно понимают семейство обратимых преобразований, каждое из которых определяется некоторым параметром – ключом, а также порядком применения данных преобразований, называемых режимом шифрования.

Под противником в схеме секретной связи понимается любой субъект, не имеющий законного права ознакомления с содержанием передаваемых сообщений, но стремящийся это сделать. Предполагается, что противник имеет полный контроль линии связи. В качестве противника может выступать так называемый криптоаналитик, владеющий методами раскрытия или взлома шифров. Действия противника, как правило, называются атаками. Различают пассивные и активные атаки.

Пассивные атаки связаны с прослушиванием линии связи, анализом трафика, перехватом и записью передаваемых сообщений, попытками раскрытия перехваченных шифрованных сообщений. В отличие от процесса расшифрования, выполняемого знающим значение соответствующего ключа легальным пользователем, процесс раскрытия криптограммы без знания ключа называют дешифрованием. Для разных шифров задача дешифрования имеет различную сложность. Уровень сложности решения этой задачи определяет главное свойство шифров – способность противостоять попыткам противника за-