Материал: Щерба В.В. Криптографическая защита информации

61

учета, рассылки кольцевых перфолент, особенно в условиях военного времени первой мировой войны, стали непреодолимыми.

Известно, что шифр, в котором размер гаммы равен размеру шифруемого сообщения, а каждый ее бит является независимой случайной величиной, обеспечивает абсолютную криптографическую стойкость. Однако обмен пользователями криптографической системы секретными параметрами, размер которых равен объему передаваемых сообщений, нерационален. В связи с этим на практике гамма формируется как псевдослучайная последовательность, полученная на основе относительно короткого криптографического ключа, обмен значениями которого для криптографии выступает традиционной задачей.

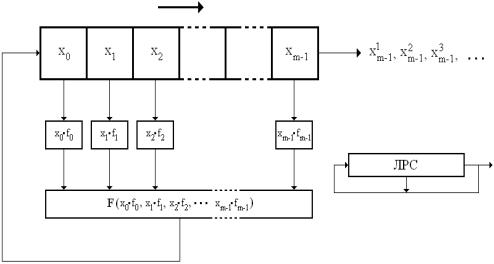

Для получения таких последовательностей используются различные датчики псевдослучайных чисел. В настоящее время большинство датчиков псевдослучайных чисел, в том числе реализованных аппаратными или программными продуктами ведущих фирм, построено на основе регистров сдвига с линейными функциями обратной связи или линейных регистрах сдвига (рис. 6.1. Регистр сдвига с обратной связью).

Рис. 6.1. Регистр сдвига с обратной связью

Работа таких регистров осуществляется под управлением так называемого вектора инициализации, представляющего начальное заполнение регистра сдвига. Значение вектора инициализации является криптографическим ключом соответствующего шифра. Одинаковые значения вектора инициализации позволяют формировать на прием-

62

ной и передающей стороне одинаковые псевдослучайные последовательности.

В начале работы в линейный регистр сдвига записывается вектор инициализации: x00, x10, x20, … xm-10. Далее каждый j-ый цикл работы регистра образован двумя тактами. На первом такте текущие значения разрядов регистра умножаются на коэффициенты fi, полученные произведения суммируются. На втором такте выполняется сдвиг содержимого регистра на один разряд вправо. При этом значение старшего разряда xm-1j регистра становится очередным значением гаммы γj, в младший разряд регистра записывается полученное на предыдущем такте значение суммы произведений. Функция F=x0·f0+x1·f1+ … +xm-1·fm-1 называется функцией обратной связи линейного регистра сдвига. При определенных условиях она задает максимальный период гаммы – число ее неповторяющихся значений, не менее чем qn-1, где q – число разрядов регистра, а n – степень многочлена.

Несмотря на то, что линейные регистры сдвига способны формировать управляющие последовательности с большим периодом и хорошими статистическими качествами, структура таких последовательностей достаточно проста. В связи с этим в практической криптографии используют различные способы усложнения аналитической структуры управляющих последовательностей.

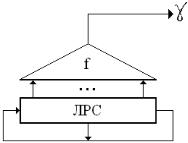

Первый способ заключается в усложнении процедуры формирования отдельных разрядов гаммы с помощью так называемого фильтрующего генератора (рис. 6.2. Фильтрующий генератор). «Фильтрующая» функция f выбирается из условия приближения закона распределения генерируемой последовательности к равномерному распределению и имеет высокую линейную сложность.

Рис. 6.2. Фильтрующий генератор

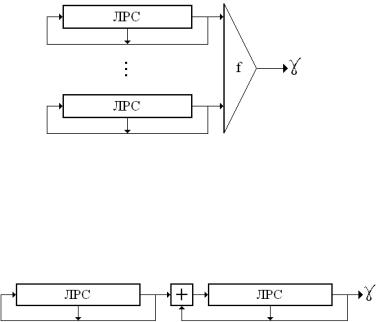

Другим способом синтеза псевдослучайных последовательностей «хорошего» качества стало применение в управляющем блоке нескольких линейных регистров сдвига. Генератор псевдослучайных

63

последовательностей, усложняющий структуру псевдослучайных последовательностей с помощью общей функции «отбора» разрядов гаммы, получил название комбинирующего генератора (рис. 6.3. Комбинирующий генератор).

Рис. 6.3. Комбинирующий генератор

Существенного увеличения периода гаммы позволяет достичь схема композиции нескольких линейных регистров сдвига (рис. 6.4. Композиция регистров сдвига).

.

Рис. 6.4. Композиция регистров сдвига

При использовании поточных шифров простой замены потеря или искажение отдельных символов шифртекста при его передаче по каналу связи приводит лишь к локальным потерям: все символы, принятые без искажений, будут расшифрованы верно. Это объясняется независимостью алгоритма шифрования от вида символов и их расположения в тексте.

Многоалфавитные поточные шифры также не распространяют ошибок при искажении отдельных символов шифртекста, но оказываются неустойчивыми к пропускам символов. В связи с этим в криптографических системах поточного шифрования приходится решать проблему синхронизации процедур зашифрования и расшифрования.

По способу решения этой проблемы поточные криптографические системы разделяют на синхронные и системы с самосинхронизацией.

Из-за простоты реализации, возможности достижения высоких скоростей преобразования в настоящее время широкое распространение получили поточные шифры, осуществляющие посимвольное зашифрование открытых сообщений с помощью некоторого множества преобразований замены. Очевидно, что для построения многоалфавитного поточного шифра замены необходимо указать его распреде-

64

литель (α, k), определяющий порядок использования шифрующих преобразований и собственно преобразования, т. е. простые замены, составляющие данный шифр.

В связи с этим криптографическая система поточного шифрования может быть представлена двумя основными блоками. Первый блок – управляющий, вырабатывает распределитель или, как говорят, управляющую последовательность. Второй блок – шифрующий, в соответствии с управляющей последовательностью реализует операции зашифрования текущего символа.

Как уже отмечалось, обычно под управляющей последовательностью понимают псевдослучайную последовательность – гамму, достаточную для однозначной идентификации преобразования и удобную с точки зрения практической реализации шифра.

Примеры криптографических систем поточного шифрования

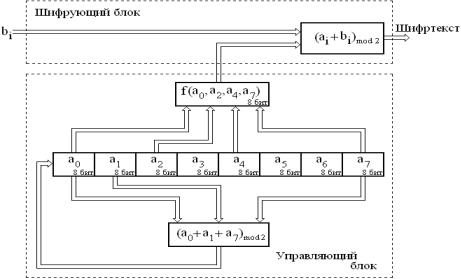

Криптографическая система поточного шифрования Д. Гиффорда (рис. 6.5. Система шифрования Гиффорда) была разработана в середине 80-х годов XX в., изготовлена в виде заказной микросхемы и более пяти лет использовалась для защиты конфиденциальной информации в агентстве Associated Press.

Управляющий блок криптосхемы представляет собой 64-битовый регистр сдвига с линейной обратной связью. Псевдослучайная последовательность формируется по схеме фильтрующего генератора; вид «фильтрующей» функции f образует один из секретных параметров шифра.

Рис. 6.5. Система шифрования Гиффорда

65

Шифртекст образуется в результате побайтного сложения кодов символов открытого текста с кодами управляющей гаммы.

Криптографическая система (протокол) А5 реализует поточный алгоритм шифрования данных, используемый для обеспечения конфиденциальности передаваемых речевых сообщений между мобильным телефоном и базовой станцией в европейской системе мобильной цифровой связи GSM (Group Special Mobile). Версия алгоритма А5/1 распространяется в Европе и США, версия А5/2 – в странах, не входящих в Евросоюз. В настоящее время разработана новая версия алгоритма А5/3 для использования в сетях 3G.

В системе А5 для выработки управляющей гаммы используется композиция трех регистров с линейными обратными связями.

Одной из особенностей алгоритма является реализация неравномерного движения информации регистров. Последовательность сдвига содержимого регистров определяется текущими значениями так называемых битов синхронизации – 8-го разряда первого регистра, 10-х разрядов второго и третьего регистров; сигналы сдвига каждого из регистров формируются с помощью соответствующей схемы управления. При этом в каждом такте работы системы осуществляется сдвиг содержимого регистра, значение синхробита которого совпадает со значением переменной t так, что в каждом такте выполняется, по меньшей мере, сдвиг двух регистров.

Зашифрование информации происходит в структурированном виде – цифровой поток речевого сигнала разбивается на кадры по 114 бит. Работа системы управляется 64-битовым секретным сеансовым ключом (рис. 6.6. Система шифрования А5), как обычно являющимся вектором инициализации. Значение криптографического ключа образуется на основе мастер-ключа, специфического для каждого пользователя, открытого 128-битового случайного числа и 22-битового номера кадра.