Материал: ответы на эезамен1

-

Виконайте алгоритм rsa для таких значень параметрів p, q, , , m:

P=7, Q=13,

![]() =5,

M=5;

=5,

M=5;

P=5, Q=11,

![]() =

9, M =8;

=

9, M =8;

P=13, Q=11,

![]() =17,

M=9;

=17,

M=9;

P=17, Q=7,

![]() =11,

M =7.

=11,

M =7.

http://www.volpi.ru/umkd/zki/examples/ds/ecp_rsa.html

-

Відомо, що в системі RSA відкритим ключем деякого користувача є

=5,

n=576.

Встановити таємний ключ

=5,

n=576.

Встановити таємний ключ

.

.

-

У криптосистемі з відкритим ключем, використовує RSA, було перехоплено шифрований текст C=16, був зашифрований відкритим ключем

=7,

N=21. Встановити

відкритий текст M.

=7,

N=21. Встановити

відкритий текст M. -

Нехай в деякій системі RSA кожен з користувачів має особистий таємний ключ

та відкритий ключ

та відкритий ключ

.

Припустимо, що деякий користувач

довідався, що секрет його таємного

ключа розкрито. Але замість генерації

нового модуля порівняння, він вирішує

генерувати нові таємний та відкритий

ключі. Наскільки це безпечно?

.

Припустимо, що деякий користувач

довідався, що секрет його таємного

ключа розкрито. Але замість генерації

нового модуля порівняння, він вирішує

генерувати нові таємний та відкритий

ключі. Наскільки це безпечно? -

У криптосистемі Ель Гамаля виконати шифрування відкритого тексту М={2, 3, 4} (зашифрування та розшифрування). Обрати числа P та Q із запропонованого набору чисел {15, 17, 20, 28, 24, 21}. Таємний ключ Х та число К обрати згідно з вимогами шифру.

-

Виконайте алгоритм Ель Гамаля для таких значень параметрів P, G, X, K, M, a, b:

P=13, G=9, X=5, K=7, M=6;

P=17, G=7, X=8, K=5, a=11, b=10;

P=23, G=10, X=11, K=7, a=14, b=16.

-

Виконайте шифрування (зашифрування та розшифрування) відкритого тексту M, використовуючи схему шифрування Рабіна.

-

Виконайте шифрування (зашифрування та розшифрування) відкритого тексту M, використовуючи схему шифрування Поліга-Хеллмана

-

Поясніть необхідність застосування системи розподілу ключів.

Одночасно із цим необхідна часта зміна ключів, щоб зменшити обсяг даних, що втрачаються через розкриття ключа зловмисником.

-

Назвіть способи організації розподілу ключів.

Розподіл ключів можна організувати різними способами.

-

Ключ може бути обраний однією стороною та фізично доставлений іншій стороні, що бере участь у процесі обміну даними.

-

Ключ може вибрати третя сторона та фізично доставити його учасникам обміну.

-

Якщо сторони, які беруть участь в обміні, вже використовують який-небудь ключ, то одна із сторін може передати іншій стороні новий ключ, зашифрований з використанням старого.

-

Якщо обидві сторони обміну мають криптографічно захищені канали і зв'язки із третьою стороною, то остання може доставити ключ учасникам обміну по цих захищених каналах.

-

Ключ може бути генерований обома учасниками обміну з використанням алгоритму генерації.

-

Назвіть схему генерації ключів, яку застосовують при канальному шифруванні.

Схему 3 можна застосувати як для канального, так і для наскрізного шифрування, але якщо зловмисникові стане коли-небудь відомо значення одного із ключів, то йому стануть відомі і всі наступні ключі.

-

Назвіть схему генерації ключів для наскрізного шифрування.

Варіант схеми 4 часто застосовується при наскрізному шифруванні. Так за доставку ключів учасникам обміну відповідає якийсь центр розподілу ключів (ЦРК). При цьому кожен користувач одержує свій унікальний ключ, використовуваний ним разом із ЦРК для організації доставки ключів.

-

Поясніть принцип роботи центру розподілу ключів.

Використання ЦРК припускає організацію ієрархії ключів. Зв'язок між ЦРК і учасником майбутнього обміну шифрується з використанням сеансового ключа. Як правило, сеансовий ключ використовують для конкретного логічного з'єднання і надалі більше не застосовують. Сеансовий ключ одержують від центра тими самими каналам, які використовуються для організації зв'язку між кінцевими користувачами – учасниками майбутнього обміну даними. Відповідно сеансові ключі передаються в зашифрованому вигляді, а для шифрування використовують головний ключ, спільний для ЦРК і кінцевого користувача.

-

Назвіть відомі алгоритми генерації ключів.

-

Дайте визначення поняттю “сеансів ключ”.

Зв'язок між ЦРК і учасником майбутнього обміну шифрується з використанням сеансового ключа. Як правило, сеансовий ключ використовують для конкретного логічного з'єднання і надалі більше не застосовують. Сеансовий ключ одержують від центра тими самими каналам, які використовуються для організації зв'язку між кінцевими користувачами – учасниками майбутнього обміну даними. Відповідно сеансові ключі передаються в зашифрованому вигляді, а для шифрування використовують головний ключ, спільний для ЦРК і кінцевого користувача.

-

Дайте визначення поняттю “головний ключ”.

Відповідно сеансові ключі передаються в зашифрованому вигляді, а для шифрування використовують головний ключ, спільний для ЦРК і кінцевого користувача.

-

Поясніть роботу алгоритму генерації ключів Діффі-Хеллмана.

Алгоритм Діффі-Хеллмана допомагає обмінюватися секретним ключем для симетричних криптосистем з використанням каналу, захищеного від модифікації, тобто дані, передані цим каналом, можуть бути прослухані, але не змінені. У цьому випадку дві сторони можуть створити однаковий секретний ключ, жодного разу не передавши його по мережі, згідно з таким алгоритмом.

Припустимо, що обом учасникам обміну відомі деякі два натуральні числа M і N, де N – просте число. Вони можуть бути відомі й усім іншим зацікавленим особам. Для того щоб створити невідомий більше нікому секретний ключ, обидві сторони генерують випадкові числа: перший абонент – число X, другий абонент – число Y.

Потім перший абонент обчислює значення

![]()

і пересилає його другому учаснику, а другий учасник обчислює значення

![]()

і передає його першому.

Зловмисник одержує обидва

значення

![]() та

та

![]() ,

але модифікувати їх (втрутитися в процес

передачі) не може.

,

але модифікувати їх (втрутитися в процес

передачі) не може.

На другому етапі перший

абонент, на основі наявного в нього

числа X

й отриманого по мережі числа

![]() ,

обчислює значення

,

обчислює значення

![]() ,

,

а другий абонент на основі

наявних у нього чисел Y

та

![]() обчислює значення

обчислює значення

![]() .

.

Неважко переконатися, що в

обох учасників вийшло те саме число

![]() :

:

Числа![]() можуть використовуватися як ключі при

обміні даними з використанням традиційних

систем шифрування.

можуть використовуватися як ключі при

обміні даними з використанням традиційних

систем шифрування.

Наприклад, нехай абонентам

![]() і

і

![]() відомі деякі два

числа M

=17 й N=23.

відомі деякі два

числа M

=17 й N=23.

Абонент

![]() генерує випадкове число Х=3

й обчислює значення

генерує випадкове число Х=3

й обчислює значення

LA=113 mod 23=14.

Абонент

![]() генерує випадкове число Y=5

й обчислює значення

генерує випадкове число Y=5

й обчислює значення

LB=175 mod 2321.

Абонент

![]() передає абонентові

передає абонентові

![]() значення LA,,

а абонент

значення LA,,

а абонент

![]() абонентові

абонентові

![]() значення LВ.

Кожний з абонентів

значення LВ.

Кожний з абонентів

![]() та

та

![]() обчислюють секретний

ключ згідно з прийнятими даними LA

і LВ.

обчислюють секретний

ключ згідно з прийнятими даними LA

і LВ.

А:

![]() ,

,

B:

![]() .

.

При спробі визначити значення

чисел X

та Y за

перехопленим значенням

![]() і

і

![]() супротивник зіштовхнеться із задачею

дискретного логарифмування, що є важко

розв'язною.

супротивник зіштовхнеться із задачею

дискретного логарифмування, що є важко

розв'язною.

Ще раз відзначимо, що алгоритм Діффі-Хеллмана працює тільки на лініях зв'язку, надійно захищених від модифікації.

-

На яких лініях зв’язку можна використовувати алгоритм Діффі-Хеллмана? Задачі

-

Виконайте алгоритм генерації ключів Діффі-Хеллмана для чисел M, N, X, Y:

M=17, N=23, X=5, Y=8;

M=13, N=31, X=7, Y=12;

M=19, N=29, X=6, Y=9.

-

Розгляньте схему Діффі-Хеллмана з простим числом N=11 та M=2.

-

Якщо користувач A має відкритий ключ

=9,

то яким буде значення таємного ключа

X

користувача А?

=9,

то яким буде значення таємного ключа

X

користувача А? -

Якщо користувач B має відкритий ключ

=3,

то яким буде спільний таємний ключ?

=3,

то яким буде спільний таємний ключ?

-

Дайте визначення поняття “протокол”.

Протоколом називають послідовність дій, що виконуються двома й більше сторонами, спроектовану для розв’язання деякої задачі.

-

Назвіть головні характеристики протоколу.

Крім того, у протоколів є й інші характеристики:

-

Кожен учасник протоколу повинен знати протокол і всю послідовність його дій.

-

Кожен учасник протоколу повинен погодитися додержуватися протоколу.

-

Протокол повинен бути недвозначним – кожна дія повинна бути добре визначена так, щоб не виникало ніякого непорозуміння.

-

Протокол повинен бути повним – у ньому повинні бути зазначені точні дії в будь-якій можливій ситуації.

-

У чому полягає відмінність понять “протокол” та “криптографічний протокол”?

-

Назвіть і поясніть загальне правило криптографічних протоколів.

-

У чому полягає формалізація протоколів?

Криптографічним протоколом називають протокол, у якому використовується криптографія. Сторони можуть бути друзями й беззастережно довіряти один одному, або ворогами й не довіряти один одному навіть при одержанні повідомлень про поточний час.

-

Назвіть основні типи протоколів.

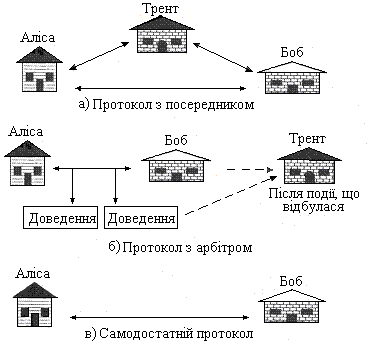

Розрізняють три основні типи протоколів (рис. 1):

-

протокол з посередником;

-

протокол з арбітром;

-

самодостатні протоколи.

-

Дайте визначення поняття “посередник у криптографічному протоколі”.

Посередником називають незацікавлену третю сторону, якій довірено довести до кінця виконання протоколу.

-

Дайте визначення поняття “арбітр у криптографічному протоколі”.

Арбітр, як і посередник, являє собою незацікавлену, довірену третю сторону протоколу. На відміну від посередника він не обов’язково бере участь у виконанні кожного протоколу. Арбітр запрошується тільки для перевірки чесності виконання протоколу.

-

Поясніть, у чому полягає різниця протоколів з посередником та з арбітром?

-

Наведіть приклади протоколів з арбітром, з посередником, самодостатніх протоколів.

У реальному житті посередниками часто є адвокати. Наприклад, Аліса продає незнайомому Бобу автомобіль. Боб хоче заплатити чеком, але Аліса не має можливості перевірити платоспроможність чека. Тому перш ніж передати право власності Бобу, Аліса хоче одержати гроші по чеку. Боб вірить Алісі нітрохи не більше, ніж вона йому і не хоче передавати чек, не діставши права власності.