Материал: Одноранговая сеть без выхода в Интернет

Одноранговая сеть без выхода в Интернет

Введение

Нынешний век, наверно, уже войдет в историю

человечества как век информации, и роль информации в жизни цивилизации все

возрастает. Информация сегодня - это и средство обеспечения успеха в бизнесе, и

объект самой серьезной защиты, это и один из наиболее значимых активов

предприятия, и один из наиболее существенных элементов предпринимательских

рисков. К сожалению, информационные системы становятся все более уязвимыми,

требующими серьезной многоуровневой защиты, механизмов контроля и резервирования.

Существенно вырастает цена, которую приходится платить владельцу ценной

информации, не предпринимающему к защите своих тайн должных усилий.

. Требования к защите информации

.1 Классификация угроз

При рассмотрении проблем защиты данных в сети прежде всего возникает вопрос о классификации сбоев и нарушений прав доступа, которые могут привести к уничтожению или нежелательной модификации данных. Среди таких потенциальных “угроз” можно выделить:

Сбои оборудования:

сбои кабельной системы

перебои электропитания

сбои дисковых систем

сбои систем архивации данных

сбои работы сетевых карт и т.д.

Потери информации из-за некорректной работы ПО:

потеря или изменение данных при ошибках ПО

потери при заражении системы компьютерными вирусами

Потери, связанные с несанкционированным доступом:

несанкционированное копирование, уничтожение или подделка информации

ознакомление с конфиденциальной информацией, составляющей тайну, посторонних лиц

Потери информации, связанные с неправильным хранением архивных данных.

Ошибки обслуживающего персонала и пользователей:

случайное уничтожение или изменение данных

некорректное использование программного и аппаратного обеспечения, ведущее к уничтожению или изменению данных

Из высокой ценности информации и всё более возрастающей роли её в жизни людей наиболее опасной проблемой защиты информации является несанкционированный доступ.

В настоящее время злоумышленнику не составит особого труда проникнуть в ваш компьютер или сеть. В Интернете публикуется огромное количество найденных уязвимостей в популярных программных проектах, которые присутствуют практически на каждом компьютере. В ужасно популярной ОС Windows найдено огромное количество уязвимостей, дающих возможность без проблем получить, как удалённо, так и локально, права администратора. Одна из таких уязвимостей в службе RPC послужила причиной эпидемии, вызванной вирусом MyDoom. Было заражёно практически 2\3 всех компьютеров, так или иначе связанных с Internet.

Известные сетевые ОС типа Unix, тоже не избежали ошибок в своём коде. Порой встречаются ошибки посерьёзнее, чем те, что найдены в Windows, хотя сетевые системы должны быть куда более защищены, ведь на них работают сразу несколько пользователей, а следовательно получение абсолютных прав на одной сетевой ОС означает, что файлы пользователей, которые хранит эта система уже не являются таковыми, т.к. хакер без труда может посмотреть, отредактировать и удалить их.

В последнее время количество компьютерных преступлений неуклонно увеличивается, возрастает их удельный вес по размерам похищаемых сумм и другим видам ущерба в общей доле материальных потерь от обычных видов преступлений.

О динамике и масштабах этих преступных посягательств наглядно свидетельствуют следующие данные, полученные путем анализа и обобщения статистической информации, полученной из ГИЦ МВД России:

За последние 10 лет их количество возросло в 22,3 раза и продолжает увеличиваться, в среднем, в 3,5 раза ежегодно

Ежегодный размер материального ущерба от рассматриваемых преступных посягательств составляет 613,7 млн. рублей

Средний ущерб, причиняемый потерпевшему от 1 компьютерного преступления, равен 1,7 млн. рублей

С определенной долей успеха расследуется лишь около 49% преступлений

Обвинительные приговоры выносятся лишь в 25,5% случаев от общего числа возбужденных уголовных дел

Средний показатель количества уголовных дел, по которым производство приостановлено, составляет 43,5% и ярко отражает низкую степень профессионализма сотрудников правоохранительных органов в деятельности по раскрытию, расследованию и предупреждению указанных преступных посягательств.

2. Классификация автоматизированной системы

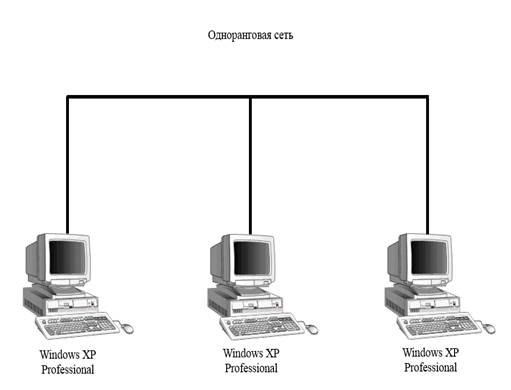

Одноранговая сеть.

В одноранговой сети все компьютеры имеют одинаковый приоритет и независимое администрирование.

Каждый компьютер имеет установленную операционную систему платформы Microsoft Windows любой версии или совместимую с ней. Эта операционная система поддерживает работу клиента сети Microsoft.

Пользователь каждого компьютера самостоятельно решает вопрос о предоставлении доступа к своим ресурсам другим пользователям сети. Это наиболее простой вариант сети, не требующий особых профессиональных знаний. Установка такой сети не занимает много времени.

Для построения одноранговой локальной сети

достаточно объединить компьютеры при помощи сетевого кабеля (смонтировать

кабельную систему) и установить на компьютеры, например, ОС Windows XP

Professional. Мастер подключения к сети, поможет осуществить все необходимые

настройки операционной системы.

Рисунок 1

. Факторы, влияющие на требуемый уровень защиты

информации

.1 Средства защиты информации

Основными средствами для решения проблемы защиты информации, используемыми для создания механизмов защиты принято считать:

Технические средства - реализуются в виде электрических, электромеханических, электронных устройств. Вся совокупность технических средств принято делить на:

Аппаратные - устройства, встраиваемые непосредственно в аппаратуру, или устройства, которые сопрягаются с аппаратурой сети по стандартному интерфейсу (схемы контроля информации по четности, схемы защиты полей памяти по ключу, специальные регистры);

Физические - реализуются в виде автономных устройств и систем (электронно-механическое оборудование охранной сигнализации и наблюдения, замки на дверях, решетки на окнах).

Программные средства - программы, специально предназначенные для выполнения функций, связанных с защитой информации.

В ходе развития концепции защиты информации специалисты пришли к выводу, что использование какого-либо одного из выше указанных способов защиты, не обеспечивает надежного сохранения информации. Необходим комплексный подход к использованию и развитию всех средств и способов защиты информации. В результате были созданы следующие способы защиты информации:

Препятствие - физически преграждает злоумышленнику путь к защищаемой информации (на территорию и в помещениях с аппаратурой, носителям информации).

Управление доступом - способ защиты информации регулированием использования всех ресурсов системы (технических, программных средств, элементов данных).

Управление доступом включает следующие функции защиты:

идентификацию пользователей, персонала и ресурсов системы, причем под идентификацией понимается присвоение каждому названному выше объекту персонального имени, кода, пароля и опознание субъекта или объекта про предъявленному им идентификатору;

регистрацию обращений к защищаемым ресурсам;

реагирование (задержка работ, отказ, отключение, сигнализация) при попытках несанкционированных действий.

Маскировка - способ защиты информации в сети путем ее криптографической обработки. При передаче информации по линиям связи большой протяженности криптографическое закрытие является единственным способом надежной ее защиты.

Регламентация - заключается в разработке и реализации в процессе функционирования сети комплексов мероприятий, создающих такие условия автоматизированной обработки и хранения в сети защищаемой информации, при которых возможности несанкционированного доступа к ней сводились бы к минимуму. Для эффективной защиты необходимо строго регламентировать структурное построение сети (архитектура зданий, оборудование помещений, размещение аппаратуры), организацию и обеспечение работы всего персонала, занятого обработкой информации.

Принуждение - пользователи и персонал сети вынуждены соблюдать правила обработки и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности.

Рассмотренные способы защиты информации реализуются применением различных средств защиты, причем различают технические, программные, организационные, законодательные и морально-этические средства.

Организационными средствами защиты называются организационно-правовые мероприятия, осуществляемые в процессе создания и эксплуатации сети для обеспечения защиты информации. Организационные мероприятия охватывают все структурные элементы сети на всех этапах: строительство помещений, проектирование системы, монтаж и наладка оборудования, испытания и проверки, эксплуатация.

К законодательным средствам защиты относятся законодательные акты страны, которыми регламентируются правила использования и обработки информации ограниченного доступа и устанавливаются меры ответственности за нарушение этих правил.

К морально-этическим средствам защиты относятся

всевозможные нормы, которые сложились традиционно или складываются по мере

распространения вычислительных средств в данной стране или обществе. Эти нормы

большей частью не являются обязательными, как законодательные меры, однако

несоблюдение их ведет обычно к потере авторитета, престижа человека или группы

лиц.

Способы и средства защиты информации

.1 Физическая защита данных

.1.1 Кабельная система

Кабельная система остается главной “ахилессовой пятой” большинства локальных вычислительных сетей: по данным различных исследований, именно кабельная система является причиной более чем половины всех отказов сети. В связи с этим кабельной системе должно уделяться особое внимание с самого момента проектирования сети.

Наилучшим образом избавить себя от “головной боли” по поводу неправильной прокладки кабеля является использование получивших широкое распространение в последнее время так называемых структурированных кабельных систем, использующих одинаковые кабели для передачи данных в локальной вычислительной сети, локальной телефонной сети, передачи видеоинформации или сигналов от датчиков пожарной безопасности или охранных систем. К структурированным кабельным системам относятся, например, SYSTIMAX SCS фирмы AT&T, OPEN DECconnect компании Digital, кабельная система корпорации IBM.

Понятие “структурированность” означает, что кабельную систему здания можно разделить на несколько уровней в зависимости от назначения и месторасположения компонентов кабельной системы. Например, кабельная система SYSTIMAX SCS состоит из :

Внешней подсистемы (campussubsystem)

Аппаратных (equipment room)

- Административной подсистемы (administrative subsystem)

- Горизонтальной подсистемы (horizontal subsystem)

- Рабочих мест (work location subsystem)

Внешняя подсистема состоит из медного оптоволоконного кабеля, устройств электрической защиты и заземления и связывает коммуникационную и обрабатывающую аппаратуру в здании (или комплексе зданий). Кроме того, в эту подсистему входят устройства сопряжения внешних кабельных линий с внутренними.

Аппаратные служат для размещения различного коммуникационного оборудования, предназначенного для обеспечения работы административной подсистемы.

Административная подсистема предназначена для быстрого и легкого управления кабельной системы SYSTIMAX SCS при изменении планов размещения персонала и отделов. В ее состав входят кабельная система (неэкранированная витая пара и оптоволокно), устройства коммутации и сопряжения магистрали и горизонтальной подсистемы, соединительные шнуры, маркировочные средства и т.д.

Магистраль состоит из медного кабеля или комбинации медного и оптоволоконного кабеля и вспомогательного оборудования. Она связывает между собой этажи здания или большие площади одного и того же этажа.

Горизонтальная система на базе витого медного кабеля расширяет основную магистраль от входных точек административной системы этажа к розеткам на рабочем месте.

И, наконец, оборудование рабочих мест включает в себя соединительные шнуры, адаптеры, устройства сопряжения и обеспечивает механическое и электрическое соединение между оборудованием рабочего места и горизонтальной кабельной подсистемы.

Наилучшим способом защиты кабеля от физических является прокладка кабелей с использованием в различной степени защищенных коробов. При прокладке сетевого кабеля вблизи источников электромагнитного излучения необходимо выполнять следующие требования:

- Неэкранированная витая пара должна отстоять минимум на 15-30 см от электрического кабеля, розеток, трансформаторов и т.д.

- Требования к коаксиальному кабелю менее жесткие - расстояние до электрической линии или электроприборов должно быть не менее 10-15 см.

Другая важная проблема правильной инсталляции и безотказной работы кабельной системы - соответствие всех ее компонентов требованиям международных стандартов.

Наибольшее распространение в настоящее время получили следующие стандарты кабельных систем :

Спецификации корпорации IBM, которые предусматривают девять различных типов кабелей. Наиболее распространенным среди них является кабель IBM type 1 - экранированная витая пара (STP) для сетей TokenRing.

Система категорий Underwriters Labs (UL) представлена этой лабораторией совместно с корпорацией Anixter. Система включает пять уровней кабелей. В настоящее время система UL приведена в соответствие с системой категорий EIA/TIA.

Стандарт EIA/TIA 568 был разработан совместными усилиями UL, American National Standarts Institute (ANSI) и Electronic Industry Association/Telecommunications Industry Association, подгруппой TR41.8.1 для кабельных систем на витой паре (UTP).

В дополнение к стандарту EIA/TIA 568 существует документ DIS 11801, разработанный International Standard Organization (ISO) и International Electrotechnical Commission (IEC). Данный стандарт использует термин “категория” для отдельных кабелей и термин “класс” для кабельных систем.

Необходимо также отметить, что требования

стандарта EIA/TIA 568 относятся только к сетевому кабелю. Но реальные системы,

помимо кабеля, включают также соединительные разъемы, розетки,

распределительные панели и другие элементы. Использования только кабеля

категории 5 не гарантирует создание кабельной системы этой категории. В связи с

этим все выше перечисленное оборудование должно быть также сертифицировано на

соответствие данной категории кабельной системы.

.1.2 Системы электроснабжения

Наиболее надежным средством предотвращения потерь информации при кратковременном отключении электроэнергии в настоящее время является установка источников бесперебойного питания. Различные по своим техническим и потребительским характеристикам, подобные устройства могут обеспечить питание всей локальной сети или отдельной компьютера в течение промежутка времени, достаточного для восстановления подачи напряжения или для сохранения информации на магнитные носители. Большинство источников бесперебойного питания одновременно выполняет функции и стабилизатора напряжения, что является дополнительной защитой от скачков напряжения в сети.