Материал: Изучение проблемы обеспечения информационной безопасности предприятия

Например, физическая защита информации предотвращает использование технических каналов утечки данных к злоумышленнику.

Причина, по которой могут появиться подобные "дыры" - конструктивные и технические дефекты решений защиты информации от несанкционированного доступа, либо физический износ элементов средств обеспечения информационной безопасности.

Это дает возможность взломщику устанавливать преобразователи, которые образуют некие принципы действующего канала передачи данных, и способы защиты информации должны предусматривать и идентифицировать подобные "жучки".

Вывод: сегодня на рынке можно увидеть различные

решения для обеспечения безопасности информации. Количество средств обеспечения

информационной безопасности, не требующих обычного для систем многомесячного

внедрения, продолжает увеличиваться.

Глава II. Разработка методических основ обеспечения информационной

безопасности предприятия

.1 Анализ рисков и принципы информационной безопасности предприятия

Цели и задачи обеспечения информационной безопасности не могут быть отдельно от бизнес целей и задач организации. Сфера деятельности организации, способы ведения бизнеса, конкурентная среда, применяемые информационные системы, квалификация и мотивация персонала компании, и некоторые прочие факторы изъявляют ключевое воздействие на карту операционных рисков организации, охватывая риски ИБ, а используемые защитные пределы обязаны уменьшать актуальные риски до терпимой величины.

Разбор рисков информационной безопасности позволяет открыть критичные факторы, отрицательно оказывающие влияние на основные бизнес-процессы предприятия, и принимать действенные меры для их устранения или минимизации подобного воздействия. Упущение очень царственной для бизнеса информации в конечном итоге приводит к существенным финансово-экономическим утратам. Не так важно, на какой-либо стадии развития находится информационная система организации, она обязана отвечать установленному комплексу требований к обеспечению информационной безопасности. Имеются требования регуляторов, свободные от области, а имеются запросы, характерные для установленного сектора экономики. Также имеются "лучшие практики", разрешающие снабдить информационную безопасность на величине, соответствующей целям и запросам данного сегмента бизнеса.

Совершая оценивание активов компании, как правило, специалисты могут определить источники проблем (благодаря основанию моделей угроз и нарушителей, нахождения уязвимых мест), происходит оценка имеющейся меры и средств защиты, так же происходит оценка рисков и в тоже время надежности информационной безопасности данной компании, происходит внедрение наилучших решений по сокращению выявляемых угроз и рисков.

В конечном итоге уменьшаются риски и угрозы, объединенные с вероятными экономическими и репутационными утратами, утратами имиджа, приходящими в связи угрозами информационной безопасности, очевидно, научить рациональное обоснование финансовых утрат на информационную безопасность, повысить уровень защищенности информации компании, которая обрабатывается и содержится в автоматизированных информационных системах.

Современные методы управления рисками дают возможность разрешить перечень задач перспективного стратегического развития компании. Во-первых, количественно дать оценку текущего уровня информационной безопасности компании, что вызовет раскрытие рисков на правовом, организационно-управленческом, технологическом и техническом уровнях обеспечения защиты информации. Во-вторых, в систему риск-менеджмента в компании, возможно, будет введена политика безопасности и планы улучшения корпоративной системы защиты информации для того, чтобы достигнуть достаточной степени защищенности информационных активов организации.

В связи с этим могут быть даны рекомендации по осуществлению расчета финансовых и материальных вложений в обеспечение безопасности на костяке технологического анализирования угроз и рисков, совершить сопоставление затрат на обеспечение безопасности с возможным уроном и возможностью его появления. Надо открывать и проводить первоочередное блокирование не менее тяжелых уязвимостей до исполнения штурмов на наиболее уязвляемые и важные в компании ресурсы. Надлежит найти функциональные связи и зоны ответственности в периодах взаимодействия различных структурных подразделений и субъектов по обеспечению информационной безопасности компании, и в том числе необходимо разработать нужный пакет организационно-распорядительной документации. В то же время необходимо реализовывать разработку и координирование со службами организации, органы, которые осуществляют наблюдение проекта введения нужного комплекса защиты, манкирующего нынешнюю величину и тенденции формирования информационных технологий. Наряду с этим, значительным мероприятием помощи системе безопасности информации выказывается обеспечение поддержания введенного комплекса защиты в соответствии с меняющимися условиями работы компании, постоянными доработками организационно-распорядительной документации, модификацией технологических процессов и модернизацией технических средств защиты.

Система, обеспечивающая защиту информации на предприятии, может иметь в виду таковые цели как предупреждение утечки, кражи, потери, коверкания, фальшивки информации; отведение противоправных поступков по истреблению, видоизменению, искривлению, имитированию, снятию блокировки информации; предупреждение прочих конфигураций противозаконного вторжения в информационные ресурсы и информационные системы.

Кроме всего вышесказанного система информационной безопасности направлена на снабжение неизменного функционирования предмета: предупреждение угроз его безопасности, предохранение легитимных заинтересованностей хозяина информации от противозаконных покушений, так же деяний, которые подлежат уголовному наказанию в анализируемой области взаимоотношений, предусматриваемых УК РФ.

Непременным условием результативного осуществления нижеследующих целей показывается обязательная проверка качества услуг, которые могут быть предоставлены, а так же снабжение гарантии неопасности в отношении имущественных прав и интересов клиентов компании.

Касательного этого, система информационной безопасности должна базироваться на следующих принципах:

прогнозирование и своевременное выявление угроз безопасности информационных ресурсов, причин и условий, способствующих нанесению финансового, материального и морального ущерба, нарушению его нормального функционирования и развития;

создание условий функционирования с наименьшей вероятностью реализации угроз безопасности информационным ресурсам и нанесения различных видов ущерба;

создание механизма и условий оперативного реагирования на угрозы информационной безопасности и проявления негативных тенденций в функционировании, эффективное пресечение посягательств на ресурсы на основе правовых, организационных и технических мер и средств обеспечения безопасности;

создание условий для максимально возможного возмещения и локализации ущерба, наносимого неправомерными действиями физических и юридических лиц и, тем самым, ослабление возможного негативного влияния последствий нарушения информационной безопасности.

При разработке политики безопасности рекомендуется

использовать модель, основанную на адаптации общих критериев (ISO 15408) и

проведении анализа риска (ISO 17799). Эта модель соответствует специальным

нормативным документам по обеспечению информационной безопасности, принятым в

Российской Федерации, международному стандарт)' ISO/IEC 15408

"Информационная технология - методы защиты - критери0и оценки

информационной безопасности", стандарту ISO/IEC 17799 "Управление

информационной безопасностью".

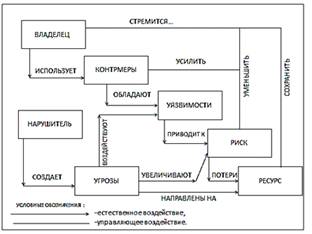

Рис 2. Модель построения корпоративной системы защиты

информации

Представленная модель описывает совокупность объективных внешних и внутренних факторов и демонстрирует их влияние на состояние информационной безопасности на объекте и на сохранность материальных или информационных ресурсов.

Данная модель включает следующие объективные факторы:

угрозы информационной безопасности, характеризующиеся вероятностью возникновения и вероятностью реализации;

уязвимости информационной системы или системы контрмер, влияющие на вероятность реализации угрозы;

риск - фактор, которые отражает вероятные потери в компании в результате применения угрозы информационной безопасности: потери информации и ее незаконного использования.

Предложенная методика разработки политики информационной безопасности современного предприятия позволяет полностью проанализировать и документально оформить требования, связанные с обеспечением информационной безопасности, избежать расходы на дополнительные меры безопасности, возможные при субъективной оценке рисков, оказать помощь в планировании и реализации защиты на всех стадиях жизненного цикла информационных систем, представить обоснование для выбора мер противодействия, оценить эффективность контрмер, сравнить различные варианты контрмер.

Приведём классификацию средств защиты информации.

Средства защиты от несанкционированного доступа (НСД):

Средства авторизации;

Мандатное управление доступом;

Избирательное управление доступом;

Управление доступом на основе ролей;

Журналированые (так же называется Аудит).

Системы анализа и моделирования информационных потоков (CASE-системы).

Системы мониторинга сетей:

Системы обнаружения и предотвращения вторжений (IDS/IPS);

Системы предотвращения утечек конфиденциальной информации (DLP-системы).

Анализаторы протоколов.

Антивирусные средства.

Межсетевые экраны.

Криптографические средства:

Шифрование;

Цифровая подпись.

Системы резервного копирования.

Системы бесперебойного питания:

Источники бесперебойного питания;

Резервирование нагрузки;

Генераторы напряжения.

Системы аутентификации:

Пароль;

Сертификат;

Биометрия.

Средства предотвращения взлома корпусов и краж оборудования.

Средства контроля доступа в помещения.

Инструментальные средства анализа систем защиты:

Мониторинговый программный продукт

Обеспечение корректной работы со сведениями конфиденциального характера осуществляется в следующей последовательности. Составляется перечень сведений, имеющих конфиденциальный характер, который затем утверждается руководителем организации. В трудовые договора вносится пункт об ответственности за некорректную работу с конфиденциальными сведениями, несоблюдение, которого влечет привлечение сотрудников-нарушителей к административной или уголовной ответственности,

С помощью комплексного использования различных программно-аппаратных средств защиты информации, представленных различными производителями, можно достичь более высоких показателей их эффективности. К таким средствам относят оборудование для криптографической защиты речевой информации, программы для криптографической защиты текстовой или иной информации, программы для обеспечения аутентификации почтовых сообщений посредством электронной цифровой подписи, программы обеспечения антивирусной защиты, программы защиты от сетевых вторжений, программы выявления вторжений, программы для скрытия обратного адреса отправителя электронного письма.

Разработка регламентов информационной безопасности при

использовании телекоммуникаций, соблюдение персоналом регламентов, внутренних

нормативных актов, а также внедрение мероприятий по достижению

конфиденциальности, целостности и доступности информации позволят не только повысить

результативность системы информационной безопасности, но и будут способствовать

укреплению внешних позиций предприятия.

2.2 Разработка комплекса мер по обеспечению информационной безопасности

предприятия

Обеспечение информационной безопасности достигается системой мер, направленных:

- на предупреждение угроз. Предупреждение угроз - это превентивные меры по обеспечению информационной безопасности в интересах упреждения возможности их возникновения;

- на выявление угроз. Выявление угроз выражается в систематическом анализе и контроле возможности появления реальных или потенциальных угроз и своевременных мерах по их предупреждению;

- на обнаружение угроз. Обнаружение имеет целью определение реальных угроз и конкретных преступных действий;

- на локализацию преступных действий и принятие мер по ликвидации угрозы или конкретных преступных действий;

- на ликвидацию последствий угроз и преступных действий и восстановление статус-кво.

Предупреждение возможных угроз и противоправных действий может быть обеспечено самыми различными мерами и средствами, начиная от создания климата глубоко осознанного отношения сотрудников к проблеме безопасности и защиты информации до создания глубокой, эшелонированной системы защиты физическими, аппаратными, программными и криптографическими средствами.

Предупреждение угроз возможно и путем получения (если хотите - и добывания) информации о готовящихся противоправных актах, планируемых хищениях, подготовительных действиях и других элементах преступных деяний. Для этих целей необходима работа сотрудников службы безопасности с информаторами в интересах наблюдения и объективной оценки ситуации как внутри коллектива сотрудников, особенно главных участков ее фирмы, так и вне, среди конкурентов и преступных формирований.

В предупреждении угроз весьма существенную роль играет информационно-аналитическая деятельность службы безопасности на основе глубокого анализа криминогенной обстановки и деятельности конкурентов и злоумышленников.

Выявление имеет целью проведение мероприятий по сбору, накоплению и аналитической обработке сведений о возможной подготовке преступных действий со стороны криминальных структур или конкурентов на рынке производства и сбыта товаров и продукции. Особое внимание в этом виде деятельности должно отводиться изучению собственных сотрудников. Среди них могут быть и недовольные, и неопытные, и "внедренные". Обнаружение угроз - это действия по определению конкретных угроз и их источников, приносящих тот или иной вид ущерба. К таким действиям можно отнести обнаружение фактов хищения или мошенничества, а также фактов разглашения конфиденциальной информации или случаев несанкционированного доступа к источникам коммерческих секретов. В числе мероприятий по обнаружению угроз значительную роль могут сыграть не только сотрудники СБ, но и сотрудники линейных подразделений и служб фирмы, а также технические средства наблюдения и обнаружения правонарушений.

Пресечение или локализация угроз - это действия, направленные на устранение действующей угрозы и конкретных преступных действий. Например, пресечение подслушивания конфиденциальных переговоров за счет акустического канала утечки информации по вентиляционным системам. Ликвидация последствий имеет целью восстановление состояния, предшествовавшего наступлению угрозы. Например, возврат долгов со стороны заемщиков. Это может быть и задержание преступника с украденным имуществом, и восстановление разрушенного здания от подрыва и др. Все эти способы имеют целью защитить информационные ресурсы от противоправных посягательств и обеспечить: