Материал: Sb96058

МИНОБРНАУКИ РОCСИИ

––––––––––––––––––––––––––––––––––––––––––––––––––––

Санкт-Петербургский государственный электротехнический университет «ЛЭТИ» им. В. И. Ульянова (Ленина)

–––––––––––––––––––––––––––––––––––––––––––

Е. Г. ВОРОБЬЕВ А. К. ПЛЕМЯННИКОВ В. Н. САБЫНИН

ПЛАНИРОВАНИЕ ЗАЩИТЫ И КОНТРОЛЯ БЕЗОПАСНОСТИ ИНФОРМАЦИИ В КОМПАНИИ В ТЕРМИНАХ, ТАБЛИЦАХ И РИСУНКАХ

Учебное пособие

Санкт-Петербург Издательство СПбГЭТУ «ЛЭТИ»

2017

УДК 004.056.57(07) ББК З 973.233-018-07я7

В75

Воробьев Е. Г., Племянников А. К., Сабынин В. Н.

В75 Планирование защиты и контроля безопасности информации в компании в терминах, таблицахи рисунках: учеб. пособие. СПб.: Изд-во СПбГЭТУ «ЛЭТИ», 2017. 36 с.

ISBN 978-5-7629-2122-0

Приведены основные термины и определения по вопросам планирования мероприятий защиты конфиденциальной информации. Подробно рассмотрены вопросы планирования, контроля эффективности предлагаемых мероприятий защиты, документы по планированию.

Предназначено для специалистов всех уровней, работающих с конфиденциальной информацией.

УДК 004.056.57(07) ББК З 973.233-018-07я7

Рецензенты: кафедра информационной безопасности Северо-Западного центра комплексной защиты информации; канд. воен. наук В. А. Сошнев (ООО «ПетербургГаз»).

Утверждено редакционно-издательским советом университета

в качестве учебного пособия

ISBN 978-5-7629-2122-0 |

© СПбГЭТУ «ЛЭТИ», 2017 |

Евгений Германович Воробьев Александр Кимович Племянников Виктор Николаевич Сабынин

Планирование защиты и контроля безопасности информации в компании в терминах, таблицах и рисунках

Учебное пособие

Редактор Е. О. Веревкина

––––––––––––––––––––––––––––––––––––––––––––––––––––––––––

Подписано в печать 28.12.17. Формат 60×84 1/16. Бумага офсетная. Печать цифровая. Печ. л. 2,25.

Гарнитура «Times New Roman». Тираж 59 экз. Заказ 233.

––––––––––––––––––––––––––––––––––––––––––––––––––––––––––

Издательство СПбГЭТУ «ЛЭТИ» 197376, С.-Петербург, ул. Проф. Попова, 5

2

|

|

Содержание |

|

Список сокращений..................................................................................................... |

4 |

||

Введение....................................................................................................................... |

5 |

||

1. |

Уяснение задачи обеспечения и контроля безопасности информации........... |

6 |

|

2. |

Оценка обстановки.................................................................................................. |

7 |

|

3. |

Организация работ по оценке рисков................................................................... |

8 |

|

4. |

Правила идентификации рисков......................................................................... |

10 |

|

5. |

Правила анализа рисков....................................................................................... |

11 |

|

6. |

Уровень вероятности реализации актуальных угроз....................................... |

12 |

|

7. |

Факторы влияния на уровень вероятности реализации угроз......................... |

13 |

|

8. |

Вычисление величины риска............................................................................... |

14 |

|

9. |

Правила оценки рисков......................................................................................... |

15 |

|

10. |

Правила обработки рисков................................................................................. |

16 |

|

11. |

Правила оценки остаточных рисков................................................................. |

17 |

|

12. |

Принятие решения по организации защиты |

|

|

|

|

и контроля безопасности информации............................................................. |

18 |

13. |

Разработка плана защиты и контроля безопасности информации............... |

19 |

|

14. |

Постановка задач, оказание помощи, контроль исполнения |

|

|

|

|

запланированных мероприятий и оценка их эффективности....................... |

20 |

15.Проведение мониторинга и контроля деятельности комплексной системы защиты информации и эффективного использования

|

защитного ресурса компании............................................................................ |

21 |

16. Оценка состояния защиты и контроля безопасности |

|

|

|

информации в компании.................................................................................... |

22 |

17. Совершенствование комплексной системы защиты информации............... |

23 |

|

18. Решения по результатам анализа...................................................................... |

24 |

|

Глоссарий.................................................................................................................... |

25 |

|

Список использованной литературы...................................................................... |

27 |

|

Приложения...................................................................................................................................... |

28 |

|

1. |

Форма акта оценки рисков................................................................................... |

28 |

2. |

Типовая форма перечня объектов защиты......................................................... |

30 |

3. |

Форма описания частной модели угроз информационной безопасности..... |

31 |

4. |

Реестр рисков информационной безопасности................................................. |

32 |

5. |

Типовая форма документирования результатов идентификации |

|

|

защитных мер......................................................................................................... |

33 |

6. |

Типовая форма документирования результатов |

|

|

идентификации уязвимостей............................................................................... |

34 |

7. |

Матрица рисков, ВР = f(УВУ, УВРУ, УУ)......................................................... |

35 |

8. |

План защиты и контроля безопасности информации...................................... |

36 |

3

Список сокращений

АС – автоматизированная система; БИ – безопасность информации; ВТ – вычислительная техника; ИС – информационная система;

КСЗИ – комплексная система защиты информации; ОЗ – объект защиты; ТСОИ – технические средства обработки информации.

4

Введение

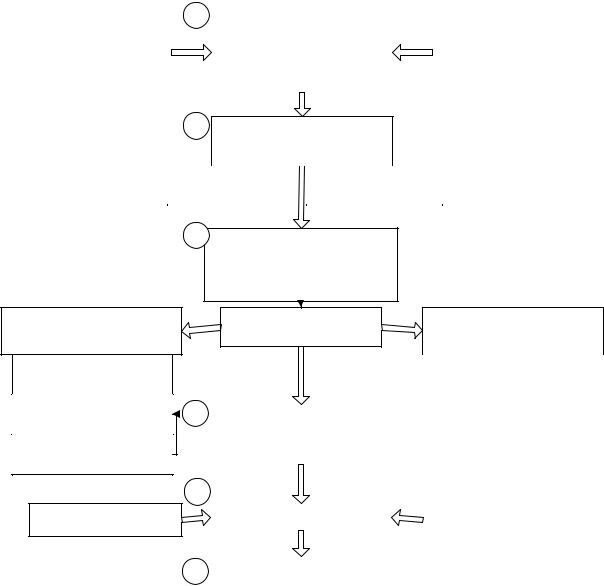

Процесс планирования защиты и контроля безопасности информации

включает в себя шесть этапов:

1.Уяснение задачи защиты и контроля безопасности информации.

2.Оценка обстановки.

3.Принятие решения по организации защиты и контроля безопасности информации.

4.Постановка задачи на защиту и контроль безопасности информации.

5.Оказание помощи в организации защиты и контроля безопасности информации.

6.Контроль исполнения и оценка эффективности мероприятий защиты.

|

1 |

|

|

|

|

Уяснение задачи |

|

|

|

|

|

|

Что и где защищать |

|

От кого защищать |

|

защиты |

|

|

|

|

и контролировать |

||

|

|

и контроля БИ |

|

|

|

|

|

|

|

|

|

|

|

|

2 Оценка обстановки

Оценка угроз |

Оценка рисков |

Оценка времени |

Оценка условий |

|

|

|

|

3

Графическая часть |

|

Объекты ТСОИ |

|

Объекты ВТ |

4 |

Выделенные |

|

помещения |

|

|

5 |

Когда |

|

|

6 |

Принятие решения по организации защиты и контроля БИ

План защиты |

Пояснительная |

и контроля БИ |

записка |

|

|

|

Обеспечение |

|

|

|

|

|

конфиденциальности |

|

|

|

|

|

Обеспечение |

|

|

Постановка задачи |

|

|

|

||

|

|

целостности |

|

||

на защиту и контроль |

|

|

Обеспечение |

|

|

|

|

|

доступности |

|

|

|

|

|

|

||

|

|

|

|

|

|

Оказание помощи |

|

|

Кому, какая |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Контроль исполнения |

|

|

|

|

|

и оценка |

|

|

|

|

|

эффективности |

|

|

|

|

|

5