Материал: Проектирование локальной вычислительной сети организации

4. Анализ трафика, создание виртуальных

локальных компьютерных сетей

Основной целью проведение анализа трафика,

является выявление зон для создания виртуальной локальной компьютерной сети

(далее VLAN), что позволит увеличить административный контроль, уменьшить потребление

полосы пропускания, уменьшить количество широковещательного трафика в сети,

повысить безопасности и управляемость сети.- это виртуальная локальная

компьютерная сеть, представляет собой группу хостов с общим набором требований,

которые взаимодействуют так, как если бы они были подключены к

широковещательному домену, независимо от их физического местонахождения. VLAN

имеет те же свойства, что и физическая локальная сеть, но позволяет конечным

станциям группироваться вместе, даже если они не находятся в одной физической

сети. Такая реорганизация может быть сделана на основе программного обеспечения

вместо физического перемещения устройств.

Рисунок 7 - Схема объединения VLAN

Для обозначения членства в VLAN существуют следующие методы:

· По порту: порту коммутатора вручную назначается одна VLAN. VLAN, построенные на базе портов, имеют некоторые ограничения.

· По MAC-адресу: членство в VLANe основывается на MAC-адресе рабочей станции. В таком случае сетевой коммутатор имеет таблицу MAC-адресов всех устройств вместе с VLANами, к которым они принадлежат.

· По протоколу: данные 3-4 уровня в заголовке пакета используются, чтобы определить членство в VLANe. Основной недостаток этого метода в том, что он нарушает независимость уровней, поэтому, например, переход с IPv4 на IPv6 приведет к нарушению работоспособности сети.

· Метод аутентификации: устройства, могут быть автоматически перемещены в VLAN, основываясь на данных аутентификации пользователя или устройства при использовании протокола 802.1x.

Использование VLAN дает три основных преимущества. Это значительно более эффективное использование пропускной способности, чем в традиционных ЛВС, повышенный уровень защиты передаваемой информации от несанкционированного доступа и упрощение сетевого администрирования.

Так как при использовании VLAN вся сеть логически разбивается на широковещательные домены, информация передается членами VLAN только другим членам той же VLAN, а не всем компьютерам физической сети. Таким образом, широковещательный трафик ограничивается предопределенным доменом, а не передается всем станциям сети. Этим достигается оптимальное распределение пропускной способности сети между логическими группами компьютеров: рабочие станции и серверы из разных VLAN "не видят" друг друга и не мешают один одному.

Еще одно преимущество использования VLAN - это

упрощение сетевого администрирования. Особенно это касается таких задач, как

добавление к сети новых элементов, их перемещение и удаление. Например, при

переезде какого-либо пользователя VLAN в другое помещение, пусть даже

находящееся на другом этаже или в другом здании предприятия, сетевому

администратору нет необходимости перекоммутировать кабели. Ему нужно всего лишь

со своего рабочего места соответствующим образом настроить сетевое

оборудование. Кроме того, в некоторых реализациях VLAN контроль над

перемещениями членов VLAN может осуществляться автоматически, не требуя

вмешательства администратора. Операции по созданию новых логических групп

пользователей, добавлению новых членов в группы сетевой администратор также

может осуществлять по сети, не сходя со своего рабочего места. Все это

существенно экономит рабочее время администратора, которое может быть

использовано на решение других не менее важных задач.

.1 Способы организации VLAN

Ведущие производители коммутаторов уровня отдела и рабочей группы используют в своих устройствах, как правило, один из трех способов организации VLAN: на базе портов, МАС-адресов или протоколов третьего уровня. Каждый из этих способов соответствует одному из трех нижних уровней модели взаимодействия открытых систем OSI: физическому, канальному и сетевому соответственно. Существует четвертый способ организации VLAN - на основе правил. В настоящее время он используется редко, хотя обеспечивает большую гибкость при организации VLAN, и, возможно, будет широко использоваться в устройствах ближайшего будущего. Рассмотрим каждый из перечисленных выше способов организации VLAN, их достоинства и недостатки.на базе портов. Как следует из названия способа, VLAN организуются путем логического объединения выбранных физических портов коммутатора. Например, сетевой администратор может указать, что порты коммутатора с номерами 1, 2, 5 образуют VLAN1, а порты с номерами 3, 4, 6 образуют VLAN2 и т.д. К одному порту коммутатора может быть подключено несколько компьютеров. Все они будут принадлежать к одной VLAN - к той, к которой приписан обслуживающий их порт коммутатора. Такая жесткая привязка членства в VLAN является недостатком способа организации виртуальных сетей на базе портов.на базе МАС-адресов. Этот способ позволяет строить VLAN, основываясь на уникальном шестнадцатеричном адресе канального уровня, который имеет каждый сетевой адаптер сервера или рабочей станции сети. Это более гибкий способ организации VLAN по сравнению с предыдущим, так как к одному порту коммутатора могут быть подключены устройства, принадлежащие к разным VLAN. Кроме того, перемещения компьютеров с одного порта коммутатора на другой отслеживаются коммутатором автоматически и позволяют сохранить принадлежность переместившегося компьютера к определенной VLAN без вмешательства сетевого администратора. Действует это следующим образом: коммутатор поддерживает таблицу соответствия МАС-адресов компьютеров виртуальным сетям. Как только компьютер переключается на другой порт коммутатора, сравнивая поле МАС-адреса отправителя в заголовке первого переданного после перемещения компьютером кадра с данными своей таблицы, коммутатор делает правильный вывод о принадлежности переместившегося компьютера к VLAN. Недостатком данного способа организации VLAN является изначальная трудоемкость конфигурирования VLAN, при которой могут возникнуть ошибки. Не смотря на то, что таблица МАС-адресов коммутаторами строится автоматически, сетевому администратору нужно всю ее просмотреть и определить, что данный шестнадцатеричный адрес МАС соответствует такой-то рабочей станции, после чего приписать его к соответствующей виртуальной сети. Последующая реконфигурация VLAN на базе МАС-адресов потребует значительно меньше усилий, чем в случае VLAN на базе портов.на базе протоколов третьего уровня. Данный способ редко используется в коммутаторах уровня отдела и рабочей группы. Он характерен для магистральных маршрутизирующих коммутаторов, имеющих встроенные средства маршрутизации основных протоколов ЛВС - IP, IPX и AppleTalk. Согласно этому способу, группа портов коммутатора, принадлежащих к определенной VLAN, ассоциируется с определенной подсетью IP или сетью IPX. Гибкость здесь обеспечивается тем, что перемещения пользователя на другой порт, принадлежащий той же VLAN, отслеживается коммутатором и не требует его переконфигурации. Преимуществом данного способа является также простота конфигурации VLAN, которая может осуществляться автоматически, поскольку коммутатор анализирует сетевые адреса компьютеров, соотносимых с каждой VLAN. К тому же, как уже упоминалось, поддерживающие способ организации VLAN на базе протоколов третьего уровня устройства имеют встроенные средства маршрутизации, что обеспечивает возможность взаимодействия между различными VLAN без использования дополнительных средств. Недостатком является высокая цена коммутаторов, в которых он реализован.на основе правил. Предполагает, наличие у коммутатора способности подробно анализировать заранее определенные поля, и отдельные биты проходящих через него пакетов как механизмы построения VLAN.

Этот способ обеспечивает практически неограниченные возможности создания виртуальных сетей на основе множества критериев. Например, даже по принципу включения в VLAN всех пользователей, в чьи компьютеры установлены сетевые адаптеры указанного производителя.

Несмотря на огромную гибкость, процесс конфигурации VLAN на основе правил очень трудоемок. К тому же наличие сложных правил может отрицательно сказаться на пропускной способности коммутатора, поскольку значительная часть его вычислительной мощности будет тратиться на анализ пакетов.

Также устройства могут быть автоматически

перемещены в VLAN, основываясь на данных аутентификации пользователя или

устройства при использовании протокола 802.1x.

4.2 Построение распределенных VLAN

Современные ЛВС нередко содержат более одного

коммутатора. Принадлежащие к одной VLAN компьютеры могут быть подключены к

разным коммутаторам. Таким образом, чтобы правильно направлять трафик, должен

существовать механизм, позволяющий коммутаторам обмениваться информацией о

принадлежности подключенных к ним устройств к VLAN. Раньше каждый производитель

в своих устройствах реализовывал фирменные механизмы обмена такой информацией.

Например, у 3Com эта технология носила название VLT (Virtual LAN Trunk), у

CiscoSystems - ISL (Inter-SwitchLink). Поэтому для построения распределенных

VLAN необходимо было использовать устройства от одного производителя. Ситуация

коренным образом улучшилась, когда был принят стандарт на построение

тегированных VLAN - IEEE 802.1Q, который сейчас и используется в VLAN. Помимо

всего прочего, он регламентирует и механизм обмена информацией о VLAN между

коммутаторами. Этот механизм позволяет дополнять передаваемые между

коммутаторами кадры полями, указывающими на принадлежность к той или иной VLAN.

На сегодняшний день все ведущие производители коммутаторов ЛВС поддерживают в

своих устройствах стандарт 802.1Q. Следовательно, сегодня уже можно строить

виртуальные сети, используя коммутаторы от разных производителей. Хотя, как вы

увидите позже, даже работая в соответствии с 802.1Q, коммутаторы разных

производителей предоставляют далеко не одинаковые возможности по организации

VLAN.

.3 Организация взаимодействия между VLAN

Находящиеся в разных VLAN компьютеры не могут

непосредственно взаимодействовать друг с другом. Для организации такого

взаимодействия необходимо использовать маршрутизатор. Раньше для этого

использовались обычные маршрутизаторы. Причем требовалось, чтобы маршрутизатор

имел столько физических сетевых интерфейсов, сколько имеется VLAN. Помимо

этого, на коммутаторах приходилось выделять по одному порту из каждой VLAN для

подключения маршрутизатора. Учитывая дороговизну портов маршрутизатора,

стоимость такого решения была очень высокой. Кроме того, обычный маршрутизатор

вносил существенную задержку в передачу данных между VLAN. Сегодня для передачи

данных между VLAN используют маршрутизирующие коммутаторы, которые имеют

невысокую цену за порт и осуществляют аппаратную маршрутизацию трафика со

скоростью работы канала связи. Маршрутизирующие коммутаторы также соответствуют

стандарту IEEE 802.1Q, и для организации взаимодействия между распределенными

VLAN им необходимо использовать всего по одному порту для подключения каждого

из коммутаторов рабочих групп, осуществляющих подключение к сети устройств,

соответствующих разным VLAN. Иными словами, через один порт современного

маршрутизирующего коммутатора может происходить обмен информацией между

устройствами из разных VLAN.

.4 Использование общих сетевых ресурсов разных

VLAN

Существует возможность организации доступа к общим сетевым ресурсам (сетевым серверам, принтерам и т.д.) компьютерам, относящимся к разным VLAN. Преимущества такой возможности очевидны. Во-первых, нет необходимости приобретать маршрутизатор или маршрутизирующий коммутатор, если не требуется организовать прямой обмен данными между компьютерами из разных VLAN. Обеспечить взаимодействие между компьютерами разных VLAN можно через сетевой сервер, доступ к которому имеют все или несколько VLAN. Во-вторых, сохраняя все преимущества использования VLAN, можно не приобретать серверы для каждой VLAN в отдельности, а использовать общие.

Самый простой способ дать доступ к одному серверу пользователям из разных VLAN - это установить в сервер несколько сетевых адаптеров и подключить каждый из этих адаптеров к портам коммутатора, принадлежащим разным VLAN. Однако такой подход имеет ограничение по количеству VLAN (в сервер нельзя установить много сетевых адаптеров), предъявляет строгие требования к компонентам сервера (драйверы сетевых адаптеров требуют увеличения количества ОЗУ, создается большая нагрузка на ЦПУ и шину ввода-вывода сервера и т.д.) и не способствует экономии денежных средств (использование нескольких сетевых адаптеров и дополнительных портов коммутатора).

С появлением стандарта IEEE 802.1Q стало возможным через один порт коммутатора передавать информацию, относящуюся ко всем или нескольким VLAN. Как уже упоминалось выше, для этого в передаваемый по сети кадр коммутатор (или другое устройство, поддерживающее 802.1Q) добавляет поле, однозначно определяющее принадлежность кадра к определенной VLAN. К такому порту как раз можно подключить всего одной линией связи общий для всех VLAN сервер. Единственное условие при этом - сетевой адаптер сервера должен поддерживать стандарт 802.1Q, чтобы сервер мог знать, из какой VLAN пришел запрос и, соответственно, куда направить ответ. Так реализуется разделение сервера между VLAN в управляемых коммутаторах уровня отдела и рабочей группы у 3Com, Hewlett-Packard и CiscoSystems.

Входе анализа трафика, было выявлено, что рабочие станции комнат под номерами 101,107,111,112,120 чаще остальных обращаются к серверу баз данных (БД), в связи с чем было принято решение объединить их в виртуальную локальную компьютерную сеть.

Далее таким же методом была выявлена необходимость в создании еще 4 виртуальных локальных компьютерных сетей, что обеспечит более рациональное распределения трафика и повысит безопасность передаваемой информации.

В таблице 1 описана организация сегментов VLAN,

исходя из места положения.

Таблица 1. Состав виртуальных локальных компьютерных сетей.

|

№VLAN |

№ Комнат входящих в состав |

|

1 |

101,107,111,112,220. |

|

2 |

102,108,113,217,223. |

|

3 |

105,214,216,227,229,230. |

|

4 |

103,218,221,225,226,228. |

|

5 |

104,110,215,224,222,219. |

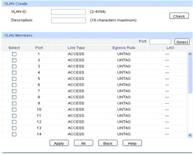

.5 Настройка VLAN

Для создания VLAN на управляемом коммутаторе

TP-LINKTL-SG2452 необходимо, выбрать в меню VLAN → 802.1Q VLAN →

VLAN Config после откроется таблица имеющихся VLAN (см. рисунок 8).

Рисунок 8 - Список ранее созданных VLAN

В данном окне нажмите кнопку →Create,

откроется окно создания (см. рисунок 9).

Рисунок 9 - Окно создания VLAN

В данном окне необходимо ввести идентификационный номер VLAN, дать описание сети. При нажатии на кнопку "Check" происходит проверка идентификатора VLAN. Ниже в таблице, необходимо выбрать какие порты будут объединены во VLAN, так же есть возможность установить различные правила для пользователей портов.

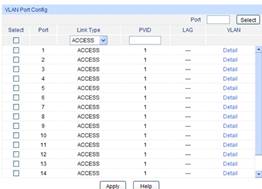

Далее необходимо должным образом настроить

порты, для этого заходим вменю VLAN → 802.1Q VLAN → PortConfig,

откроется окно конфигурирования портов (см. рисунок 10).

Рисунок 10 - Окно конфигурации портов

коммутатора

Если все было выполнено правильно после

выполнения настройки портов будет успешно создана виртуальная локальная

компьютерная сеть.

5. Описание и конфигурации сетевого оборудования

Сетевое оборудование - устройства, необходимые для работы компьютерной сети, например: маршрутизатор, коммутатор, концентратор, патч-панель и др. Можно выделить активное и пассивное сетевое оборудование.

Под активным сетевым оборудованием подразумевается оборудование, за которым следует некоторая "интеллектуальная" особенность. То есть маршрутизатор, коммутатор, гибкий мультиплексор и т.д. являются активным сетевым оборудованием. Напротив - повторитель и концентратор не являются активным сетевым оборудованием, так как просто повторяют электрический сигнал для увеличения расстояния соединения или топологического разветвления и ничего "интеллектуального" собой не представляют. Но управляемые хабы относятся к активному сетевому оборудованию, так как могут быть наделены некой "интеллектуальной особенностью"

Под пассивным сетевым оборудованием подразумевается оборудование, не наделенное "интеллектуальными" особенностями. Например, кабельная система: кабель (коаксиальный или витая пара), вилка/розетка (RG58, RJ45, RJ11, GG45), патч-панель и т.д. Также, к пассивному оборудованию можно отнести монтажные шкафы и стойки, телекоммуникационные шкафы. Монтажные шкафы разделяют на типовые, специализированные и антивандальные. По типу монтажа: настенные, напольные и другие.

Коммутатор - устройство, предназначенное для соединения нескольких узлов компьютерной сети в пределах одного сегмента. В отличие от концентратора, который распространяет трафик от одного подключенного устройства ко всем остальным, коммутатор передает данные только непосредственно получателю. Это повышает производительность и безопасность сети, избавляя остальные сегменты сети от необходимости обрабатывать данные, которые им не предназначались.