Материал: Лекция 9

Принциповим моментом у системі ЕЦП є неможливість підробки ЕЦП користувача без знання його таємного ключа.

Як документ, що підписується ЕЦП, може бути використаний будь-який файл. Підписаний файл створюється з вихідного файлу шляхом додавання до нього однієї або більше електронних підписів.

Кожен підпис містить таку інформацію: дату підпису; строк закінчення дії ключа даного підпису; інформацію про особу, що підписала файл (П. І. П/б, посада, коротка назва фірми); ідентифікатор, що підписав (ім’я відкритого ключа); цифровий підпис.

До цифрового підпису ставляться такі вимоги:

-

підпис повинен бути двійковим кодом, який залежить від повідомлення, що підписується;

-

підпис повинен використовувати якусь інформацію, унікальну для відправника, щоб запобігти фальсифікації й відмову від авторства;

-

простота виконання цифрового підпису;

-

цифровий підпис повинен досить легко розпізнаватися та перевірятися;

-

з погляду обчислень нереально фальсифікувати цифровий підпис ні за допомогою наявного повідомлення, ні за допомогою створення фальшивого цифрового підпису для наявного повідомлення;

-

екземпляр цифрового підпису зручно зберігати на запам’ятовувальному пристрої.

Алгоритм цифрового підпису

1 Вибираються три числа, які можуть бути відомими групі користувачів:

q – просте число довжиною в 160 бітів ;

p

– просте число довгої між 512 й 1024 бітами,

(тобто 512

L

1024, 2L-1<p<2L),

таке, що q ділить (p-1),

тобто

![]() ;

;

g –

число вигляду

![]() ,

де h

– будь-яке ціле число таке, що 1<h<(p-1)

і

,

де h

– будь-яке ціле число таке, що 1<h<(p-1)

і

![]() >1.

>1.

2 Маючи числа q, p, g, кожен законний учасник вибирає особистий ключ X і генерує відкритий ключ Y :

X – випадкове число, таке що 0<X<q;

Y=g mod p.

3 Створюється цифровий підпис (r, s), де

![]()

де k – випадкове або псевдовипадкове число, 0<k<q.

4 У пункті

призначення адресат одержує повідомлення

![]() й виконує верифікацію.

й виконує верифікацію.

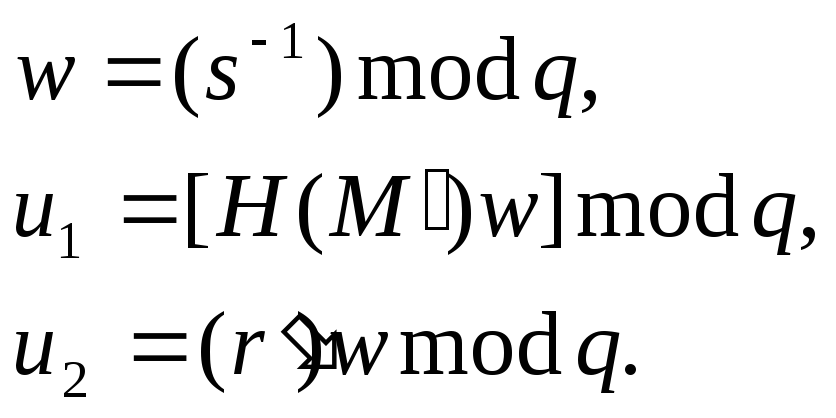

4.1 Генерує величину

![]()

де

4.2

Перевіряє

![]()

Контрольні питання

-

Дайте визначення поняттям “ідентифікація”, “аутентифікація”, “авторизація”.

-

У чому полягає різниця понять “аутентифікація” та “ідентифікація”?

-

Назвіть існуючі типи порушень захисту.

-

Назвіть функції, які породжують аутентифікатор.

-

З якою метою використовують код розпізнавання помилок?

-

У чому полягає недолік використання зовнішнього коду розпізнавання помилок?

-

Дайте визначення поняття “код автентичності повідомлення”.

-

Назвіть як і у яких випадках використовується код автентичності повідомлення.

-

Назвіть способи використання дайджесту повідомлення для його аутентифікації.

-

Назвіть вимоги, що ставляться до функції хешування.

-

Назвіть варіанти застосування пароля для аутентифікації користувача.

-

У чому полягає мета аутентифікації електронних документів?

-

Назвіть види можливих злочинних дій, що застосовуються відносно електронних документів.

-

Назвіть основні переваги ЕЦП.

-

Поясніть схему реалізації ЕЦП.

Задачі

-

Реалізуйте алгоритм функції хешування, що пов’язує всі блоки операцією XOR.

-

Реалізуйте алгоритм цифрового підпису, що запропоновано у розділі 7.5.

-

Реалізуйте алгоритм цифрового підпису в основі якого лежить алгоритм RSA.

-

Реалізуйте алгоритм цифрового підпису в основі якого лежить алгоритм Ель Гамаля.

Список літератури

-

Усатенко Т.М. Криптологія: Навчальний посібник. – Суми: Вид-во СумДУ, 2008. – 164 с.

-

Шнайдер Брюс. Прикладная криптология. Протоколы, алгоритмы, исходные тексты на языке Си. – М.: Издательство ТРИУМФ, 2002

-

Столлингс Вильям. Криптография и защита сетей: принципы и практика /Пер. с англ – М.: Издательский дом «Вильямс», 2001.

-

Иванов М.А. Криптографические методы защиты информации в компьютерных системах и сетях. – М.: КУДИЦ-ОБРАЗ, 2001.

-

Брассар Ж. Современная криптология / Пер с англ. – М.: Полимед, 1999.

-

Жельников В. Криптография от папируса до компьютера. –М.: ABF, 1996.

-

Введение в криптографию /Под общей ред. В.В. Ященко. – СПб.: Питер, 2001.