Материал: ЛБ-05

Міністерство освіти і науки України

Харківський національний університет радіоелектроніки

Кафедра ІКІ

Звіт з лабораторної роботи №5

З дисципліни: «Безпека інформації в інформаційно-комунікаційних системах»

На тему: «Принципи роботи з VPN»

Харків 2019

Мета роботи: Ознайомитись з принципом роботи VPN на різних операційних системах та налаштувати його на певній системі. Розглянути питання підключення ПК через мережевий шлюз який виконує роль VPN серверу. Отримати знання з приводу різновидівVPN.

План роботи

Різновиди VPN.

Особливості TOR та Proxy.

Підключення ПК через мережевий шлюз який виконує роль VPN серверу.

Вибір обладнання та програмного забезпечення.

Основні сертифікати безпеки.

Порти для PPTP, L2TP, SSTP.

Особливості протоколу L2TP/IPsec.

Особливості налаштування VPN та Open VPN під Windows та Linux/Ubuntu.

Хід роботи

1.Різновиди vpn

PPTP - це найпоширеніший протокол тунелювання точка-точка. PPTP створює тунель і захоплює дані. PPTP дозволяють підключитися до мережі VPN через існуюче інтернет-підключення. Цей тип VPN прекрасно підходить як для бізнесу, так і для домашнього використання. Для доступу до мережі використовується пароль.

IPsec - це протокол, який використовується забезпечення безпеки в мережі. IPsec встановлює тунель до віддаленого вузла. Кожна сесія перевіряється, пакети даних шифруються. IPsec забезпечує високий рівень безпеки з'єднання. Буває 2 режими: Транспортний і тунельний. Обидва служать для захисту передачі даних між різними мережами. У транспортному режимі шифрується повідомлення в пакеті даних.

SSL - це протокол захищених сокетів, TLS - безпека на транспортному рівні. Вони працюють як один протокол. Обидва використовуються для створення VPN. У цьому підключенні веб-браузер працює як клієнт, користувач отримує доступ до спеціальних додатків замість всієї мережі. SSL і TSL використовуються в онлайн-продажах. SSL і TSL надають захищену сесію від браузера до сервера з додатком.

Hybrid VPN - Гібридна мережа VPN поєднує в собі MPLS і IPSec. Обидва типи використовуються окремо на різних вузлах. Однак, іноді вузол допускає одночасне підключення обох типів протоколів. Це робиться з метою підвищити надійність MPLS за допомогою IPSec.

2 Особливості tor та proxy

TOR працює, створюючи повністю зашифровану сіткову мережу користувачів, які по суті діляться своїй пропускною здатністю та IP-адресою один з одним і надають місцеву обчислювальну потужність, щоб забезпечити шифрування всієї мережі. Ви можете використовувати протокол Tor для шифрування та анонімності всього трафіку, встановивши локальний клієнт Tor або просто переглядаючи веб-переглядач за допомогою програмного забезпечення браузера Tor.

Плюси:

Багатошарове шифрування

Доступ до сайтів Tor

Безкоштовний

Мінуси:

Повiльна швидкiсть передачi даних

Через те, що Tor використовують злочинцi, його застосування може викликати запитання у правоохоронних органiв

Багато вихiдних вузлiв прослуховують трафiк

Proxy – віртуальна труба для інтернет-трафіку на шляху для цільового серверу, найбільш використовуючим є веб-проксі і все, що він може зробити, це переадресовувати веб-трафік (HTTP і HTTPS) від клієнта (вашого браузера) до хоста (сервер, на якому розміщується веб-сайт, до якого ви хочете отримати доступ), ефективно приховуючти ваш IP в якості джерела веб-трафіку.

Плюси:

HTTP сервери більш швидкі ніж VPN або SOCKS-проксі-сервери

Багато безкоштовних проксі є простим рiшенням для змiни IP та доступа до заблокованих ресурсiв

Мінуси

Трафiк не шифрується

Обмежений лише для веб-трафіку

Безкоштовні сервери небезпечнi для передачi важливої iнформацiї

3 Підключення пк через мережевий шлюз який виконує роль vpn серверу

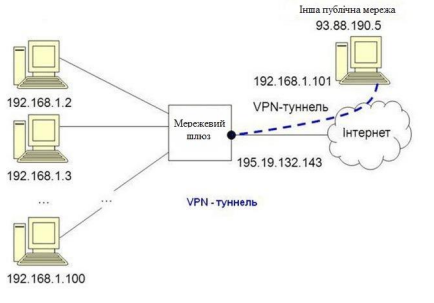

На рисунку 3.1 представлено використання vpn мереж. Тут, комп`ютери з ip 192.168.1.1-100 підключаються через мережевий шлюз, який також виконує функцію VPN-сервера. Попередньо на сервері і маршрутизаторi повинні бути прописані правила для з`єднань по захищеному каналу. Коли відбувається підключення через vpn, в заголовку повідомлення передається інформація про ip-адресу VPN-сервера і віддаленому маршруті. Інкапсульовані дані, що проходять по загальній або публічної мережі, неможливо перехопити, оскільки вся інформація зашифрована. Етап VPN шифрування реалізується на стороні відправника, а розшифровуються дані у одержувача по заголовку повідомлення (при наявності загального ключа шифрування).

Рисунок 3.1

4 Основні сертифікати безпеки

CISA / CISM

CISA і CISM- це дві основні акредитації, що видаються асоціацією ISACA (Information Systems Audit and Control Association) - міжнародної асоціації, яка займається сертифікацією і методологією з 1967 року і налічує в своїх рядах понад 95 000 членів.

CISM (Certified Information Systems Manager) з'явилася пізніше, ніж CISA, і пропонує акредитацію в знанні і досвіді управління IT-безпекою.

CISM пропонує основні стандарти компетенції і професійного розвитку, якими повинен володіти директор по IT-безпеки, щоб розробити і керувати програмою IT-безпеки.

COBIT

COBIT 5 (остання протестована версія) визначається як відправна точка, яка використовується урядовими установами і підприємствами для IT-управління. Управляється асоціацією ISACA спільно з IT Governance Institute.

COBIT розроблений таким чином, щоб адаптуватися для підприємств будь-якого розміру з різними бізнес-моделями і корпоративною культурою. Його стандарти застосовуються в таких сферах, як інформаційна безпека, управління ризиками або прийняття рішень щодо хмарних обчислень.

ITIL

ITIL (IT Infrastructure Library) можна описати як приклад належної практики і рекомендацій для адміністрування IT-сервісами з фокусом на адмініструванні процесами. Управляє цим сертифікатом OGC (Office of Government Commerce) у Великобританії.

У той час як COBITS працює в питаннях управління та стандартизації підприємства, ITIL сконцентрований на процесах, ITIL

ITIL (IT Infrastructure Library) можна описати як приклад належної практики і рекомендацій для адміністрування IT-сервісами з фокусом на адмініструванні процесами. Управляє цим сертифікатом OGC (Office of Government Commerce) у Великобританії.

У той час як COBITS працює в питаннях управління та стандартизації підприємства, ITIL сконцентрований на процесах.

ISO / IEC 27000

Стандарт, опублікований міжнародною організацією по сертифікації ISO та Міжнародної електротехнічної комісією IEC, виступає в якості відправної точки для групи стандартів, що забезпечують основи управління IT-безпекою, які можуть використовуватися будь-яким типом організацій (некомерційні, державні, приватні, великі чи маленькі).

5 Порти для pptp, l2tp, sstp

PPTP - це протокол, розроблений Microsoft для організації VPN через мережі комутованого доступу. PPTP є стандартним протоколом для побудови VPN вже протягом багатьох років. Це тільки VPN-протокол і він спирається на різні методи аутентифікації для забезпечення безпеки. Доступний як стандартний протокол майже у всіх операційних системах і пристроях, що підтримують VPN, що дозволяє використовувати його без необхідності установки додаткового програмного забезпечення.

L2TP / IPsec вмонтований в усі сучасні операційні системи та VPN-сумісні пристрої, і так само легко може бути налаштований як і PPTP (зазвичай використовується той же клієнт). Проблеми можуть виникнути в тому, що L2TP використовує UDP-порт 500, який може бути заблокований файрволом, якщо ви перебуваєте за NAT. Тому може знадобитися додаткова настройка роутера (переадресація портів).

SSTP - був представлений Microsoft в Windows Vista, і хоча він тепер доступний на рiзнi ОС, він як і раніше використовується в значній мірі тільки Windows-системами. SSTP використовує SSL v1.3 і, отже, пропонує аналогічні переваги, що і OpenVPN, а так як він інтегрований в Windows, він простіше у використанні і більш стабільний, ніж OpenVPN.

6 Особливості протоколу l2tp/iPsec

Протокол IPsec на даний момент не має ніяких вразливостей і вважається дуже безпечним при використанні таких алгоритмів шифрування, як AES. Однак, оскільки він інкапсулює дані двічі, це не так ефективно і тому працює трохи повільніше.

Плюси:

Безпечний

Легко налаштовувати

Доступний в сучасних операційних системах

Мінуси:

Працює повільніше, ніж OpenVPN

Може знадобитися додаткова настройка роутера

7 Особливості налаштування vpn та Open vpn під Windows та Linux/Ubuntu

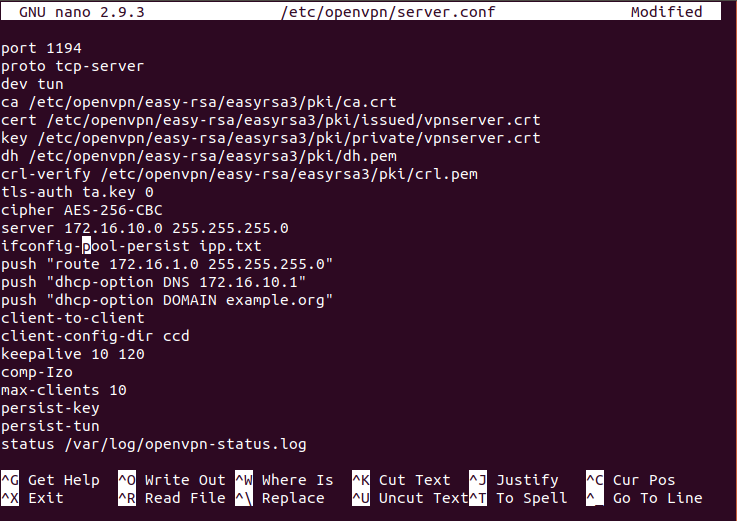

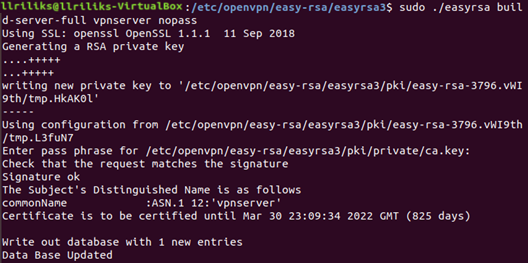

Рисунок 7.1 – Налаштування OpenVPN сервера

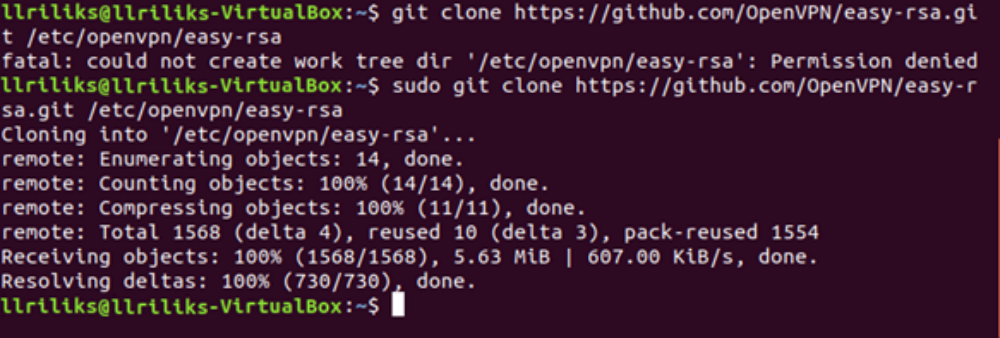

Рисунок 7.2 - клонування репозиторію з GIT

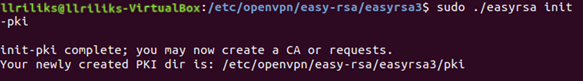

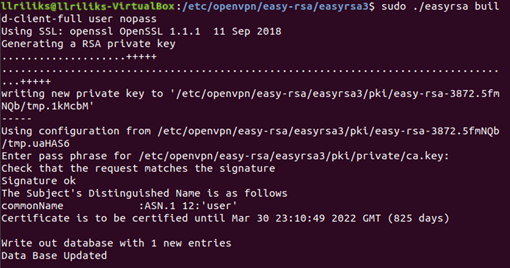

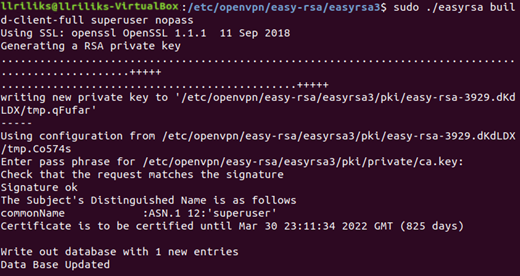

Рисунок 7.3 - Налаштування засвідчуваного центру

Рисунок 7.4 - Налаштування засвідчуваного центру

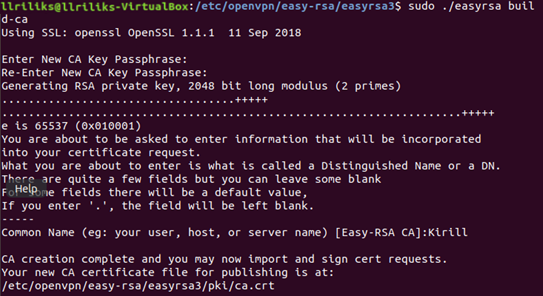

Рисунок 7.5 - Налаштування засвідчуваного центру

Рисунок 7.6 - Налаштування засвідчуваного центру

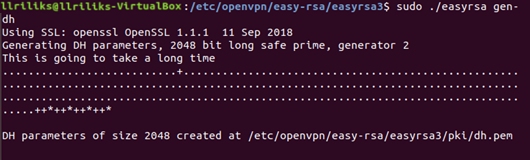

Рисунок 7.7 - Налаштування засвідчуваного центру

Рисунок 7.8 - Налаштування засвідчуваного центру

![]()

Рисунок 7.9 – Запуск VPN сервера

![]()

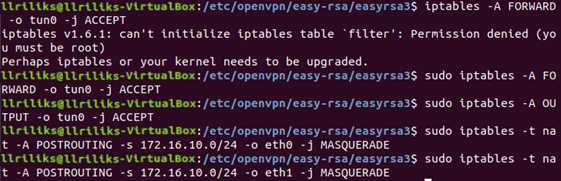

Рисунок 7.10 - Налаштування маршрутизацiї і локальну мережу користувачів