Материал: ЛБ-01_2

Міністерство освіти і науки України

Харківський національний університет радіоелектроніки

Факультет Інфокомунікацій .

(повна назва)

Кафедра Інфокомунікаційної інженерії імені В.В. Поповського .

(повна назва)

ЗВІТ

з лабораторної роботи №1

з дисципліни

Менеджмент інформаційної безпеки

Тема заняття: Дослідження методики оцінки ризиків інформаційної безпеки компанії Digital Security. Модель аналізу загроз та вразливостей.

2020 р.

МЕТА РОБОТИ

Метою роботи є дослідження методики аналізу загроз і вразливостей компанії Digital Security для оцінки ризиків інформаційної безпеки організації.

ХІД ВИКОНАННЯ

Завдання 1. Вихідні дані для розрахунку в описовому вигляді.

Бізнес-процес даної організації - надання платних медичних послуг. Організація гарантує нерозголошення інформації про своїх клієнтів.

Розміщення організації.

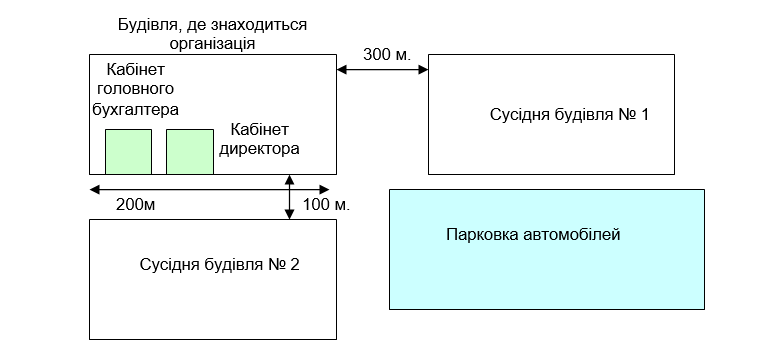

Організація знаходиться в орендованих приміщеннях в семиповерховій будівлі рис.1. Орендуються весь 3 поверх. На видаленні від будівлі організації знаходяться два інших будівлі відповідно до схеми (рис.1). Сусідня будівля № 1 - житловий будинок. Сусідня будівля № 2 - будівля державного проектного інституту. Будівля, де знаходиться організація, обладнана пожежною сигналізацією. Всі приміщення організації підключені до централізованого опалення. Електроживлення всіх приміщень організації здійснюється через електрощитову, що знаходиться на 1 поверсі будівлі.

Рисунок 1 – Розміщення організації

Порядок доступу до приміщень організації.

Контрольованої зоною в організації є всі приміщення і коридор 3 поверху. На вході в організацію здійснюється пропускний режим без використання технічних засобів. Перевірка відвідувачів і їх особистих речей не здійснюється. Кожен клієнт отримує індивідуальний пропуск, запис клієнтів на прийом здійснюється завчасно. Кожен новий відвідувач супроводжується співробітником охорони до директора організації і надалі реєструється в журналі обліку клієнтів. Контроль доступу до кабінетів директора, головного бухгалтера та інші службові приміщення організації спеціально виділеними технічними засобами або людьми не здійснюється. Після закінчення робочого дня вхід в організацію закривається і здається під охорону. Вхідні двері обладнана сигналізацією.

Інформаційна система організації.

Організація є невеликої за чисельністю. У штат організації входять директор, головний бухгалтер, 7 медичних працівників, прибиральниця, 2 охоронця, які чергують позмінно. Своєю локальної мережі в даній організації немає. ПЕОМ директора підключена через локальну мережу провайдера до Інтернет. ПЕОМ головного бухгалтера до мережі не підключена.

Стан інформаційної безпеки організації.

Організація надає медичні послуги VIP-клієнтам. На думку керівництва цієї організації критичним для бізнес-процесу є порушення конфіденційності щодо клієнтів організації і порушення цілісності інформації по 1) Фінансовим електронним документам, 2) Електронної базі даних по клієнтах.

Можливі збитки від порушення конфіденційності інформації про клієнтів керівництво організації оцінює в 700 000 грн.

Можливі збитки від порушення цілісності інформації за фінансовими документами керівництво організації оцінює в 150 000 грн.

Можливі збитки від порушення цілісності інформації по електронній базі клієнтів керівництво організації оцінює в 250 000 грн.

Інформація про клієнтів:

1. В електронному вигляді знаходиться в ПЕОМ директора і ПЕОМ головного бухгалтера.

2. Озвучується - в кабінеті директора (наприклад, під час заповнення бази даних).

Інформація щодо фінансової діяльності організації:

1. В електронному вигляді знаходиться в ПЕОМ головного бухгалтера.

2. Озвучується - в кабінеті головного бухгалтера і директора.

Електронна база даних про клієнтів:

1. В електронному вигляді знаходиться в ПЕОМ директора.

Для захисту інформаційних ресурсів організації використовується антивірусне ПЗ, остання дата оновлення баз – 1 квітня 2020 року. Інші засоби захисту (програмні, організаційні, технічні) не використовуються.

На думку керівництва організації порушниками ІБ можуть бути:

1. Окремі злочинні елементи з метою отримання конфіденційної інформації про клієнтів компанії для подальшого їх шантажу або інших протиправних дій.

2. Конкуруючі організації з метою прибрати цю організацію з ринку послуг.

У табл. 1 наведено модель зовнішнього порушника для даної організації.

Таблиця 1 – Модель зовнішнього порушника

№ з/п |

Тип порушника |

Ймовірність наявності даного типа порушника для організації |

Потенціал порушника |

Мотивація порушника |

Узагальнені можливості порушника

|

1 |

Спеціальні служби іноземних держав

|

Низька |

Високий |

Завдання збитків державі, медичній сфері через отримання інформації про стан здоров’я VIP-персон з подальшим використанням для інформаційної агресії проти держави. |

Можливість самостійно створювати методи нападу, готувати та проводити атаки в контрольованій зоні з фізичним доступом до обладнання Можливість залучення професіоналів із досвідом розробки та аналізу інтегрованих систем захисту інформації (включаючи фахівців у галузі аналізу лінійних сигналів передачі та компрометації електромагнітних випромінювань та індукцій) Можливість залучення фахівців з досвідом розробки та аналізу інтегрованих систем захисту інформації (включаючи фахівців у галузі використання незадокументованих можливостей прикладного програмного забезпечення для здійснення атак); Можливість залучення фахівців із досвідом розробки та аналізу інтегрованих систем захисту інформації (включаючи фахівців у галузі використання незадокументованих можливостей апаратних та програмних компонентів для функціонування систем захисту для здійснення атак);

|

Продовження таблиці 1.

2 |

Терористичні, екстремістські угруповання |

Низька |

середній |

Завдання збитків державі, окремим його сферам діяльності або секторам економіки. Вчинення терористичних актів. Ідеологічні або політичні мотиви. |

Можливість самостійно здійснювати створення методів атаки, підготовку та проведення атак поза контрольованою зоною та у контрольованій зоні, але без фізичного доступу до обладнання. Можливість залучення професіоналів із досвідом розробки та аналізу інтегрованих систем захисту інформації (включаючи фахівців у галузі аналізу лінійних сигналів передачі та компрометації електромагнітних випромінювань та індукцій)

|

3 |

Злочинні групи (кримінальні структури) |

Висока |

низький |

Отримання інформації про стан здоров’я VIP-персон з подальшим використанням для злочинних дій (шантаж, дискредитація тощо), рейдерський захват приміщення |

Здатність самостійно здійснювати створення методів нападу, підготовку та проведення атак лише за межами контрольованої зони (віддалені атаки через мережу з використанням доступних шкідливих програмних продуктів або злочинних сервісів), соціальна інженерія (шантаж, запугування).

|

Продовження таблиці 1.

4 |

Конкуруючі організації |

Висока |

середній |

Дискредитація медичної установи, Отримання інформації про стан здоров’я VIP-персон з подальшим використанням для переманювання |

Можливість самостійно здійснювати створення методів атаки, підготовку та проведення атак поза контрольованою зоною та у контрольованій зоні, але без фізичного доступу до обладнання. Можливість залучення професіоналів із досвідом розробки та аналізу інтегрованих систем захисту інформації (включаючи фахівців у галузі аналізу лінійних сигналів передачі та компрометації електромагнітних випромінювань та індукцій)

|

5 |

Розробники, виробники, постачальники програмних, технічних та програмно-технічних засобів |

Висока |

середній |

Заподіяння майнової шкоди шляхом обману або зловживання довірою. Ненавмисні, необережні або некваліфіковані дії |

Здатність впровадження додаткових функціональних можливостей в програмне забезпечення або програмно-технічні засоби на етапі розробки. |

6 |

Клієнти |

висока |

низький |

Дискредитація медичної установи внаслідок внутрішніх або зовнішніх мотивів. Отримання конфіденційної інформації для подальшого продажу. |

Можливість самостійно здійснювати створення методів атаки, підготовку та проведення атак поза контрольованою зоною та у контрольованій зоні, але без фізичного доступу до обладнання |

Продовження таблиці 1.

7 |

Колишні працівники |

середня |

середній |

Дискредитація медичної установи внаслідок внутрішніх або зовнішніх мотивів. Отримання конфіденційної інформації для подальшого продажу. |

Знають інформаційну структуру та порядок захисту інформаційних ресурсів в організації. Здатність самостійно здійснювати створення методів нападу, підготовку та проведення атак лише за межами контрольованої зони (віддалені атаки через мережу з використанням доступних шкідливих програмних продуктів або злочинних сервісів)

|

8 |

Зовнішні суб'єкти (фізичні особи) |

Висока |

низький |

Ідеологічні або політичні мотиви. Заподіяння майнової шкоди шляхом шахрайства або іншим злочинним шляхом. Цікавість або бажання самореалізації (підтвердження статусу). Виявлення вразливостей з метою їх подальшого продажу і отримання фінансової вигоди |

Мають можливість отримати інформацію про уразливість інформаційної системи, яка опублікована в загальнодоступних джерелах. Здатність самостійно здійснювати створення методів нападу, підготовку та проведення атак лише за межами контрольованої зони (віддалені атаки через мережу з використанням доступних шкідливих програмних продуктів або злочинних сервісів)

|

Продовження таблиці 1.

9 |

Розробники програмного та технічного захисту |

Середня |

Високий |

Бажання нашкодити існуючій інфраструктурі ІБ з метою розповсюдження власних розробок захисту ІБ підприємства |

Знають інформаційну структуру та порядок захисту інформаційних ресурсів загалом. Мають можливість отримати інформацію про уразливість інформаційної системи, яка опублікована в загальнодоступних джерелах. Здатність самостійно здійснювати створення методів нападу, підготовку та проведення атак лише за межами контрольованої зони (віддалені атаки через мережу з використанням шкідливих програмних продуктів)

|

10 |

Колишні клієнти |

Висока |

Середній |

Бажання нашкодити репутації медичної установи через конфлікти, що мали місце під час обслуговування даного клієнта |

Мають можливість отримати інформацію про уразливість інформаційної системи, яка опублікована в загальнодоступних джерелах. Можливість самостійно здійснювати створення методів атаки, підготовку та проведення атак поза контрольованою зоною. Можуть використовувати сторонні висококваліфаковані організації для досягнення цілей. |

У табл. 2 наведено модель внутрішнього порушника.

№ з/п |

Посади, працівники яких можуть бути потенційними порушниками |

Можливість порушення |

Потенціал порушника |

Тип (Мотивація) порушника |

Узагальнені можливості порушника

|

1. |

Директор |

низька |

високий |

Халатний |

Повний доступ до інформаційної системи |

2. |

Головний бухгалтер |

середня |

високий |

Халатний Маніпульований Ображений

|

Повний доступ до фінансових документів. Доступ до кабінету головного бухгалтера постійно в робочий час. Доступ до кабінету директора в його присутності. Повний доступ до комп’ютера головного бухгалтера |

3. |

Медичні працівники |

середня |

середній |

Халатний Маніпульований Ображений Нелояльний Підроблюючий Введений |

Доступ до інформації щодо стану здоров’я пацієнтів. Доступ до приміщень медичного призначення. Доступ до кабінету директора та головного бухгалтера в їх присутності. Доступ до комп’ютерів відсутній |

4. |

Прибиральниця |

Середня |

середній |

Халатний Маніпульований Ображений Нелояльний Підроблюючий Введений |

Доступ до кабінету директора та головного бухгалтера до початку робочого дня для прибирання та в їх присутності. Доступ до комп’ютерів присутній |

Продовження таблиці 2.

5. |

Охоронці |

Середня |

Низький |

Халатний Маніпульований Ображений Нелояльний Підроблюючий Введений |

Доступ до кабінету директора та головного бухгалтера до початку робочого дня та в їх присутності. Доступ до комп’ютерів відсутній |

У табл. 3 наведені ненавмисні загрози для досліджуваної медичної компанії.

Таблиця 3 – Ненавмисні загрози компанії

№ з/п |

Тип загрози |

Потенційна можливість загрози |

1. |

Землетрус |

низька |

2 |

Перепад електроживлення 220В |

середня |

3 |

Пожежа |

середня |

4 |

Затоплення водою |

середня |

5 |

Розрив труб опалення |

середня |

6 |

Каналізаційний розрив |

середня |

7 |

Руйнування будівлі |

середня |

8 |

Перевантаження живлення |

середня |

У табл. 4 наведено перелік загроз, які впливають на існуючі уразливості ресурсів організації.

Таблиця 4 – Перелік загроз, які впливають на існуючі уразливості ресурсів організації

Ресурс |

Загрози |

Вразливості |

Інформація по клієнтам (ПЕОМ директора) |

Витік інформації мережевим каналом |

атака на ftp сервер |

Атаки спуфінг мережі |

||

Фішингові ресурси |

||

Витік візуально-оптичним каналом |

Використання камер з телеоб’єктивом |

|

Використання відеоспостереження |

||

Електронна пошта |

Спам |

|

поширення фішингових силок між співробітників |