Материал: ЛБ-01_0

Харківський національний університет радіоелектроніки

Кафедра інфокомунікаційної інженерії

Тема лабораторного заняття:

Дослідження методики оцінки ризиків інформаційної безпеки компанії Digital Security. Модель аналізу загроз та вразливостей.

Час: 4 години.

Харків – 2020

Мета і завдання лабораторної роботи

Метою лабораторної роботи є дослідження методики аналізу загроз і вразливостей компанії Digital Security для оцінки ризиків інформаційної безпеки організації.

Порядок виконання лабораторної роботи.

Початкові дані.

Розрахунок здійснюється для навчальної організації, що функціонує в конкретних умовах обстановки. Вихідними даними для виконання лабораторної роботи є опис даної організації.

Бізнес-процес даної організації - надання платних медичних послуг. Організація гарантує нерозголошення інформації про своїх клієнтів.

Розміщення організації.

Організація знаходиться в орендованих приміщеннях в семиповерховій будівлі рис.1. Орендуються весь 3 поверх. На видаленні від будівлі організації знаходяться два інших будівлі відповідно до схеми (рис.1). Сусідня будівля № 1 - житловий будинок. Сусідня будівля № 2 - будівля державного проектного інституту. Будівля, де знаходиться організація, обладнана пожежною сигналізацією. Всі приміщення організації підключені до централізованого опалення. Електроживлення всіх приміщень організації здійснюється через електрощитову, що знаходиться на 1 поверсі будівлі.

Порядок доступу до приміщень організації.

Контрольованої зоною в організації є всі приміщення і коридор 3 поверху. На вході в організацію здійснюється пропускний режим без використання технічних засобів. Перевірка відвідувачів і їх особистих речей не здійснюється. Кожен клієнт отримує індивідуальний пропуск, запис клієнтів на прийом здійснюється завчасно. Кожен новий відвідувач супроводжується співробітником охорони до директора організації і надалі реєструється в журналі обліку клієнтів. Контроль доступу до кабінетів директора, головного бухгалтера та інші службові приміщення організації спеціально виділеними технічними засобами або людьми не здійснюється. Після закінчення робочого дня вхід в організацію закривається і здається під охорону. Вхідні двері обладнана сигналізацією.

Інформаційна система організації.

Організація є невеликої за чисельністю. У штат організації входять директор, головний бухгалтер, 7 медичних працівників, прибиральниця, 2 охоронця, які чергують позмінно. Своєю локальної мережі в даній організації немає. ПЕОМ директора підключена через локальну мережу провайдера до Інтернет. ПЕОМ головного бухгалтера до мережі не підключена.

Стан інформаційної безпеки організації.

Організація надає медичні послуги VIP-клієнтам. На думку керівництва цієї організації критичним для бізнес-процесу є порушення конфіденційності щодо клієнтів організації і порушення цілісності інформації по 1) Фінансовим електронним документам, 2) Електронної базі даних по клієнтах.

Можливі збитки від порушення конфіденційності інформації про клієнтів керівництво організації оцінює в 700 000 грн.

Можливі збитки від порушення цілісності інформації за фінансовими документами керівництво організації оцінює в 150 000 грн.

Можливі збитки від порушення цілісності інформації по електронній базі клієнтів керівництво організації оцінює в 250 000 грн.

Інформація про клієнтів:

В електронному вигляді знаходиться в ПЕОМ директора і ПЕОМ головного бухгалтера.

Озвучується - в кабінеті директора (наприклад, під час заповнення бази даних).

Інформація щодо фінансової діяльності організації:

В електронному вигляді знаходиться в ПЕОМ головного бухгалтера.

Озвучується - в кабінеті головного бухгалтера і директора.

Електронна база даних про клієнтів:

В електронному вигляді знаходиться в ПЕОМ директора.

Для захисту інформаційних ресурсів організації використовується антивірусне ПЗ, остання дата оновлення баз – 1 квітня 2020 року. Інші засоби захисту (програмні, організаційні, технічні) не використовуються.

На думку керівництва організації порушниками ІБ можуть бути:

1. Окремі злочинні елементи з метою отримання конфіденційної інформації про клієнтів компанії для подальшого їх шантажу або інших протиправних дій.

2. Конкуруючі організації з метою прибрати цю організацію з ринку послуг.

Порядок проведення розрахунків.

Побудова моделі порушника (моделі загроз) і моделі вразливостей.

Для того, щоб оцінити ризик інформації, аналізуються всі загрози, які діють на інформаційну систему, і уразливості, через які можлива реалізація загроз. Виходячи з озвучених власником інформаційної системи даних, будується модель загроз (порушника) і вразливостей, актуальних для інформаційної системи компанії.

В результаті побудови моделі загроз (порушника) визначаються: 1. Види ненавмисних загроз, Типи порушників ІБ, ймовірність наявності кожного з типів порушників. 2. Мотивація. 3. Наявність ресурсів. 3. Час проведення атаки. 4. Спосіб реалізації атаки. В результаті побудови моделі порушника і моделі уразливості заповнюються наступні таблиці:

Увага – буде лекція по моделі порушника (на даний час оцінюєте в межах свого розуміння).

Таблиця 1. Перелік загроз, які впливають на існуючі уразливості ресурсів організації

Ресурс |

Загрози |

Вразливості |

Інформація по клієнтам (ПЕОМ директора) |

Загроза 1 |

Вразливість 1 |

Вразливість 2 |

||

Загроза 2 |

Вразливість 1 |

|

Вразливість 2 |

||

Загроза 3 |

Вразливість 1 |

|

Вразливість 2 |

||

Інформація по клієнтам (озвучування в кабінеті директора) |

Загроза 1 |

Вразливість 1 |

|

|

Вразливість 2 |

|

Загроза 2 |

Вразливість 1 |

|

|

Вразливість 2 |

|

Загроза 3 |

Вразливість 1 |

|

|

Вразливість 2 |

тощо |

|

|

Таблиця 2. Ступінь впливу існуючих загроз на уразливості ресурсів організації

Загроза /Вразливість |

Імовірність реалізації загрози через дану уразливість в протягом року (%), P (V) |

Критичність реалізації загрози через уразливість (%), ER |

Ресурс 1. Інформація по клієнтам (ПЕОМ директора) |

||

Загроза 1/Вразливість 1 |

|

|

Загроза 1/Вразливість 2 |

|

|

Загроза 2/Вразливість 1 |

|

|

Загроза 2/Вразливість 2 |

|

|

… |

||

Ресурс 2. Інформація по клієнтам (озвучування в кабінеті директора) |

||

|

|

|

Критичність реалізації загрози (ER) - ступінь впливу реалізації загрози на ресурс, тобто як сильно реалізація загрози вплине на роботу ресурсу. Здається в процентах. Складається з критичності реалізації загрози по конфіденційності, цілісності та доступності (ERc, ERi, ERa).

Імовірність реалізації загрози через дану уразливість протягом року (P (V)) - ступінь можливості реалізації загрози через дану уразливість в тих чи інших умовах. Вказується у відсотках.

Дані показники визначати експертним шляхом.

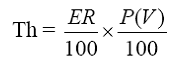

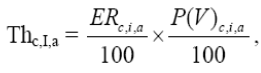

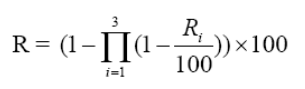

2. Розраховується рівень загрози по уразливості Th на основі критичності і ймовірності реалізації загрози через дану уразливість. Рівень загрози показує, наскільки критичним є вплив даної загрози на ресурс з урахуванням ймовірності її реалізації.

Критичність

реалізації загрози

Ймовірність

реалізації загрози

![]()

![]()

Результати розрахунків заносяться в таблицю 3.

Таблиця 3.

Загроза/вразливість |

Рівень загрози (%), Th

|

Рівень загрози по всьому вразливостям, через які реалізується дана загроза (%), СTh

|

Ресурс 1. Інформація по клієнтам (ПЕОМ директора) |

||

Загроза 1/Вразливість 1 |

|

|

Загроза 1/Вразливість 2 |

|

|

Загроза 2/Вразливість 1 |

|

|

Загроза 2/Вразливість 2 |

|

|

… |

||

Ресурс 2. Інформація по клієнтам (озвучування в кабінеті директора) |

||

|

|

|

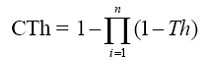

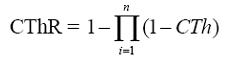

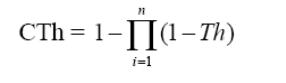

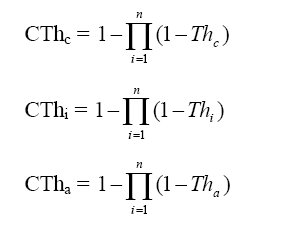

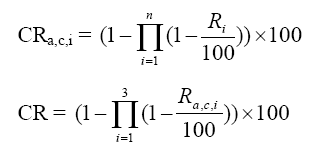

Розраховується рівень загрози за всіма вразливостями CTh, через які можлива реалізація даної загрози на ресурсі, підсумовуються отримані рівні загроз через конкретні уразливості за такою формулою:

Для режиму з однієї базової загрозою:

Для режиму с трьома базовими загрозами:

Результати розрахунків заносяться в таблицю 4.

Таблиця 4. Загальний рівень загроз, діючий на заданий ресурс.

Загроза/вразливість |

Рівень загрози по всьому вразливостям, через які реалізується дана загроза (%), СTh (из табл.3) |

Загальний рівень загроз по заданому ресурсу (%), СThR

|

Ресурс 1. Інформація по клієнтам (ПЕОМ директора) |

||

Загроза 1/Вразливість 1 |

|

|

Загроза 1/Вразливість 2 |

||

Загроза 2/Вразливість 1 |

|

|

Загроза 2/Вразливість 2 |

||

… |

||

Ресурс 2. Інформація по клієнтам (озвучування в кабінеті директора) |

||

|

|

|

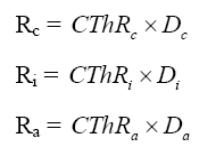

4. Розраховується ризик по кожному ресурсу R наступним чином: Для режиму з однієї базової загрозою:

![]()

де D - критичність ресурсу. Здається в грошах або рівнях. У разі загрози доступність (відмова в обслуговуванні) критичність ресурсу в рік обчислюється за такою формулою:

![]()

Для режиму с трьома базовими загрозами:

![]()

Критичність

ресурсу по трьом загрозам, здається в

грошах або рівнях

Сумарний

ризик по трьом загрозам

![]()

Результати розрахунку заносяться в таблицю 5. Таблиця 5. Ризик ресурсу.

Ресурс |

Загальний рівень загроз по заданому ресурсу (%), СThR

|

Ризик

ресурсу, в у.о. (Грн., Фунтах стерлінгів,

юанях або іншій валюті)

|

Ресурс 1. Інформація по клієнтам (ПЕОМ директора) |

|

|

Ресурс 2. Інформація по клієнтам (озвучування в кабінеті директора) |

|

|

… |

||

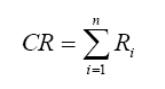

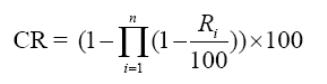

5. Розрахувати ризик по інформаційній системі CR за формулою: Для режиму з однієї базової загрозою: - для режиму роботи в грошах:

- для режима роботи в рівнях:

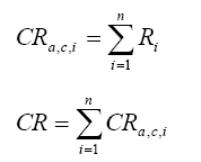

Для режиму роботи з трьома погрозами: - для режиму роботи в грошах:

![]() -

ризик

по системі по кожному виду загроз;

-

ризик

по системі по кожному виду загроз;

![]()

- ризик по системі сумарно по трьом видам загроз;

- для режиму роботи в рівнях:

Звіт повинен містити:

1. Вихідні дані для розрахунку в описовому вигляді. 2. Результати розрахунку (таблиці, формули, пояснення до них). 3. Висновки за результатами розрахунку.