Материал: [2 курс] Информационная безопасность

Преподаватель: Ершов Борис Леонидович

Организационные мероприятия

Подбор персонала информационной системы

-

Компетентность (выявляется при личном собеседовании, после изучения резюме, портфолио и рекомендации людей/органов уполномоченных на такие рекомендации)

-

Лояльность организации

-

Уязвимости для внешних воздействий (и слабые стороны)

-

Алкоголь

-

Семейная жизнь

-

Стремление к халяве

-

Оплошности в семье/работе/перед законом

Отдача приказа на выделение оборудования/помещения

-

Организация охраны

-

Определение круга пользователей, их прав и обязанностей

Разработка документации

-

Правила внутреннего распорядка

-

Должностные инструкции

-

Приказ о допуске пользователей к системе

-

Приказ о полномочиях в системе

Обучение и консультирование пользователей

Организация эксплуатации локальной сети предприятия и выхода в интернет

Технические мероприятия

Защита периметра организации

К периметру относятся: наружные стены здания, двери, окна, крыша, коммуникационные (подземные) ходы, коммуникации (телефон, интернет), электропитание + заземление.

Защита внутренних помещений

Установка нормальных дверей; ограничение доступа к части здания; для комнат совещаний и переговоров – звукоизоляция;

Ограничение доступа к элементам инфраструктурам, документации и информационным массивам

Установка средств фильтрации и ограничения трафика

Это означает установку элементы инфраструктуры, для которых можно запрограммировать желаемые и не желаемые элементы.

Аудит оборудования и программных средств

Применение средств обнаружения атак и противодействие им

Применение средств защиты от копирования и исследования программных средств

Совершенствование структуры информационной сети

Разграничение доступа и идентификация

ИР СЕРВЕР Пi

(права I)

Права доступа – перечень разрешенных операций с информацией, размещенных в конкретных файлах и каталогах. Например, R – только чтение, WR – чтение и запись, WRD – уничтожение, WRDS – изменение структуры.

Пользователь запрашивает ресурс, сервер спрашивает «А вы ли это?», пользователь отправляет секрет, сервер отправляет ресурс.

Идентификация – однозначное опознание пользователя.

-

логин и пароль

-

технические средства (например, USB-ключ)

-

биометрические показатели (отпечатки пальцев, сканы сетчатки глаз, голос, результаты анализа крови)

Криптографическая защита

Это обработка информации по специальному алгоритму, который имеет своей целью:

-

сделать информацию непонятной для посторонних лиц (шифрограммы)

-

получение шифрограммы определенной длины, чувствительной к содержанию исходной информации (электронно-цифровая подпись)

-

сокрытие информации в обрабатываемой информации (стеганография)

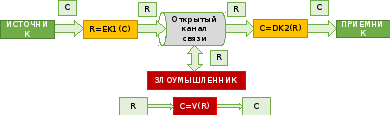

Схема информационного обмена и возможные угрозы ему

Измененное сообщение => послал это

=> не посылал

Неотправленное сообщение => я посылал это

<= Не получал

Получил это <= Измененное сообщение

Злоумышленник может перехватить и разгласить информацию.

Злоумышленник может перехватить и удалить информацию.

Злоумышленник может навязывать сообщение и ответ на него.

Блокирование доступа к информации.

Угрозы, уязвимости и атаки

Уязвимость – некоторая особенность системы в целом или ее элементов, которая позволяет нарушить информационную защищенность.

Угроза – гипотетические событие, которое может нарушить информационную защищенность.

К числу угроз можно отнести:

-

Угрозу разглашения конфиденциальной информации

-

Природное событие

Атака – это успешная или отраженная реализация угрозы.

Классификация угроз

Признаки классификации: виды, происхождение, предпосылки появления, источники.

По видам:

-

Нарушение физической целостности данных

-

Нарушение логической структуры (меняются структуры каталогов, замена ссылок на продолжение)

-

Угроза изменения содержания

-

Нарушение конфиденциальности

-

Нарушение права собственности

По происхождению:

-

Случайные

-

Преднамеренные

По предпосылкам появления:

-

Объективные – не зависит от персонала, который обслуживает или пользуется системой

-

Субъективные – обусловлены особенностями персонала (например, стикер с логином/паролем на экране)

По источникам:

-

Люди (злоумышленники вне системы, и внутренние злоумышленники (insider))

-

Технические устройства модели защиты информации

-

Модели, алгоритмы и программы

-

Технологические схемы обработки данных

-

Внешняя среда

Понятие политики безопасности и ее жизненный цикл.

Политика безопасности – сложный документ, который в общих чертах описывает обеспечение информационной безопасности в пределах организации. Он должен быть написан простым языком, понятным рядовым пользователям.

Содержание:

-

Общее положение – описывается период действия, на что распространяется, ответственные, цели обеспечения безопасности

-

Идентификация пользователя (в здании/в информационных системах)

-

Политика управления паролями

-

Защита от компьютерных вирусов

-

Правила установки и контроля сетевых соединений

-

Правила работы с электронной почтой

-

Правила обеспечения безопасности информационных ресурсов (резервное копирование)

-

Определение прав и обязанностей пользователей с точки зрения обеспечения информационной безопасности

Жизненный цикл – описание различных операций с политикой безопасности в течение всего времени его существования.

-

Разработка документа политики безопасности

-

Принятие и утверждение

-

Введение в действие

-

Обучение персонала

-

Применение

-

Контроль исполнения

-

Обеспечение соблюдения

-

Периодический пересмотр

-

Доработка

(затем цикл повторяется)

Модели политики безопасности

– формальное описание политики безопасности.

Система безопасности представляет собой совокупность объектов и субъектов. Безопасность обработки информации обеспечивается правилами политики безопасности, которая управляет доступом объектов к субъектам.

1. Система безопасна, если субъекты не имеют возможности нарушить правила политики безопасности.

2. Взаимодействие субъектов и объектов осуществляются операцией, которая называется отношениями.

3. Контроль доступа объектов субъектов осуществляется специальной программой, которая называется «монитор взаимодействий». Он блокирует все запрещенные операции.

4. Состояние системы безопасности определяется комбинацией отношений объектов и субъектов. Состояние системы могут быть «опасными» и «безопасными». «Безопасным» называется такое состояние, из которого невозможен переход в «небезопасное» состояние.

Множество моделей безопасности образует трехуровневую иерархическую систему.

На верхнем уровне иерархии находятся «модель Кларка-Вильсона».

На втором уровне находятся «модель мандатного доступа» (модель Биба, модель Белла-Лападулла), «ролевая модель», «модель дискреционного доступа» (модель Харрисона-Руззо-Ульмана).

Модели разграничения доступа

– разбивка пользователей на группы и назначение каждой группы различными правами доступа.

Модель мандатного доступа

Свойства: все субъекты и объекты информационной системы идентифицированы; задана упорядоченная последовательность уровней конфиденциальности информации; каждому субъекту присвоен уровень доступа, определяющий к нему системы защиты информации.

Основная цель такой модели – блокирование неблагоприятных потоков сверху вниз.

Модель имеет ясные и простые правила отношений между объектами и субъектами и более высокую надежность по сравнению с дискреционными моделями. Правила сложно реализовать и требуется большее количество ресурсов.

Например, Модель Биба обеспечивает защиту целостности информации и базируется на следующих принципах:

-

Все субъекты и объекты разделяются по нескольким уровням доступа;

-

Субъекты не может вызывать на исполнение объекты с более низким уровнем доступа (нельзя читать вниз);

-

Субъект не может модифицировать объекты с более высоким уровнем доступа (нельзя писать вверх).

Ролевая модель – наделение пользователей информационной системы наборами функций, которые они должны выполнять по должности. В соответствие с этими ролями, каждый пользователь наделяется правами доступа соответствующий его уровню. Правила доступа в этой модели компактно отображаются матрицей доступа (в заголовках столбцов отображаются роли (должности пользователей); в заголовках строк наименование зас-тов; в клетке, находящейся на пересечении столбца и строки условными символами обозначаются права доступа)

Модель дискреционного доступа – свойства:

-

Все субъекты и объекты информационной системы идентифицированы;

-

Права доступа субъектов к объектам определяются внешними по отношению к системе правилами;

Основной элемент: матрица доступа.

Модель контроля целостности предусматривает обеспечение неизменности информации посредством отсутствия возможности ее несанкционированного изменения относительно ее некоторого начального состояния.

Модели по одному или множеству признаков (например, модель Биба имеет признак контроля целостности; модель Кларка-Вильсона вследствие имеет самостоятельное значение).

«Модель Кларка-Вильсона» считается одной из самых совершенных в отношении поддержания целостности информационных систем.

Модель безопасности информационных потоков предполагает распределение всей информации, перемещающейся между субъектами на два информационных потока: благоприятный и неблагоприятный.

Цель политики безопасности – пресечение возникновения неблагоприятных потоков.

Используется совместно с моделью мандатного доступа. Например, «родительский контроль» в браузерах.

Модель изолированной программной среды предполагает определение порядка безопасного взаимодействия субъектов системы.

Безопасное взаимодействие обеспечивает невозможность выполнения в целях несанкционированного изменения политики разграничения доступа следующих действий:

Основы криптографической защиты информации

Задачи КЗИ:

-

«Классическая задача» – защита от разглашения и искажения

-

«Подпись документа» – защита от отказа от авторства и фабрикации

-

«Вручение заказного письма» – блокирования отказа от получения

Основные

понятия шифрования:

Основные

понятия шифрования:

Шифрование Расшифровывание

Дешифрование

С

R

– шифрограмма К1, К2 – ключ

Шифрование, расшифровывание и дешифрование – преобразование сообщения С и шифрограммы R по некоторым алгоритмам.

Алгоритмы E и D считаются открытыми, т.е. общеизвестными.

Шифр – пара алгоритмов E и D.

Ключи – некоторые секретные параметры шифрования и расшифровывания.

К1=К2 – симметричные ключи, К1/К2 – несимметричные ключи.

Дешифрование – восстановление сообщения С из шифрограммы R без знания алгоритма D.

Алфавит – набор символов, применяющийся для записи шифрограммы.

Стойкость шифра – длительность раскрытия шифра при существующих возможностях вычислительных систем.

Требования к шифру

-

анализ зашифрованного сообщения не должен давать злоумышленнику никаких сведений о внутреннем устройстве шифра;

-

алгоритм должен быть перенастраиваемым.

Принцип Керкхоффа

Шифр – это параметризированный алгоритм, состоящий из процедурной части, описывающей процесс шифрования, и параметров – различных элементов данных, используемых в шифровании. Раскрытие процедурной части не должно приводить к повышению вероятности дешифрования сообщения злоумышленником выше некоторого наперёд заданного предела.

Шифры аналитического преобразования

Шифры аналитического преобразования предусматривают аналитические преобразования фрагментов сообщения по какому-либо вычислительному алгоритму.

Примером такого шифра является шифр математических преобразований. Он предусматривает формирование блока из битов фрагмента сообщения и оформления его в виде матрицы. Элементами матрицы являются числа, образованные последовательностями битов шифруемого фрагмента, имеющие равную длину. Шифрование сводится к векторному умножению сформированной матрицы на матрицу ключа. Процесс расшифровывания сводится к умножению матрицы, представляющий зашифрованный блок на обратную матрицу ключа.

Шифруемый Блок ключа Зашифрованный Обратная матрица Восстановленный

блок блок ключа блок

Комбинированные шифры

Комбинированные шифры – это шифры, которые используют несколько алгоритмов шифрования и методы повышения стойкости шифра. Множество алгоритмов шифрования поддерживает четыре режима шифрования:

-

Воздействие на систему защиты информации

-

Модификации параметров системы защиты информации

-

Модификации конфигурации системы защиты информации