Материал: Троянские программы в ОС Windows

Троянские программы в ОС Windows

Содержание

Введение

. Программы-шпионы

. Программные закладки

. Модели воздействия программных закладок на компьютеры

.1 Перехват

.2 Искажение

.3 Уборка мусора

.4 Наблюдение и компрометация

. Защита от программных закладок

.1 Защита от внедрения программных закладок

.2 Выявление внедренной программной закладки

.3 Удаление внедренной программной закладки

. Троянские программы

.1 Откуда берутся троянские программы

.2 Где обитают и как часто встречаются троянские программы

.3 Как распознать троянскую программу

. Клавиатурные шпионы

.1 Имитаторы

.2 Фильтры

.3 Заместители

.4 Как защитить систему от клавиатурных шпионов

. Методы противодействия программам-шпионам

. Описание некоторых шпионских программ

9.![]() Описание некоторых анти-шпионских программ

Описание некоторых анти-шпионских программ

Заключение

Список литературы

Приложения

Введение

В настоящий момент, достаточно актуальна проблема вредоносного программного кода в компьютерных системах. Еще несколько лет назад ситуация была достаточно простой - существовали прикладные программы (включая операционную систему) и компьютерные вирусы, т.е. программы, способные заражать другие приложения путем внедрения в них своего машинного кода, приводящего к неправильной работе приложений. Однако в последнее время появилось множество вредоносных программ, которые нельзя считать вирусами, т.к. они не обладают способностью к размножению. Шпионские программы могут незаметно работать на компьютере пользователя и наблюдать за ним. Наряду с вирусами, уничтожающими информацию или пользующимися ресурсами чужих компьютеров, существуют и такие программы, которые способны анализировать найденную информацию и отправлять её куда-либо без вашего ведома - это программы-шпионы, известные также как клавиатурные шпионы или кейлоггеры. Они более совершенны, чем обычные вирусы - работая на компьютере, никак не проявляя себя, они собирают все данные, которые пользователь набирает с клавиатуры или, например, ищет в интернете.

Когда-то клавиатурные программы-шпионы ("кейлоггеры") просто сохраняли в текстовый файл списком все нажатые пользователем клавиши и могли передавать этот файл на электронный адрес. Современные версии программ-шпионов намного функциональнее: они без труда расскажут об открытых окнах, используемых программах, посещённых сайтах и формах, в которые вводится какой-либо текст, не говоря уже об истории переписки пользователя по ICQ, почте или в социальных сетях. Новые программы для шпионажа умеют следить за буфером обмена, фотографировать экран, и, разумеется, отправлять все собранные данные по заранее настроенному адресу с заданной периодичностью.

Такие клавиатурные шпионы работают тихо и чисто, не оставляя следов своего присутствия в операционной системе, и без труда могут даже скрыть себя в списке процессов компьютера. Они внедряются в системное ядро и используют специальные библиотеки, которые следят, чтобы пользователь не смог заметить программу - шпион.

После сбора всех интересующих данных, программы-шпионы могут отправить всю информацию на электронный ящик, загрузить на FTP-сервер или использовать любой другой наиболее доступный способ передачи собранной информации.

В дипломной работе рассмотрены механизмы работы программ - шпионов, методы их внедрения, изложены принципы работы некоторых шпионских и анти - шпионских программ. На их основе сделаны соответствующие выводы, общие для всех пользователей ПК.

В приложениях 1, 2 и 3 приведены текстовый и графический материалы по

методике лечения трудноудаляемых вредоносных программ, тестированию

AntiSpyware-программ, эффективности выявления и обнаружения вредоносного ПО за

счет применения эвристического детектирования.

1. Программы-шпионы

- программы-шпионы. Программой - шпионом (альтернативные названия - Spy, SpyWare, Spy-Ware, Spy Trojan) принято называть программное обеспечение, собирающее и передающее кому-либо информацию о пользователе без его согласия. Информация о пользователе может включать его персональные данные, данные о его денежных счетах, конфигурацию его компьютера и операционной системы, статистику работы в сети Интернет и другое.

Шпионское ПО применяется для ряда целей, из которых основным являются маркетинговые исследования и целевая реклама. В этом случае информация о конфигурации компьютера пользователя, используемом им программном обеспечении, посещаемых сайтах, статистика запросов к поисковым машинам и статистика вводимых с клавиатуры слов позволяет очень точно определить род деятельности и круг интересов пользователей. Поэтому чаще всего можно наблюдать связку SpyWare - Adware, т.е. "Шпион" - "Модуль показа рекламы". Шпионская часть собирает информацию о пользователе и передает ее на сервер рекламной фирмы. Там информация анализируется и в ответ высылается рекламная информация, наиболее подходящая для данного пользователя. В лучшем случае реклама показывается в отдельных всплывающих окнах, в худшем - внедряется в загружаемые страницы и присылается по электронной почте. Вред, наносимый воровством персональной информации - является уголовно наказуемым деянием в большинстве развитых стран.

Однако собранная информация может использоваться не только для рекламных целей - например, получение информации о ПК пользователя может существенно упростить хакерскую атаку и взлом компьютера пользователя. А если программа периодически обновляет себя через Интернет, то это делает компьютер очень уязвимым - элементарная атака на DNS может подменить адрес источника обновления на адрес сервера хакера - такое "обновление" приведет к внедрению на ПК пользователя любого постороннего программного обеспечения.

Шпионское программное обеспечение может попасть на компьютер пользователя двумя основными путями:

1. В ходе посещения сайтов Интернет. Наиболее часто проникновение шпионского ПО происходит про посещении пользователем хакерских и warez сайтов, сайтов с бесплатной музыкой и порносайтов. Как правило, для установки шпионского ПО применяются ActiveX компоненты или троянские программы категории TrojanDownloader по классификации лаборатории Касперского. Многие хакерские сайты могут выдать crack (крек), содержащий шпионскую программу или TrojanDownloader для ее загрузки;

2. В результате установки бесплатных или условно-бесплатных программ. Самое неприятное состоит в том, что подобных программ существует великое множество, они распространяются через Интернет или на пиратских компакт-дисках.

Точных критериев для занесения программы в категорию "SpyWare" не существует, и очень часто создатели антивирусных пакетов относят программы категорий "Adware" (приложение, предназначенное для загрузки на ПК пользователя информации рекламного характера для ее последующей демонстрации и "Hijacker" (утилита, которая изменяет настройки браузера без ведома пользователя) к категории "SpyWare" и наоборот.

Для определенности предлагается ряд правил и условий, при соблюдении которых программу можно классифицировать как SpyWare. В основу классификации положены наиболее распространенные SpyWare программы:

1. Программа скрытно устанавливается на компьютер пользователя. Смысл данного пункта состоит в том, что инсталлятор обычной программы должен уведомить пользователя о факте установки программы (с возможностью отказа от установки), предложить выбрать каталог для установки и конфигурацию. Кроме того, после установки инсталлятор должен создать пункт в списке "Установка и удаление программ", вызов которого выполнит процесс деинсталляции и создать соответствующие записи в файле реестра операционной системы. Шпионское программное обеспечение обычно устанавливается экзотическим способом (часто с использованием троянских модулей категории Trojan-Downloader) скрытно от пользователя, при это его деинсталляция в большинстве случаев невозможна. Второй путь инсталляции SpyWare - скрытная установка в комплекте с какой-либо популярной программой;

2. Программа скрытно загружается в память в процессе загрузки компьютера. Стоит отметить, что разработчики современных SpyWare начали применять Rootkit технологии для маскировки процесса в памяти и файлов на диске. Кроме того, становится популярным создание "неубиваемых" процессов - т.е. запуск двух процессов, которых перезапускают друг друга в случае остановки. Такая технология в частности применяется в SpyWare.WinAd;

. Программа выполняет некоторые операции без указания пользователя - например, принимает или передает какую-либо информацию из Интернет;

. Программа загружает и устанавливает свои обновления, дополнения, модули расширения или иное ПО без ведома и согласия пользователя. Данное свойство присуще многим шпионским программам и чрезвычайно опасно, т.к. загрузка и установка обновлений и дополнительных модулей происходит скрытно и часто ведет к нестабильной работе системы. Более того, механизмы автоматического обновления могут быть использованы злоумышленниками для внедрения на ПК пользователя троянских модулей;

. Программа модифицирует системные настройки или вмешивается в функционирование других программ без ведома пользователя. Например, шпионский модуль может изменить уровень безопасности в настройках браузера или внести изменения в настройки сети;

. Программа модифицирует информацию или информационные потоки. Типовым примером являются разные расширения для программы Outlook Express, которые при отправке письма приписывают к нему свою информацию. Второй распространенный пример - модификация загружаемых из Интернет страниц (в страницы включается рекламная информация, некоторые слова или фразы превращаются в гиперссылки)

В данной классификации следует особо отметить тот факт, что программа категории SpyWare не позволяет удаленно управлять компьютером и не передает пароли и аналогичную им информацию своим создателям - подобные действия специфичны другой категории программ - "Trojan" и "BackDoor". Однако по многим параметрам программы категории SpyWare являются родственниками троянских программ.

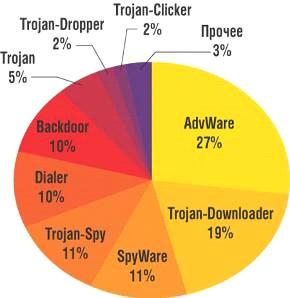

Группировка файлов, проведенная по классификации "Лаборатории Касперского" и процентный состав программ - шпионов показан на рис. 1.

Как следует из диаграммы, 38% от количества образцов составляют AdWare и

SpyWare (нужно отметить, что в классификации ЛК отсутствует SpyWare - в эту

категорию внесены наиболее вредоносные из представителей AdWare). Подавляющее

количество образцов Trojan-Downloader данной коллекции являются программами для

скрытной загрузки и установки представленных в коллекции вредоносных программ.

Trojan-Spy - это шпионское программное обеспечение в чистом виде, передающее

важные сведения о пользователе: пароли, номера кредитных карт, вводимый

с клавиатуры текст. В категории Trojan отобраны программы следующих

разновидностей: Trojan-Dialer (программы для скрытной модификации параметров

набора телефонного номера или дозвона по платным телефонам), Trojan.StartPage

(модифицирующие стартовую страницу и параметры поиска Internet Explorer, эти

программы также известны как Hijacker),

Процентный состав программ - шпионов

Как следует из диаграммы, 38% от количества образцов составляют AdWare и SpyWare Подавляющее количество образцов Trojan-Downloader данной коллекции являются программами для скрытной загрузки и установки представленных в коллекции вредоносных программ. Trojan-Spy - это шпионское программное обеспечение в чистом виде, передающее важные сведения о пользователе: пароли, номера кредитных карт, вводимый с клавиатуры текст. В категории Trojan отобраны программы следующих разновидностей: Trojan-Dialer (программы для скрытной модификации параметров набора телефонного номера или дозвона по платным телефонам), Trojan.StartPage (модифицирующие стартовую страницу и параметры поиска Internet Explorer, эти программы также известны как Hijacker), Trojan.LowZones (модифицирующие параметры безопасности Internet Explorer). В категорию "Прочее" попали вредоносные программы других классов - здесь представлено около 50 сетевых и почтовых червей распространенных типов, 12 эксплоитов для Internet Explorer (применяемых для запуска инсталляторов SpyWare) и 70 специализированных троянских программ (TrojanPSW и Trojan-Proxy). Backdoor -основным назначением является несанкционированное, тайное управление компьютером.

2. Программные закладки

конфиденциальный antispyware windows эвристический

Современная концепция создания компьютерных систем предполагает использование программных средств различного назначения в едином комплексе. К примеру, типовая система автоматизированного документооборота состоит из операционной среды, программных средств управления базами данных, телекоммуникационных программ, текстовых редакторов, антивирусных мониторов, средств для криптографической защиты данных, а также средств аутентификации и идентификации пользователей. Главным условием правильного функционирования такой компьютерной системы является обеспечение защиты от вмешательства в процесс обработки информации тех программ, присутствие которых в компьютерной системе не обязательно. Среди подобных программ, в первую очередь, следует упомянуть компьютерные вирусы. Однако имеются вредоносные программы еще одного класса. От них, как и от вирусов, следует с особой тщательностью очищать свои компьютерные системы. Это так называемые программные закладки, которые могут выполнять хотя бы одно из перечисленных ниже действий:

§ вносить произвольные искажения в коды программ, находящихся в оперативной памяти компьютера (программная закладка первого типа);

§ переносить фрагменты информации из одних областей оперативной или внешней памяти компьютера в другие (программная закладка второго типа);

§ искажать выводимую на внешние компьютерные устройства или в канал связи информацию, полученную в результате работы других программ (программная закладка третьего типа).

Программные закладки можно классифицировать и по методу их внедрения в компьютерную систему:

§ программно-аппаратные закладки, ассоциированные с аппаратными средствами компьютера (их средой обитания, как правило, является BIOS - набор программ, записанных в виде машинного кода в постоянном запоминающем устройстве - ПЗУ);

§ загрузочные закладки, ассоциированные с программами начальной загрузки, которые располагаются в загрузочных секторах (MBR HDD - из этих секторов в процессе выполнения начальной загрузки компьютер считывает программу, берущую на себя управление для последующей загрузки самой операционной системы);

§ драйверные закладки, ассоциированные с драйверами (файлами, и которых содержится информация, необходимая операционной системе для управления подключенными к компьютеру периферийными устройствами);

§ прикладные закладки, ассоциированные с прикладным программным обеспечением общего назначения (текстовые редакторы, утилиты, антивирусные мониторы и программные оболочки);

§ исполняемые закладки, ассоциированные с исполняемыми программными модулями, содержащими код этой закладки (чаше всего эти модули представляют собой пакетные файлы, т. е. файлы, которые состоят из команд операционной системы, выполняемых одна за другой, как если бы их набирали на клавиатуре компьютера);

§ закладки-имитаторы, интерфейс которых совпадает с интерфейсом некоторых служебных программ, требующих ввод конфиденциальной информации (паролей, криптографических ключей, номеров кредитных карточек);