Материал: 4256

26

Г) алгоритм разбивается на ряд отдельных законченных команд (шагов), каждая из которых должна быть выполнена прежде, чем исполнитель перейдет к выполнению следующей

66. Операторы присваивания в языках программирования:

А) определяют внутреннее представление данных в памяти компьютера

Б) меняют значения констант В) задают значения переменных Г) вводят значения переменных

67. Внутреннее представление данных в памяти компьютера определя-

ется:

А) средой программирования Б) системой счисления В) типом транслятора Г) типом данных

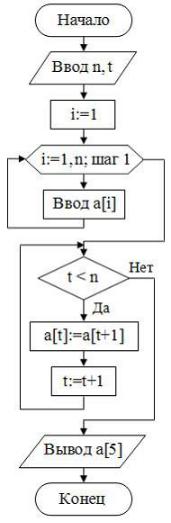

68. Дана схема алгоритма:

27

В результате выполнения алгоритма при n=14, t=2 и значениях элемен-

тов одномерного массива A = (14; -17; 28; 3; -19; -6; 11; 4; -15; 22; -10; 15; -24; -18) значение элемента массива А[5] будет равно:

А) -6 Б) -19

В) 3

Г) 11 69. Фрагмент программы

S:=0

нц для i от 1 до 10 ввод а

S:=S+a

кц

S:=S/10

вывод S

выводит:

А) десятую часть последнего числа из 10, введенных с клавиатуры Б) сумму 10 чисел, вводимых с клавиатуры В) остаток от деления на 10 заданного числа

Г) среднее из 10 чисел, вводимых с клавиатуры 70. Алгоритм задан на алгоритмическом языке:

алг D2 нач

цел a[100], n, i, s, m, b

ввод n i:=1

пока i<=n нц

ввод a[i] i:=i+1

кц

для i от 1 до n-1 нц

m:=i

для j от i+1 до n нц

28

если a[j]<a[m] то m:=j

все

кц

b:=a[i]

a[i]:=a[m]

a[m]:=b

кц

вывод a[3] кон

В результате выполнения алгоритма при n=8 и значениях элементов одномерного массива А=(11; -3; 10; 6; -23; 21; -17; 14) значение элемента массива A[3] будет равно:

А) 10 Б) -3

В) 6

Г) -23

71.Компонент современных систем программирования, позволяющий анализировать работу программы во время ее исполнения, называется:

А) компилятором Б) отладчиком

В) редактором связей Г) обработчиком

72.При решении задачи на компьютере на этапе программирования НЕ ВЫПОЛНЯЕТСЯ:

А) синтаксическая отладка Б) выбор языка программирования

В) уточнение способов организации данных Г) запись алгоритма на языке программирования

73.После этапа «Программирование» решения задачи на компьютере наступает этап:

А) «Анализ задачи и моделирование» Б) «Разработка алгоритма» В) «Тестирование и отладка»

Г) «Сопровождение программы»

29

74. Для объектно-ориентированной технологии программирования (ООП) верно утверждение, что:

А) главным принципом ООП является удобный интерфейс Б) структура одинаковых объектов описывается в общих для них

процедурах В) в качестве основных элементов программы используются классы

и объекты Г) конкретные величины типа данных «класс» называются собы-

тиями

75.В объектно-ориентированном программировании определенный пользователем тип данных, который обладает внутренними данными и методами для работы с ними в форме процедур или функций, называется:

А) атрибутом Б) классом В) полем Г) свойством

76.Объектом объектно-ориентированного программирования называ-

ется:

А) характеристика, назначенная элементу класса Б) функция или процедура, выполняющие определенные действия

В) группа данных и методов (функций) для работы с этими данными Г) совокупность переменных состояния и связанных с ними методов

(операций)

77.Для объектно-ориентированной технологии программирования верно утверждение, что наследование – это:

А) способность объекта сохранять свойства и методы классародителя

Б) сокрытие информации и комбинирование данных и методов внутри объекта

В) возможность задания в иерархии объектов различных действий в методе с одним именем

Г) заключение в отдельный модуль процедур работы с объектом

78.Информационная безопасность автоматизированной системы – это состояние автоматизированной системы, при котором она:

А) с одной стороны, способна противостоять воздействию внешних

ивнутренних информационных угроз, а с другой – ее наличие и

30

функционирование не создает информационных угроз для элементов самой системы и внешней среды

Б) с одной стороны, способна противостоять воздействию внешних и внутренних информационных угроз, а с другой – затраты на её функционирование ниже, чем предполагаемый ущерб от утечки защищаемой информации

В) способна противостоять только информационным угрозам, как внешним, так и внутренним

Г) способна противостоять только внешним информационным угрозам

79.Под утечкой информации понимается: А) процесс уничтожения информации

Б) непреднамеренная утрата носителя информации В) несанкционированный процесс переноса информации от источ-

ника к злоумышленнику Г) процесс раскрытия секретной информации

80.Наиболее эффективным способом защиты локального компьютера от несанкционированного доступа при его включении является...

А) установка пароля на BIOS

Б) использование программно-аппаратных средств защиты В) использование новейшей операционной системы Г) установка пароля на операционную систему

81.Наиболее эффективным средством контроля данных в сети являют-

ся:

А) системы архивации Б) антивирусные программы В) RAID-диски

Г) пароли, идентификационные карты и ключи

82.Наиболее эффективное средство для защиты от сетевых атак:

А) использование сетевых экранов (firewall) Б) использование антивирусных программ

В) посещение только «надёжных» интернет-узлов Г) использование только сертифицированных программ-браузеров

при доступе к сети Интернет